Kötü amaçlı bir botnet, kullanım ömrü sona eren GeoVision cihazlarındaki sıfır gün güvenlik açığından yararlanarak onları olası DDoS veya kripto madencilik saldırıları için tehlikeye atıyor ve işe alıyor.

Kusur CVE-2024-11120 olarak izleniyor ve Shadowserver Vakfı’ndan Piort Kijewski tarafından keşfedildi. Bu, kimliği doğrulanmamış saldırganların cihazda rastgele sistem komutları yürütmesine olanak tanıyan, kritik öneme sahip (CVSS v3.1 puanı: 9,8) bir işletim sistemi komut ekleme sorunudur.

Tayvanlı CERT, “Kimliği doğrulanmamış uzak saldırganlar, cihaza rastgele sistem komutları enjekte etmek ve yürütmek için bu güvenlik açığından yararlanabilir” uyarısında bulunuyor.

“Ayrıca, bu güvenlik açığı zaten saldırganlar tarafından istismar edildi ve bununla ilgili raporlar aldık.”

TWCERT’e göre güvenlik açığı aşağıdaki cihaz modellerini etkiliyor:

- GV-VS12: Ağ iletimi için analog video sinyallerini dijital akışlara dönüştüren 2 kanallı bir H.264 video sunucusu.

- GV-VS11: Ağ akışı için analog videoyu dijitalleştirmek üzere tasarlanmış tek kanallı bir video sunucusu.

- GV-DSP LPR V3: Plaka tanımaya (LPR) adanmış Linux tabanlı bir sistem.

- GV-LX4C V2 / GV-LX4C V3: Mobil gözetim uygulamaları için tasarlanmış kompakt dijital video kaydediciler (DVR’ler).

Bu modellerin tümü kullanım ömrünün sonuna gelmiştir ve artık satıcı tarafından desteklenmemektedir; bu nedenle herhangi bir güvenlik güncellemesi beklenmemektedir.

Tehdit izleme platformu Shadowserver Foundation, yaklaşık 17.000 GeoVision cihazının çevrimiçi ortamda açığa çıktığını ve CVE-2024-11120 kusuruna karşı savunmasız olduğunu bildiriyor.

Kijewski, BleepingComputer’a, botnet’in genellikle DDoS platformlarının bir parçası olarak veya kripto madenciliği gerçekleştirmek için kullanılan bir Mirai varyantı gibi göründüğünü söyledi.

.png)

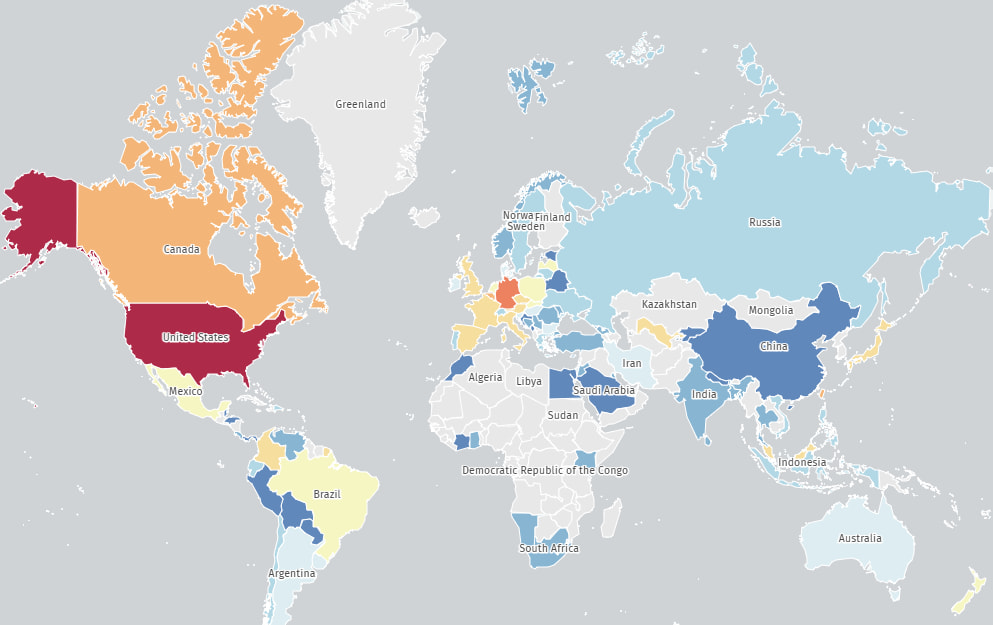

Açığa çıkan cihazların çoğu (9.100) ABD merkezli olup onu Almanya (1.600), Kanada (800), Tayvan (800), Japonya (350), İspanya (300) ve Fransa (250) takip ediyor.

Kaynak: Shadowserver Vakfı

Genel olarak botnet güvenliğinin ihlal edildiğine dair işaretler arasında cihazların aşırı ısınması, yavaşlaması veya yanıt vermemesi ve konfigürasyonlarının keyfi olarak değiştirilmesi yer alıyor.

Bu belirtilerden herhangi birini fark ederseniz, cihazı sıfırlayın, varsayılan yönetici şifresini güçlü bir şifreyle değiştirin, uzaktan erişim panellerini kapatın ve cihazı bir güvenlik duvarının arkasına yerleştirin.

İdeal olarak, bu cihazların aktif olarak desteklenen modellerle değiştirilmesi gerekir, ancak bu mümkün değilse, özel bir LAN veya alt ağda izole edilmeli ve yakından izlenmelidir.