Kendi savunmasız sürücünüzü getirin (BYOVD) saldırısının bir başka durumunda, BlackByte fidye yazılımının operatörleri, güvenlik çözümlerini atlamak için meşru bir Windows sürücüsündeki bir kusurdan yararlanıyor.

Sophos tehdit araştırmacısı Andreas Klopsch yeni bir teknik yazısında, “Kaçış tekniği, güvenlik ürünlerinin koruma sağlamak için güvendiği 1.000’den fazla sürücüden oluşan bir listenin devre dışı bırakılmasını destekliyor.” Dedi.

BYOVD, başarılı çekirdek modu istismarı elde etmek ve güvenliği ihlal edilmiş makinelerin kontrolünü ele geçirmek için meşru, imzalı sürücülerdeki güvenlik açıklarını kötüye kullanan tehdit aktörlerini içeren bir saldırı tekniğidir.

İmzalı sürücülerdeki zayıflıklar, son yıllarda Slingshot, InvisiMole, APT28 ve en son olarak Lazarus Group dahil olmak üzere ulus devlet tehdit grupları tarafından giderek daha fazla tercih ediliyor.

Artık üretimi durdurulan Conti grubunun bir dalı olduğuna inanılan BlackByte, bir hizmet olarak fidye yazılımı (RaaS) planının bir parçası olarak büyük, yüksek profilli hedeflere odaklanan büyük oyun siber suç ekiplerinin bir parçasıdır.

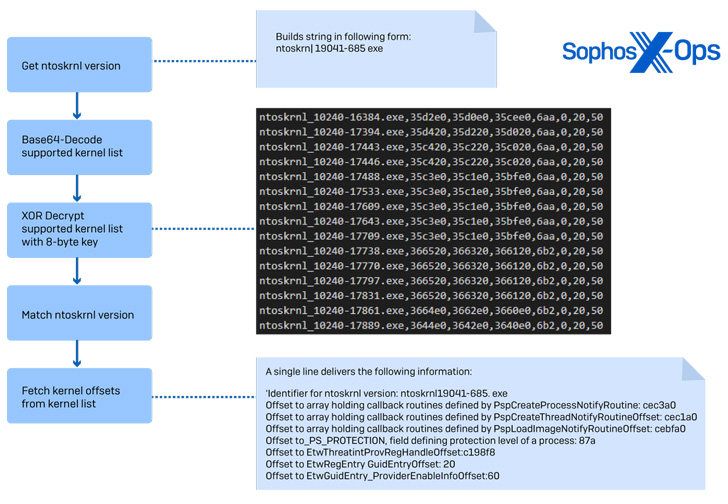

Siber güvenlik firmasına göre, grup tarafından yapılan son saldırılar, güvenlik ürünlerini devre dışı bırakmak için Micro-Star MSI Afterburner RTCore64.sys sürücüsünü etkileyen bir ayrıcalık yükseltme ve kod yürütme kusurundan (CVE-2019-16098, CVSS puanı: 7.8) yararlandı. .

Dahası, fidye yazılımı örneğinin bir analizi, EDR bypass uygulaması ile algılamadan kaçınmak için savunmasız imzalı sürücüleri kötüye kullanmak üzere tasarlanmış EDRSandblast adlı C tabanlı bir açık kaynak aracınınki arasında birçok benzerliği ortaya çıkardı.

BlackByte, her ikisi de uç nokta koruma yazılımıyla ilişkili süreçleri sonlandırmak için gdrv.sys (CVE-2018-19320) ve asWarPot.sys’de silahlandırılmış hatalara sahip olan RobbinHood ve AvosLocker’dan sonra, hedeflerine ulaşmak için BYOVD yöntemini benimseyen en yeni fidye yazılımı ailesidir. .

BYOVD saldırılarına karşı korunmak için, sistemlerde kurulu sürücülerin takip edilmesi ve güncel olduklarından emin olunması veya istismar edilebilir olduğu bilinen sürücülerin engellenenler listesine alınması önerilir.