Bulut güvenlik firması Qualys’e göre, yakın tarihli bir kötü amaçlı yazılım kampanyasının arkasındaki tehdit aktörleri, Kolombiya’daki banka müşterilerinin çalınan bilgilerini, hedeflere BitRAT uzaktan erişim truva atı bulaştırmak için tasarlanmış kimlik avı e-postalarında yem olarak kullanıyor.

Şirket, kimliği açıklanmayan bir Kolombiya kooperatif bankasının altyapısının, aktif kimlik avı saldırılarında BitRAT yemlerini araştırırken saldırganlar tarafından ele geçirildiğini tespit etti.

İsimler, telefon numaraları, e-posta adresleri, adresler, Kolombiya ulusal kimlikleri, ödeme kayıtları ve maaş bilgileri dahil olmak üzere hassas müşteri verilerini içeren toplam 418.777 kayıt, ihlal edilen sunuculardan çalındı.

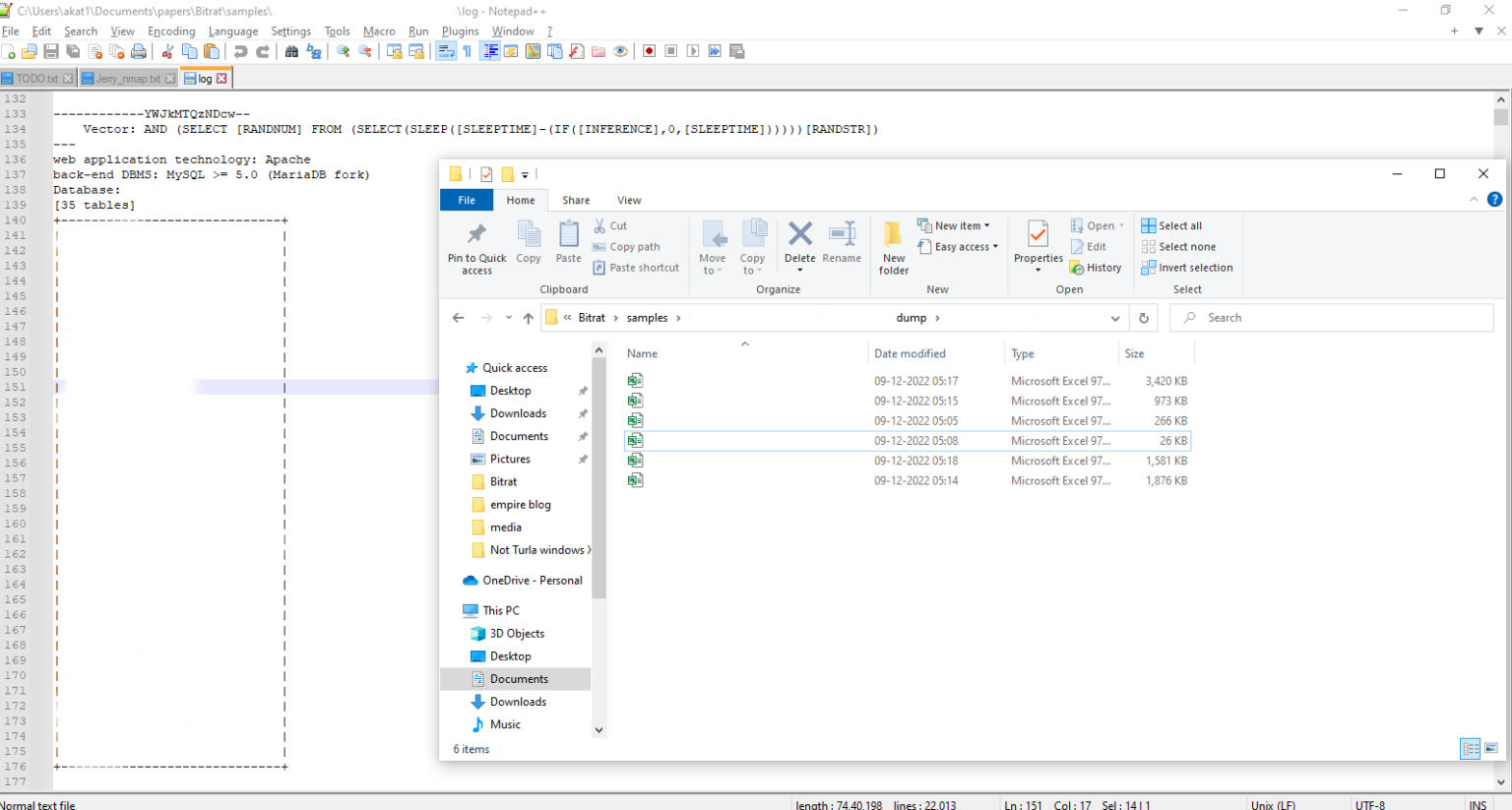

Qualys, kampanyayı araştırırken, saldırganların sqlmap aracını kullanarak SQL enjeksiyon hatalarını aradıklarını gösteren günlükler de dahil olmak üzere müşterilerin verilerine eriştiğine dair kanıtlar da buldu.

Qualys, “Ayrıca yemler, yasal görünmelerini sağlamak için bankadan alınan hassas veriler içeriyor. Bu, saldırganın müşterilerin verilerine erişim elde ettiği anlamına geliyor,” dedi.

“Altyapıyı daha derine inerken, gerçek veritabanı dökümleriyle birlikte olası SQLi hatalarını bulmak için sqlmap aracının kullanımına işaret eden günlükler belirledik.”

Şu anda Kolombiya bankasının sunucularından çalınan bilgilerin hiçbiri Qualys tarafından izlenen dark web veya clearweb sitelerinde bulunamadı.

Kötü amaçlı yazılım, kurbanların bilgisayarlarına, ekle birlikte gelen oldukça gizlenmiş bir makro içinde kodlanmış bir INF dosyasını düşüren ve yürüten kötü amaçlı bir Excel dosyası aracılığıyla gönderilir.

Nihai BitRAT yükü daha sonra güvenliği ihlal edilmiş cihazdaki WinHTTP kitaplığı kullanılarak bir GitHub deposundan indirilir ve WinExec işlevinin yardımıyla yürütülür.

Saldırının son aşamasında, RAT kötü amaçlı yazılımı, kalıcılık kazanmak ve sistem yeniden başlatıldıktan sonra otomatik olarak yeniden başlamak için yükleyicisini Windows başlangıç klasörüne taşır.

BitRAT, en az Ağustos 2020’den bu yana, karanlık web pazarlarında ve siber suç forumlarında kullanıma hazır kötü amaçlı yazılım olarak ömür boyu erişim için 20 ABD Doları kadar düşük bir fiyata satıldı.

Bir lisans için ödeme yaptıktan sonra, her bir “müşteri” kurbanlara bu kötü amaçlı yazılımı, örneğin kimlik avı, sulama delikleri ve truva atlı yazılım gibi bulaştırmak için kendi yaklaşımını kullanır.

Çok yönlü BitRAT, video ve ses kaydı, veri hırsızlığı, DDoS saldırıları, kripto para birimi madenciliği ve ek yükler sağlama dahil olmak üzere çeşitli kötü amaçlı amaçlar için kullanılabilir.

Qualys tehdit araştırması kıdemli mühendisi Akshat Pradhan, “Raftan indirilmiş bir reklam. RAT’ler, kurbanlarını yaymak ve onlara bulaştırmak için metodolojilerini geliştiriyorlar” dedi.

“Ayrıca yüklerini barındırmak için meşru altyapıların kullanımını artırdılar ve savunucuların bunun hesabını vermesi gerekiyor.”