Ulusal Siber Güvenlik Merkezi (NCSC) ve Kore Ulusal İstihbarat Servisi (NIS), Kuzey Koreli Lazarus hack grubunun tedarik zinciri saldırıları gerçekleştirmek için MagicLine4NX yazılımındaki sıfır gün güvenlik açığını kullanarak şirketleri ihlal ettiği konusunda uyarıyor.

MagicLine4NX, Güney Koreli şirket Dream Security tarafından geliştirilen ve kuruluşlarda güvenli oturum açma işlemleri için kullanılan bir güvenlik kimlik doğrulama yazılımıdır.

Ortak siber güvenlik tavsiyesine göre, Kuzey Kore merkezli tehdit aktörleri, başta Güney Kore kurumları olmak üzere hedeflerini ihlal etmek için üründeki sıfır gün güvenlik açığından yararlandı.

“Mart 2023’te siber aktörler, hedef kuruluşun intranetine yetkisiz erişim elde etmek için güvenlik kimlik doğrulaması ve ağ bağlantılı sistemlerdeki yazılım açıklarını seri olarak kullandı.”

“Hedefin internete bağlı bir bilgisayarına ilk izinsiz giriş için MagicLine4NX güvenlik kimlik doğrulama programının bir yazılım güvenlik açığını kullandı ve yatay olarak hareket etmek ve bilgilere yetkisiz erişim elde etmek için ağa bağlı sistemin sıfır gün güvenlik açığından yararlandı.”

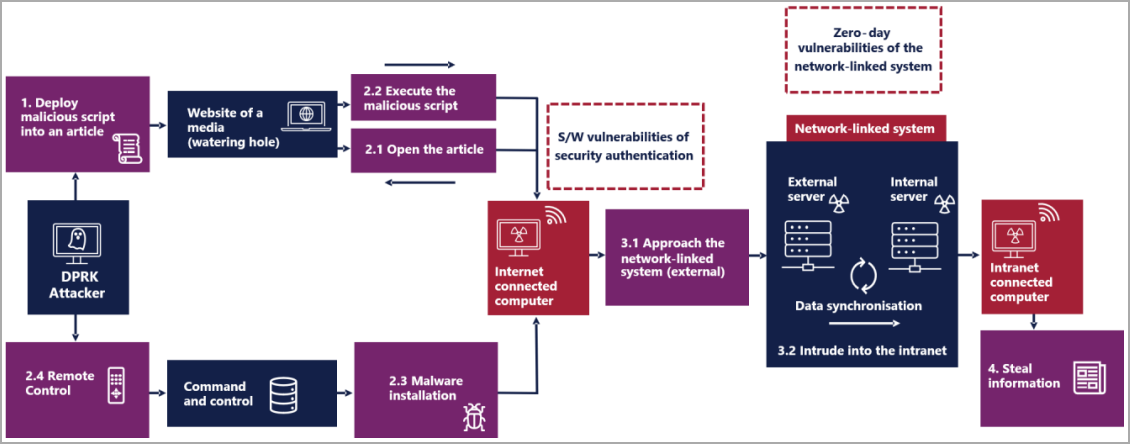

Saldırı, bir medya kuruluşunun web sitesinin bir makaleye kötü amaçlı komut dosyaları yerleştirmesine izin vererek ‘sulama deliği’ saldırısına izin vermesiyle başladı.

Belirli IP aralıklarındaki belirli hedefler, ele geçirilen sitedeki makaleyi ziyaret ettiğinde, komut dosyaları, MagicLine4NX yazılımında bahsedilen güvenlik açığını tetiklemek için kötü amaçlı kod çalıştırdı ve 1.0.0.26’dan önceki sürümleri etkiledi.

Bu, kurbanın bilgisayarının saldırganların C2 (komuta ve kontrol) sunucusuna bağlanmasıyla sonuçlandı ve saldırganların, ağa bağlı sistemdeki bir güvenlik açığından yararlanarak internet tarafındaki bir sunucuya erişmesine olanak tanıdı.

Kuzey Koreli bilgisayar korsanları, bu sistemin veri senkronizasyonu işlevini kullanarak, bilgi çalma kodunu iş tarafındaki sunucuya yayarak hedef kuruluştaki bilgisayarların güvenliğini tehlikeye atar.

Bırakılan kod, biri ortada ağ geçidi görevi gören, diğeri ise internette harici olarak bulunan iki C2 sunucusuna bağlanıyor.

Kötü amaçlı kodun işlevi; keşif, veri sızdırma, C2’den şifrelenmiş yükleri indirme ve yürütme ve yanal ağ hareketini içerir.

Kod adı ‘Dream Magic’ olan ve Lazarus’a atfedilen bu saldırıya ilişkin ayrıntılı bilgiye, yalnızca Korece olarak sunulan bu AhnLab raporunda ulaşılabilir.

Lazarus tedarik zincirleri

Devlet destekli Kuzey Kore hackleme operasyonları, siber savaş taktiklerinin bir parçası olarak sürekli olarak tedarik zinciri saldırılarına ve sıfır gün güvenlik açıklarından yararlanmaya dayanıyor.

Mart 2023’te, Lazarus’un bir alt grubu olan “Labyrinth Chollima”nın, dünya çapında çok sayıda yüksek profilli şirkete sızmak için VoIP yazılım üreticisi 3CX’e bir tedarik zinciri saldırısı düzenlediği keşfedildi.

Geçen Cuma Microsoft, Lazarus bilgisayar korsanlığı grubunun en az yüz bilgisayara ‘LambLoad’ kötü amaçlı yazılımını bulaştırmak için truva atı haline getirilmiş, dijital olarak imzalanmış CyberLink yükleyicilerini dağıtmak için kullandığı CyberLink’e yönelik bir tedarik zinciri saldırısını açıkladı.

Kuzey Koreli bilgisayar korsanlığı grubu, bu tür saldırıları siber casusluk, mali dolandırıcılık veya kripto para hırsızlığı gibi belirli şirketleri hedef almak için kullanıyor.

Bu yılın başlarında Siber Güvenlik Danışmanlığı (CSA), Kuzey Koreli bilgisayar korsanlarının saldırılarında çalınan fonların ülkenin operasyonlarını finanse etmek için kullanıldığı konusunda uyardı.

“Yazan kurumlar, bu kripto para birimi operasyonlarından elde edilen belirtilmemiş miktardaki gelirin, Amerika Birleşik Devletleri ve Güney Kore hükümetlerini hedef alan siber operasyonlar da dahil olmak üzere Kuzey Kore ulusal düzeydeki öncelikleri ve hedefleri desteklediğini değerlendiriyor; spesifik hedefler arasında Savunma Bakanlığı Bilgi Ağları ve Savunma Sanayi Üssü üye ağları yer alıyor. ,” CISA’dan bir tavsiye yazısı okuyor.