Tehdit aktörleri, arama sonuçlarını kötü amaçlı siteler veya dolandırıcılıklarla zehirlemek amacıyla dünya çapındaki eğitim ve devlet kurumlarına zarar vermek amacıyla 14 yıl önce durdurulan bir CMS düzenleyicisinden yararlanıyor.

Açık yönlendirmeler, web sitelerinin kasıtlı olarak veya bir kusur yoluyla, kullanıcıları yeterli doğrulama veya güvenlik kontrolleri olmadan orijinal siteden harici bir URL’ye yönlendiren keyfi yönlendirme isteklerine izin vermesidir.

Örneğin, https://www.example.com/?redirect= adresinde bir URL varsa

Saldırganlar, meşru alan adlarından geliyormuş gibi görünerek kimlik avı saldırıları gerçekleştirmek, kötü amaçlı yazılım dağıtmak veya kullanıcıları dolandırmak için bu açık yönlendirmeleri kötüye kullanır. URL’ler güvenilir etki alanlarında barındırıldığından, güvenlik ürünleri tarafından kullanılan URL filtrelerini atlamalarına olanak tanıyabilir.

Ayrıca, arama motoru tarayıcıları yönlendirmeleri dizine ekler ve bunları Google Arama sonuçlarında listeler; bu da onları SEO zehirlenmesi kampanyaları için etkili bir strateji haline getirir ve belirli sorgular için kötü amaçlı URL’leri daha üst sıralarda sıralamak amacıyla güvenilir bir alandan yararlanır.

Açık yönlendirme URL’leri, kötü amaçlı içeriği doğrudan barındırmadığı, yalnızca ona işaret ettiği için, yayından kaldırıldığı bildirilene kadar uzun bir süre boyunca arama sonuçlarında etkin ve görünür kalabilirler.

Ancak Google ve Microsoft dahil pek çok şirket, açık yönlendirmeleri bir kusur olarak görmüyor ve daha ciddi bir güvenlik açığına yol açmadıkça bunları düzeltmeyebilir.

Güncel olmayan eklentiyi hedefleme

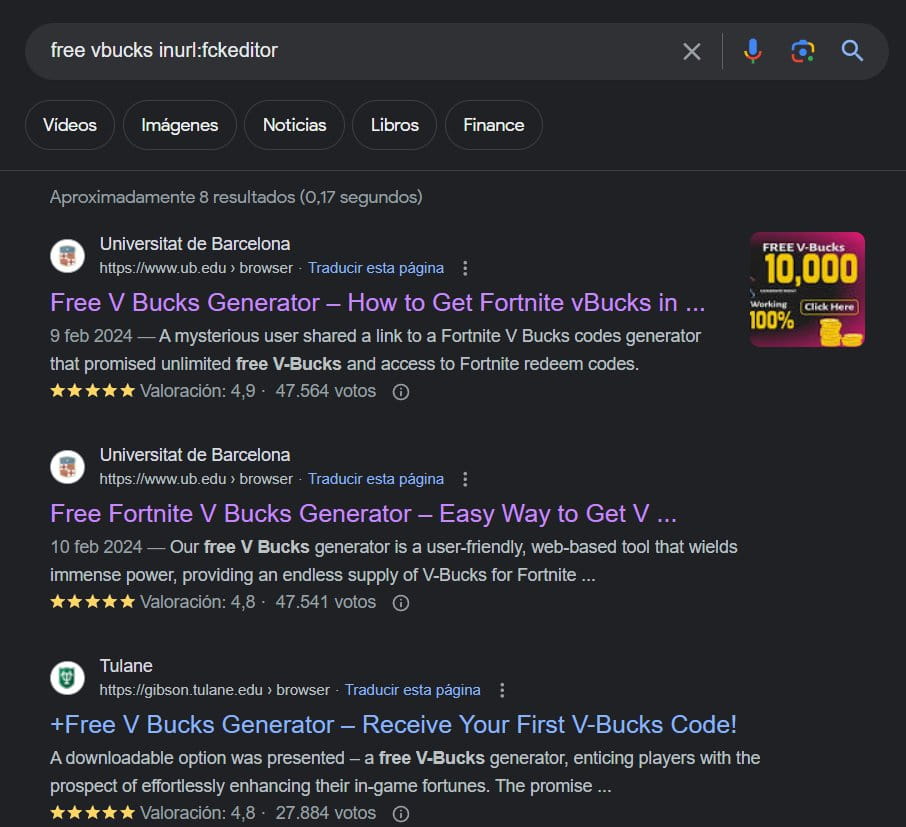

Siber güvenlik araştırmacısı @g0njxa üniversite sitelerinde barındırılan ‘Ücretsiz V Bucks’ (Fortnite oyun içi para birimi) oluşturuculara ilişkin Google Arama sonuçlarını gördükten sonra kötü amaçlı yönlendirme kampanyasını keşfetti.

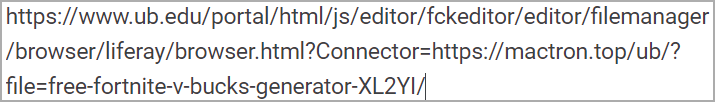

Bu kampanyada saldırganlar tarafından kullanılan açık yönlendirme istekleri, kullanıcıların HTML içeriğini doğrudan bir web sayfasında düzenlemesine olanak tanıyan, bir zamanlar popüler olan bir web metni düzenleyicisi olan FCKeditor ile ilgilidir.

2009 yılında FCKeditor yeniden markalandı ve önemli ölçüde yenilendi; bunun sonucunda daha modern bir kod tabanı kullanan, gelişmiş kullanılabilirlik ve çağdaş web standartlarıyla uyumluluk sunan ve ayrıca geliştiricisi tarafından aktif olarak desteklenen CKEditor piyasaya sürüldü.

İçinde Twitter ileti dizisig0njxa, bu kampanyanın hedeflediği, öncelikle MIT, Columbia Üniversitesi, Barselona Üniversitesi, Auburn Üniversitesi, Washington Üniversitesi, Purdue, Tulane, Universidad Central del Ecuador ve Hawaiʻi Üniversitesi gibi eğitim kurumlarını hedef alan çeşitli kuruluşları listeliyor.

Ancak kampanya aynı zamanda Virginia’nın hükümet sitesi, Austin, Teksas’ın hükümet sitesi, İspanya’nın hükümet sitesi ve Yellow Pages Kanada dahil olmak üzere, güncelliğini kaybetmiş FCKeditor eklentisini kullanan hükümet ve kurumsal siteleri de hedefliyor.

BleepingComputer’ın testlerinden, ele geçirilen FCKeditor örneklerinin statik HTML sayfaları ve kötü amaçlı sitelere yönlendirmelerin bir kombinasyonunu kullandığını keşfettik.

Statik HTML sayfaları meşru etki alanı altında açılır ve arama motorunu kötü amaçlı sonuçlarla zehirlemek için kullanılır.

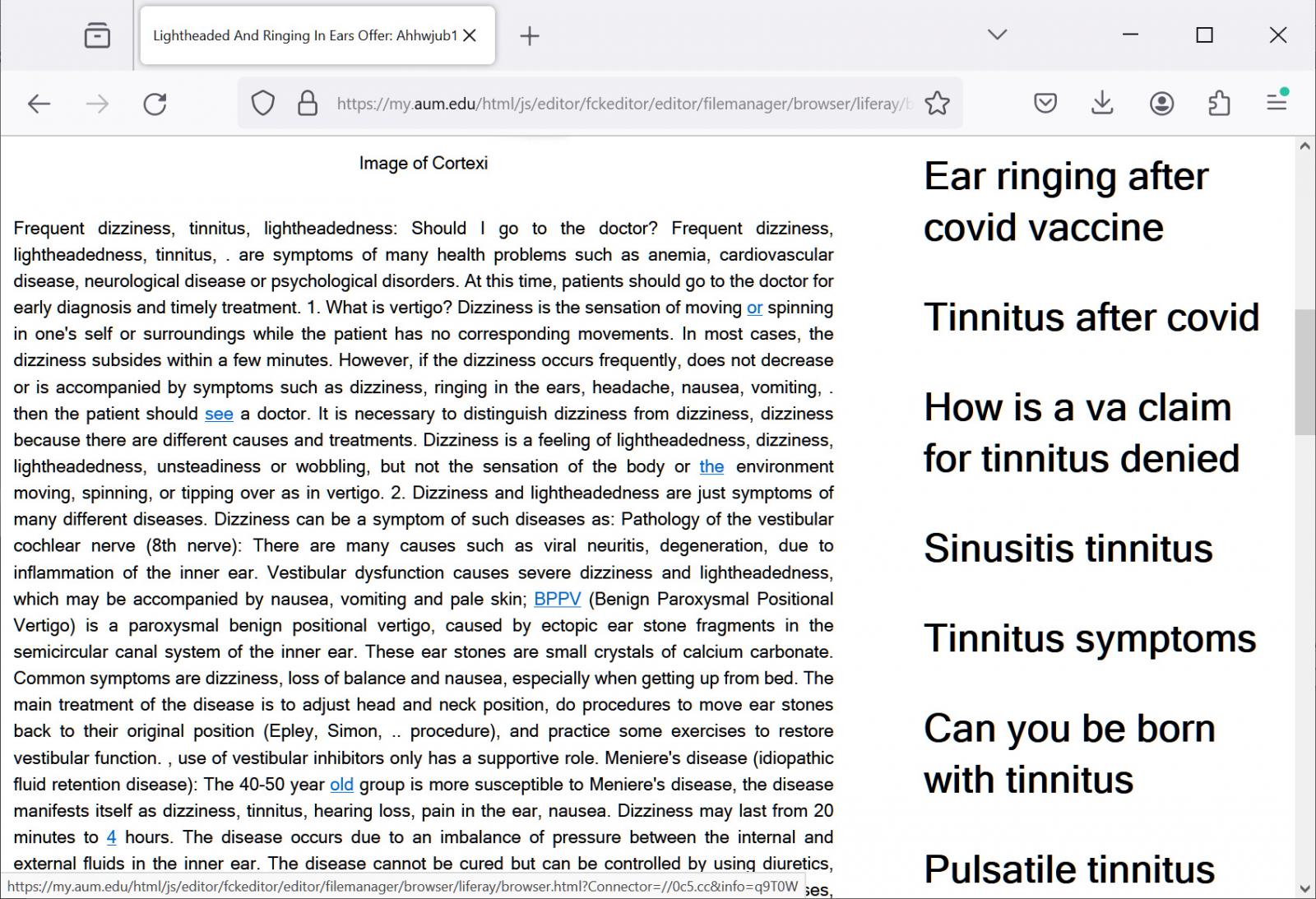

Örneğin, Google’daki bağlantılardan biri aum.edu sitesindeki FCKeditor örneğine gidiyor; burada bir HTML sayfası kulak çınlaması tedavileriyle ilgili bir haber makalesi gibi davranıyor.

Ancak makale, Google’ın sayfaları dizine eklemesi için AUM’un web sitesinde yüklü, güvenliği ihlal edilmiş FCKeditor örneğindeki diğer içerik sayfalarını tanıtmak üzere tasarlanmıştır. Bu sayfalar arama motorlarında sıralandıktan sonra, tehdit aktörleri muhtemelen bunları kötü amaçlı sitelere yönlendirmelerle değiştirecektir.

Kaynak: BleepingComputer

Bu kampanyadaki diğer URL’ler, ziyaretçileri dolandırıcılık sitelerine, sahte haber makalelerine, kimlik avı sayfalarına, bilgisayar korsanlığı destek sitelerine veya kötü amaçlı tarayıcı uzantılarına yönlendirmek için FCKeditor’u kötüye kullanacaktır.

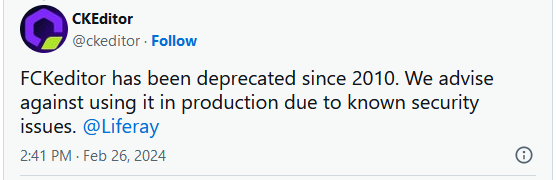

Yazılım üreticisi, X hakkındaki açık yönlendirme kampanyası raporuna, FCKeditor’un 2010’dan bu yana kullanımdan kaldırıldığını ve artık kimsenin onu kullanmaması gerektiğini söyleyerek yanıt verdi.

Ne yazık ki, üniversite ve devlet sitelerinin uzun süredir, bu durumda 13 yıldan fazla süredir üretimi durdurulmuş yazılımları kullandığını görmek alışılmadık bir durum değil.

Geçmişte, tehdit aktörlerinin devlet sitelerindeki açık yönlendirmeleri kötüye kullanarak kullanıcıları sahte OnlyFans ve yetişkinlere yönelik sitelere yönlendirdiği benzer kampanyalar görmüştük.