En son araştırma, Android cihazları hedefleyen Webapk teknolojisi aracılığıyla gerçekleştirilen yeni ve gelişmiş bir saldırıyı ortaya koyuyor.

Tehdit aktörleri, yasal bankacılık kaynaklarının kimliğine bürünerek bir Smishing girişimi yoluyla kullanıcıyı kötü amaçlı web apk’sı yüklemesi için manipüle eder.

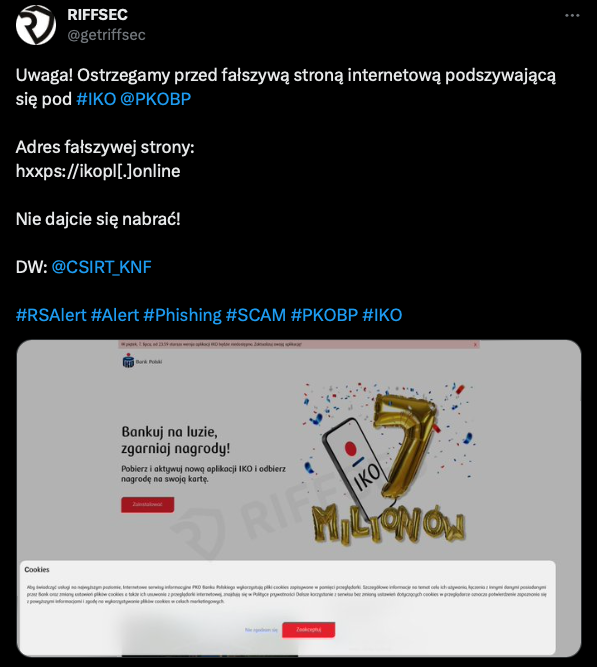

CSIRT KNF ekibi, RIFFSEC tarafından bildirilen bir web sitesinin ayrıntılı bir analizini gerçekleştirdi ve sonucunu son makalelerinde yayınladı.

Yerel Uygulama Olarak Kötü Amaçlı Yazılım

Başlangıçta, tehdit aktörleri, hedeflenen kurbanlara, bağlantıya tıklayarak bankacılık uygulamasını güncellemelerini öneren bir sms gönderir.

Mesaja gömülü bağlantı, kullanıcıyı kötü amaçlı uygulamaları indirmek için Web APK teknolojisini kullanan siteye yönlendirir.

Webapk, yerel Android uygulamaları gibi kurulabilen ve çalıştırılabilen web uygulamalarının oluşturulmasına izin veren bir teknolojiyi ifade eder.

WebAPK, Google Play Store’u kullanmaya gerek kalmadan web uygulamalarının doğrudan tarayıcıdan yüklenmesine izin verir.

Uygulama yüklendikten sonra, bir bankacılık uygulaması gibi görünür ve yetkilendirme için kullanıcı kimlik bilgilerini ister.

Bu saldırı, güvenilir olmayan kaynaklardan yapılan yüklemelerle ilişkili tipik uyarıları görüntülemeden kötü amaçlı bir uygulama yükleme yeteneği nedeniyle ciddi bir tehdit oluşturur.

Uygulama, Google Chrome sertifikasıyla imzalanmıştır, bu nedenle sistem ayarlarında Google Play Protect tarafından yüklenmiş olarak görünür.

WebAPK uygulamaları, her cihazda benzersiz paket adları ve sağlama toplamları oluşturarak bu tür saldırılara karşı savunmayı zorlaştırır.

Uzlaşma Göstergelerini (IoC) Chrome motoru dinamik olarak oluşturduğundan kullanmak zordur.

öneriler:

Bu tür uygulamaların antivirüs sistemleri tarafından algılanması karmaşıktır ve genellikle imkansızdır.

Bu nedenle saldırıyı önlemenin en etkili yollarından biri

kimlik avı saldırıları gerçekleştirmek için WebAPK mekanizmasını kullanan web sitelerini tespit edip engelleyerek yapılır.

Kullanıcılara yönelik riski en aza indirmek için bu siteleri belirlemeye ve engellemeye odaklanan bir yaklaşım önerin.

Hash’ler

MD5: ae12fd46fe868dc4384db26e6f745cce

SHA1: 1c24f4398caae9179028b5415ed980f0ad18f4a7

SHA256: 113be611bcb64b04dfaca2481d8108e94ff41a56fb81f8aef190d4161acd983d

md5: 6504436573451911f10b2be6ad7d560c

sha1: 0fa9a1b93dac4cc5a0a88d08f6949dc11e5275b0

sha256:fe71ef0d9897374f009d3c930c3eac31f523a29d42ad4898f366b1f220769bd1