ANAHTAR ÖZET NOKTALARI

- Yeni Linux Kötü Amaçlı Yazılım Kampanyası: Siber güvenlik araştırmacıları, eBPF teknolojisinden yararlanan ve küresel olarak işletmeleri ve kullanıcıları hedef alan aktif bir Linux kötü amaçlı yazılım kampanyası tespit etti.

- eBPF Kullanımı: Bilgisayar korsanları, etkinlikleri gizlemek, veri toplamak ve güvenlik önlemlerini atlamak için eBPF’nin düşük düzeyli yeteneklerini kötüye kullanarak tespit etmeyi zorlaştırıyor.

- Truva Atı Dağıtımı: Saldırganlar, varlıklarını gizlemek için eBPF rootkit’lerini kullanır ve trafiği tünelleyebilen ve özel ağlar içindeki iletişimi sürdürebilen uzaktan erişim Truva atlarını bırakır.

- Komuta Kontrolüne Yönelik Kamu Platformları: Kötü amaçlı yazılım yapılandırmaları, özel sunucular yerine GitHub ve bloglar gibi genel platformlarda depolanır ve kötü amaçlı etkinlikleri meşru gibi gösterir.

- Yükselen eBPF Kötü Amaçlı Yazılım: Boopkit ve BPFDoor gibi aileleri de içeren eBPF tabanlı kötü amaçlı yazılımların kullanımı, yalnızca 2024 yılında keşfedilen 100’den fazla yeni güvenlik açığıyla birlikte artıyor.

Siber güvenlik araştırmacıları Dr. Web, Güneydoğu Asya’daki işletmeleri ve kullanıcıları hedef alan yeni ve aktif bir Linux kötü amaçlı yazılım kampanyasını ortaya çıkardı. Keşif, müşterilerinden biri tarafından bildirilen kötü amaçlı yazılım saldırısına ilişkin bir soruşturma sırasında geldi.

Soruşturma, bir müşterinin bilgisayar altyapısında olası bir uzlaşma endişesiyle Dr. Web’e başvurmasıyla başladı. Müşterinin verilerini analiz ettikten sonra Dr. Web, büyük ölçekli ve aktif bir kampanyaya işaret eden çok sayıda benzer vaka tespit etti. Saldırganların erişimi nasıl elde ettiğine ilişkin başlangıçtaki belirsizliğe rağmen araştırmacılar, saldırının ilk aşamalarını başarıyla takip etti.

eBPF Teknolojisinden Yararlanma

Araştırmacılar, bilgisayar korsanlarının saldırılarında eBPF (genişletilmiş Berkeley Paket Filtresi) teknolojisini kötüye kullandıklarını tespit etti. Bilginize, eBPF başlangıçta Linux işletim sisteminin ağ işlevleri üzerinde daha iyi kontrol sağlamak üzere tasarlanmıştır.

Dikkate değer olan şey, özellikle Google, Isovalent, Meta, Microsoft ve Netflix gibi teknoloji devlerinin eBPF teknolojilerinin büyümesini ve benimsenmesini desteklemek için Linux Vakfı altında eBPF Vakfı’nı kurmak için işbirliği yaptığı Ağustos 2021’den sonra eBPF’ye olan ilginin artmasıdır.

Ancak devam eden saldırıda eBPF’nin düşük seviyeli yetenekleri, saldırganların ağ etkinliğini gizlemesine, hassas bilgiler toplamasına ve güvenlik önlemlerini atlamasına olanak tanıdı. Bu, araştırmacıların tespitini zorlaştırdı ve bilgisayar korsanları için, özellikle de hedef sisteme uzun vadeli erişim sağlamak isteyen gelişmiş kalıcı tehdit (APT) grupları için kazançlı bir fırsat oluşturdu.

Bu özel kampanyada, Dr. Web’in 10 Aralık’ta yayınladığı raporunda ayrıntılı olarak açıklandığı gibi, saldırganlar iki rootkit yüklemek için eBPF’yi kullandı. Birincisi, bir eBPF rootkit’i, ikinci bir rootkit’in varlığını gizledi ve daha sonra trafiği tünelleme yeteneğine sahip bir uzaktan erişim Truva Atı (Trojan.Siggen28.58279 veya Trojan:Win32/Siggen.GR!MTB) bırakarak saldırganların virüslü yazılımlarla iletişim kurmasına olanak sağladı. özel ağlarda bile cihazlar.

Açıkça Saklanmak: Komuta Merkezi Olarak Kamuya Açık Platformlar

Tehdit aktörleri, kötü amaçlı yazılım yapılandırmalarını saklama biçimlerini de değiştirdi. Özel komuta ve kontrol sunucularına güvenmek yerine popüler, herkesin erişebildiği platformları kullanıyorlar.

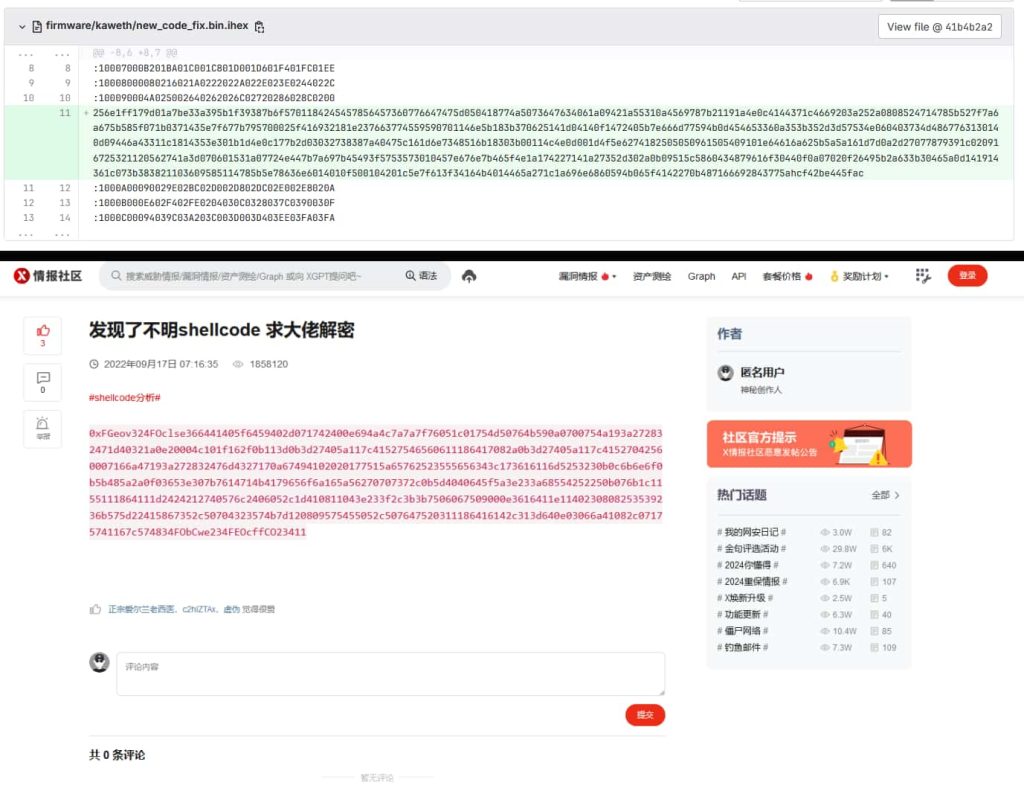

Dr.Web tarafından analiz edilen kötü amaçlı yazılımın, GitHub gibi platformlardan ve hatta Çin siber güvenlik blogundan ayarları aldığı tespit edildi. Bu taktik, kötü amaçlı trafiği normal ağ etkinliğiyle birleştirdiğinden meşru görünmesini sağlar. Ayrıca saldırganların daha kolay tespit edilip kapatılabilecek ayrı bir kontrol altyapısı bulundurma ihtiyacını da ortadan kaldırır.

Bununla birlikte, 2023’ten beri kötü amaçlı eBPF yazılımının kullanımı artıyor ve aralarında Boopkit, BPFDoor ve Symbiote’nin de bulunduğu çeşitli kötü amaçlı yazılım aileleri ortaya çıkıyor. eBPF teknolojisinde çok sayıda güvenlik açığının keşfedilmesi durumu daha da kötüleştirdi.

Devam eden bu siber saldırı, hükümet destekli bilgisayar korsanlarının ve siber suçluların sonuçlardan korkmadan ne kadar ileri gitmeye istekli olduklarının bir başka örneğidir. eBPF gibi gelişmiş teknolojilerden yararlanmak ve yapılandırma depolaması için halka açık platformları kullanmak da dahil olmak üzere taktikleri bunu oldukça açık bir şekilde ortaya koyuyor.

İLGİLİ KONULAR

- Telegram Kontrollü TgRat Truva Atı Linux Sunucularını Hedefliyor

- Linux ESXi Ortamlarını Hedefleyen Fidye Yazılımı Varyantını Oynayın

- Kuzey Koreli Hackerlar ATM’lerden Para Çekmek İçin Linux Kötü Amaçlı Yazılım Kullanıyor

- Linux Kötü Amaçlı Yazılımı ‘Perfctl’ Sistem Dosyalarını Taklit Ederek Milyonları Hedefliyor

- Godot Motoru Windows, macOS ve Linux’a Kötü Amaçlı Yazılım Bırakmak İçin Kötüye Kullanıldı