Geleneksel olarak Windows’tan daha güvenli bir işletim sistemi olarak görülen Linux, kötü amaçlı yazılım saldırılarında kayda değer bir artış yaşadı. 2022’de Linux kötü amaçlı yazılım olayları %50 oranında artış göstererek önemli ölçüde arttı ve sağlam analiz ve savunma mekanizmalarına olan kritik ihtiyacı ortaya çıkardı.

Bu makale, Linux kötü amaçlı yazılım analizinin önemini araştırıyor ve ANY.RUN’un gelişmiş kötü amaçlı yazılım analiz platformunu kullanan ayrıntılı örnek olay incelemeleri sunuyor.

ANY.RUN, Windows kötü amaçlı yazılımlarını ve Linux tabanlı örnekleri analiz etmek için bulut tabanlı bir ortamdır. Kötü amaçlı yazılım analistleri, SOC, DFIR ekipleri Siber güvenlik stratejilerini geliştirmek için tehditleri güvenli bir şekilde inceleyebilir, farklı senaryoları simüle edebilir ve kötü amaçlı yazılım davranışlarına ilişkin içgörüler elde edebilir.

HERHANGİ BİR ÇALIŞMA ayrıca araştırmacıların kötü amaçlı yazılım davranışlarını anlamalarına, IOC’leri toplamalarına ve kötü amaçlı eylemleri TTP’lerle kolayca eşlemelerine olanak tanır; bunların tümünü etkileşimli sanal alanımızda gerçekleştirebilirsiniz.

Tehdit İstihbaratı Arama platformu güvenlik araştırmacılarının ANY.RUN’un sanal alan görevlerinden ilgili tehdit verilerini bulmasına yardımcı olur.

Linux Sistemlerine Yönelik Yükselen Tehdit

Linux’un gelişmiş güvenlik konusundaki şöhretine rağmen, özellikle sunucu ortamlarındaki yaygın dağıtımı, onu siber suçlular için çekici bir hedef haline getirdi.

Linux sistemlerinde DDoS botnet’lerinin yaygınlığı, işletim sisteminin karmaşık saldırılara karşı savunmasızlığının altını çiziyor.

Linux kötü amaçlı yazılımlarının yayılması, siber güvenlik profesyonelleri için acil bir zorluk teşkil ediyor ve kötü amaçlı yazılım davranışını anlamak ve etkili karşı önlemleri uygulamak için kapsamlı analizler gerektiriyor.

300.000’den fazla analist ANY.RUN’u kullanıyor, dünya çapında bir kötü amaçlı yazılım analiz sanal alanıdır. En önemli tehditlere ilişkin derinlemesine araştırmalar yürütmek ve davranışlarına ilişkin ayrıntılı raporlar toplamak için topluluğa katılın.

Ücretsiz Demo Talep Edin

Linux Kötü Amaçlı Yazılım Analizinin Önemi

Kötü amaçlı yazılım örneklerinin analiz edilmesi, siber güvenlik savunmaları için çok önemlidir. Analistler, kötü amaçlı yazılımın operasyonel özelliklerini belirlemek, virüslü sistemler üzerindeki etkisini anlamak ve güvenlik ihlali göstergelerini (IOC’ler) toplamak için ayrıntılı incelemeyi kullanabilir.

Linux tabanlı tehditlere karşı koruma sağlamak amacıyla bu ipuçları, Web Uygulaması Güvenlik Duvarları (WAF), Güvenlik Bilgileri ve Olay Yönetimi (SIEM) sistemleri ve Güvenlik Düzenleme, Otomasyon ve Yanıt (SOAR) platformlarının kurulumu için gereklidir.

ANY.RUN ile Kötü Amaçlı Yazılım Analizinde Örnek Olaylar

ANY.RUN’un etkileşimli kötü amaçlı yazılım analiz platformu, Linux kötü amaçlı yazılımlarını incelemek ve anlamak için güçlü bir araç sağlar. Aşağıdaki vaka çalışmaları, platformun farklı Linux kötü amaçlı yazılım türlerini tanımlama ve analiz etme yeteneklerini göstermektedir.

Mirai’yi Analiz Etmek: Linux’taki Botnet Tehdidi

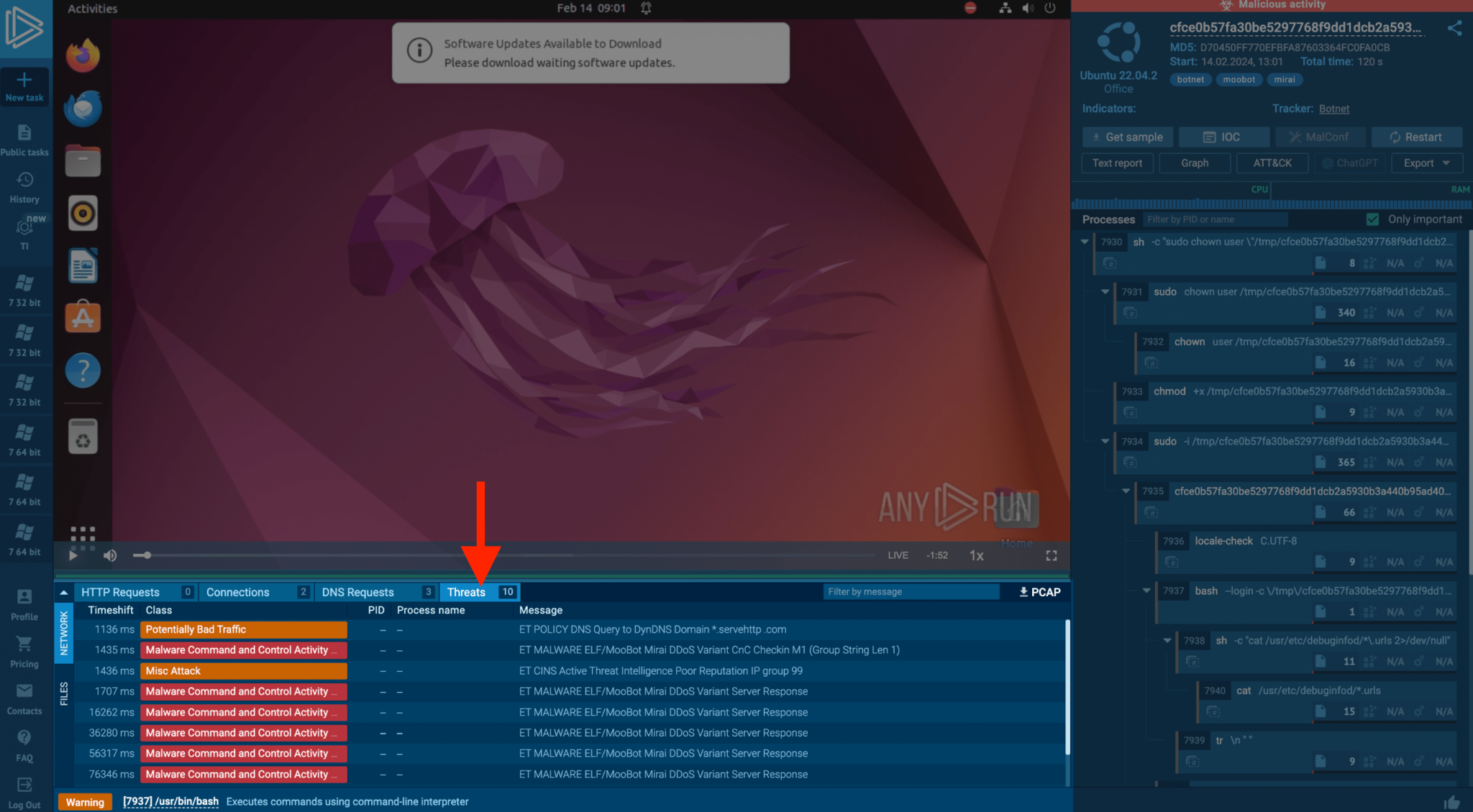

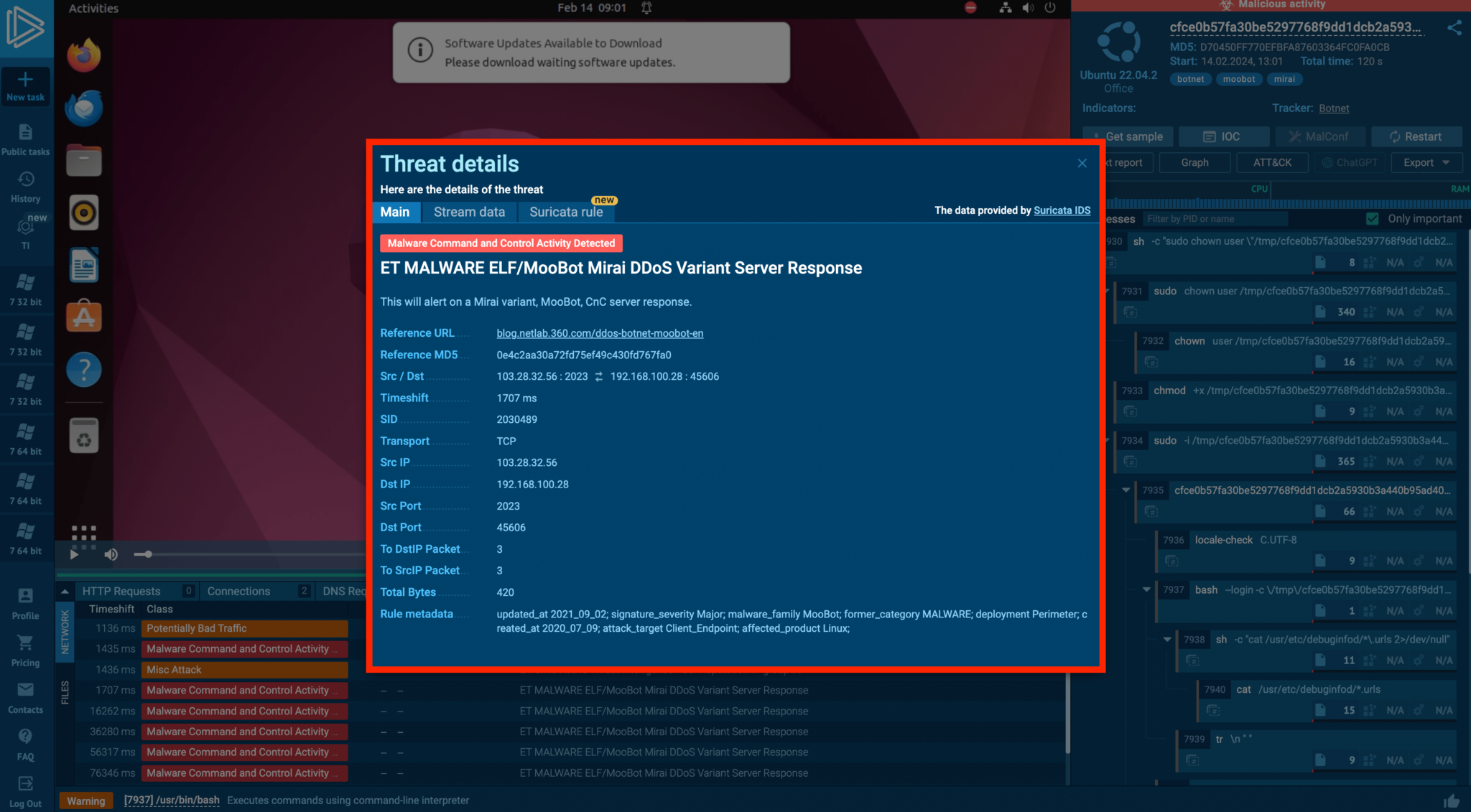

Mirai kötü amaçlı yazılımı, ağa bağlı Linux cihazlarını Dağıtılmış Hizmet Reddi (DDoS) saldırıları için botlara dönüştürüyor. ANY.RUN’un analizi, Mirai’nin ağ faaliyetlerini ve tetiklenen Suricata kurallarını ortaya çıkararak botnet’in davranışına ilişkin bilgiler sunar ve savunma önlemleri için IOC’lerin toplanmasını kolaylaştırır.

Eğer şuraya gidersek tehditler sekmesi örnekte botnet’in ANY.RUN görevinde nasıl davrandığını görebiliriz.

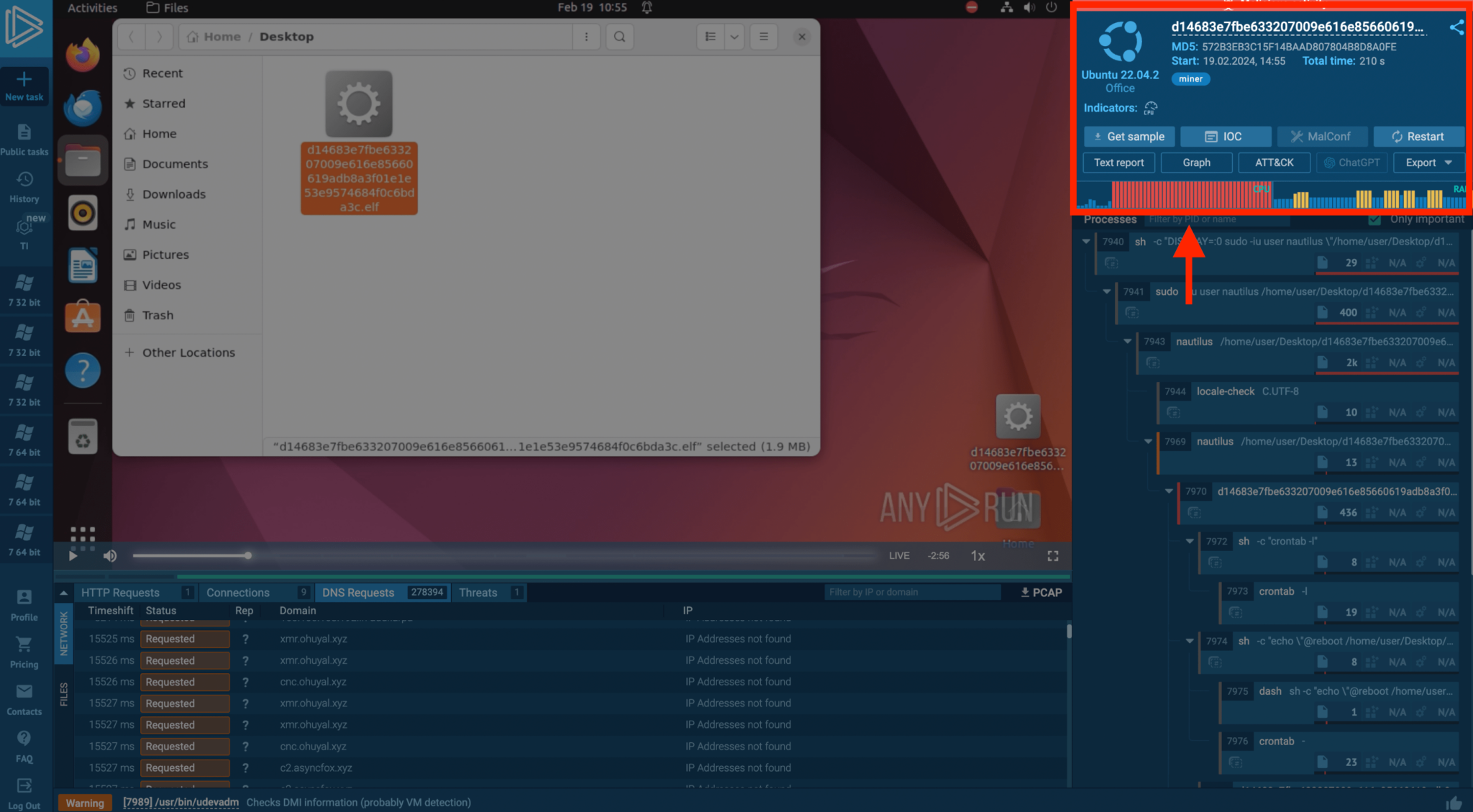

Linux Madencilerini Ortaya Çıkarmak: Kaynak Sömürüsü

Kripto madenciliği kötü amaçlı yazılımları, kripto para birimi madenciliği yapmak için sistem kaynaklarını kullanır ve performansı önemli ölçüde azaltır.

ANY.RUN, anormal ağ etkinliği ve kaynak tüketimi nedeniyle, lansman sonrasında CPU ve RAM kullanımının hızla arttığı bir Linux madencisi tespit etti. Analiz aynı zamanda madencinin kapsamlı DNS isteklerini de vurgulayarak ağ davranışına ve sistem veri kontrollerine ilişkin kapsamlı bir görünüm sağladı.

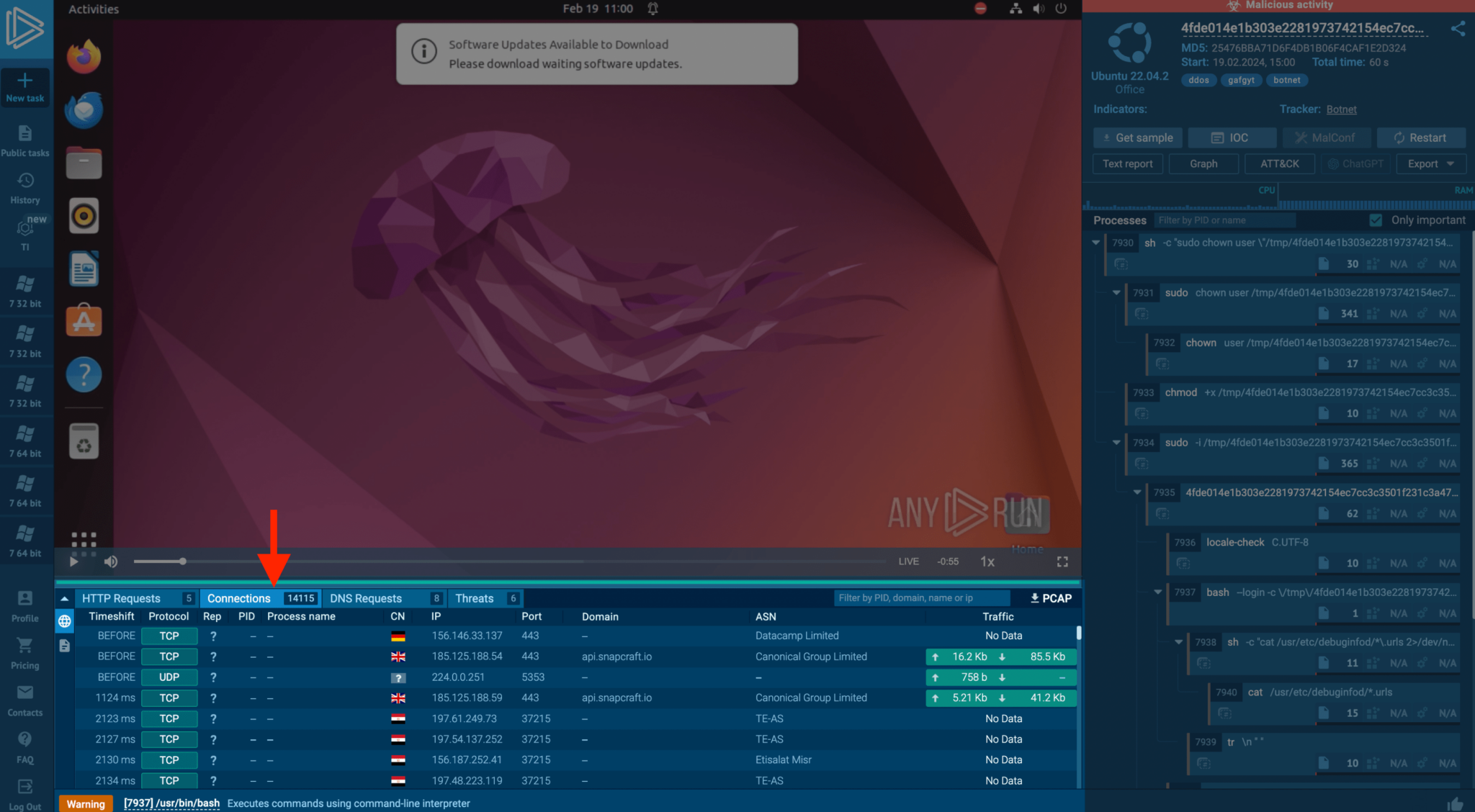

Linux’ta DDoS Saldırıları: Operasyonel Taktikler

Başından sonuna kadar bu örnekANY.RUN, güvenliği ihlal edilmiş bir Linux sisteminin bir DDoS saldırısı gerçekleştirdiğini ve dakikada 15.000’den fazla bağlantı kurmaya çalıştığını gözlemledi.

Bu tür saldırıların belirlenmesi, özellikle kritik altyapı hedeflenirken itibar ve mevzuat açısından olumsuz etkilerin önlenmesi açısından hayati öneme sahiptir.

Linux kötü amaçlı yazılımlarının yayılması dijital güvenlik için önemli bir tehdit oluşturuyor. ANY.RUN’un vaka çalışmalarının gösterdiği gibi, siber güvenlik uzmanları savunma stratejilerini geliştirebilir, paha biçilemez IOC’ler toplayabilir ve kapsamlı analiz yoluyla kötü amaçlı yazılım davranışlarına ilişkin daha derin bir anlayış kazanabilir.

Siber tehditlerin manzarası gelişmeye devam ettikçe, ANY.RUN gibi gelişmiş kötü amaçlı yazılım analiz platformlarının rolü, Linux sistemlerini ortaya çıkan tehditlere karşı korumada giderek daha önemli hale geliyor.

Dijital dünya gelişmeye devam ettikçe, Linux kötü amaçlı yazılım tehdidi de büyüyor ve ANY.RUN tarafından sağlanan öngörüler ve araçlar her zamankinden daha önemli hale geliyor.

ANY.RUN’un kripto-kötü amaçlı yazılım analizi ve platformunun bu tehditle mücadelede nasıl yardımcı olabileceği hakkında daha fazla bilgi için şu adrese erişebilirsiniz: ANY.RUN sanal alan platformu ücretsiz.

Olayları araştırmak ve tehdit analizini kolaylaştırmak için SOC ve DFIR ekiplerinden iseniz. ANY.RUN’un tüm özelliklerini 14 gün boyunca sıfır maliyetle deneyin ücretsiz deneme.