Yaygın olarak MedusaReborn olarak anılan Ako, Ocak 2020’den bu yana aktif olan C++ tabanlı bir fidye yazılımı türüdür.

Hizmet Olarak Fidye Yazılımı (RaaS) iş modeli kapsamında çalışarak birçok saldırganın, başarılı saldırılardan elde ettiği kazançların bir kısmı karşılığında bunu kullanmasına olanak tanıyor.

Bireysel iş istasyonlarını hedef alan birçok fidye yazılımı türünün aksine Ako, tüm ağları hedef alarak etkisini en üst düzeye çıkarıyor.

Savunma niteliği ve şifreleme için belirli makineleri stratejik olarak izole etmesi gibi birçok özelliği, onu MedusaLocker’ın bir çeşidi haline getiriyor.

Araştırmacılar kısa süre önce Ako fidye yazılımının, etkilenen sistemin konumunu belirlemek amacıyla ortam keşfi yapmak için Windows API çağrılarını kullandığını keşfetti.

Konumu Tanımlamak İçin Windows API Çağrılarını Kötüye Kullanma

İlk adım, ağ ve uç nokta kontrollerini ve bunların bilinen zararlı örneklerin iletilmesini önleme kapasitelerini test etmek için belleğe indirmeyi ve ayrı senaryolarda diske kaydetmeyi içerir.

Investigate Real-World Malicious Links, Malware & Phishing Attacks With ANY.RUN – Try for Free

İşlem enjeksiyonu daha sonra etkin bir işlemde bellek tahsis etmek, bu bellek alanına kabuk kodu yazmak ve ardından bellek koruma ayarını değiştirmek için VirtualProtect’i kullanmak için gerçekleştirilir.

GetSystemDefaultLCID, GetLocaleInfoA ve GetUserDefaultLocaleName Windows API çağrılarını yürüterek sistemin dil keşfini yapar.

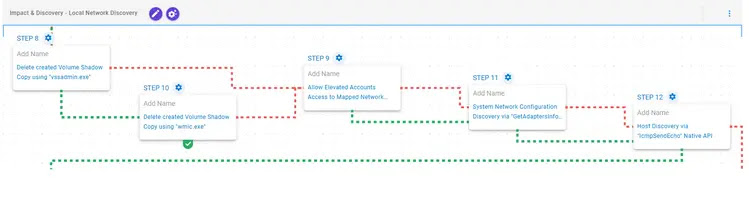

AttackIQ, saldırı aşamasının birim gölge kopyalarını silmek için vssadmin.exe’nin kullanılmasını ve bunun başarısız olması durumunda Windows Yönetim Araçları (WMI) komutlarını içerdiğini belirtiyor.

Başarılı olursa, ağ yapılandırmasını bulur, eşlenen ağ sürücülerine erişime izin vermek için kayıt defteri değişiklikleri yapar ve ağ keşfini gerçekleştirmek için Windows API çağrılarını kullanır.

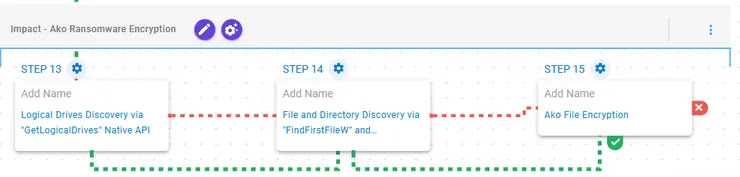

Bir sonraki adım, RSA ve AES-256’yı birleştiren CBC modunu kullanarak şifrelemek için diskleri, klasörleri ve dosyaları bulmayı içerir.

25 Eylül 2024’te Hibrit Analiz tarafından kaydedilen davranışlar, değerlendirme şablonunun temelini oluşturdu.

Fidye yazılımı içeren saldırılar en iyi şekilde EDR/AV Politikaları ile önlenir ve tespit edilir.

Dolayısıyla, bu değerlendirmede sağlanan bilgileri kullanarak ekiplerinizi önemli güvenlik sonuçlarına ulaşmaya odaklayabilir, güvenlik kontrollerinizi değiştirebilir ve bilinen ve tehlikeli bir tehdide karşı güvenlik programınızın genel etkinliğini artırmaya çalışabilirsiniz.

Find this News Interesting! Follow us on Google News, LinkedIn, and X to Get Instant Updates!