Security Joes tarafından yakın zamanda yapılan bir araştırma, Windows işletim sistemini hedef alan yeni bir siber saldırı yöntemini ortaya çıkardı. Bu teknik, Windows’un kritik bir bileşeni olan güvenilir WinSxS klasöründen, DLL Arama Sırasının Ele Geçirilmesi olarak bilinen karmaşık bir yaklaşım kullanarak yararlanır. Bu keşif, tehdit aktörlerinin yüksek ayrıcalık gereksinimleri olmadan kötü amaçlı kod yürütmesi için yeni bir yola ışık tutuyor.

DLL Search Order Hijacking, Windows işletim sistemlerinde oluşabilecek bir güvenlik açığıdır. Bir uygulama çalıştırıldığında Windows’un Dinamik Bağlantı Kitaplıklarını (DLL’ler) arama biçiminden yararlanır. İşte ayrıntılı bir açıklama:

Arka Plan: Dinamik Bağlantı Kitaplıkları (DLL’ler)

- DLL’ler: DLL dosyaları, birden fazla programın aynı anda kullanabileceği kod ve verileri içeren bir dosya türüdür. Kodun yeniden kullanılabilirliğini ve verimli bellek kullanımını desteklerler.

- Kullanım: Bir Windows uygulaması çalıştığında genellikle bu DLL’ler tarafından sağlanan ek işlevlere ihtiyaç duyulur.

Windows DLL’leri Nasıl Arar?

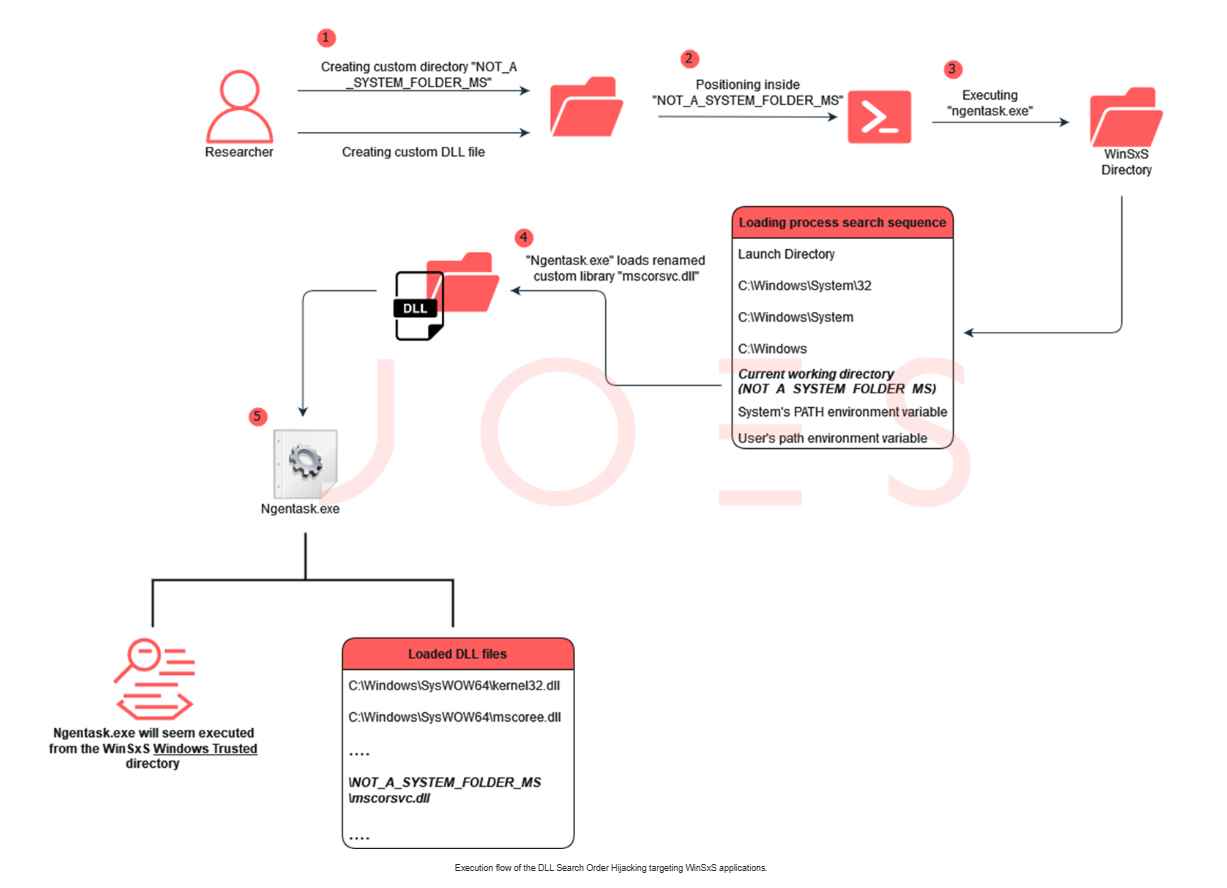

- Arama Sırası: Windows’un gerekli bir DLL’yi aradığı belirli bir sırası vardır. Genellikle uygulamanın başlatıldığı dizinle başlar ve ardından önceden tanımlanmış bir dizi dizin (System32 klasörü gibi) boyunca hareket eder. Windows işletim sisteminin dış kaynakları ararken ve yüklerken izlediği genel akış şu şekildedir:

- Uygulamanın başlatıldığı dizin.

- “C:\Windows\System32” klasörü.

- “C:\Windows\System” klasörü.

- “C:\Windows” klasörü.

- Geçerli çalışma dizini.

- Sistemin PATH ortam değişkeninde listelenen dizinler.

- Kullanıcının PATH ortam değişkeninde listelenen dizinler.

- Doğrulama Yok: Windows, DLL dosyasını yüklemeden önce orijinalliğini doğrulamazsa bu bir güvenlik açığı oluşturur.

DLL Arama Sırasını Kullanma

- Ele Geçirme Senaryosu: Saldırgan, meşru DLL ile aynı adı taşıyan kötü amaçlı bir DLL dosyasını, arama sırasında meşru DLL dizininin önünde yer alan bir dizine yerleştirir.

- Uygulama Yürütme: Bir uygulama DLL’yi yüklemeye çalıştığında, yanlışlıkla meşru olanın yerine kötü amaçlı olanı alır.

- Sonuçlar: Kötü amaçlı DLL daha sonra uygulamayla aynı ayrıcalıklara sahip kod çalıştırabilir. Bu, yetkisiz erişime, veri sızıntısına veya diğer kötü amaçlı faaliyetlere yol açabilir.

Örnek

Adlı bir DLL gerektiren bir uygulama olduğunu varsayalım. example.dll genellikle System32 klasöründe bulunur. Bir saldırgan, adlı kötü amaçlı bir DLL dosyasını yerleştirirse example.dll uygulamanın dizininde, uygulama meşru DLL yerine kötü amaçlı DLL’yi yükleyecektir.

DLL Arama Sırasının Ele Geçirilmesi, özellikle gerekli DLL’lerin yolunu açıkça belirtmeyen veya yüksek ayrıcalıklarla çalışan uygulamalar için önemli bir güvenlik sorunudur. Azaltma stratejilerinin farkındalığı ve uygulanması, sistemleri bu tür güvenlik açıklarından korumanın anahtarıdır.

Windows Side by Side’ın kısaltması olan WinSxS klasörü, Windows işletim sisteminde çok önemli bir dizindir. Uyumluluk sorunlarını çözmek için DLL’lerin ve diğer sistem bileşenlerinin birden çok sürümünü saklar. Önemi ve güvenilir durumu nedeniyle genellikle potansiyel bir güvenlik tehdidi olarak göz ardı edilir.

WinSxS klasörünün temel amaçları şunları içerir:

- Sürüm Yönetimi: Dinamik Bağlantı Kitaplıklarının (DLL’ler) ve sistem dosyalarının birden çok sürümünü saklayarak gerektiğinde verimli erişim sağlar. Farklı programlar aynı bileşenin belirli sürümlerini gerektirebileceğinden, bu yetenek çeşitli uygulamalarla uyumluluğun sürdürülmesi açısından çok önemlidir.

- Sistem Bütünlüğü: WinSxS klasörü, sistem dosyalarının yanlış veya bozuk sürümlerinin doğru olanlarla değiştirilmesini önleyerek sistemin bütünlüğünün korunmasına yardımcı olur. Bu koruma, işletim sisteminin kararlılığını ve güvenilirliğini sağlar.

- Dinamik Aktivasyon: Klasör, Windows özelliklerinin dinamik olarak etkinleştirilmesini veya devre dışı bırakılmasını kolaylaştırarak ayrı kurulum ihtiyacını ortadan kaldırır. Bu esneklik, kullanıcıların belirli özellikleri gerektiği gibi etkinleştirmesine veya devre dışı bırakmasına olanak tanır.

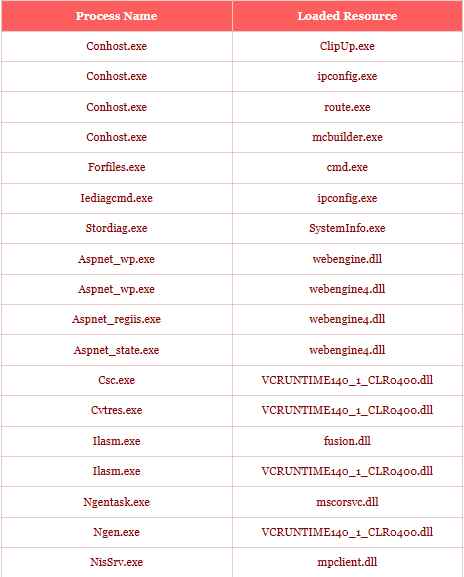

Sömürü Tekniği: Security Joes’un araştırması, saldırganların WinSxS klasöründe yaygın olarak bulunan yürütülebilir dosyalardan yararlandığını ortaya koyuyor. DLL Arama Sırası Ele Geçirmeyi kullanarak, Windows klasöründe bulunan uygulamalar içinde, özellikle WinSxS’yi hedef alan kötü amaçlı kod çalıştırabilirler. Bu yöntem, genellikle işletim sisteminin korunan alanlarında zararlı kod çalıştırmak için gerekli olan üst düzey ayrıcalıklara duyulan ihtiyacı atlar. Aşağıda, araştırma sırasında WinSxS klasöründe bulunan güvenlik açığı bulunan yürütülebilir dosyaları ve yürütme sırasında aranan ilgili kaynakları özetleyen tablo yer almaktadır.

Saldırının Etkileri: Bu yenilikçi saldırı vektörü özellikle endişe verici çünkü saldırı zincirinde ek ikili dosyalara ihtiyaç duymuyor. Tehdit aktörlerinin herhangi bir konumdan kötü amaçlı kod yürütmesine olanak tanır ve başarılı bir şekilde yararlanmanın önündeki engeli önemli ölçüde azaltır. WinSxS gibi güvenilir bir sistem klasörünün kullanılması, tespit ve önleme çabalarını daha da karmaşık hale getirir.

Güvenlik Önlemleri ve Öneriler: Security Joes, bu yeni saldırı yönteminin oluşturduğu riski azaltmak için daha fazla dikkat ve gelişmiş güvenlik önlemleri öneriyor. Bu, WinSxS klasörünün olağandışı değişikliklere karşı düzenli olarak izlenmesini, gelişmiş tehdit algılama araçlarının kullanılmasını ve BT personelinin bu yeni tehdit vektörü hakkında eğitilmesini içerir.

Azaltma Stratejileri

- Güvenli DLL Yükleme: Uygulamaların yalnızca güvenilir kaynaklardan DLL yüklemesini sağlamak için güvenli kodlama uygulamalarının uygulanması.

- Kod İmzalama: DLL’lerin yüklenmeden önce orijinalliğini doğrulamak için kod imzalamayı kullanma.

- Yol Denetimi: Beklenmeyen veya güvenilmeyen dizinler için sistem ve uygulama yollarının düzenli olarak denetlenmesi.

- Kullanıcı Ayrıcalıkları: Potansiyel bir ele geçirmenin etkisini azaltmak için uygulamaları gereken en az ayrıcalıklarla çalıştırmak.

- Güvenlik Yazılımı: DLL ele geçirmeyle ilgili kötü amaçlı etkinlikleri tespit etmek ve önlemek için antivirüs ve diğer güvenlik çözümlerini kullanma.

Çözüm: WinSxS ele geçirme tekniğinin keşfi, siber güvenlik tehditleri alanında önemli bir gelişmeyi temsil ediyor. Gelişen saldırı yöntemlerine karşı güvenlik stratejilerinin sürekli uyarlanması ihtiyacının altını çiziyor. Tehdit aktörleri daha karmaşık hale geldikçe, taktiklerini anlamak ve öngörmek, güçlü siber güvenlik savunmalarını sürdürmek açısından hayati önem taşıyor.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacısı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.