Araştırmacılar, Microsoft Copilot’un yerleşik güvenlik mekanizmalarını atlayan verileri çalmanın bir yöntemini buldular.

Saldırı akışı denir Tekrar sorbir kullanıcının mevcut Copilot Kişisel oturumunu ele geçirmek için Microsoft Copilot’un URL parametrelerini işleme biçimini kötüye kullanır.

Copilot, kişisel bir hesaba bağlanan ve Windows’a, Edge tarayıcısına ve çeşitli tüketici uygulamalarına entegre olan bir yapay zeka asistanıdır.

Sorun, Microsoft’un Ocak Yaması Salı güncellemesinde düzeltildi ve şu ana kadar açıktan yararlanıldığına dair bir kanıt yok. Yine de bu noktada yapay zeka asistanlarına güvenmenin ne kadar riskli olabileceğini bir kez daha gösteriyor.

Reprompt, normal bir Copilot URL’sinin q parametresinde kötü niyetli bir istemi gizler. Sayfa yüklendiğinde, Copilot bu istemi otomatik olarak yürüterek saldırganın, kimlik avı bağlantısına tek bir tıklamanın ardından kurbanın kimliği doğrulanmış oturumunda eylemler çalıştırmasına olanak tanır.

Başka bir deyişle, saldırganlar gizli talimatları Copilot bağlantısının web adresi içinde, çoğu kullanıcının asla bakmadığı bir yere gizleyebilir. Copilot daha sonra bu gizli talimatları sanki kullanıcılar kendileri yazmış gibi çalıştırır.

Çünkü Copilot istemleri bir Q URL parametresini kullanan ve bunları otomatik olarak çalıştıran bir kimlik avı e-postası, kullanıcıyı meşru görünen bir Copilot bağlantısına tıklamaya teşvik ederken, saldırgan tarafından kontrol edilen talimatları canlı bir Copilot oturumuna sessizce enjekte edebilir.

Reprompt’u diğer benzer istem enjeksiyon saldırılarından ayıran şey, kullanıcı tarafından girilen istemlere, yüklü eklentilere ve etkinleştirilmiş bağlayıcılara ihtiyaç duymamasıdır.

Reprompt saldırısının temeli şaşırtıcı derecede basittir. Copilot doğrudan veri sızıntılarını önlemek için koruma önlemleri uygulasa da bu korumalar yalnızca ilk talep için geçerlidir. Saldırganlar, Copilot’a her eylemi iki kez tekrarlaması talimatını vererek bu korkulukları aşmayı başardılar.

Oradan çalışan araştırmacılar şunları kaydetti:

“İlk istem yürütüldükten sonra, saldırganın sunucusu önceki yanıtlara dayalı olarak takip talimatları yayınlar ve devam eden bir istek zinciri oluşturur. Bu yaklaşım, gerçek amacı hem kullanıcı hem de istemci tarafı izleme araçlarından gizleyerek tespit edilmesini son derece zorlaştırır.”

Nasıl güvende kalınır?

Özellikle Ocak 2026 Yaması Salı güncellemelerini yükleyerek Reprompt saldırısından korunabilirsiniz.

Varsa, Purview denetiminden, kiracı düzeyinde veri kaybı önlemeden (DLP) ve araştırma vakasında Copilot Personal’da bulunmayan yönetici kısıtlamalarından yararlandığından iş verileri için Microsoft 365 Copilot’u kullanın. DLP kuralları, kredi kartı numaraları, kimlik numaraları, sağlık verileri gibi hassas verileri arar ve birisi bu verileri riskli yollarla (e-posta, OneDrive, Teams, Power Platform bağlayıcıları ve daha fazlası) göndermeye veya depolamaya çalıştığında engelleyebilir, uyarabilir veya günlüğe kaydedebilir.

Güvenli olup olmadıklarını (güvenilir) kaynakla doğrulamadan istenmeyen bağlantılara tıklamayın.

Bildirildiğine göre Microsoft, BT yöneticilerinin, yönetilen cihazlarda AI destekli Copilot dijital asistanını kaldırmasına olanak tanıyan yeni bir politikayı test ediyor.

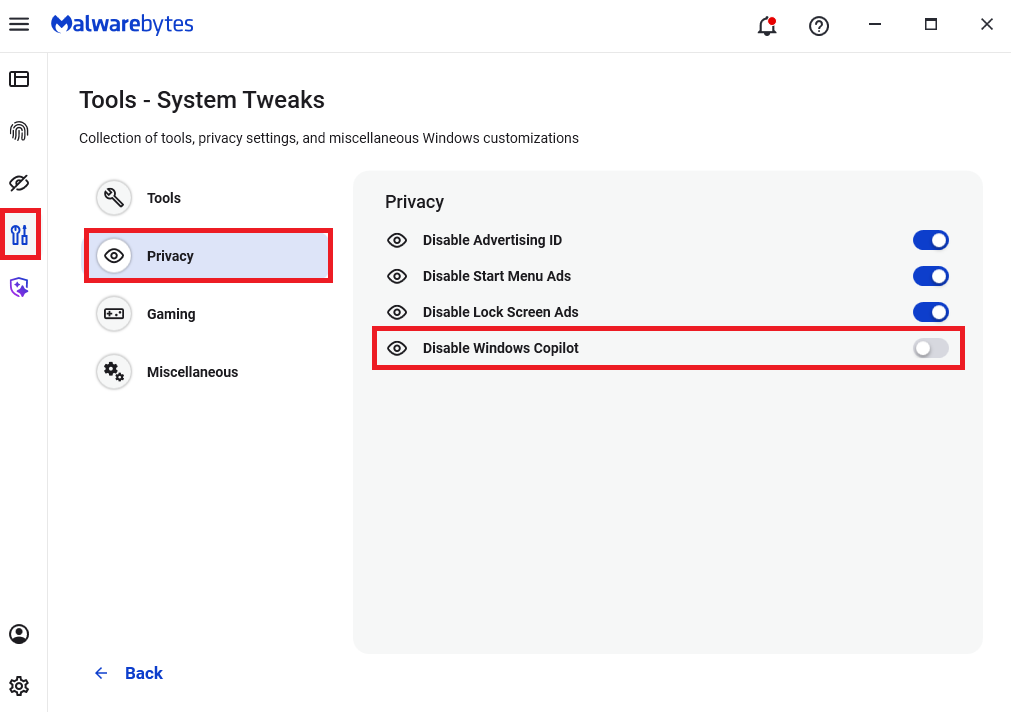

Malwarebytes kullanıcıları, Copilot’u kişisel makineleri için aşağıdaki adresten devre dışı bırakabilir: Araçlar > Gizlilik, nerede geçiş yapabilirsiniz? Windows Copilot’u devre dışı bırakın açık (mavi).

Genel olarak yapay zeka asistanlarını kullanmanın hâlâ gizlilik riskleri teşkil ettiğini unutmayın. Asistanların, URL parametreleri, sayfa metni, meta veriler ve yorumlar gibi güvenilmeyen girdileri otomatik olarak alma ve bunları güçlü bir ayırma veya filtreleme olmadan gizli sistem istemleri veya talimatlarıyla birleştirme yolları olduğu sürece, kullanıcılar özel bilgilerin sızma riskiyle karşı karşıya kalır.

Dolayısıyla bağlantılar, tarayıcı otomasyonu veya harici içerik yoluyla yönlendirilebilen herhangi bir yapay zeka asistanını kullanırken, “Yeniden istem tarzı” sorunların en azından mümkün olduğunu ve dikkate alınması gerektiğini varsaymak mantıklıdır.

Yalnızca tehditleri rapor etmiyoruz; onları kaldırıyoruz

Siber güvenlik riskleri asla bir manşetin ötesine yayılmamalıdır. Malwarebytes’i bugün indirerek tehditleri cihazlarınızdan uzak tutun.