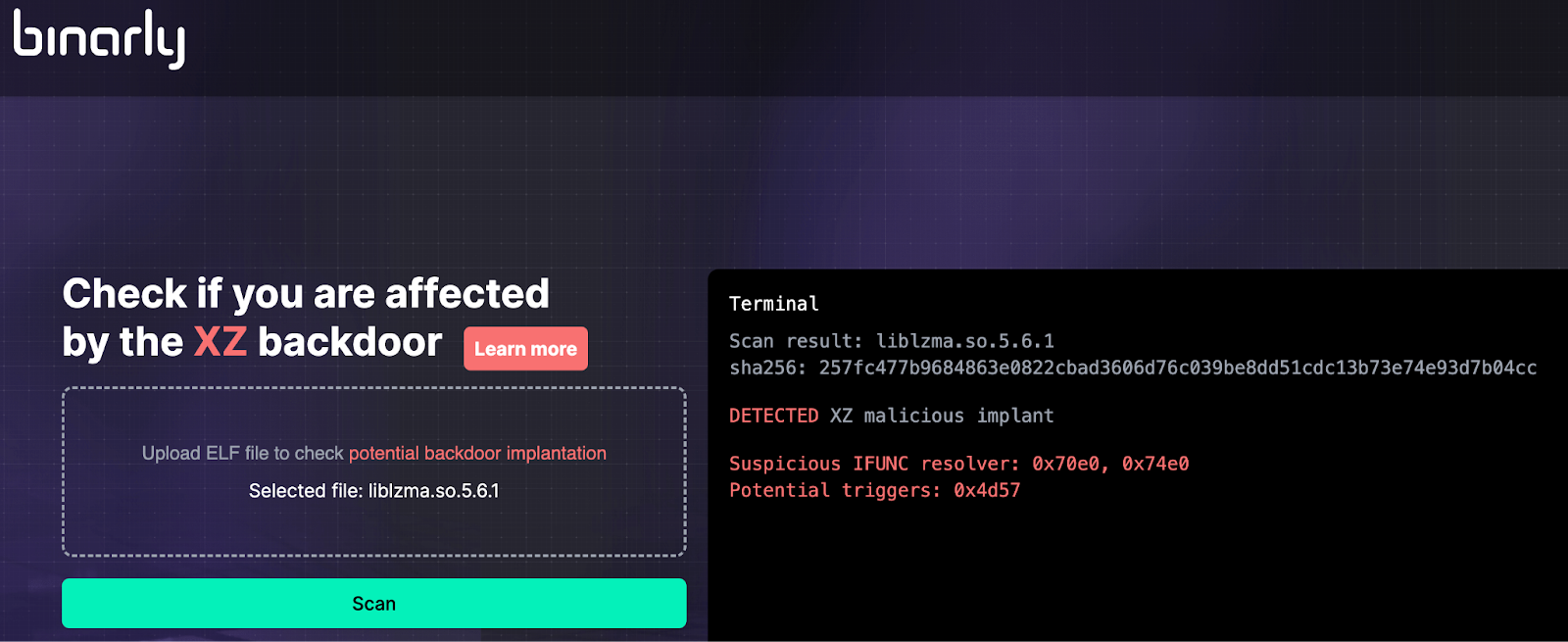

Ürün yazılımı güvenlik firması Binarly, XZ Utils tedarik zinciri saldırısından etkilenen Linux yürütülebilir dosyalarını tespit etmek için CVE-2024-3094 olarak izlenen ücretsiz bir çevrimiçi tarayıcı yayınladı.

CVE-2024-3094, birçok büyük Linux dağıtımında kullanılan bir dizi veri sıkıştırma aracı ve kitaplığı olan XZ Utils'teki bir tedarik zinciri uzlaşmasıdır.

Geçen ayın sonlarında Microsoft mühendisi Andres Freud, Linux dağıtımının sürekli sürümü olan Debian Sid'de alışılmadık derecede yavaş SSH oturum açma işlemlerini araştırırken XZ Utils paketinin en son sürümündeki arka kapıyı keşfetti.

Arka kapı, 5.6.1'de mevcut olan XZ 5.6.0 sürümüne katkıda bulunan takma adlı bir kişi tarafından tanıtıldı. Ancak, “son teknoloji” yükseltme yaklaşımını izleyen yalnızca birkaç Linux dağıtımı ve sürümü etkilendi; çoğu daha eski, güvenli bir kitaplık sürümü kullanıyordu.

Arka kapının keşfedilmesinin ardından, CISA'nın XZ Utils 5.4.6 Stable'ın sürümünün düşürülmesini ve herhangi bir kötü amaçlı etkinliğin bulunup raporlanmasını önermesiyle bir tespit ve iyileştirme çalışması başlatıldı.

XZ tarayıcı

Binarly, tehdit azaltma çabalarında şu ana kadar benimsenen yaklaşımın, bayt dizesi eşleştirme, dosya karma engelleme listesi ve YARA kuralları gibi yanlış pozitiflere yol açabilecek basit kontrollere dayandığını söylüyor.

Bu yaklaşım, önemli ölçüde uyarı yorgunluğunu tetikleyebilir ve diğer projelerdeki benzer arka kapıların tespit edilmesine yardımcı olmaz.

Bu sorunu çözmek için Binarly, belirli kitaplık ve aynı arka kapıyı taşıyan tüm dosyalar için çalışacak özel bir tarayıcı geliştirdi.

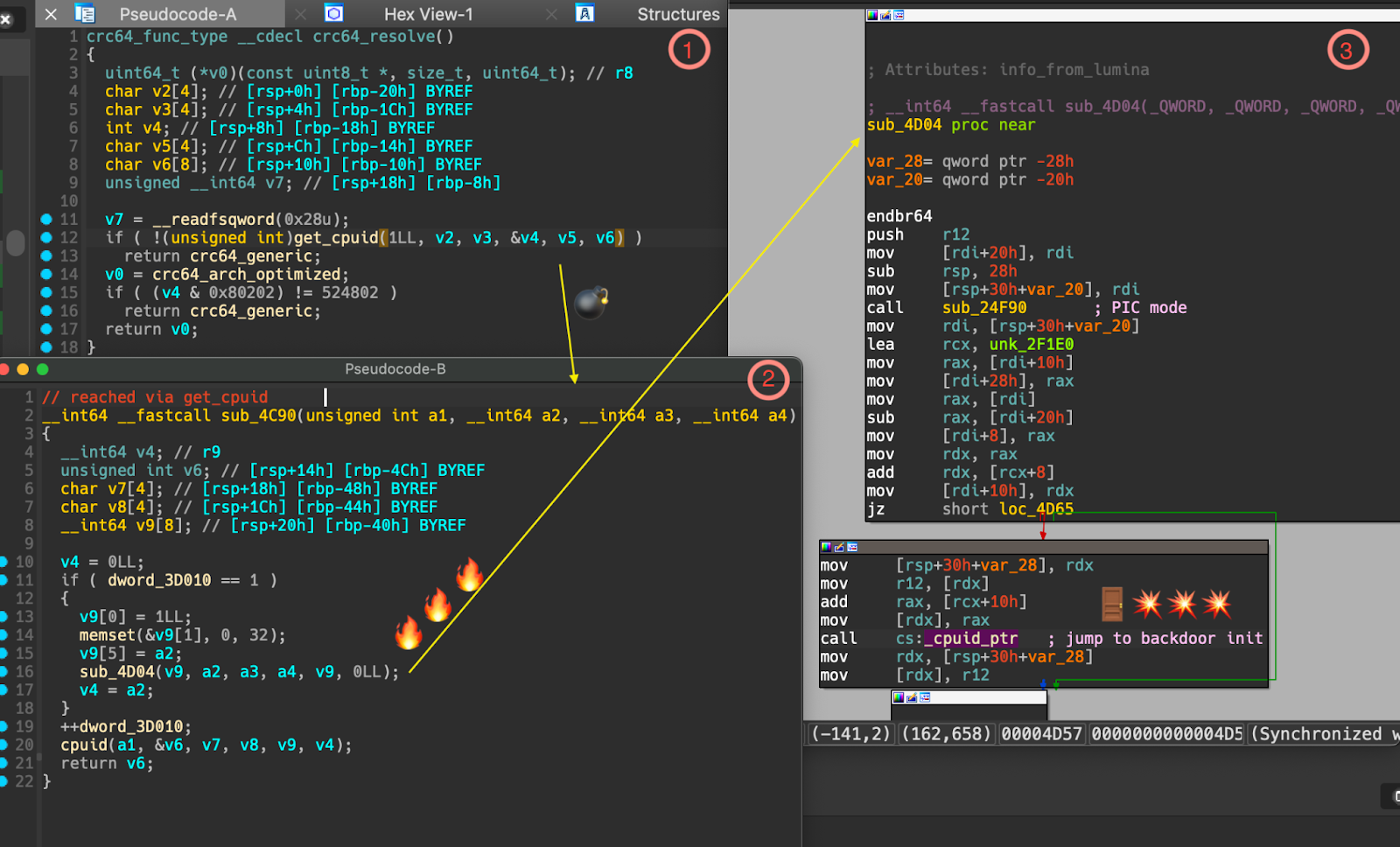

Binarly'nin algılama yöntemi, GNU Dolaylı İşlevdeki (IFUNC) geçişlerdeki kurcalamaları tanımlamak için ikili dosyaların statik analizini kullanır.

Özellikle tarayıcı, kötü amaçlı IFUNC çözümleyicilerinin yerleştirilmesi sırasında şüpheli olarak işaretlenen geçişleri inceler. GCC derleyicisinin IFUNC özelliği, geliştiricilerin aynı işlevin birden çok sürümünü oluşturmasına olanak tanır; bunlar daha sonra çalışma zamanında işlemci türü gibi çeşitli kriterlere göre seçilir.

Binarly şöyle açıklıyor: “Yürütme sırasında ilk kontrolü elde etmek için XZ arka kapısı tarafından kullanılan temel tekniklerden biri, GCC derleyicisinin çalışma zamanında dolaylı işlev çağrılarını çözümlemeye yönelik GNU Dolaylı İşlev (ifunc) özelliğidir.”

“Yerleştirilen arka kapı kodu başlangıçta yürütmeyi kesiyor veya kancaya takıyor.

“İş yükü nesne dosyası (yani, liblzma_la-crc64-fast.o) tarafından dışa aktarılan ve hatalı biçimlendirilmiş çağrılar yapan “_get_cpuid” öğesine bir çağrı eklemek için basitçe “cpuid” komutunu çağırması gereken “is_arch_extension_supported” kontrolünü değiştirmek için ifunc çağrılarını değiştirir Aşağıdaki şekilde gösterilen kodun içine yerleştirilen _get_cpuid().”

Arka kapı, IFUNC çağrılarını değiştirerek yürütmeyi engelleyecek veya kancalayacak şekilde bu mekanizmayı kullanır, bu da kötü amaçlı kodun eklenmesine neden olur.

Binarly'nin tarayıcısı, yalnızca XZ Utils projesinin ötesinde çeşitli tedarik zinciri noktalarını tararken algılamayı artırır ve sonuçların güvenilirliği çok daha yüksektir.

Binarly'nin baş güvenlik araştırmacısı ve CEO'su Alex Matrosov, BleepingComputer'a şöyle konuştu: “Bu tespit davranışsal analize dayanıyor ve benzer bir arka kapının başka bir yere yerleştirilmesi durumunda herhangi bir değişkeni otomatik olarak tespit edebiliyor.”

Matrosov ayrıca BleepingComputer'a “Yeniden derleme veya kod değişikliklerinden sonra bile bunu tespit edeceğiz” dedi.

Arka kapı tarayıcısı, insanların sınırsız ücretsiz kontrol için ikili dosyalarını yükleyebileceği xz.fail adresinde çevrimiçi olarak mevcuttur.