Microsoft, Windows 11’e, karma geçiş, NTLM geçişi veya parola kırma saldırılarını önlemek için yöneticilerin SMB üzerinden NTLM’yi engellemesine olanak tanıyan yeni bir güvenlik özelliği ekledi.

Bu, hedef sunucularla Kerberos ve NTLM (yani LM, NTLM ve NTLMv2) kimlik doğrulama görüşmelerinin Windows SPNEGO tarafından destekleneceği eski yaklaşımı değiştirecektir.

Uzak bir SMB paylaşımına bağlanırken Windows, bir NTLM sınama yanıtı gerçekleştirerek uzak bilgisayarla kimlik doğrulama anlaşması yapmaya çalışacaktır.

Ancak bu NTLM sınama yanıtı, SMB paylaşımını açmaya çalışan oturum açmış kullanıcının karma şifresini içerecektir ve bu daha sonra paylaşımı barındıran sunucu tarafından yakalanabilir.

Bu karmalar daha sonra düz metin parolasını almak için kırılabilir veya kullanıcı olarak oturum açmak için NTLM Aktarımı ve karma geçiş saldırılarında kullanılabilir.

Bu yeni özellik, bir yöneticinin SMB üzerinden giden NTLM’yi engellemesine olanak tanıyarak kullanıcının karma parolasının uzak bir sunucuya gönderilmesini önleyerek bu tür saldırıları etkili bir şekilde önler.

Microsoft’tan Amanda Langowski ve Brandon LeBlanc, “Bu yeni seçenekle yönetici, Windows’un SMB aracılığıyla NTLM sunmasını kasıtlı olarak engelleyebilir” dedi.

“Bir kullanıcıyı veya uygulamayı kötü amaçlı bir sunucuya NTLM sınama yanıtları göndermesi için kandıran bir saldırgan, artık herhangi bir NTLM verisi alamayacak ve kaba kuvvet kullanamayacak, kıramayacak veya bir parolayı geçiremeyecek, çünkü bunlar hiçbir zaman ağ üzerinden gönderilmeyecek.”

Bu ek güvenlik katmanı, işletim sistemindeki NTLM kullanımının tamamen kapatılması ihtiyacını ortadan kaldırır.

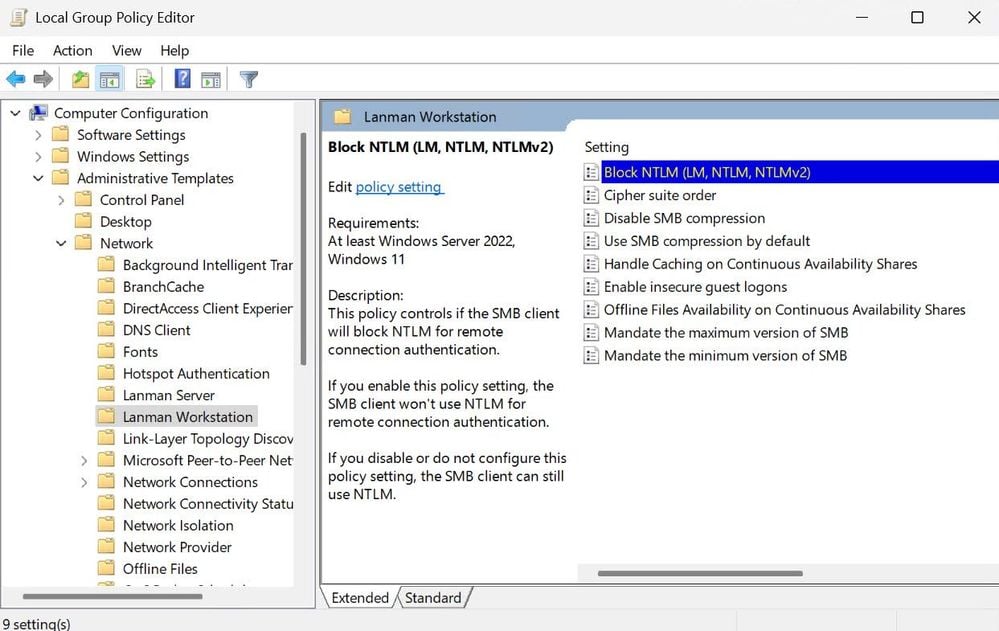

Windows 11 Insider Preview Build 25951’den başlayarak yöneticiler, Grup İlkesi ve PowerShell kullanarak Windows’u uzak giden bağlantılarda SMB üzerinden NTLM verilerinin gönderilmesini engelleyecek şekilde yapılandırabilirler.

Ayrıca NET USE ve PowerShell kullanarak SMB bağlantılarında NTLM kullanımını tamamen kapatabilirler.

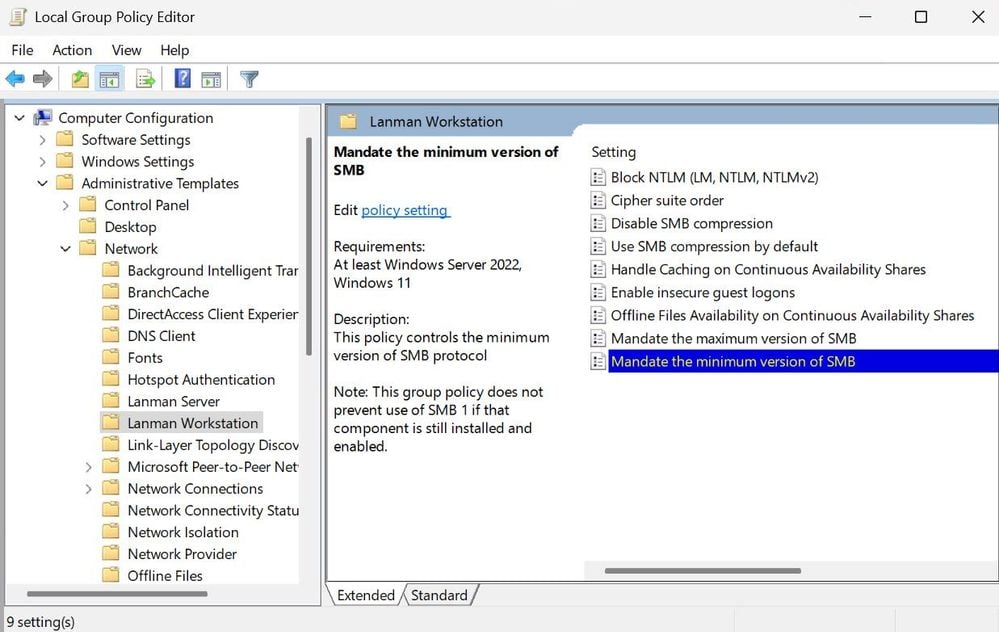

Bu yapıyı başlatan diğer bir yeni seçenek de, yöneticilerin eski ve güvenli olmayan Windows cihazlarının kendi kuruluşlarında eski SMB protokollerinin kullanımını devre dışı bırakarak bağlanmasını engellemesine olanak tanıyan SMB diyalekt yönetimidir.”

Windows Server mühendislik grubundaki Baş Program Yöneticisi Ned Pyle, ayrı bir blog gönderisinde şunları ekledi: “Daha sonraki bir Windows Insider sürümü, yöneticilerin belirli sunuculara yönelik SMB NTLM engellemesini bir izin verilenler listesiyle kontrol etmesine olanak tanıyacak.”

“Bir istemci, etki alanı üyesi olmayan üyeler veya üçüncü taraf ürünleri olarak yalnızca NTLM’yi destekleyen SMB sunucularını belirtebilecek ve bağlantıya izin verebilecek.”

Saldırıları engellemek için KOBİ imzalama gereksinimi

Windows 11 Insider Preview Build 25381’in Canary Channel’da piyasaya sürülmesiyle birlikte Redmond, NTLM geçiş saldırılarına karşı savunma yapmak amacıyla tüm bağlantılarda varsayılan olarak SMB imzalamayı (güvenlik imzaları olarak da bilinir) zorunlu kılmaya başladı.

Bu saldırılarda, kötü niyetli aktörler, etki alanı denetleyicileri de dahil olmak üzere ağ cihazlarını, kendi kontrolleri altındaki sunuculara karşı kimlik doğrulaması yapmaya zorlayarak, bu sunucuların kimliğine bürünerek Windows etki alanı üzerinde tam kontrol sahibi olmaya zorlar.

SMB imzalama, her mesaja eklenen gömülü imzalar ve karmaların kullanımı yoluyla gönderenin ve alıcının kimliklerini doğrulayarak kötü niyetli kimlik doğrulama isteklerini engellemede önemli bir rol oynayan bir SMB güvenlik mekanizmasıdır.

Windows 98 ve 2000’den itibaren kullanıma sunuldu ve veri şifreleme hızlarını önemli ölçüde artırarak korumayı ve performansı artırmak için Windows 11 ve Windows Server 2022’de güncellendi.

Bu güncellemeler, 2022 boyunca yapılan önceki duyurularda da vurgulandığı gibi, Windows ve Windows Server’ın güvenliğini artırmaya yönelik daha geniş bir girişimin parçasıdır.

Nisan 2022’de Microsoft, Windows 11 Home Insiders için Windows’ta otuz yıllık SMB1 dosya paylaşım protokolünün devre dışı bırakılmasına yönelik son aşamayı duyurarak önemli bir adım attı.

Bu gidişatı sürdüren şirket, beş ay sonra kaba kuvvet saldırılarına karşı gelişmiş savunma önlemlerini açıkladı ve başarısız gelen NTLM kimlik doğrulama çabalarının etkisini azaltmak için tasarlanmış bir SMB kimlik doğrulama hızı sınırlayıcısını tanıttı.