Veeam Backup & Replication yazılımındaki kritik bir güvenlik açığı (CVE-2024-40711), saldırganların kimlik doğrulaması olmadan tam kontrol elde etmesine olanak tanır. Hassas verileri istismardan korumak için anında güncellemeler şarttır.

Censys’teki siber güvenlik araştırmacıları, Veeam’in Backup & Replication yazılımında tehdit aktörlerinin etkilenen sistemlerin tam kontrolünü ele geçirmesine olanak sağlayabilecek kritik bir güvenlik açığı tespit etti. CVE-2024-40711 olarak adlandırılan güvenlik açığı, herhangi bir kimlik doğrulaması gerektirmiyor ve bu da onu veri koruma ve yedekleme hizmetleri için Veeam’e güvenen kuruluşlar için özellikle tehlikeli hale getiriyor.

CVE-2024-40711

CVE-2024-40711, kritik bir Uzaktan Kod Yürütme (RCE) güvenlik açığı olarak sınıflandırılmıştır. Veeam Backup & Replication sürüm 12.1.2.172 ve önceki sürümleri etkiler. Bu kusur istismar edilirse, saldırganların keyfi kod yürütmesine, veri ihlallerine ve dünya çapındaki işletmeler tarafından kullanılan güvenlik açığı olan sistemlerde fidye yazılımı dağıtmasına olanak tanıyabilir.

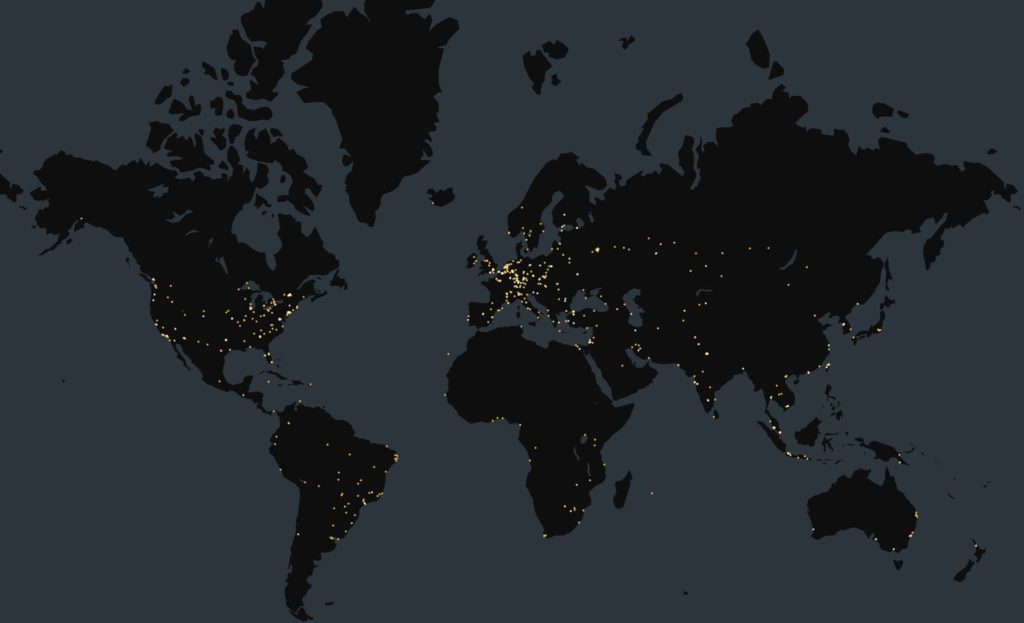

Tehdit istihbarat platformu Censys’e göre, şu anda internette çoğunluğu Almanya ve Fransa’da olmak üzere 2.833 adet Veeam Backup & Replication sunucusu erişime açık durumda.

İlk defa değil

Veeam’in yazılımının bu tür saldırılara karşı savunmasız olması ilk kez değil. Bu yılın başlarında, Temmuz ayında ifşa edilen başka bir güvenlik açığı (CVE-2023-27532), EstateRansomware, Akira ve FIN7 gibi kötü şöhretli fidye yazılımı grupları tarafından istismar edildi. Bu istismar, tehdit aktörlerinin ilk erişimi, kimlik bilgisi hırsızlığını ve diğer kötü amaçlı faaliyetleri avlamasına olanak tanıdı.

Fidye yazılımı saldırılarının artan eğilimi, CVE-2024-40711’in de benzer şekilde istismar edilebileceği anlamına geliyor ve bu da kuruluşların yalnızca verileri çalmakla kalmayıp fidye ödenmediği takdirde bunları ifşa etmekle tehdit ettiği çifte gasp senaryolarıyla karşı karşıya kalabileceği anlamına geliyor.

Veeam’in Yanıtı

İyi haber şu ki Veeam, yazılımlarının 12.2.0.334 sürümü için yamaları hızla yayınladı ve bu sürüm daha az öneme sahip beş güvenlik açığını da ele alıyor. Tüm kullanıcılar, olası saldırılara karşı korunmak için sistemlerini hemen güncellemelidir.

Kullanıcıların derhal Veeam Backup & Replication 12.2.0.334 veya sonraki bir sürüme yükseltmeleri önerilir. Kuruluşlar ayrıca yedekleme sunucularının gereksiz yere internete maruz kalmamasını sağlamak için ağ güvenlik protokollerini gözden geçirmelidir. Ek olarak, ağdaki yetkisiz erişim veya olağandışı etkinlikler için düzenli izleme ve denetim, güvenliğin sürdürülmesi için önemlidir.

İLGİLİ KONULAR

- FIN7 Spear Phishing Saldırıları Artık Tespit Edilmekten Kaçınmayı Hedefliyor

- Sophos, Fidye Yazılımı Saldırılarının Yedeklemeleri Hedef Aldığını Açıkladı

- Storm-0324, MS Teams Sohbetlerini Fidye Yazılımı Saldırıları İçin Kullanıyor

- Bilgisayar korsanları Best Buy Hediye Kartları ile kötü amaçlı yazılım bulaşmış USB’ler gönderiyor

- ALPHV (BlackCat) Fidye Yazılımı, Kurbanları Hedef Almak İçin Google Reklamlarını Kullanıyor