Ursnif kötü amaçlı yazılımı, Emotet, Qakbot ve TrickBot’un beğenisine katılarak, kendisini bir sonraki aşama yükleri sunabilen genel bir arka kapıya dönüştürmek için bir bankacılık truva atı olarak köklerini salan en son kötü amaçlı yazılım haline geldi.

Mandiant araştırmacıları Sandor Nemes, Sulian Lebegue ve Jessa Valdez Çarşamba günü yaptıkları bir analizde, “Bu, kötü amaçlı yazılımın bankacılık sahtekarlığına olanak sağlamak için orijinal amacından önemli bir değişiklik, ancak daha geniş tehdit ortamıyla tutarlı” dedi.

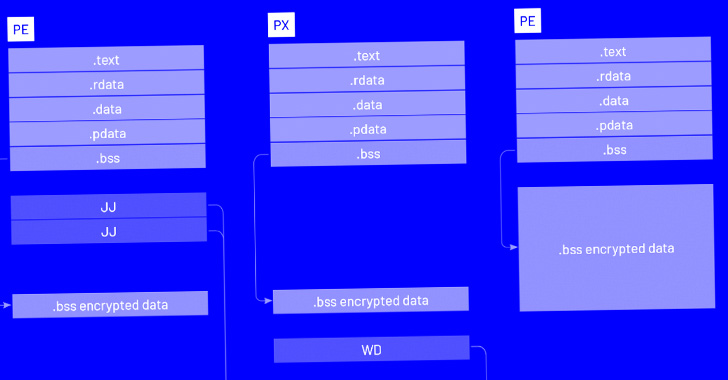

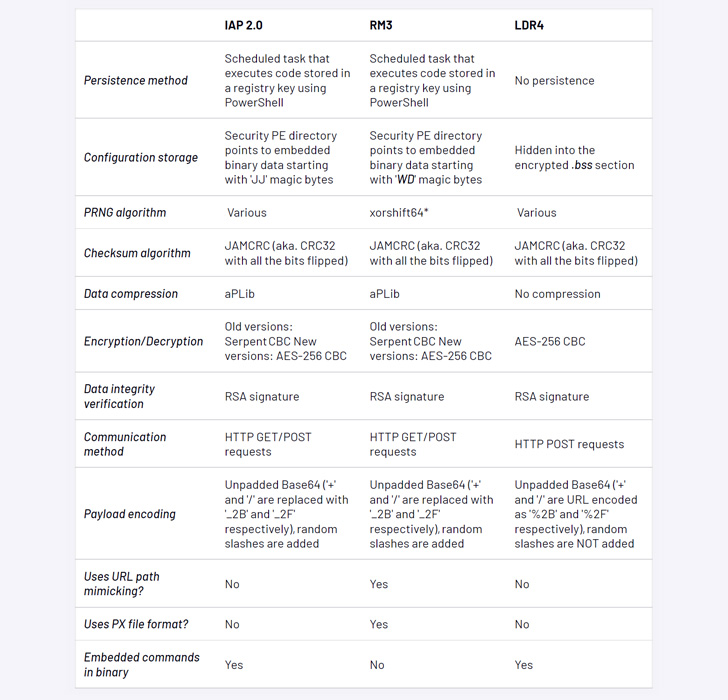

İlk olarak 23 Haziran 2022’de Google’a ait tehdit istihbarat firması tarafından keşfedilen yenilenmiş ve yeniden düzenlenmiş varyant, potansiyel fidye yazılımı ve veri hırsızlığı operasyonları için zemin hazırlama girişimi olarak görülen LDR4 olarak kodlandı.

Gozi veya ISFB olarak da adlandırılan Ursnif, en eski belgelenmiş saldırıların 2007 yılına kadar uzandığı en eski bankacı kötü amaçlı yazılım ailelerinden biridir. Check Point, Ağustos 2020’de, yıllar içinde “Gozi’nin farklı evrimini” haritalarken onun parçalanmış gelişim tarihi.

Neredeyse bir yıl sonra Haziran 2021’in sonlarında, bir Rumen tehdit aktörü Mihai Ionut Paunescu, kötü amaçlı yazılımı 2007’den 2012’ye kadar bir milyondan az olmayan bilgisayara yaymadaki rolü nedeniyle Kolombiyalı kolluk kuvvetleri tarafından tutuklandı.

Mandiant tarafından detaylandırılan en son saldırı zinciri, bir Microsoft Excel belgesini indirmek için ilk izinsiz giriş vektörü olarak işe alım ve faturayla ilgili e-posta cazibelerinin kullanımını göstermektedir, bu belge daha sonra kötü amaçlı yazılımı alır ve başlatır.

Ursnif’in büyük yenilemesi, bir VNC modülünü almak ve söz konusu komutları almak için uzak bir sunucuya bağlanarak gerçekleştirilen, güvenliği ihlal edilmiş makineye uzak bir kabuk kazandırmak için bankacılıkla ilgili tüm özellik ve modüllerinden kaçınıyor.

Araştırmacılar, “Bu değişimler, tehdit aktörlerinin gelecekte fidye yazılımı operasyonlarına katılmaya veya bunları etkinleştirmeye yönelik artan odağını yansıtabilir” dedi.