Gelişmiş Kimlik Yardım Kampanyası Polonya ve Almanya’yı hedefler, Ajan Tesla, Snake Keylogger ve yeni tanımlanan Tornet Backdoor’u .tgz ekleri üzerinden hedefler. Hepsi gizli C2 için Purecrypter ve Tor Network’ten yararlanarak.

Temmuz 2024’te Cisco Talos tarafından keşfedilen kötü niyetli bir kampanya, öncelikle Polonya ve Almanya’da kullanıcıları, as.tgz dosyalarını gizleyen kötü niyetli ekler içeren kimlik avı ile hedefledi. Bu e -postalar, genellikle para transferi onayları veya sipariş makbuzları gibi temalarla finansal kurumları ve işletmeleri taklit eder. Öncelikle Lehçe ve Almanca olarak yazılırlar ve sıkıştırılmış.tgz dosyaları içerir.

Hackread.com ile 28 Salı günü yayınlanmasından önce paylaşılan Cisco Talos’un araştırmasına göre, aktör de “Ajan Tesla, Snake Keylogger ve araştırmacıların Tornet’i dublaj ettiği yeni belgesiz bir arka kapı da dahil olmak üzere başka yükler de kullandı.

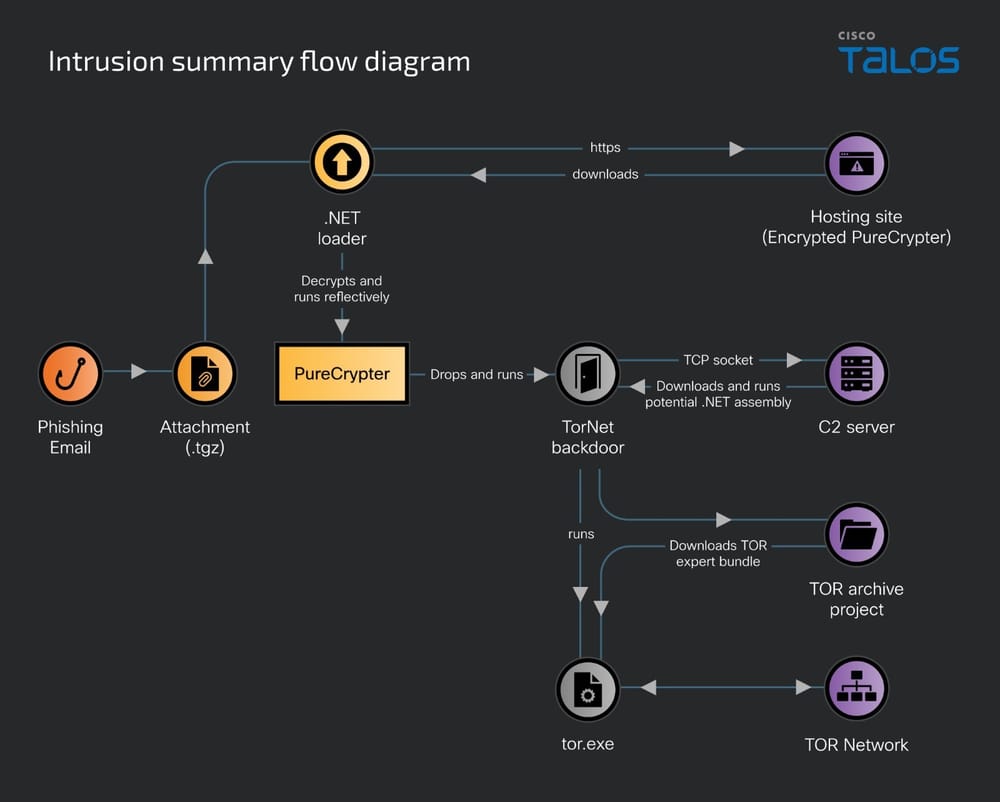

Bir kullanıcı bir dosyadan bir ek çıkardığında, saldırının bir sonraki aşamasını, PurecryPter kötü amaçlı yazılımları, uzak bir sunucudan veya yükleyicinin kendisinden indiren A.Net Yürütülebilir dosyası görünür (AES algoritması kullanılarak şifreli ve hedeflenene yüklenir cihazın belleği).

PurecryPter kötü amaçlı yazılım, Eziriz’s.NET reaktör obfusator ile gizlenmiş bir Windows dinamik bağlantı kütüphanesidir. Protobuf-Net ve Microsoft Görev Zamanlayıcı DLL ve Tornet Backdoor dahil olmak üzere meşru DLL’lerin şifreli ikili dosyalarını içerir.

PureCrypter, yükleri bırakmadan önce kurbanın makinesini ağdan ayırma, bir sanal makine, sanal alan ortamı veya hata ayıklayıcı durumunu kontrol etmeden ve Windows Defender ayarlarını değiştirme gibi çeşitli kaçırma teknikleri kullanır. Düşük bataryada bile birkaç dakikada bir çalışan planlanmış bir görev oluşturarak ve yükleyicinin başlangıçta çalışmasını sağlamak için Windows kayıt defterine girişler ekleyerek kalıcılık sağlar.

Ayrıca, gizli iletişim için TOR ağı üzerinden bir C2 sunucusuna bağlanmak için bu saldırıda kullanılan nispeten yeni bir .NET arka kapı olan Tornet arka kapısını düşürür. C2 sunucusu ile iletişimi anonimleştirir ve algılamayı zorlaştırır. Bir bağlantı kurduktan sonra, tanımlama bilgilerini gönderir ve saldırganların C2 sunucusuna rastgele.net montajları göndererek uzaktan kod yürütme yapmalarını sağlar, böylece saldırı yüzeyini önemli ölçüde genişletir.

Kampanya, ağ bağlantılarının kesilmeleri, TOR ağ sömürüsü ve çok aşamalı yükler gibi gelişmiş teknikler kullanıyor. Tor ağının kullanımı izleme/bozulmayı daha da engeller. Bu kampanya, saldırganların büyüyen tehdit taktiklerini ele almak için sürekli dikkat ve ağ izleme ihtiyacını vurgulamaktadır.

İlgili Konular

- Casusluk kampanyasında yeni Warmcookie kötü amaçlı yazılım

- Tor tarayıcı rölelerinin% 23’ü Bitcoin’i çaldığı bulundu

- Kronos Varyant Bankacılığı Trojan Tor Network’ü Kullanarak Benekli

- Sahte Tor tarayıcı yükleyici YouTube üzerinden kötü amaçlı yazılım yayma

- BlackByte Fidye Yazılımı VPN Saldırılarında VMware Kusurdan İstismar