Bilgi güvenliği alanındaki araştırmacılar, CACTUS adı verilen ve VPN ekipmanındaki bilinen zayıflıklardan yararlanarak hedeflenen ağlara sızan yeni bir fidye yazılımı türü buldular. Mart 2023’ten beri CACTUS’un büyük ticari şirketleri hedef aldığı görüldü ve hassas verileri şifrelenmeden önce elde etmek için çifte gasp teknikleri kullanıyor. Fidye yazılımının şu anda bir veri sızıntısı sitesi kullandığını gösteren hiçbir kanıt yok.

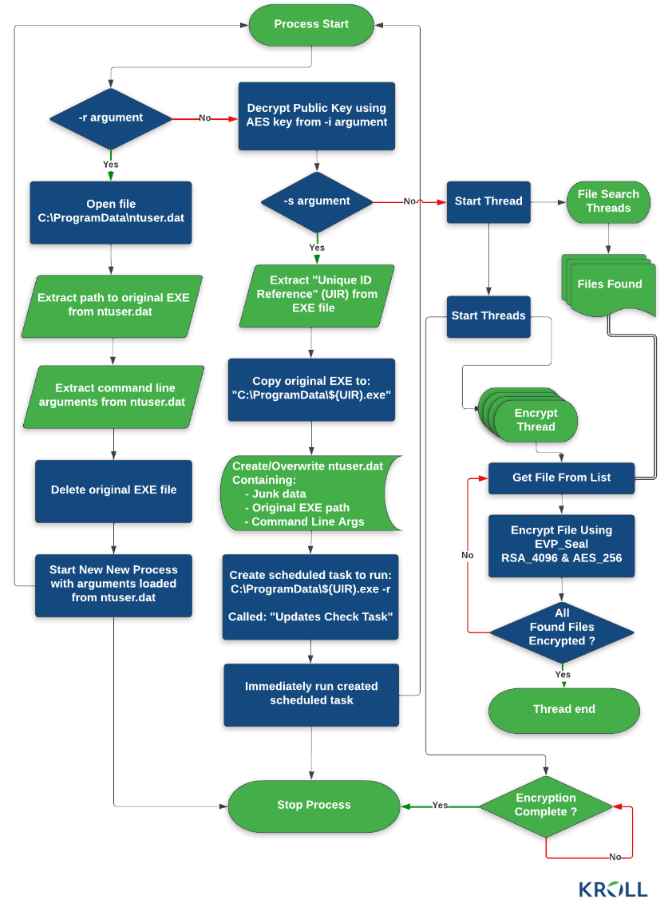

CACTUS aktörleri bir ağa başarılı bir şekilde erişim sağladıktan sonra, bir sonraki adımları kullanıcı hesaplarını ve kullanılabilir uç noktaları numaralandırmaya çalışmaktır. Bundan sonra, yeni hesaplar oluşturacaklar ve planlanmış süreçleri kullanarak fidye yazılımı şifreleyicisinin dağıtımını ve patlamasını otomatikleştirmek için ısmarlama komut dosyaları kullanacaklar. Buna ek olarak, kötü amaçlı yazılım kalıcı erişim için SSH’ye bir arka kapı kurar, ağ taraması yapmak ve şifreleme için cihazları belirlemek için PowerShell talimatlarını kullanır ve komuta ve kontrol amacıyla Cobalt Strike ve Chisel tünel açma aracını kullanır.

CACTUS kendini şifreleyerek tespit edilmesini zorlaştırır ve antivirüs ve ağ izleme teknolojilerinden kurtulmasına yardımcı olur. Bu, 7-Zip kullanarak fidye yazılımı ikili dosyasını ayıklayan bir toplu komut dosyası kullanılarak ve ardından yükü yürütmeden önce .7z arşivinin kaldırılmasıyla gerçekleştirilir. Ek olarak, güvenlik çözümlerini devre dışı bırakmak ve kaldırmak için eylemler yapılır ve yükseltme ayrıcalıkları için kimlik bilgileri web tarayıcılarından ve Yerel Güvenlik Yetkilisi Alt Sistem Hizmeti’nden (LSASS) çıkarılır.

Yükseltilmiş ayrıcalıklar elde ettikten sonraki adım, yanal harekettir, bunu verilerin dışarı sızması ve son olarak da fidye yazılımının dağıtımı izler. Bu son adım, Black Basta’nın geçmişte de kullandığı bir PowerShell betiği kullanılarak gerçekleştirilir. CACTUS, uç nokta güvenlik önlemlerinin tespit edilmesini engellemek için tasarlanmıştır. Bu, fidye yazılımlarının antivirüs ve EDR gibi uç nokta güvenlik önlemlerini tamamen atlatmasına yönelik başka bir tekniktir ve dünyadaki en gelişmiş algılama teknolojilerinin artık mevcut olmasına rağmen, tehdit aktörlerinin fidye yazılımı kullanarak saldırı başlatmasının ne kadar kolay olduğunu göstermektedir. kullanımda. Her yıl, fidye yazılımları binlerce işletmenin tamamen çökmesinden sorumludur. Bu olayların her birinde, etkilenen işletmeler önleme araçlarına önemli yatırımlar yaptı ve ‘fidye yazılımlara karşı tamamen etkili’ gibi garantiler aldı. Beyaz Saray bile fidye yazılımı saldırılarıyla mücadele kapasitemizin kötüleşme hızının gerisinde kaldığını kabul etti. Bazı şirketlerin, temel verilerinin ve altyapısının kalıcı olarak kaybolmasına neden olacak bir siber saldırı yaşaması an meselesidir. Önlemeye güvenmeye devam edemeyiz çünkü böyle yapmak, başarısız olmadan zamanın %100’ünde başarılı olmamızı bekler. Buna ek olarak, saldırıyı hızla durduracak fidye yazılımı koruma teknolojilerini ve sistemleri mutlak minimum kesinti süresiyle yeniden başlatmamızı sağlayacak hava boşluklu yedekleme çözümlerini uygulamaya koymamız gerekiyor.

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.