‘Mora_001’ adlı yeni bir fidye yazılımı operatörü, güvenlik duvarı aletlerine yetkisiz erişim elde etmek ve Superblack olarak adlandırılan özel bir fidye yazılımı suşu dağıtmak için iki Fortinet güvenlik açığından yararlanıyor.

Her ikisi de kimlik doğrulama baypasları olan iki güvenlik açığı, Fortinet’in sırasıyla Ocak ve Şubat aylarında açıkladığı CVE-2024-55591 ve CVE-2025-24472’dir.

Fortinet, 14 Ocak’ta CVE-2024-55591’i ilk kez açıkladığında, bir sıfır gün olarak sömürüldüğünü doğruladılar, Arctic Wolf, Kasım 2024’ten bu yana saldırılarda güvenlik duvarlarını ihlal etmek için kullanıldığını belirtti.

Kafa karıştırıcı bir şekilde, 11 Şubat’ta Fortinet, Ocak danışmanlığına CVE-2025-2447 ekledi ve bu da birçok kişinin yeni sömürülen bir kusur olduğuna inanmasına neden oldu. Ancak Fortinet, BleepingComputer’a bu hatanın Ocak 2024’te de düzeltildiğini ve sömürülmediğini söyledi.

Fortinet, o sırada BleepingComputer’a verdiği demeçte, “CVE-2025-24472’nin kullanılmasının farkında değiliz.” Dedi.

Bununla birlikte, Forescout araştırmacıları tarafından yapılan yeni bir rapor, Ocak 2025’in sonlarında Superblack saldırılarını keşfettiklerini ve CVE-2025-24472’yi 2 Şubat 2025’in başlarında kullanan tehdit aktörünün keşfettiklerini söyledi.

Forescout, “Birlikte çalıştığımız etkilenen organizasyonlardan biri Fortinet’in PSIRT ekibiyle yapılan araştırmalarımızdan bulguları paylaşmaktı.”

“Kısa bir süre sonra Fortinet, CVE-2025-24472’yi aktif olarak sömürüldüğünü kabul etmek için 11 Şubat’ta danışmanlığını güncelledi.”

BleepingComputer bu noktayı açıklığa kavuşturmak için Fortinet ile temasa geçti, ancak hala bir yanıt bekliyoruz.

Superblack Fidye Yazılımı Saldırıları

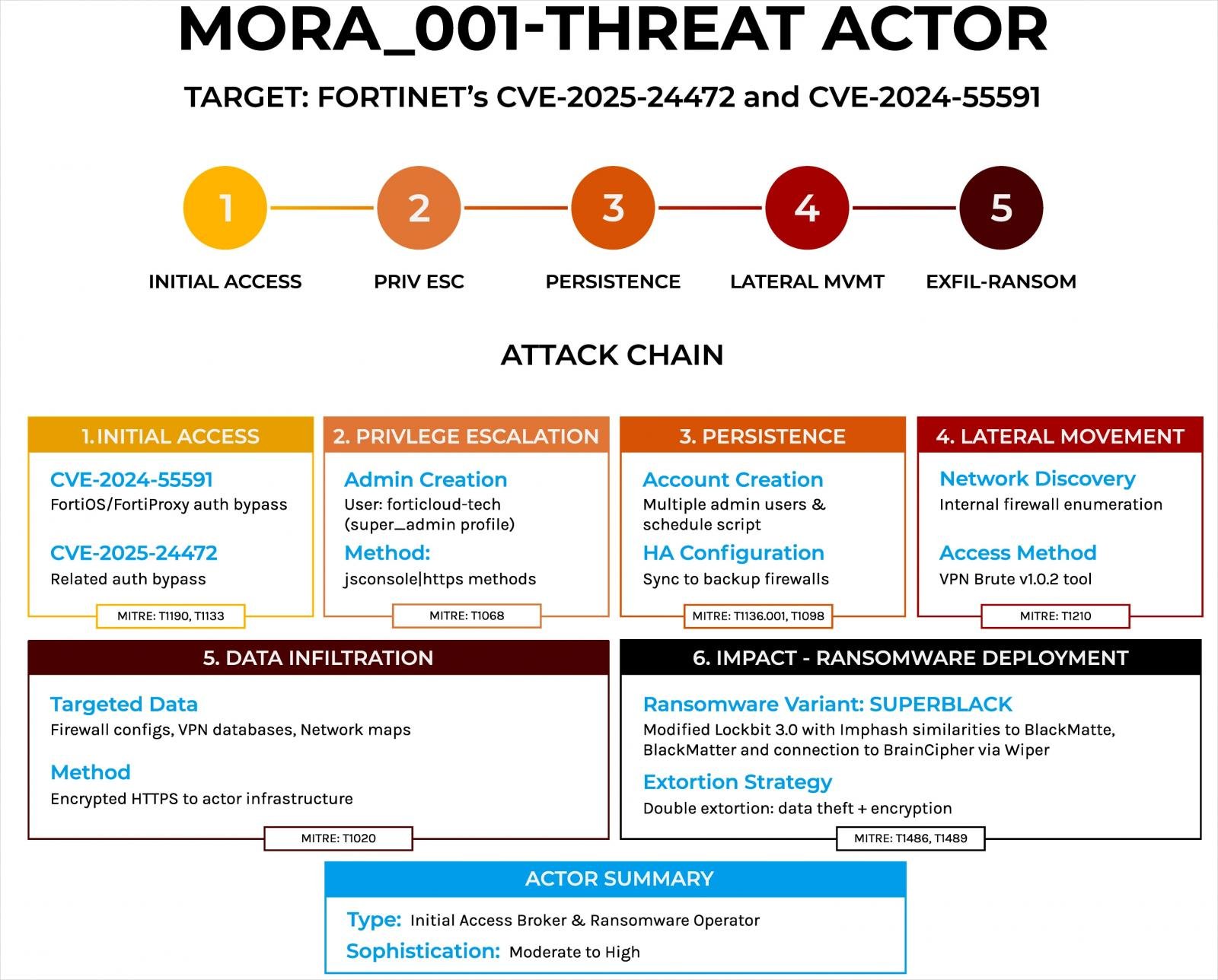

Forescout, MORA_001 fidye yazılımı operatörünün kurbanlarda çok fazla değişmeyen oldukça yapılandırılmış bir saldırı zincirini takip ettiğini söylüyor.

İlk olarak, saldırgan, JSConsole arayüzü aracılığıyla WebSocket tabanlı saldırıları kullanarak veya açıkta kalan güvenlik duvarı arayüzlerine doğrudan HTTPS istekleri göndererek iki Fortinet kusurunu kullanarak Super_Admin ‘ayrıcalıklarını kazanır.

Daha sonra, yeni yönetici hesapları (Forticloud-Tech, Fortigate-Firewall, Adnimistrator) oluştururlar ve kaldırılırsa bunları yeniden yaratmak için otomasyon görevlerini değiştirirler.

Kaynak: Forescout

Bundan sonra, saldırgan, çalıntı VPN kimlik bilgileri ve yeni eklenen VPN hesapları, Windows Management Enstrümantasyon (WMIC) ve SSH ve TACACS+/RADIUS kimlik doğrulamasını kullanarak ağı haritalar ve yanal harekete çalışır.

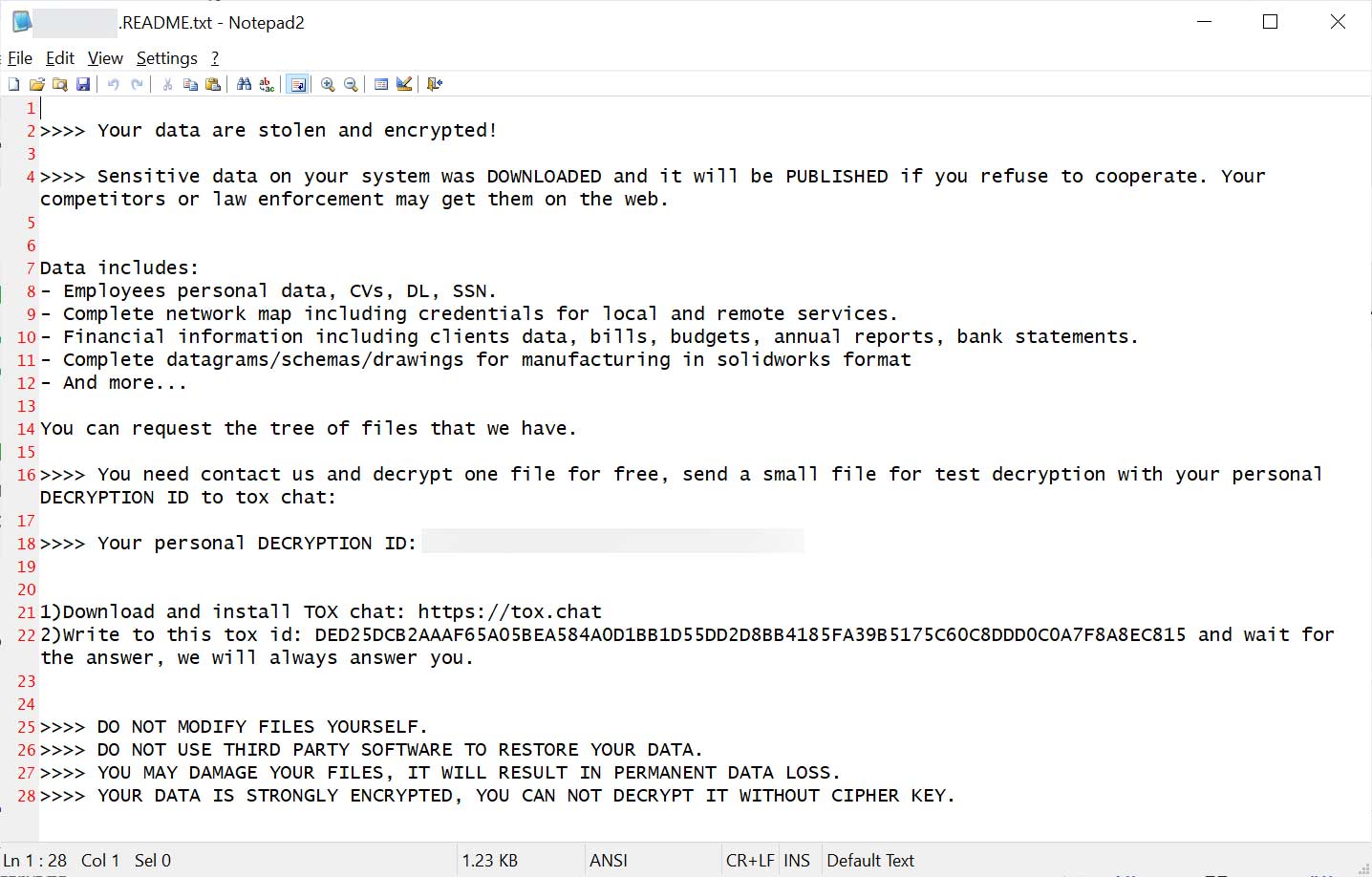

MORA_001, dosyaları çift gasp için şifrelemeden önce, dosya ve veritabanı sunucuları ve etki alanı denetleyicileri önceliklendirmeden önce özel bir araç kullanarak verileri çalır.

Şifreleme sürecinden sonra kurbanın sistemine fidye notları düşürülür. Daha sonra ‘Wipeblack’ adı verilen özel yapım bir silecek daha sonra, fidye yazılımının yürütülebilir tüm izlerini, forensik analizi engellemek için kullanılabilir.

Kaynak: Forescout

Superblack’in Lockbit ile bağlantısı

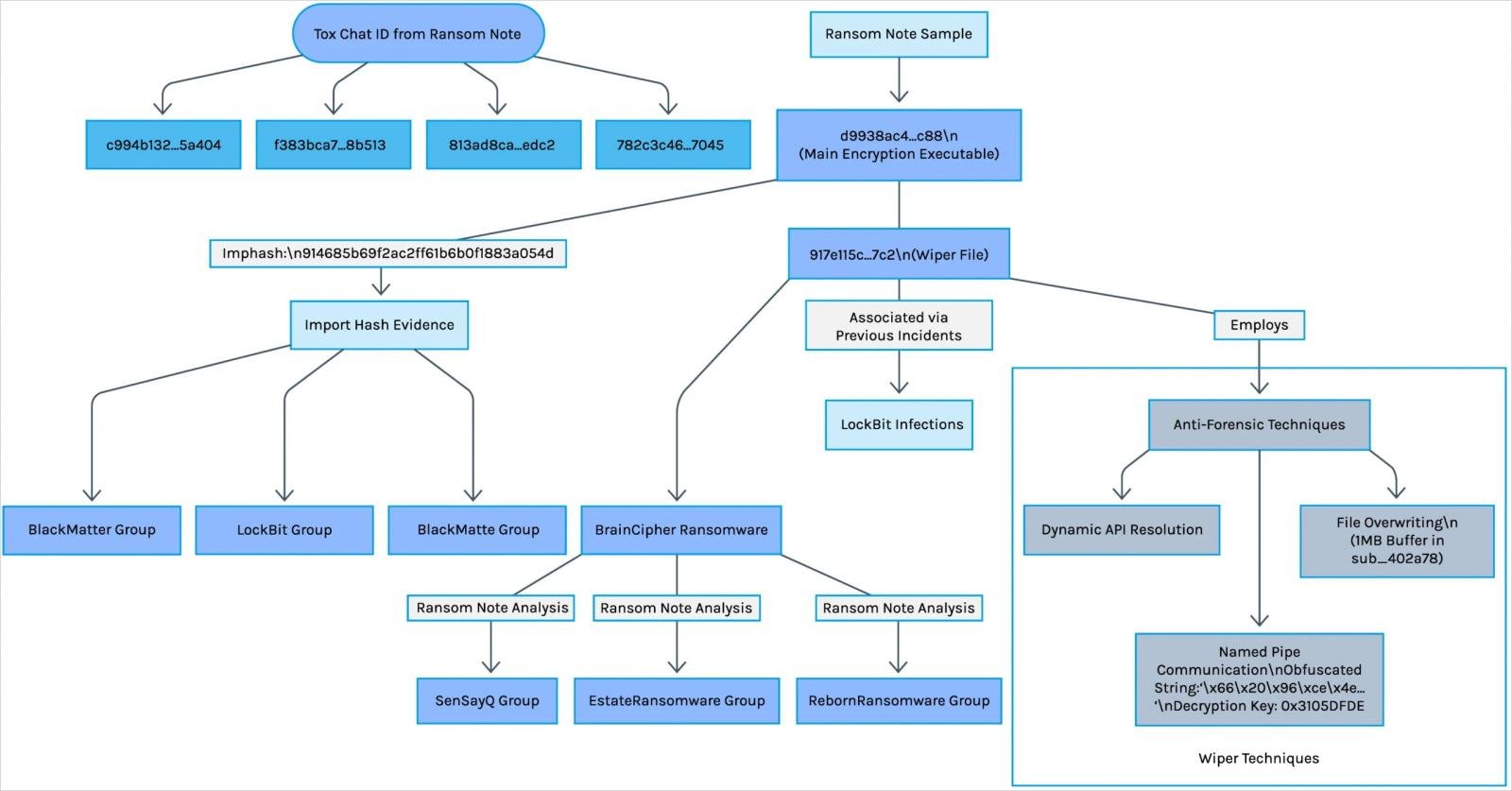

Forescout, birincisi bağımsız hareket ediyor gibi görünse de, Superblack Ransomware işlemi ve Lockbit fidye yazılımı arasında güçlü bağlantıları gösteren kapsamlı kanıtlar buldu.

İlk unsur, süper kilitli şifrenin [VirusTotal] Lockbit’in aynı yük yapısı ve şifreleme yöntemlerine sahip 3.0 sızdırılmış oluşturucusuna dayanmaktadır, ancak tüm orijinal markalaşma çizgili olacaktır.

Kaynak: Forescout

İkincisi, Superblack’in fidye notu, Lockbit işlemlerine bağlı bir Tox sohbet kimliği içerir, bu da MORA_001’in eski bir Lockbit bağlı kuruluşu veya çekirdek ekibinin fidye ödemelerini ve müzakereleri yöneten eski bir üyesi olduğunu gösterir.

Bir bağlantının öne süren üçüncü öğe, önceki Lockbit işlemleriyle örtüşen kapsamlı IP adresidir. Ayrıca, Wipeblack ayrıca hepsi Lockbit’e bağlı olan BrainCipher Fidye Yazılımı, Estateransomware ve SensayQ fidye yazılımları tarafından da kullanıldı.

Forescout, raporunun altındaki Superblack fidye yazılımı saldırılarına bağlı kapsamlı bir uzlaşma göstergeleri (IOC) listesini paylaştı.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.