Kaspersky’nin yeni bulgularına göre, yeni bir QBot kötü amaçlı yazılım kampanyası, şüphelenmeyen kurbanları kötü amaçlı yazılımı yüklemeleri için kandırmak için ele geçirilen ticari yazışmalardan yararlanıyor.

4 Nisan 2023’te başlayan en son etkinlik, öncelikle Almanya, Arjantin, İtalya, Cezayir, İspanya, ABD, Rusya, Fransa, Birleşik Krallık ve Fas’taki kullanıcıları hedef aldı.

QBot (namı diğer Qakbot veya Pinkslipbot), en az 2007’den beri aktif olduğu bilinen bir bankacılık truva atıdır. Web tarayıcılarından parolaları ve tanımlama bilgilerini çalmanın yanı sıra, Cobalt Strike veya fidye yazılımı gibi sonraki aşama yüklerini enjekte etmek için bir arka kapı görevi görür.

Kimlik avı kampanyaları aracılığıyla dağıtılan kötü amaçlı yazılım, kullanım ömrü boyunca tespit edilmekten kaçınmak için sanal makine önleme, hata ayıklama önleme ve korumalı alan önleme teknikleri içeren sürekli güncellemeler gördü. Ayrıca, Check Point’e göre Mart 2023’te en yaygın kötü amaçlı yazılım olarak ortaya çıktı.

QBot’un dağıtım yöntemlerini açıklayan Kaspersky araştırmacıları, “Daha önce virüslü web siteleri ve korsan yazılımlar aracılığıyla dağıtılıyordu” dedi. “Artık bankacı, bilgisayarlarında zaten bulunan kötü amaçlı yazılımlar, sosyal mühendislik ve istenmeyen e-postalar yoluyla potansiyel kurbanlara teslim ediliyor.”

E-posta dizisi ele geçirme saldırıları yeni değil. Siber suçlular kendilerini mevcut iş konuşmalarına dahil ettiklerinde veya güvenliği ihlal edilmiş e-posta hesapları tarafından daha önce toplanan bilgilere dayalı olarak yeni konuşmalar başlattıklarında ortaya çıkar.

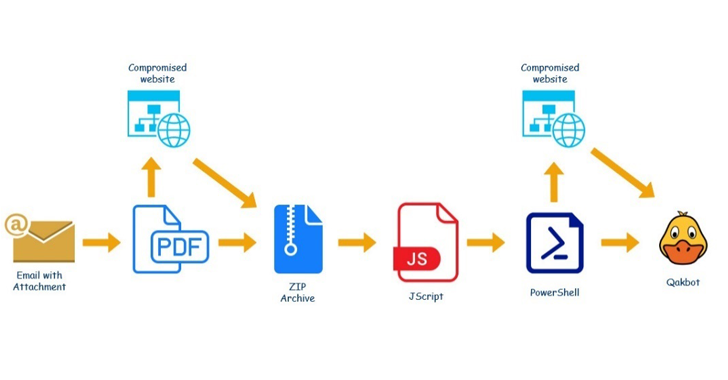

Amaç, kurbanları kötü amaçlı bağlantıları veya kötü amaçlı ekleri, bu durumda Microsoft Office 365 veya Microsoft Azure uyarısı gibi görünen ekli bir PDF dosyasını açmaya ikna etmektir.

Karanlık Web İstihbarat Toplama Sanatında Ustalaşın

Karanlık ağdan tehdit istihbaratı elde etme sanatını öğrenin – Uzmanlar tarafından yönetilen bu web seminerine katılın!

Koltuğumu Kurtar!

Belgenin açılması, virüslü bir web sitesinden, gizlenmiş bir Windows Komut Dosyası (.WSF) içeren bir arşiv dosyasının alınmasına yol açar. Komut dosyası, kendi adına, uzak bir sunucudan kötü amaçlı DLL indiren bir PowerShell komut dosyası içerir. İndirilen DLL, QBot kötü amaçlı yazılımıdır.

Bulgular, Elastic Security Labs’ın Ajan Tesla ve XWorm’u özel bir .NET tabanlı yükleyici aracılığıyla dağıtmak için silah haline getirilmiş Microsoft Word belgelerini kullanan çok aşamalı bir sosyal mühendislik kampanyasını ortaya çıkarmasıyla geldi.