Play ransomware, VMware ESXi sanal makinelerini şifrelemek için özel bir Linux dolabı dağıtmaya başlayan en son fidye yazılımı çetesidir.

Analistlerinin yeni fidye yazılımı türünü tespit ettiği siber güvenlik şirketi Trend Micro, kilidin çalıştırılmadan önce bir ESXi ortamında çalışıp çalışmadığını kontrol edecek şekilde tasarlandığını ve Linux sistemlerinde tespit edilmekten kaçınabildiğini söylüyor.

Trend Micro, “Play fidye yazılımının ESXi ortamlarını hedef aldığını ilk kez gözlemliyoruz” dedi.

“Bu gelişme, grubun saldırılarını Linux platformuna doğru genişletebileceğini, bunun da kurban havuzunun genişlemesine ve fidye pazarlıklarının daha başarılı olmasına yol açabileceğini gösteriyor.”

Bu, yıllardır bilinen bir eğilimdi; çoğu fidye yazılımı grubu, işletmelerin çok daha verimli kaynak kullanımı nedeniyle veri depolama ve kritik uygulamaları barındırma amacıyla ESXi sanal makinelerine yönelmesinin ardından odaklarını bu makinelere kaydırdı.

Bir kuruluşun ESXi sanal makinelerini devre dışı bırakmak, büyük iş operasyonlarında kesintilere ve kesintilere yol açacaktır; dosyaları ve yedekleri şifrelemek ise kurbanların etkilenen verileri kurtarma seçeneklerini önemli ölçüde azaltır.

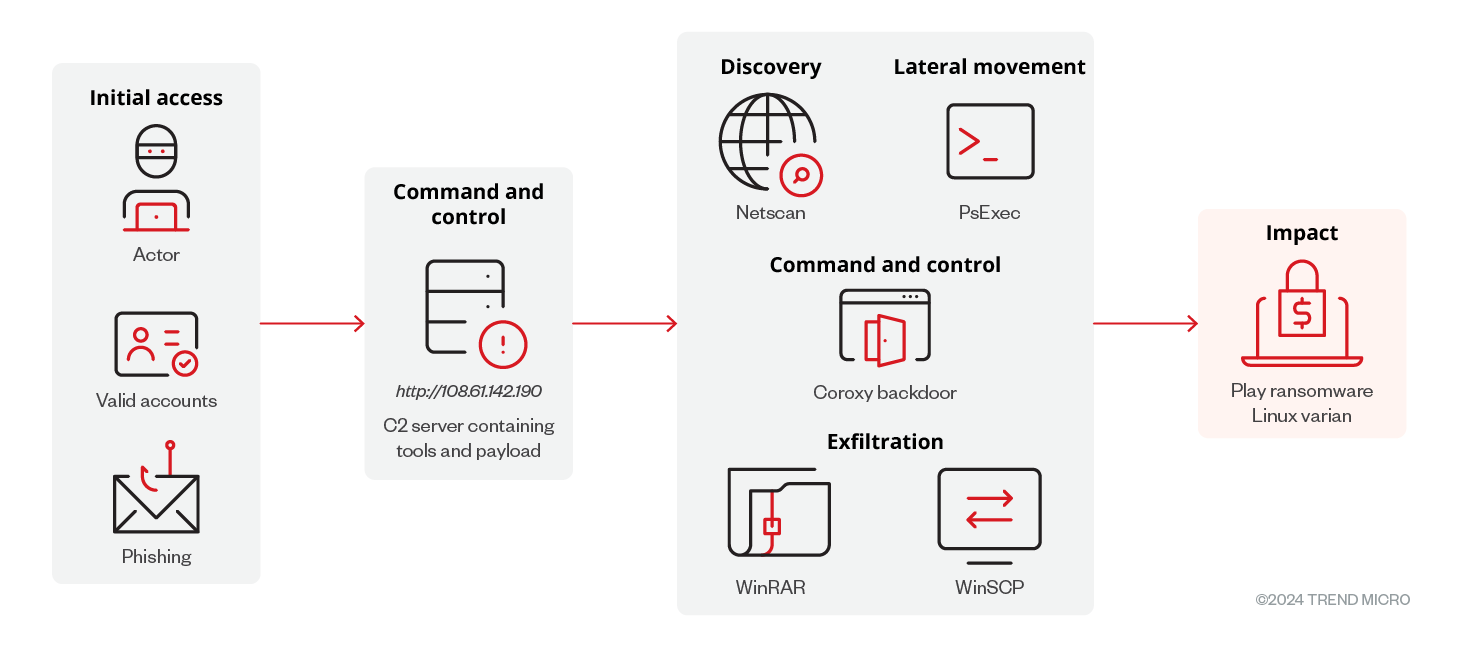

Trend Micro, Play fidye yazılımı örneğini incelerken fidye yazılımı çetesinin Prolific Puma olarak izlenen bir tehdit aktörü tarafından sağlanan URL kısaltma hizmetlerini kullandığını da buldu.

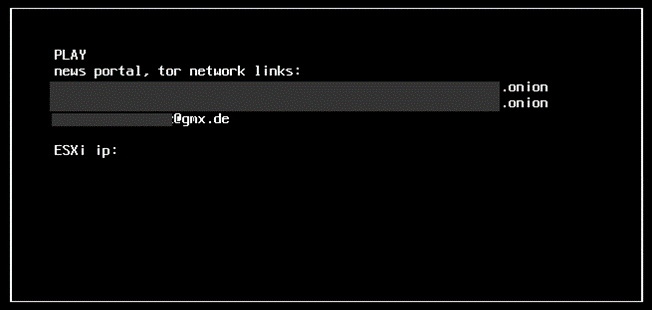

Play ransomware Linux örnekleri başarıyla başlatıldıktan sonra, tehlikeye atılmış ortamda bulunan tüm sanal makineleri tarayıp kapatacak ve dosyaları (örneğin, sanal makine diski, yapılandırma ve meta veri dosyaları) şifrelemeye başlayacak ve her dosyanın sonuna .PLAY uzantısını ekleyecektir.

BleepingComputer’ın analizinde görüldüğü üzere, bu varyant, VMware’in vSphere sunucu sanallaştırma paketi tarafından kullanılan VMFS’yi (Sanal Makine Dosya Sistemi) özel olarak hedef alacak şekilde tasarlanmıştır:

/bin/sh -c "for vmid in $(vim-cmd vmsvc/getallvms | grep -v Vmid | awk '{print $1}'); do vim-cmd vmsvc/power.off $vmid; done"

Ayrıca, ESXi istemcisinin oturum açma portalında (ve VM yeniden başlatıldıktan sonra konsolda) görüntülenecek olan VM’nin kök dizinine bir fidye notu bırakacaktır.

Play fidye yazılımı, Haziran 2022’de ortaya çıktı ve ilk kurbanlar BleepingComputer forumlarında yardım istedi.

Operatörleri, hassas belgeleri ele geçirilmiş cihazlardan çalarak, çalınan verileri çevrimiçi olarak sızdırma tehdidiyle kurbanları fidye ödemeye zorlamak için çift gasp saldırılarında kullanmalarıyla tanınıyor.

Play fidye yazılımının tanınmış kurbanları arasında bulut bilişim şirketi Rackspace, Kaliforniya’daki Oakland şehri, otomobil perakendecisi devi Arnold Clark, Belçika’nın Antwerp şehri ve Dallas County yer alıyor.

FBI, Aralık ayında CISA ve Avustralya Siber Güvenlik Merkezi (ACSC) ile birlikte yayınladığı ortak bildiride, fidye yazılımı çetesinin Ekim 2023’e kadar dünya çapında yaklaşık 300 kuruluşa erişim sağladığını belirtti.

Üç hükümet kurumu, savunmacılara mümkün olan her yerde çok faktörlü kimlik doğrulamayı etkinleştirmeleri, çevrimdışı yedeklemeler yapmaları, bir kurtarma planı uygulamaları ve tüm yazılımları güncel tutmaları tavsiyesinde bulundu.