Octo Android zararlı yazılımının “Octo2” adlı yeni bir versiyonunun, NordVPN, Google Chrome ve Europe Enterprise adlı bir uygulama kisvesi altında Avrupa’ya yayıldığı görüldü.

ThreatFabric tarafından analiz edilen yeni varyant, daha iyi operasyonel kararlılığa, daha gelişmiş anti-analiz ve anti-tespit mekanizmalarına ve dayanıklı komuta ve kontrol (C2) iletişimleri için bir alan oluşturma algoritması (DGA) sistemine sahip.

Sonuç olarak, doğada ortaya çıkması, projenin son dönemde yaşadığı çalkantılara rağmen hayatta olduğunu ve geliştiğini doğruluyor.

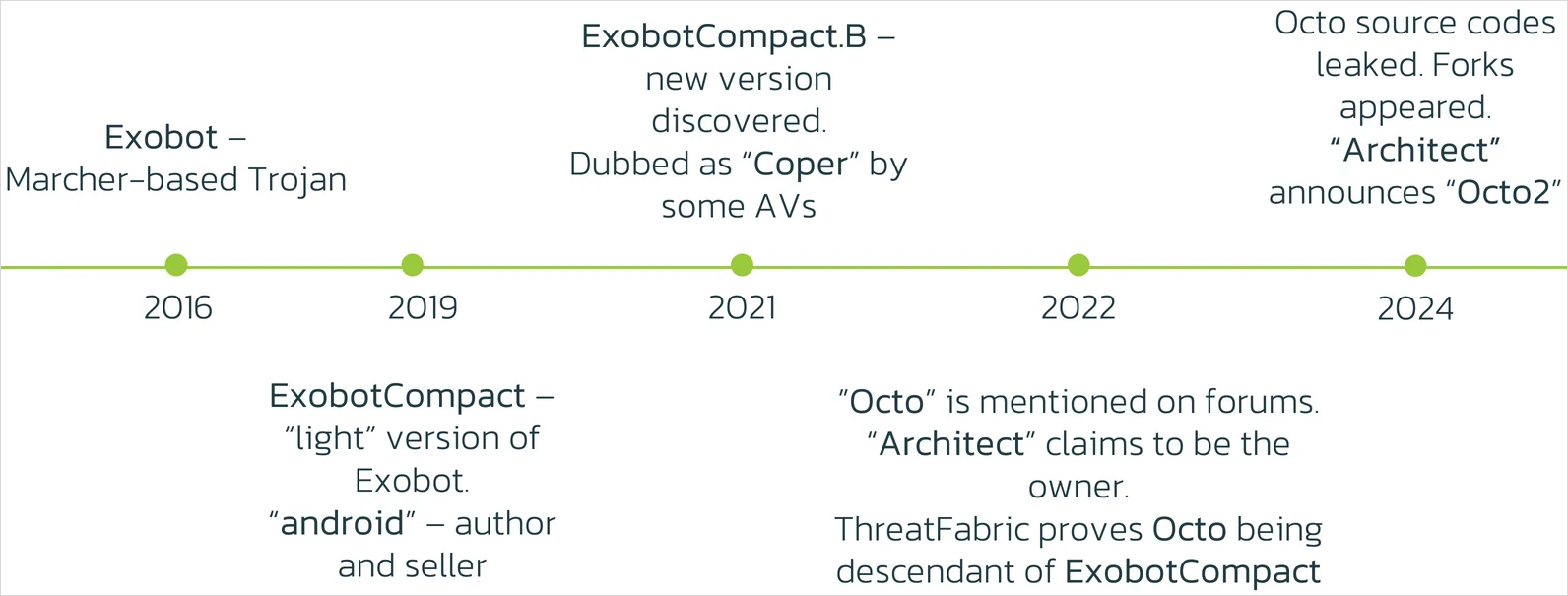

Kısa tarih ve evrim

Octo, 2016 yılında piyasaya sürülen ve kaynak kodu 2018 yazında çevrimiçi olarak sızdırılan ExoBot trojanına dayanan ExoCompact’tan (2019-2021) evrilen bir Android bankacılık trojanıdır.

ThreatFabric, Octo’nun ilk sürümünü Nisan 2022’de Google Play’deki sahte temizleme uygulamalarında keşfetti. TF’nin o zamanki raporu, operatörlerinin kurbanın verilerine kapsamlı erişim sağlamasına olanak tanıyan kötü amaçlı yazılımın cihaz içi dolandırıcılık yeteneklerini vurguladı.

Octo v1, diğer şeylerin yanı sıra, tuş kaydı tutmayı, cihaz üzerinde gezinmeyi, SMS ve anlık bildirimleri dinlemeyi, cihaz ekranını kilitlemeyi, sesi kapatmayı, keyfi uygulama başlatmayı ve SMS dağıtımı için enfekte cihazları kullanmayı destekliyordu.

ThreatFabric, Octo’nun bu yıl sızdırıldığını ve bunun da kötü amaçlı yazılımın birden fazla çatalının ortaya çıkmasına neden olduğunu, bunun da muhtemelen orijinal yaratıcısı ‘Architect’in satışlarında bir düşüşe yol açtığını söylüyor.

Bu olayların ardından Architect, muhtemelen kötü amaçlı yazılım pazarına yükseltilmiş bir sürüm atma ve siber suçluların ilgisini çekme girişimi olarak Octo2’yi duyurdu. Kötü amaçlı yazılımın yaratıcısı, Octo v1 müşterileri için özel bir indirim bile duyurdu.

Kaynak: ThreatFabric

Avrupa’da Octo2 operasyonları

Şu anda Octo2 kullanan kampanyalar İtalya, Polonya, Moldova ve Macaristan’a odaklanıyor. Ancak Octo Malware-as-a-Service (MaaS) platformu daha önce ABD, Kanada, Avustralya ve Orta Doğu dahil olmak üzere dünya çapında saldırılara olanak sağladığından, yakında diğer bölgelerde de Octo2 kampanyalarının ortaya çıkacağını göreceğiz.

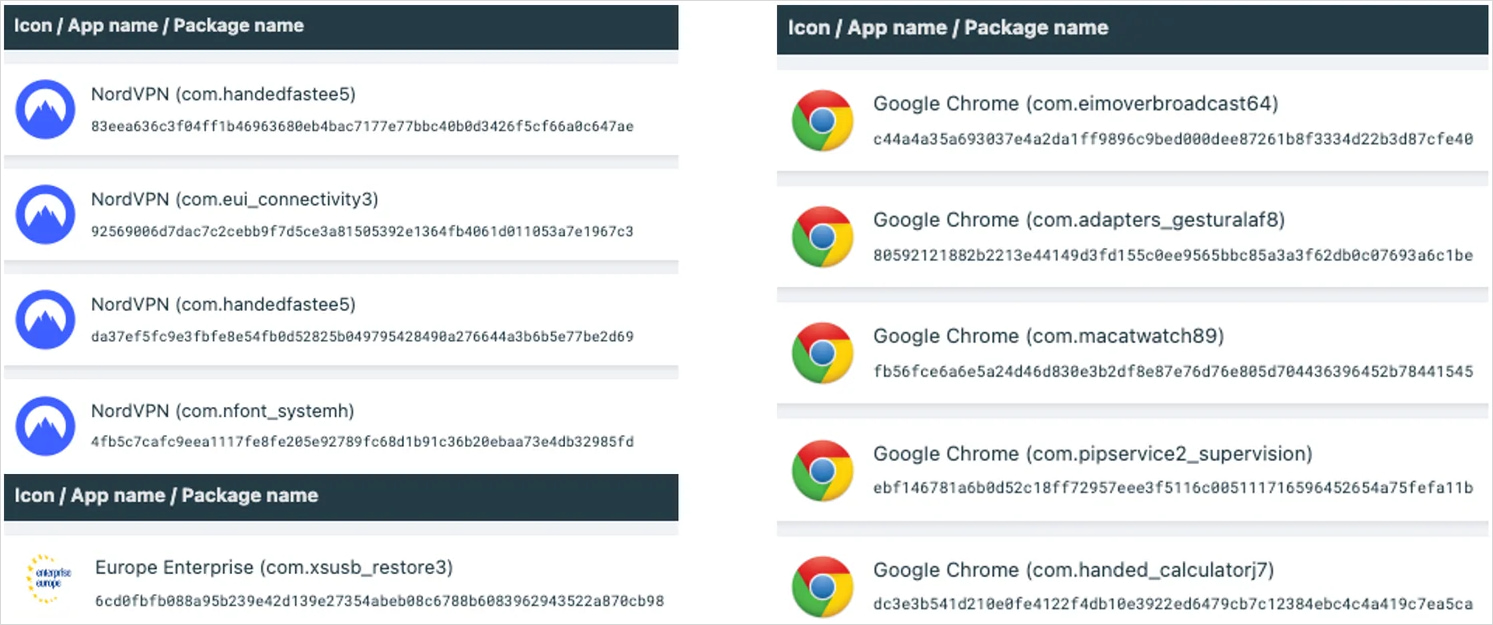

Tehdit aktörleri Avrupa operasyonlarında sahte NordVPN ve Google Chrome uygulamalarının yanı sıra hedefli saldırılarda kullanılan bir yem olma ihtimali bulunan bir Europe Enterprise uygulamasını kullanıyor.

Octo2, Android 13 (ve sonrası) güvenlik kısıtlamalarını aşarak bu APK’lara kötü amaçlı yükü eklemek için Zombider hizmetini kullanır.

Kaynak: ThreatFabric

Daha istikrarlı, daha kaçamak, daha yetenekli

Octo2, ilk versiyona yönelik sürekli bir yükseltme olup, çığır açan değişiklikler uygulamak veya kodu sıfırdan yeniden yazmak yerine kötü amaçlı yazılımı aşamalı olarak iyileştirir.

Kötü amaçlı yazılımın yazarı ilk olarak, uzaktan erişim aracı (RAT) modülünde “SHIT_QUALITY” adı verilen yeni bir düşük kalite ayarı tanıttı. Bu ayar, veri aktarımlarını en aza indirerek, internet bağlantı hızlarının yetersiz olduğu durumlarda daha güvenilir bir bağlantı sağlıyor.

Octo2 ayrıca yerel kodu kullanarak yükünü şifresini çözer ve yürütme sırasında ek kütüphaneleri dinamik olarak yükleyerek analizi karmaşıklaştırır, bu da zaten güçlü olan kaçınma yeteneklerini daha da geliştirir.

Son olarak Octo2, operatörlerin yeni C2 sunucularını hızla güncellemelerine ve bunlara geçmelerine olanak tanıyan, engelleme listelerini etkisiz hale getiren ve sunucu kapatma girişimlerine karşı dayanıklılığı artıran DGA tabanlı bir C2 alan sistemi sunuyor.

ThreatFabric ayrıca Octo2’nin artık anlık bildirimleri engellemek ve engellemek için bir uygulama listesi aldığını, bunun da operatörlerin hedefleme kapsamlarını daraltmalarına olanak tanıdığını belirtiyor.

Octo2 henüz Google Play’de yayınlanmadığından dağıtımının şimdilik üçüncü parti uygulama mağazalarıyla sınırlı olduğu düşünülüyor ve Android kullanıcılarının bundan kaçınması gerekiyor.