“Mystic Stealer” adlı yeni bir bilgi hırsızlığı kötü amaçlı yazılımı, Nisan 2023’ten bu yana bilgisayar korsanlığı forumlarında ve darknet pazarlarında tanıtılıyor ve siber suç topluluğunda hızla ilgi görüyor.

Ayda 150 ABD Doları karşılığında kiralanan kötü amaçlı yazılım, 40 web tarayıcısını, 70 tarayıcı uzantısını, 21 kripto para uygulamasını, 9 MFA ve şifre yönetimi uygulamasını, 55 kripto para tarayıcı uzantısını, Steam ve Telegram kimlik bilgilerini ve daha fazlasını hedefliyor.

Zscaler ve Cyfirma tarafından neredeyse aynı anda yayınlanan Mystic Stealer hakkında iki ayrı rapor, yeni kötü amaçlı yazılımın ortaya çıkışı, karmaşıklığı ve birçok yeni kampanyayı çevrimiçi hale getiren satışlardaki artış gibi görünen şey hakkında uyarıda bulunuyor.

Mystic Stealer’ın yükselişi

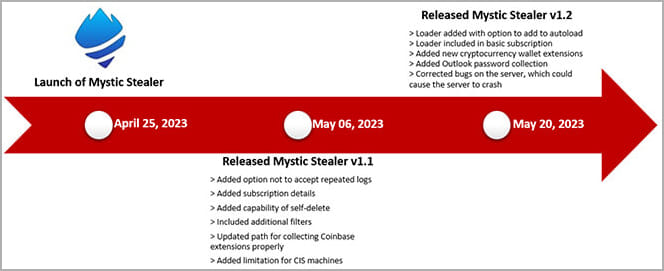

Mystic Stealer, 1.0 sürümünü Nisan 2023’ün sonlarında piyasaya sürdü, ancak hızlı bir şekilde Mayıs ayının sonuna doğru 1.2 sürümüne yükseldi ve bu da proje için aktif bir gelişme olduğunu gösteriyor.

Satıcı, yeni kötü amaçlı yazılımın reklamını WWH-Club, BHF ve XSS dahil olmak üzere birçok bilgisayar korsanlığı forumunda ilan etti ve ilgili kişilere ayda 150 ABD doları veya üç ayda bir 390 ABD doları gibi rekabetçi abonelik fiyatı karşılığında kiraladı.

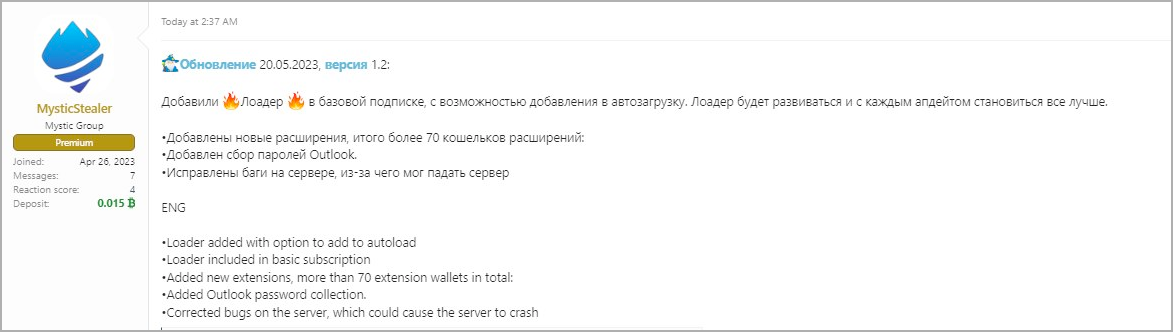

Proje ayrıca geliştirme haberlerinin, özellik isteklerinin ve diğer ilgili konuların tartışıldığı bir Telegram kanalını (Mystic Stealer News) işletmektedir.

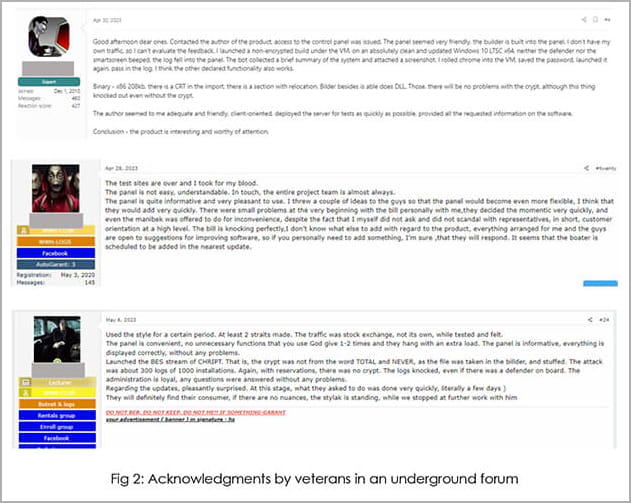

Yeni kötü amaçlı yazılımın yaratıcısının, yer altı bilgisayar korsanlığı topluluğunun yerleşik üyelerinden gelen geri bildirimleri kabul ettiği ve onları Mystic’i iyileştirme önerilerini paylaşmaya açıkça davet ettiği bildiriliyor.

Cyfirma, uzaydaki tecrübeli kişilerin kötü amaçlı yazılımın etkinliğini doğruladığını ve erken geliştirme durumuna rağmen güçlü bir bilgi hırsızı olduğunu doğruladığını bildirdi.

Teknik detaylar

Mystic Stealer, 32 ve 64 bit işletim sistemi mimarilerini destekleyen XP ila 11 dahil tüm Windows sürümlerini hedefleyebilir.

Kötü amaçlı yazılımın herhangi bir bağımlılığa ihtiyacı yoktur, bu nedenle anti-virüs ürünleri tarafından algılanmayı önlemek için bellekte çalışırken virüslü sistemler üzerindeki ayak izi minimum düzeydedir.

Ayrıca Mystic, korumalı ortamlarda yürütülmediğinden emin olmak için CPUID ayrıntılarını incelemek gibi birkaç sanallaştırma önleme denetimi gerçekleştirir.

Mystic’in yazarı, yeni kötü amaçlı yazılımın kaynağını gösterebilecek Bağımsız Devletler Topluluğu (BDT) ülkeleri (eski adıyla Sovyetler Birliği) için bir hariç tutma ekledi.

Zscaler, oluşturucu tarafından belirlenen başka bir kısıtlamanın, kötü amaçlı yazılımın belirli bir tarihten daha eski sürümleri çalıştırmasını engellemek ve muhtemelen kötü amaçlı yazılımın güvenlik araştırmacılarına maruz kalmasını en aza indirmek olduğunu bildiriyor.

20 Mayıs 2023’ten itibaren, kötü amaçlı yazılımın yazarı, Mystic’in C2 sunucusundan ek yükler almasına olanak tanıyan bir yükleyici işlevi ekledi.

C2 ile tüm iletişim, TCP üzerinden özel bir ikili protokol kullanılarak şifrelenirken, çalınan tüm veriler önce diskte depolanmadan doğrudan sunucuya gönderilir.

Bu, bilgi çalan kötü amaçlı yazılımlar için alışılmadık bir yaklaşımdır ancak Mystic’in tespitten kaçmasına yardımcı olur.

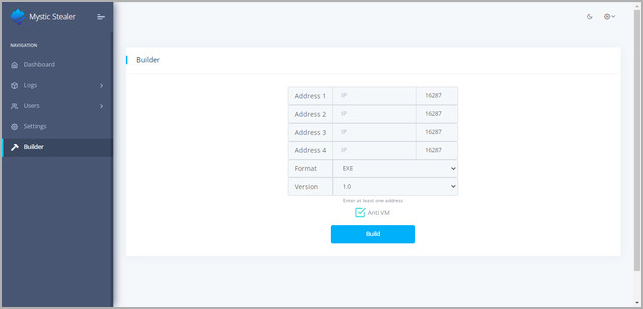

Operatör, dayanıklılık için değiştirilmiş bir XTEA tabanlı algoritma kullanılarak şifrelenen dört adede kadar C2 uç noktası yapılandırabilir.

Yetenekleri çalmak

İlk çalıştırmanın ardından Mystic, işletim sistemi ve donanım bilgilerini toplar ve bir ekran görüntüsü alarak verileri saldırganın C2 sunucusuna gönderir.

Kötü amaçlı yazılım, aldığı talimatlara bağlı olarak web tarayıcılarında, uygulamalarda vb. depolanan daha spesifik verileri hedefleyecektir.

Zscaler’ın raporu, popüler web tarayıcıları, parola yöneticileri ve kripto para cüzdanı uygulamalarını içeren hedeflenen uygulamaların tam listesini verir.

Listedeki dikkate değer girişler şunları içerir:

- Google Chrome

- Mozilla Firefox

- Microsoft Kenarı

- Opera

- Vivaldi

- Cesur Tarayıcı

- Binance

- Çıkış

- Bitcoin

- Litecoin

- elektrum

- Doğru 2FA

- Gauth Doğrulayıcı

- EOS Kimlik Doğrulayıcı

- LastPass: Ücretsiz Şifre Yöneticisi

- Trezor Şifre Yöneticisi

- RoboForm Şifre Yöneticisi

- Dashlane — Parola Yöneticisi

- NordPass Şifre Yöneticisi ve Dijital Kasa

- tarayıcı şifresi

- MYKI Şifre Yöneticisi ve Doğrulayıcı

Mystic Stealer’ın geleceği hala tartışılıyor olsa da, yasa dışı MaaS projelerinin değişken doğası göz önüne alındığında, ortaya çıkışı kullanıcılar ve kuruluşlar için yüksek risk sinyalleri veriyor.

Son zamanlarda bir yükleyicinin eklenmesi, Mystic operatörlerinin güvenliği ihlal edilmiş bilgisayarlara fidye yazılımı gibi yükleri bırakmasına yardımcı olabilir, bu nedenle internetten yazılım indirirken son derece dikkatli olunması önerilir.