MacSync bilgi hırsızlığının macOS sistemlerini hedef alan en son sürümü, dijital olarak imzalanmış, noter tasdikli bir Swift uygulaması aracılığıyla sunuluyor.

Apple cihaz yönetimi platformu Jamf’teki güvenlik araştırmacıları, dağıtım yönteminin, daha az karmaşık “Terminal’e sürükle” veya ClickFix taktiklerini kullanan geçmiş yinelemelerden önemli bir evrim oluşturduğunu söylüyor.

Araştırmacılar bugün bir raporda, “https://zkcall.net/download aracılığıyla dağıtılan zk-call-messenger-installer-3.9.2-lts.dmg adlı disk görüntüsü içinde kod imzalı ve noter tasdikli Swift uygulaması olarak teslim edildiğinden, herhangi bir doğrudan terminal etkileşimine olan ihtiyacı ortadan kaldırıyor” diyor.

Kaynak: Jamf

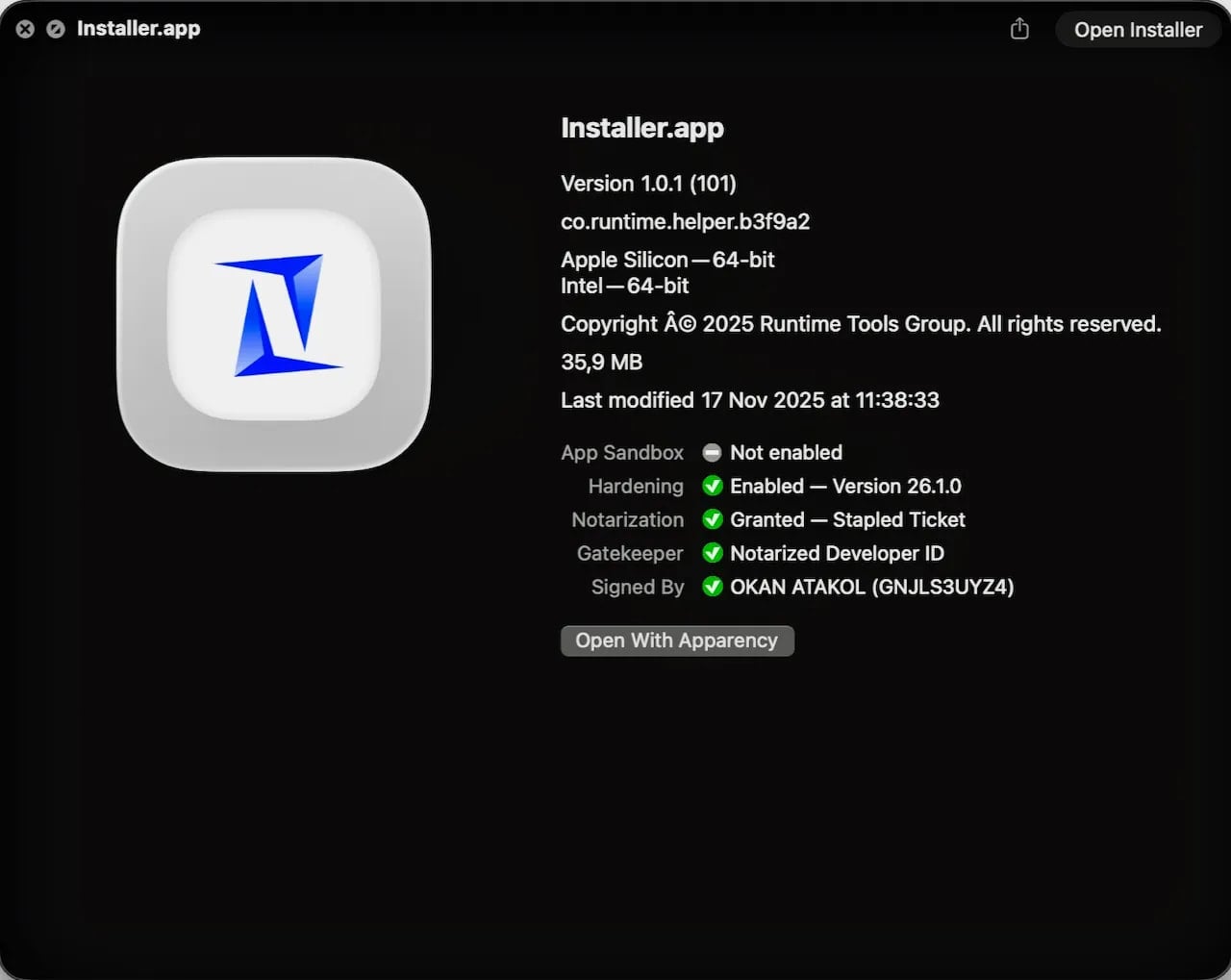

Analiz sırasında Jamf, en yeni MacSync varyantının geçerli bir imzaya sahip olduğunu ve macOS’taki güvenlik sistemi olan Gatekeeper’ın kontrollerini atlayabileceğini söyledi.

Jamf, “Evrensel bir yapı olan Mach-O ikili dosyasını inceledikten sonra, bunun hem kod imzalı hem de noter tasdikli olduğunu doğruladık. İmza, Geliştirici Ekip Kimliği GNJLS3UYZ4 ile ilişkilendirildi” diye açıklıyor.

Ancak sertifikanın doğrudan Apple’a bildirilmesinin ardından sertifika iptal edildi.

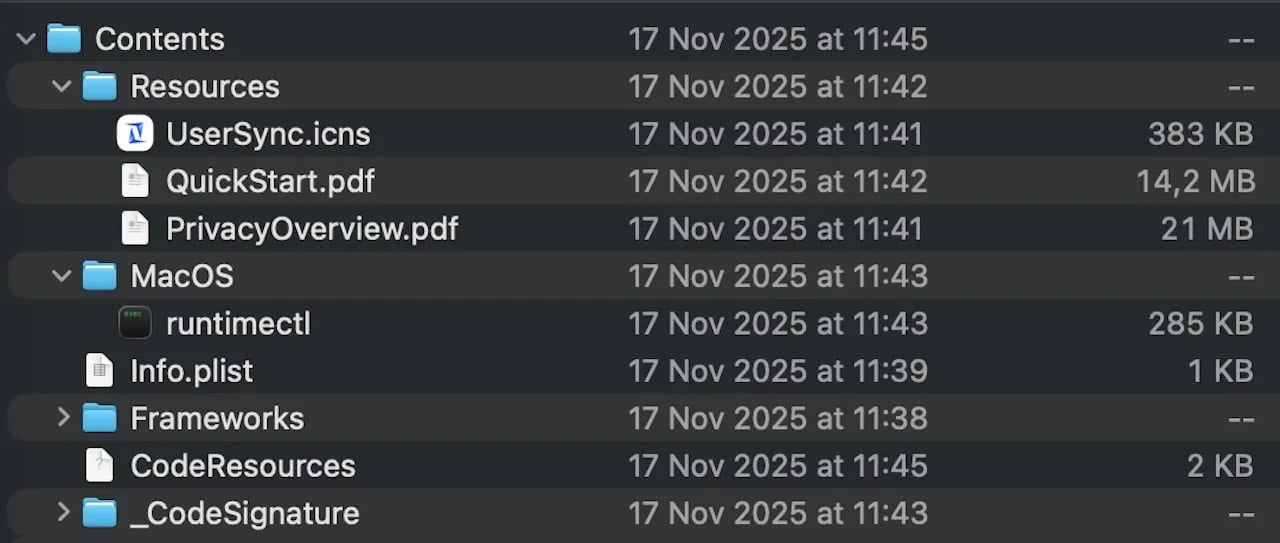

Kötü amaçlı yazılım, kodlanmış biçimde bir damlalık aracılığıyla sisteme iletilir. Yükün kodunu çözdükten sonra araştırmacılar, MacSync Stealer’ın olağan işaretlerini keşfettiler.

.jpg)

Kaynak: Jamf

Araştırmacılar, hırsızın, sahte PDF’ler yerleştirerek DMG dosyasını 25,5 MB’a şişirmek, yürütme zincirinde kullanılan komut dosyalarını silmek ve sandbox ortamından kaçmak için yürütmeden önce internet bağlantısı kontrolleri yapmak da dahil olmak üzere çeşitli kaçırma mekanizmalarına sahip olduğunu belirtti.

Kaynak: Jamf

Hırsız, Nisan 2025’te ‘Mentalpositive’ adlı bir tehdit aktörü tarafından Mac.C olarak ortaya çıktı. Temmuz ayına gelindiğinde ilgi kazandı ve AMOS ve Odyssey’in yanı sıra daha az kalabalık ama yine de karlı macOS hırsızları arasına katıldı.

MacPaw Moonlock tarafından yapılan önceki bir Mac.C analizi, iCloud anahtarlık kimlik bilgilerini, web tarayıcılarında saklanan şifreleri, sistem meta verilerini, kripto para birimi cüzdan verilerini ve dosya sistemindeki dosyaları çalabileceğini gösteriyor.

İlginç bir şekilde, Mentalpositive’in Eylül ayında araştırmacı g0njxa’ya verdiği bir röportajda kötü amaçlı yazılım yazarı, macOS 10.14.5 ve sonraki sürümlerde daha sıkı bir uygulama noter tasdiki politikasının getirilmesinin, geliştirme planları üzerinde en güçlü etkiye sahip olduğunu belirtti ve bu, vahşi doğada yakalanan en son sürümlere de yansıyor.

Bozuk IAM yalnızca bir BT sorunu değildir; etkisi tüm işletmenize yayılır.

Bu pratik kılavuz, geleneksel IAM uygulamalarının neden modern taleplere ayak uydurmakta başarısız olduğunu, “iyi” IAM’nin neye benzediğine dair örnekleri ve ölçeklenebilir bir strateji oluşturmak için basit bir kontrol listesini kapsar.