MacStealer adlı yeni bir bilgi çalan kötü amaçlı yazılım, Mac kullanıcılarını hedefliyor, iCloud KeyChain’de ve web tarayıcılarında depolanan kimlik bilgilerini, kripto para cüzdanlarını ve potansiyel olarak hassas dosyalarını çalıyor.

MacStealer, bir hizmet olarak kötü amaçlı yazılım (MaaS) olarak dağıtılıyor; burada geliştirici, önceden hazırlanmış yapıları 100 ABD dolarına satıyor ve alıcıların kötü amaçlı yazılımı kampanyalarında yaymasına olanak tanıyor.

Yeni macOS kötü amaçlı yazılımını keşfeden Uptycs tehdit araştırma ekibine göre, bu kötü amaçlı yazılım macOS Catalina (10.15) ve Apple’ın işletim sistemi Ventura’nın (13.2) en son sürümüne kadar çalışabiliyor.

Mac kullanıcılarını hedefleme

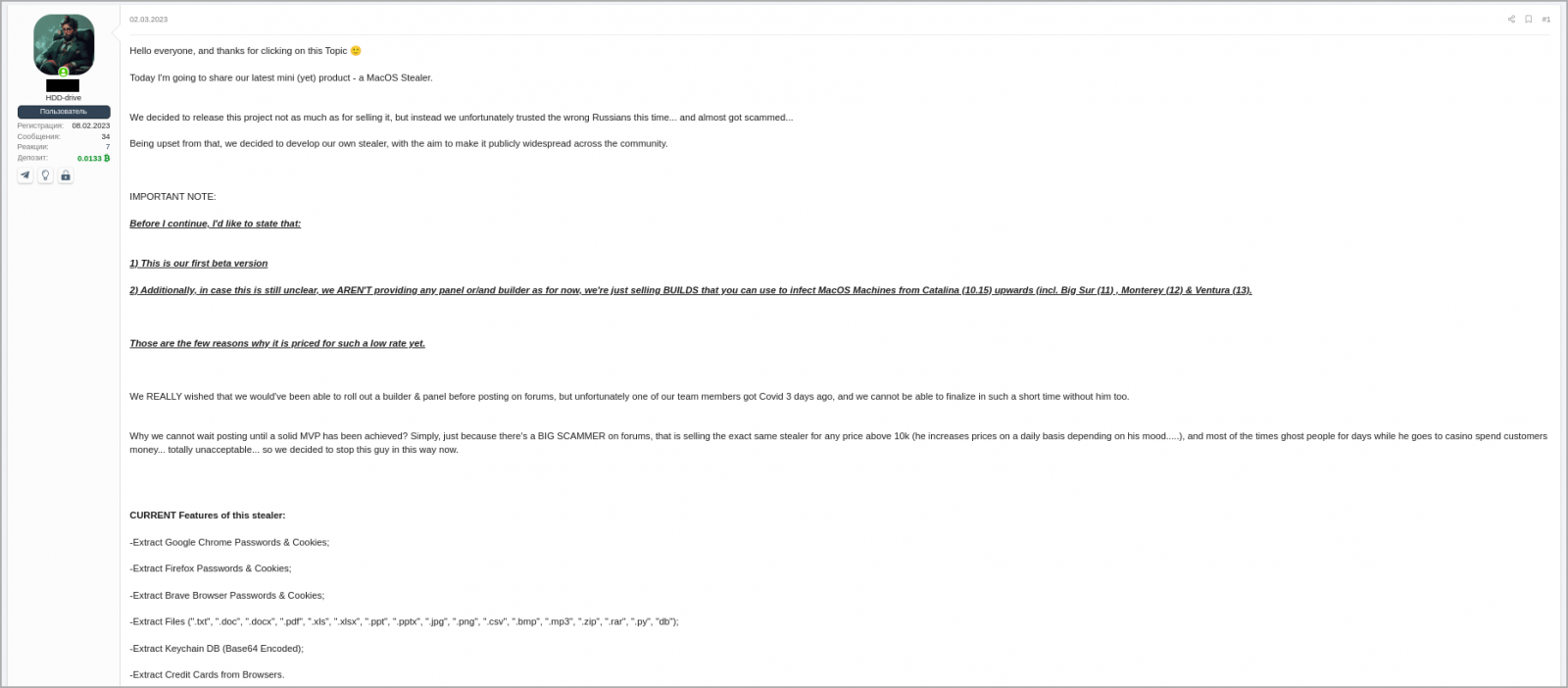

MacStealer, Uptycs analistleri tarafından, geliştiricinin ay başından beri tanıtımını yaptığı bir dark web hackleme forumunda keşfedildi.

Satıcı, kötü amaçlı yazılımın hala erken bir beta geliştirme aşamasında olduğunu ve herhangi bir panel veya oluşturucu sunmadığını iddia ediyor. Bunun yerine macOS Catalina, Big Sur, Monterey ve Ventura’yı etkileyebilecek önceden oluşturulmuş DMG yükleri satıyor.

Tehdit aktörü, kötü amaçlı yazılım için 100 ABD doları olan düşük fiyatı haklı çıkarmak için bir oluşturucu ve panel eksikliğini kullanıyor, ancak daha gelişmiş özelliklerin yakında geleceğini vaat ediyor.

Kötü amaçlı yazılım geliştiricisi, MacStealer’ın güvenliği ihlal edilmiş sistemlerden aşağıdaki verileri çalabileceğini iddia ediyor:

- Firefox, Chrome ve Brave’den hesap şifreleri, tanımlama bilgileri ve kredi kartı bilgileri.

- TXT, DOC, DOCX, PDF, XLS, XLSX, PPT, PPTX, JPG, PNG, CSV, BMP, MP3, ZIP, RAR, PY ve DB dosyaları

- Keychain veritabanını (login.keychain-db) base64 kodlu biçimde ayıklayın

- Sistem bilgilerini topla

- Anahtarlık parola bilgilerini toplayın

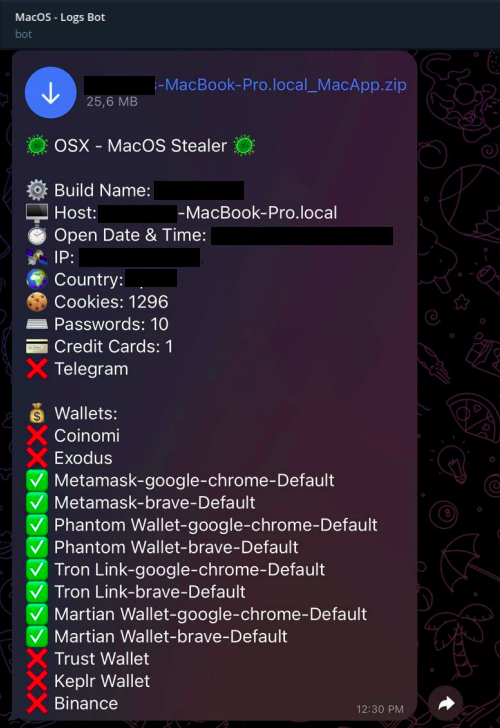

- Coinomi, Exodus, MetaMask, Phantom, Tron, Martian Wallet, Trust wallet, Keplr Wallet ve Binance kripto para cüzdanları

Anahtar Zinciri veritabanı, kullanıcıların parolalarını, özel anahtarlarını ve sertifikalarını tutan ve oturum açma parolalarıyla şifreleyen, macOS’ta güvenli bir depolama sistemidir. Özellik daha sonra web sayfalarına ve uygulamalara otomatik olarak giriş kimlik bilgilerini girebilir.

Kötü amaçlı yazılım işlevi

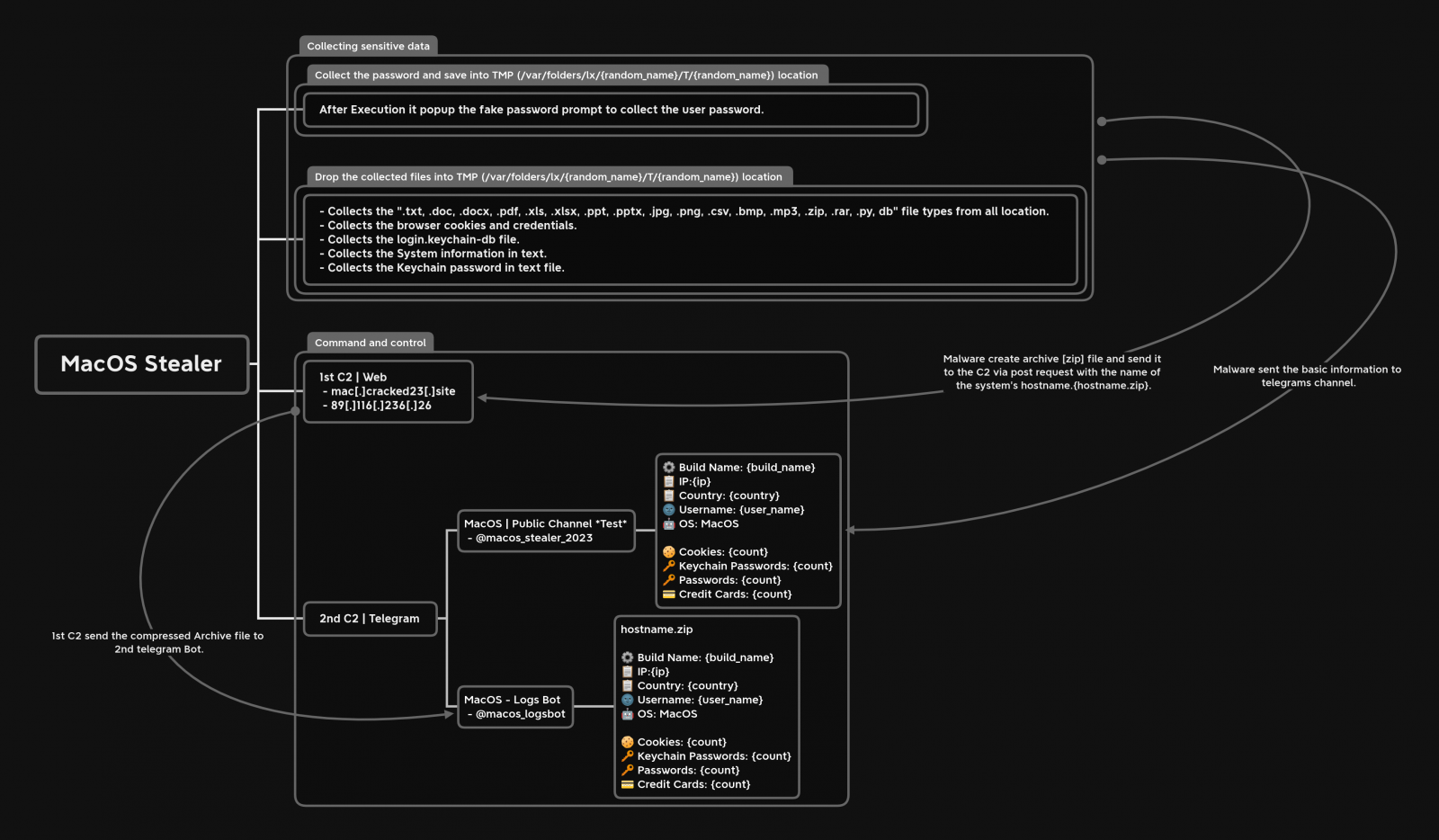

Tehdit aktörleri, MacStealer’ı kurbanın macOS’larında yürütmesi için kandırıldığı bir şey gibi görünen imzasız bir DMG dosyası olarak dağıtır.

Bunu yaptıktan sonra, kötü amaçlı yazılımın güvenliği ihlal edilmiş makineden parolaları toplamasına izin veren bir komutu çalıştırması için kurbana sahte bir parola istemi sunulur.

Kötü amaçlı yazılım daha sonra önceki bölümde bahsedilen tüm verileri toplar, bunları bir ZIP dosyasında saklar ve çalınan verileri daha sonra tehdit aktörü tarafından toplanmak üzere uzak komuta ve kontrol sunucularına gönderir.

Aynı zamanda, MacStealer bazı temel bilgileri önceden yapılandırılmış bir Telegram kanalına göndererek yeni veriler çalındığında operatörün hızlı bir şekilde bilgilendirilmesini ve ZIP dosyasını indirmesini sağlar.

Çoğu MaaS işlemi Windows kullanıcılarını hedef alsa da, macOS bu tür tehditlere karşı bağışık değildir, bu nedenle kullanıcıları tetikte olmalı ve güvenilir olmayan web sitelerinden dosya indirmekten kaçınmalıdır.

Geçen ay, güvenlik araştırmacısı iamdeadlyz, “The Sandbox” blockchain oyununun oyuncularını hedef alan bir kimlik avı kampanyasında dağıtılan ve Mac’te bilgi çalan yeni bir kötü amaçlı yazılım keşfetti.

Bu bilgi hırsızı, Exodus, Phantom, Atomic, Electrum ve MetaMask dahil olmak üzere tarayıcılarda ve kripto para cüzdanlarında kayıtlı kimlik bilgilerini de hedef aldı.

Kripto para cüzdanları tehdit aktörleri tarafından yüksek oranda hedef alındığından, çalmak için kripto para cüzdanı aramalarında macOS’u hedefleyen daha fazla kötü amaçlı yazılım geliştiricisi göreceğiz.