Fransız siber güvenlik şirketi ExaTrack, daha önce açıklanan zararlı yazılımın 2022’nin başına kadar uzanan üç örneğini keşfettikten sonra kötü amaçlı yazılıma Mélofée adını verdi.

Yapıtlardan birinin, Reptile olarak bilinen açık kaynaklı bir projeye dayanan bir çekirdek modu rootkit’i bırakması amaçlanıyor. Bu rootkit’in amacı hassas bilgileri çalmaktı. İşletme bir raporda “Vermagic bilgilerine göre, 5.10.112-108.499.amzn2.x86 64 çekirdek sürümü için inşa edilmiştir” dedi. “Rootkit sadece birkaç özellik ile geliyor, bunlardan en önemlisi kendini gizlemek için özel olarak yapılmış bir kanca kurulumu.”

Kabuk komutlarının hem implantı hem de rootkit’i teslim etmek için kullanıldığına inanılıyor. Bu kabuk talimatlarının, uzak bir siteden bir yükleyici ve ısmarlama bir ikili paket indirdiği bildiriliyor. İkili paket yükleyiciye bir parametre olarak gönderilir, bundan sonra rootkit ve şu anda geliştirme aşamasında olan bir sunucu yerleştirme modülü paketten çıkarılır.

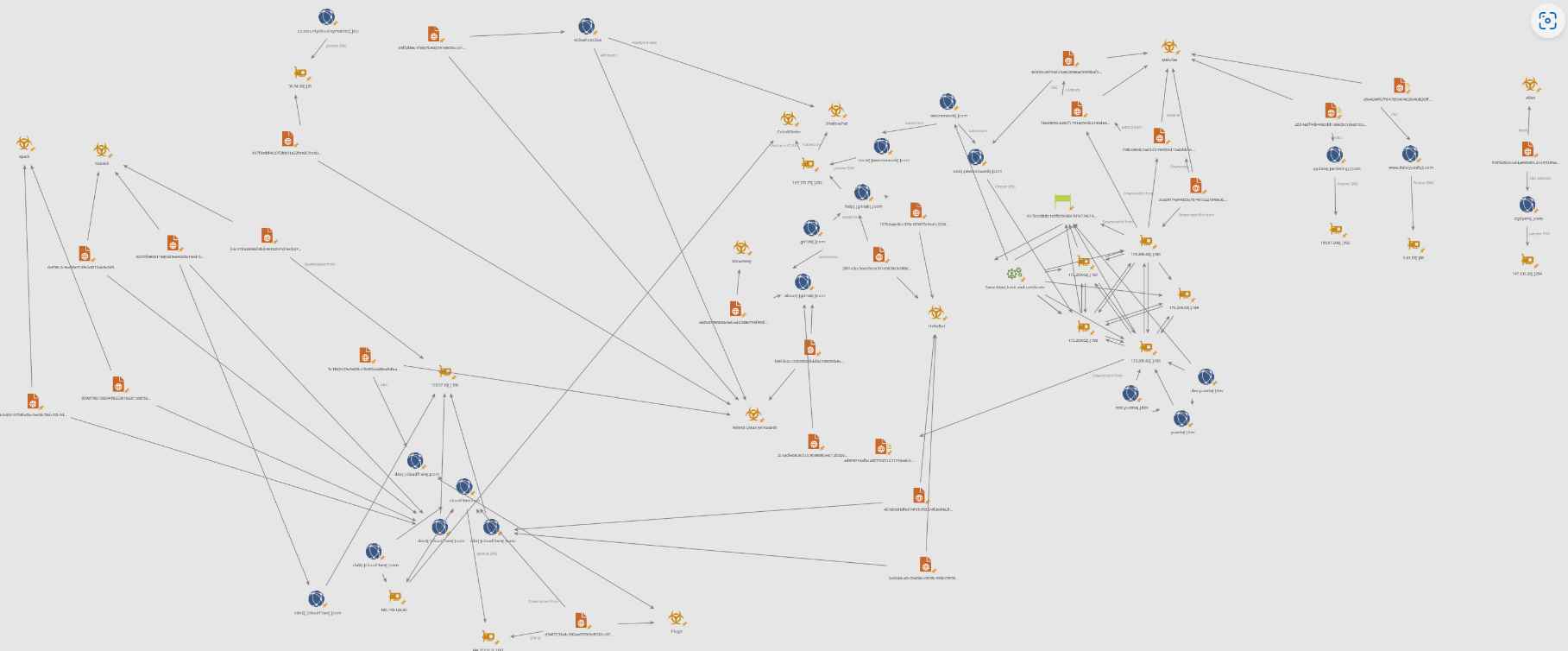

Mélofée’nin uzak bir sunucuyla iletişim kurması ve dosya işlemlerini yürütmesine, yuvalar oluşturmasına, bir kabuk başlatmasına ve türünün diğer arka kapıları gibi rastgele komutlar yürütmesine olanak tanıyan talimatlar alması mümkündür. Bu özellikler, Mélofée’nin kendi türündeki diğer arka kapılara işlevsel olarak eşdeğer olmasını sağlar. APT41 (Winnti olarak da bilinir) ve Earth Berberoka dahil olmak üzere diğer kuruluşlarla altyapı çakışmaları, kötü amaçlı yazılımın Çin’le (aka GamblingPuppet) bağlantılarının kaynağıdır.

En azından 2020 yılından itibaren, Earth Berberoka olarak bilinen devlet destekli bir aktör, HelloBot ve Pupy RAT gibi çok platformlu kötü amaçlı yazılımları kullanarak çoğunlukla Çin’deki kumar web sitelerini hedef aldı. Bu aktör, Earth Berberoka lakabını kullanıyor. Trend Micro, Python tabanlı Pupy RAT’ın belirli örneklerinin Reptile rootkit kullanılarak gizlendiğini iddia ediyor.

AlienReverse kod adlı ikinci bir implant da ExaTrack tarafından bulundu. Mélofée gibi, bu implant da EarthWorm ve socks proxy gibi ücretsiz olarak erişilebilen yazılımlar kullanır. Bu implantların her ikisi de programlamalarında önemli benzerliklere sahiptir. İşletme tarafından yapılan açıklamaya göre, “Mélofée implant ailesi, sürekli yenilik ve gelişme sergileyen, Çin devleti destekli saldırganların cephaneliğinde bulunan başka bir silahtır.”

Şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışan bilgi güvenliği uzmanı.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.