Siber güvenlik manzarasında Kawa4096 adlı sofistike yeni fidye yazılımı suşu ortaya çıktı, ileri kaçakçılık tekniklerini sergiledi ve yerleşik tehdit aktörlerinden tasarım öğelerini ödünç aldı.

Japonca “nehir” kelimesinden sonra adlandırılan bu kötü niyetli yazılım, ilk olarak Haziran 2025’te ortaya çıktı ve zaten birden fazla bölgede en az 11 kurban iddia etti, ABD ve Japonya birincil hedef olarak görev yaptı.

Fidye yazılımı, güvenilirliklerini ve operasyonel etkinliklerini artırmak için kanıtlanmış tehdit gruplarından başarılı unsurları benimseme siber suçluları arasında bir eğilim göstermektedir.

KAWA4096’nın operatörleri, akira fidye yazılımı işleminin ayırt edici Yeşil Terminal arayüzü özelliğini yansıtmak için veri sızıntı sitesini tasarlarken, kötü şöhretli Qilin fidye yazılımı grubundan sonra fidye not formatlarını stratejik olarak modellediler.

Trustwave analistleri, küresel fidye yazılımı etkinliğinin kapsamlı bir şekilde izlenmesi yoluyla bu ortaya çıkan tehdidi belirledi, sofistike teknik yeteneklerine ve yerleşik fidye yazılımı ailelerinin kasıtlı taklitçiliğine dikkat çekti.

%20vs%20QILIN%20(right)%20ransom%20note%20(Source%20-%20Trustwave).webp)

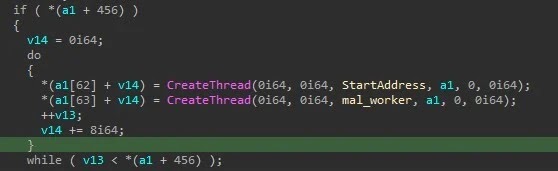

Kötü amaçlı yazılımın çok iş parçacıklı mimarisi, güvenlik çözümleri tarafından tespit edilmesini önlemek için sağlam kaçaklama mekanizmaları uygularken enfekte sistemler arasında verimli şifreleme sağlar.

KAWA4096, onu tipik fidye yazılımı varyantlarından ayıran özellikle dikkate değer kalıcılık ve geri kazanımla mücadele mekanizmaları kullanır.

Kötü amaçlı yazılım, birden fazla örneğin eşzamanlı olarak çalışmasını önlemek için “Say_hi_2025” adlı benzersiz bir muteks oluşturur ve şifreleme işlemi sırasında operasyonel stabiliteyi sağlar.

WMI aracılığıyla gölge kopya eliminasyonu

Fidye yazılımının en önemli teknik yeniliği, Windows Management enstrümantasyonunu kullanarak Windows Shadow kopyalarının sistematik olarak ortadan kaldırılmasında yatmaktadır.

KAWA4096, WMI’nin WIN32_Process :: Sistem kurtarma seçeneklerini tamamen kaldıran iki kritik komutu yürütmek için yöntem oluşturur.

.webp)

Kötü amaçlı yazılım ilk çalışır vssadmin.exe Delete Shadows /all /quiet Tüm ciltli gölge kopyalarını sessizce silmek için wmic shadowcopy delete /nointeractive Kullanıcı etkileşimi istemleri olmadan kapsamlı bir şekilde kaldırılmasını sağlamak.

.webp)

Bu çift komut yaklaşımı, mağdurların Windows’un yerleşik yedekleme mekanizmaları aracılığıyla şifrelenmiş dosyaları kurtarmasını etkili bir şekilde önler ve fidye taleplerini ödeme baskısını önemli ölçüde artırır.

.webp)

Teknik, Windows kurtarma sistemlerinin sofistike bir anlayışını temsil eder ve tehdit aktörlerinin saldırı süreci boyunca gizliliği korurken operasyonel etkiyi en üst düzeye çıkarma taahhüdünü gösterir.

Tespiti artırın, uyarı yorgunluğunu azaltın, yanıtı hızlandırın; Güvenlik ekipleri için inşa edilmiş etkileşimli bir sanal alan ile hepsi -> Herhangi bir deneyin.