Yakın zamanda keşfedilen ve uygun bir şekilde JaskaGO olarak adlandırılan, platformlar arası bir kötü amaçlı yazılım ortaya çıktı ve hem macOS hem de Windows sistemlerini hedef aldı.

AT&T Alien Laboratuvarlarındaki siber güvenlik araştırmacıları, Go’da hazırlanmış, JaskaGO adında karmaşık bir kötü amaçlı yazılım türü keşfettiler (Golang) programlama dili ve virüslü sistemlerde kalıcılığı sürdürme yeteneği ile donatılmıştır. Tarayıcı kimlik bilgileri ve kripto para birimi cüzdan ayrıntıları da dahil olmak üzere değerli bilgileri sızdırabilir.

JaskaGO’nun Temmuz 2023’te Mac kullanıcılarını hedef aldığı tespit edildi. O zamandan bu yana tehdit, yeteneklerini geliştirdi ve hem macOS hem de Windows sürümlerinde geliştirildi; son anti-virüs motoru örneklerinin de gösterdiği gibi, düşük tespit oranıyla.

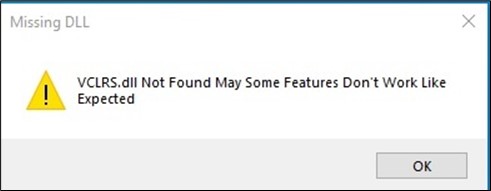

AT&T Alien Labs’ın raporuna göre JaskaGO, kullanıcıları kötü amaçlı kodun çalıştırılamadığı konusunda yanıltmak için eksik bir dosya olduğunu iddia eden sahte bir hata mesajı sunan aldatıcı bir araçtır.

Ayrıca, “Capcut_Installer_Intel_M1.dmg” ve “Anyconnect.exe” gibi iyi bilinen uygulamalara benzeyen dosya adlarını kullanması, korsan uygulama web sayfalarında meşru yazılım kisvesi altında kötü amaçlı yazılım dağıtımına yönelik ortak bir strateji önermektedir.

Kötü amaçlı yazılım öncelikle sistemi tarayarak bir sanal makine (VM) içinde çalışıp çalışmadığını belirler ve işlemci sayısı, sistem çalışma süresi, kullanılabilir sistem belleği ve MAC adresleri gibi genel makine bilgilerini elde eder. VMware veya VirtualBox gibi iyi bilinen VM yazılımlarıyla ilişkili MAC adreslerinin varlığı önemli bir göstergedir.

Tespit edilmezse bilgi toplamaya başlar ve sürekli olarak C2 sunucusunu sorgulayarak çeşitli komutların talimatlarını bekler. Bu komutlar arasında kalıcılık oluşturma, çalma işlevleri, komut ve kontrole ping gönderme, kabuk komutlarını yürütme, uyarı mesajları, çalışan işlem listesini alma, diskteki veya bellekteki dosyaları yürütme, panoya yazma, rastgele görevler gerçekleştirme, ek yükleri indirme ve yürütme yer alır. , çıkış (kendiliğinden) işlemini başlatmak ve çıkış ve kendisini silmek için işlemi başlatmak.

JaskaGO, kapsamlı veri filtreleme yetenekleriyle donatılmıştır ve elde edilen verileri özel olarak oluşturulmuş bir klasörde saklar, sıkıştırıp saldırgana gönderir. Kimlik bilgileri, geçmiş, çerezler, şifre şifreleme anahtarları, profil dosyaları ve oturum açma bilgileri gibi tarayıcı bilgilerini toplayarak ek tarayıcıları hedefleyecek şekilde yapılandırılabilir.

Kalıcılık mekanizmaları iki yöntemle kurulur: Windows’ta Hizmet Oluşturma ve macOS’ta Kök Olarak Yürütme. Windows’ta, kötü amaçlı yazılım şu dosyayı oluşturarak bir Windows Terminal profili oluşturur: KullanıcıAdı\AppData\Local\Packages\Microsoft. WindowsTerminal_*\LocalState\settings.json.”

Kötü amaçlı yazılım, macOS’ta sistem içinde kalıcılık sağlamak için çok adımlı bir süreç kullanır: Kök Olarak Yürütme, Ağ Geçidi Bekçisini Devre Dışı Bırakma ve Kendini Çoğaltma. Kalıcılığı sağlamak için, kötü amaçlı yazılım, sistem başlatma sırasında otomatik olarak başlatılacak ve kendisini macOS ortamına daha da yerleştirecek başarılı kök erişimine dayalı olarak LaunchDaemon veya LaunchAgent oluşturur.

JaskaGO halen araştırılıyor; ancak siber tehditlerden etkilenmediğini hisseden Mac kullanıcılarına, seçilen işletim sistemi ne olursa olsun sürekli dikkatli olmanın önemini vurgulayan bir uyarı görevi görüyor.

İLGİLİ MAKALELER

- BlueNoroff APT, ObjCShellz Kötü Amaçlı Yazılımla macOS’u Hedefliyor

- Lazarus Group, kripto hırsızlığı için KandyKorn macOS kötü amaçlı yazılımını kullanıyor

- Yeni Truva Atı Proxy Kötü Amaçlı Yazılımıyla Bağlantılı Kırık macOS Yazılımı

- Yeni Kötü Amaçlı Yazılım, Windows ve macOS Cihazlarını Proxy Düğümlerine Dönüştürüyor

- Araştırmacılar Kötü şöhretli macOS Kötü Amaçlı Yazılımlarını Ortaya Çıkarmak İçin ChatGPT’den Yararlanıyor

- Çinli Iron Tiger APT Grubu Tarafından Hedeflenen Windows, Linux, macOS Kullanıcıları