İnternette açığa çıkan yaklaşık 16.500 Ivanti Connect Secure ve Poly Secure ağ geçidi, satıcının bu hafta başında ele aldığı bir uzaktan kod yürütme (RCE) kusuruna karşı muhtemelen savunmasız durumda.

Kusur, CVE-2024-21894 olarak izleniyor ve Ivanti Connect Secure 9.x ve 22.x'in IPSec bileşeninde yüksek önemde bir yığın taşması olup, kimliği doğrulanmamış kullanıcıların hizmet reddine (DoS) neden olmasına veya RCE'ye erişmesine olanak tanıyabilir. özel hazırlanmış istekler göndermek.

Açıklamanın ardından, 3 Nisan 2024'te internet arama motoru Shodan 29.000 internete maruz kalan örnek gösterirken, tehdit izleme hizmeti Shadowserver yaklaşık 18.000 örnek gördüğünü bildirdi.

O dönemde Ivanti, müşterilerinin hiçbirinde aktif bir istismar belirtisi görmediğini belirtti ancak sistem yöneticilerini güncellemeleri mümkün olan en kısa sürede uygulamaya çağırdı.

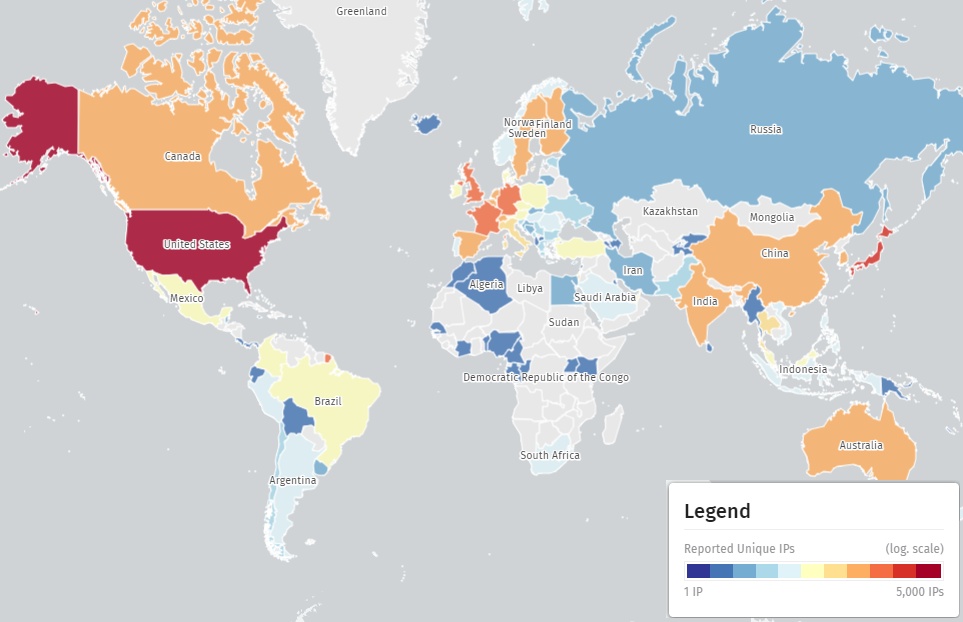

İki gün sonra Shadowserver, tarama yeteneklerine CVE-2024-21894'ü ekledi. raporlama yaklaşık 16.500 örneğin RCE kusuruna karşı savunmasız olduğu belirtiliyor.

Bu örneklerin çoğu (4.700) Amerika Birleşik Devletleri'nde olup, Japonya (2.000), Birleşik Krallık (1.000), Almanya (900), Fransa (900), Çin (500), Hollanda (500), İspanya (500) , Kanada (330), Hindistan (330) ve İsveç (320) de önemli düzeyde maruziyetle onları takip ediyor.

Ivanti ürünlerindeki yüksek riskli güvenlik açıkları genellikle dünya çapındaki kuruluşlar için bir ihlal noktası görevi görüyor.

Bu yılın başlarında, devlet destekli tehdit aktörlerinin Ivanti ürünlerindeki CVE-2023-46805, CVE-2024-21887, CVE-2024-22024 ve CVE-2024-21893 gibi birden fazla kusurdan yararlandığı ortaya çıktı. -gün sayısı, satıcının kusurlardan haberi olmadığı ve herhangi bir düzeltmenin mevcut olmadığı anlamına gelir.

Bu etkinliği, özel web kabuklarını arka kapı cihazlarına dağıtmak için yaygın istismardan yararlanan çok sayıda bilgisayar korsanlığı grubu izledi.

Mandiant tarafından bugün yayınlanan bir rapor, Ivanti uç noktalarını hedef alan son zamanlardaki yüksek profilli hata istismarı olaylarını daha derinlemesine ele alıyor ve beş farklı faaliyet kümesindeki Çinli bilgisayar korsanlarına ve bu saldırılarda kullanılan 'SPAWN' adlı kötü amaçlı yazılım ailesine odaklanıyor.

CVE-2024-21894 için mevcut azaltıcı etkenleri ve düzeltmeleri uygulamayan sistem yöneticilerinin bu bilgi bankası makalesindeki satıcının talimatlarını izlemeleri önerilir.