GoldPickaxe adlı yeni bir iOS truva atı ortaya çıktığından, virüslü cihazlardan bankacılık verilerini, kimlik belgelerini ve hatta yüz verilerini çalabilen yeni bir iOS truva atı ortaya çıktığından dikkatli olun.

Group-IB, yüz tanıma verilerini, kimlik belgelerini çalmak ve SMS’lere müdahale etmek için tasarlanmış GoldPickaxe.iOS adlı yeni bir iOS Truva Atı keşfetti. Şirketin Tehdit İstihbarat Birimi, tehdit kümesinin tamamını GoldFactory adlı bir tehdit aktörüne bağladı.

GoldPickaxe ailesi 2023’ün ortasından bu yana faaliyet gösteriyor ve Asya-Pasifik bölgesini, özellikle Tayland ve Vietnam’ı hedef alıyor ve saldırı yöntemi, yerel bankaların ve devlet kuruluşlarının kimliğine bürünmeyi içeriyor.

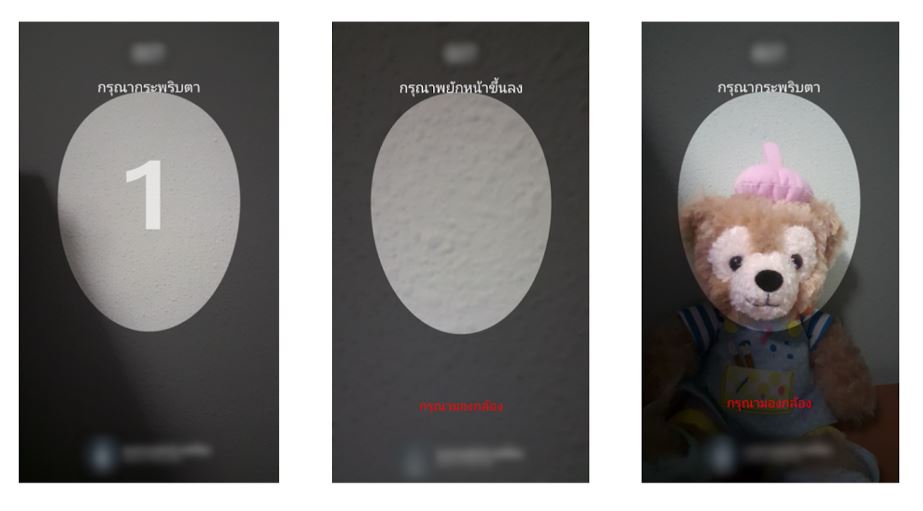

Group-IB’ye göre, tehdit aktörü, yeni bir para hırsızlığı tekniği olan, kurbanın banka hesabına yetkisiz erişime izin vererek derin sahtekarlıklar oluşturmak için yapay zeka destekli yüz değiştirme hizmetlerini kullanarak çalınan biyometrik verileri kullanıyor.

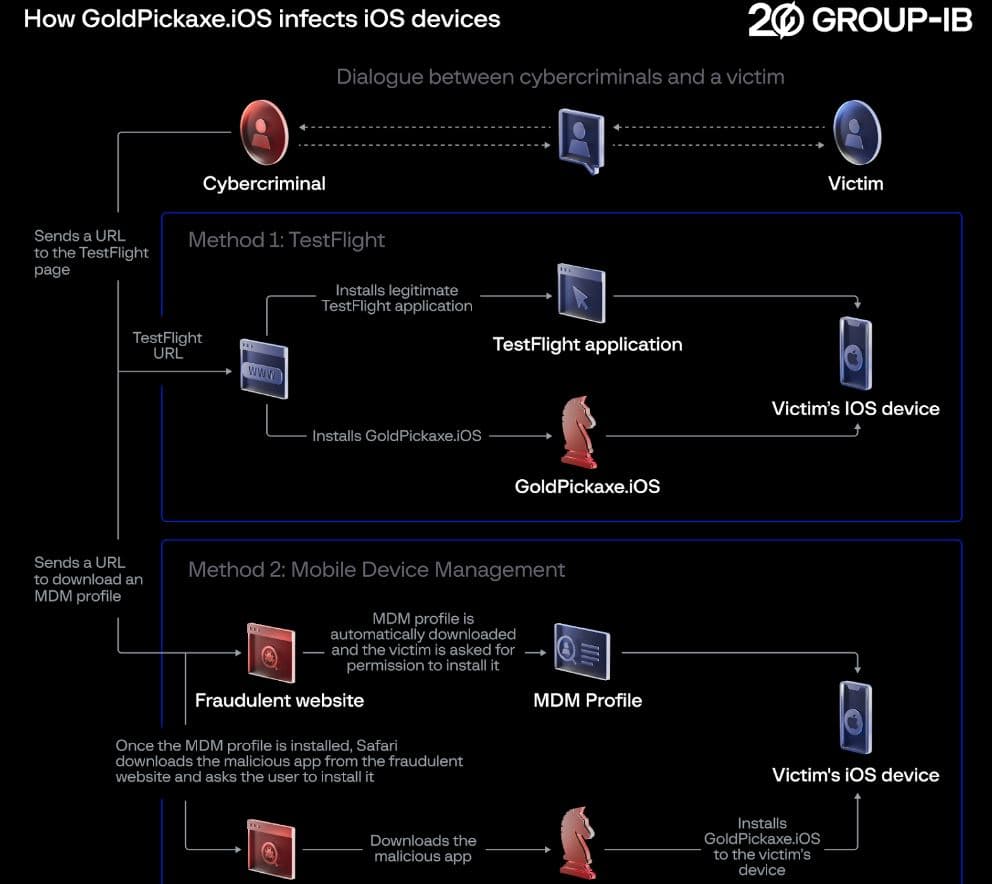

Bu kampanyada GoldFactory, Apple cihazlarını yönetmek için Mobil Cihaz Yönetimi’ni (MDM) başarıyla kullandı ve TestFlight’ı kötüye kullanarak iOS Truva Atını dağıttı. Kurbanlar, görünüşte masum URL’ler (örn. testflight.apple.com/join/) alıyor ve bu da kötü amaçlı yazılımların yüklenmesine yol açıyor.

Diğer bir karmaşık yöntem ise, mağdurları sahte web siteleriyle etkileşime girerek bir MDM profili yüklemeleri için kandırmaktır; böylece siber suçlular, kurbanın cihazı üzerinde tam kontrole sahip olur.

Tayland Bankacılık Sektörü CERT (TB-CERT), siber suçluların, kurbanları ‘Dijital Emeklilik’ uygulaması gibi görünen sahte bir uygulamaya çekmek için mesajlaşma programları aracılığıyla kötü niyetli bağlantılar dağıttığını da bildirdi. Group-IB’nin araştırması, GoldPickaxe’in Tayland için Dijital Emeklilik uygulaması da dahil olmak üzere resmi Tayland hükümet hizmetlerini taklit eden birden fazla sürümünün doğrulanması nedeniyle uygulamanın güvenilirliği şüphelidir.

Araştırmacılar, kimlik avı kampanyasında Tay dilinde yazılmış bir SMS bulunmasından dolayı grubun Tayca ve Vietnamca bilen operatörlerle bağlantı kurduğunu veya muhtemelen bir çağrı merkezi işlettiğini düşünüyor. Tayland’da siber suçlular hükümet yetkililerinin kimliğine bürünerek kurbanları popüler bir mesajlaşma uygulaması olan LINE’ı kullanmaya ikna ediyor.

Group-IB’nin blog yazısına göre çetenin Vietnam ve Tayland’daki kötü niyetli faaliyetlerini yürütmek için smishing ve phishing tekniklerinin bir kombinasyonunu kullandığı bildiriliyor. Grubun Çince konuşan bir grup olduğuna dair kanıtlara rağmen, mağdurlara yapılan çağrılar incelendiğinde yerel siber suçluların katılımı/rolleri göz ardı edilemez.

Group-IB’nin daha önce GoldDigger kod adlı, yüz verilerini çalan ve Haziran 2023’ten bu yana 50’den fazla Vietnam bankacılık uygulamasını, elektronik cüzdanını ve kripto para birimi cüzdanını hedef alan bir Android Truva Atını keşfettiğini belirtmekte fayda var.

Yeni keşfedilen GoldPickaxe ailesi GoldDigger Android Truva atını temel alıyor. Ancak araştırmacılar, GoldPickaxe iOS sürümlerinin enfeksiyon zincirinin GoldFactory ailesindeki diğer Truva atlarından önemli ölçüde farklı olmadığını iddia ediyor.

GoldPickaxe kötü amaçlı yazılımı, GoldDigger ile aynı iletişim mekanizması ve bulut grubu URL’si kullanılarak geliştirildi ancak iOS’un kapalı yapısı ve daha katı izinleri nedeniyle Android kardeşiyle karşılaştırıldığında daha az işlevselliğe sahip.

Her iki sürüm de sahte Dijital emeklilik uygulamalarına erişmek için sahte giriş sayfaları kullanıyor ve potansiyel olarak tespit edilmekten kaçınıyor. Başka bir varyant olan GoldDiggerPlus’ın da genişletilmiş GoldDigger işlevselliği ile tanımlandığı ve GoldKefu adı verilen özel olarak tasarlanmış bir APK aracılığıyla gerçek zamanlı arama çağrılarına olanak sağladığı belirlendi. Tanımlanan tüm Truva atları şu anda aktif gelişim aşamasındadır.

“Genel olarak siber suçlular tarafından kullanılan dört Truva atı ailesi belirledik. Yeni keşfedilen kötü amaçlı yazılım için, aynı tehdit aktörü tarafından geliştirildiklerinin sembolik bir temsili olarak Altın ön ekini kullanarak adlandırma kuralını sürdürdük.Grup-IB araştırmacıları şunu belirtti:

Araştırmacılar GoldFactory’nin kullandığı araç setini belirleyemedi; bu da bunun son derece organize ve teknik açıdan gelişmiş bir grup olduğunu gösteriyor.

Bilginize, Mart 2023’te Tayland Bankası, 50.000 baht’ı ve günlük 200.000 baht’ı aşan işlemler için yüz biyometrik doğrulamasını zorunlu kıldı ve mobil cihazlarda kredi transferi limitlerini artırdı. Group-IB’nin araştırmasına göre GoldPickaxe muhtemelen Şubat 2024’te Vietnamlı bir vatandaşın yüz tanıma taraması gerçekleştirip 40.000 USD’nin üzerinde para çekmesiyle Vietnam’a ulaştı.

Vietnam Devlet Bankası, Nisan 2024’ten itibaren tüm para transferleri için bir güvenlik önlemi olarak yüz kimlik doğrulamasını zorunlu kılmayı planlıyor, bu da ülkede GoldPickaxe’nin potansiyel istismarına işaret ediyor. Vietnam’da GoldPickaxe kullanımının Grup-IB tarafından değerlendirilen miktarının artması bekleniyor.

“GoldFactory becerikli bir ekip ve ellerinde pek çok numara var: kimliğe bürünme, erişilebilirlik tuş kaydı, sahte bankacılık web siteleri, sahte banka uyarıları, sahte arama ekranları, kimlik ve yüz tanıma veri toplama. Çeşitli araçlarla donatıldıkları için senaryoya en uygun olanı seçme ve uygulama esnekliğine sahipler.” araştırmacılar kaydetti.

Raporda büyüyen siber güvenlik tehdidi ve siber suçlular tarafından kullanılan karmaşık teknikler vurgulanıyor. GoldDigger kötü amaçlı yazılımını geliştirdiler, yüz tanıma veri toplama için yeni kategoriler sundular ve kurbanlarla siber suçlular arasında iletişim için bir araç geliştirdiler. Grup-IB araştırmacıları, kullanıcı eğitimi de dahil olmak üzere proaktif, çok yönlü siber güvenlik önlemlerine duyulan ihtiyacı vurguluyor.

İLGİLİ BULGULAR

- Kaspersky’nin iShutdown Aracı iOS Pegasus Casus Yazılımını Algılıyor

- Sahte Kilitleme Modu, iOS Kullanıcılarını Kötü Amaçlı Yazılım Saldırılarına Maruz Bırakıyor

- Sahte LastPass Şifre Yöneticisi Uygulaması iOS App Store’da Ortaya Çıkıyor

- Bitdefender, Android ve iOS için GravityZone Güvenliğini Tanıtıyor

- Sıfır Gün iOS İstismar Zinciri, Predator Casus Yazılımını Bulaştıran Cihazlara Bulaşıyor