Her zamanki çevrimiçi bankacılık dolandırıcılık işlevi olmadan yeni IcedID varyantları bulundu ve bunun yerine güvenliği ihlal edilmiş sistemlere daha fazla kötü amaçlı yazılım yüklemeye odaklanıldı.

Proofpoint’e göre, bu yeni varyantlar, geçen yılın sonlarından bu yana yedi kampanyada üç farklı tehdit aktörü tarafından kullanıldı ve en önemlisi fidye yazılımı olmak üzere daha fazla yük dağıtımına odaklandı.

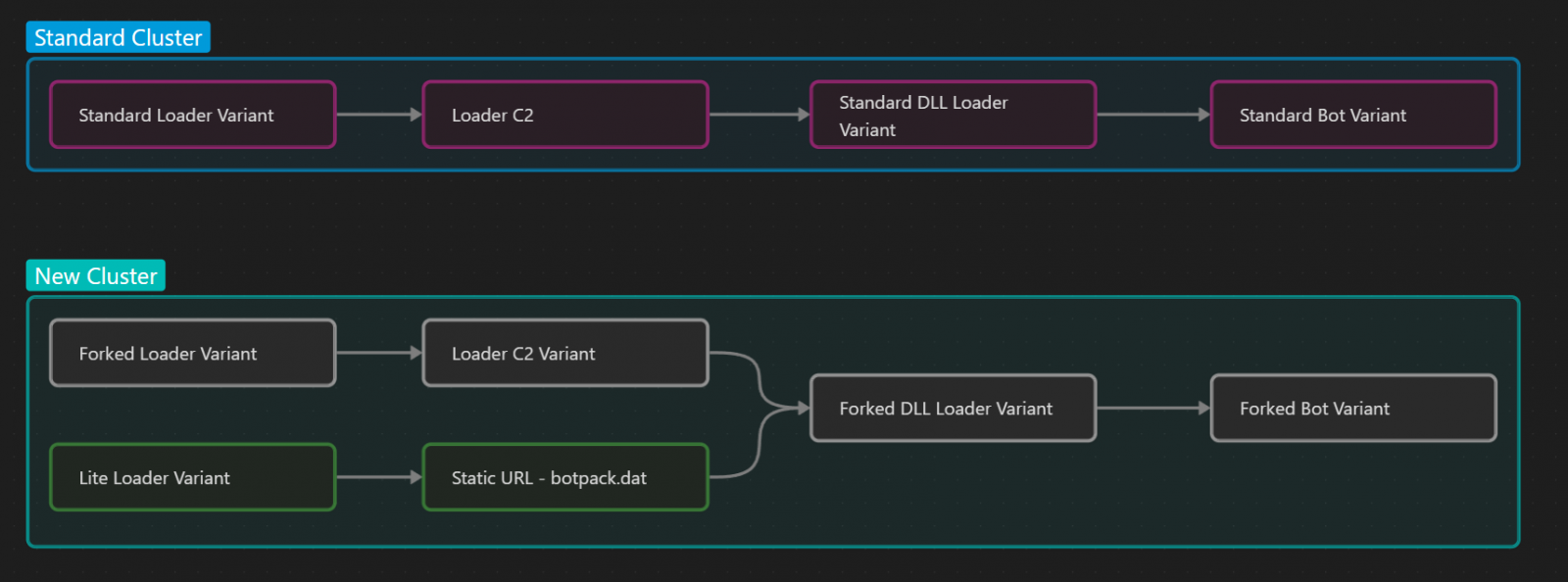

Proofpoint, IcedID yükleyicinin iki yeni çeşidini belirledi: “Lite” (ilk olarak Kasım 2022’de görüldü) ve “Forked” (ilk olarak Şubat 2023’te gözlemlendi), her ikisi de daha dar odaklı bir özellik kümesiyle aynı IcedID botunu sunuyor.

2017’den bu yana pek çok kod değişikliği yapılmadan çok sayıda kötü amaçlı kampanyada konuşlandırılan IcedID’deki gereksiz işlevlerin kaldırılması, onu daha gizli ve daha yalın hale getirerek tehdit aktörlerinin tespitten kaçmasına yardımcı olabilir.

Yeni IcedID kampanyaları

Kasım 2022’den itibaren, IcedID yükleyicinin “Lite” çeşidi, yeni dönen Emotet kötü amaçlı yazılımının bulaştığı sistemlerde ikinci aşama bir yük olarak teslim edildi.

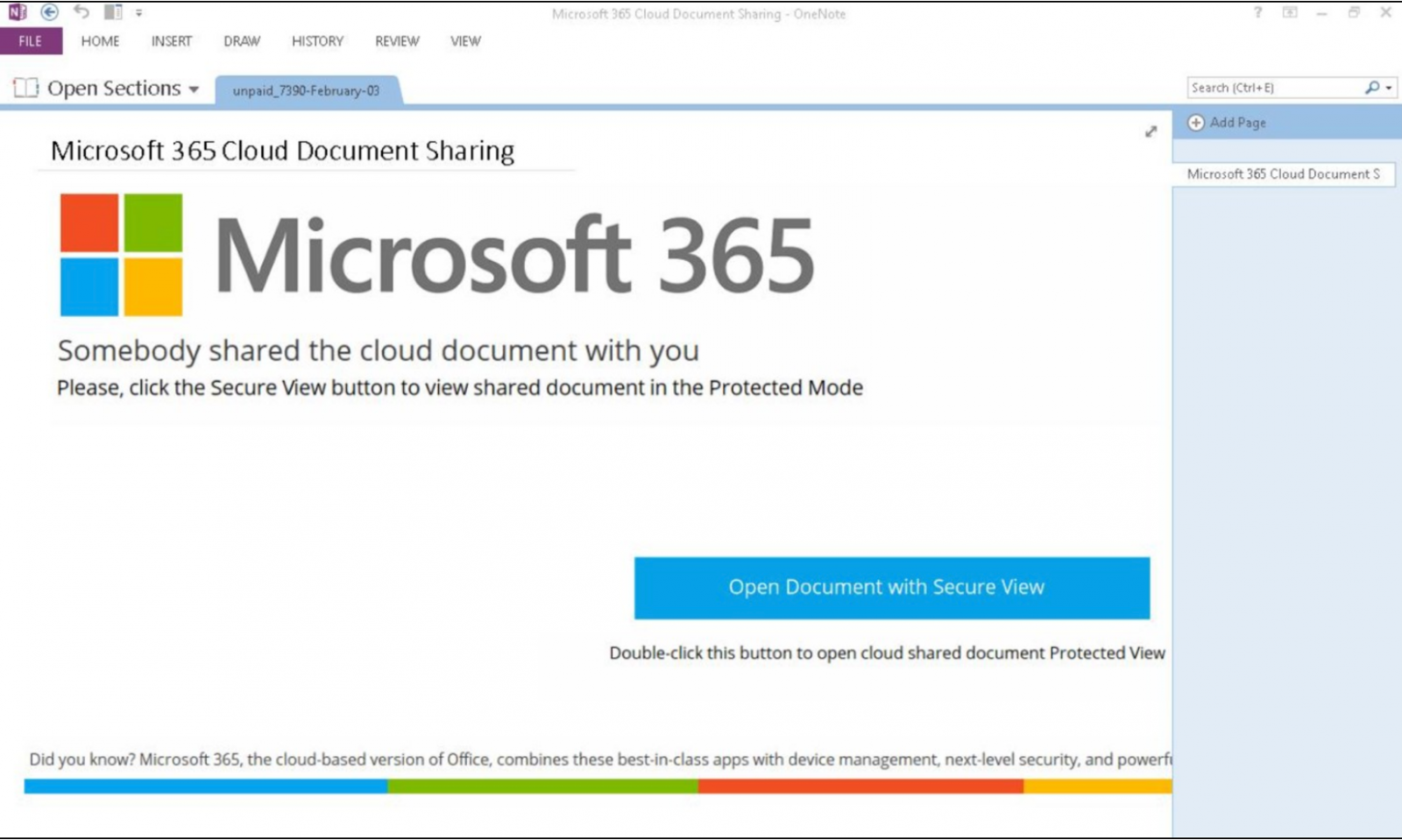

Kötü amaçlı yazılım yükleyicinin “Çatallı” sürümü ilk olarak Şubat 2023’te ortaya çıktı ve doğrudan binlerce kişiselleştirilmiş fatura temalı kimlik avı e-postası aracılığıyla dağıtıldı.

Bu mesajlar, sırayla uzak bir kaynaktan IcedID’yi getiren bir PowerShell komutunu çalıştıran kötü amaçlı bir HTA dosyasını yürütmek için Microsoft OneNote eklerini (.one) kullandı. Aynı zamanda, kurbana sahte bir PDF sunulur.

Şubat ayının sonunda, Proofpoint’in araştırmacıları, Ulusal Trafik ve Motorlu Taşıt Güvenliği Yasası ve ABD Gıda ve İlaç İdaresi’nden (FDA) gelen sahte bildirimler yoluyla IcedID “Çatallı” dağıtan düşük hacimli bir kampanya gözlemlediler.

Bazı tehdit aktörleri IcedID kötü amaçlı yazılımının yeni türevlerini kullanırken, diğerlerinin 10 Mart 2023 tarihli en son kampanyalardan biriyle “Standart” değişkeni kullanmayı tercih ettiğini belirtmek önemlidir.

yeni varyantlar

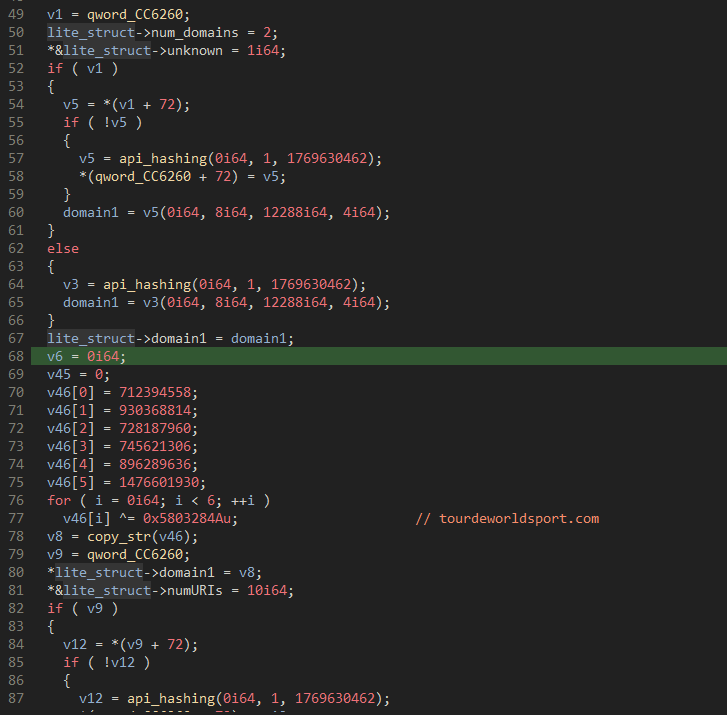

“Forked” IcedID yükleyici, rolü açısından “Standart” sürüme oldukça benzer, temel ana bilgisayar bilgilerini C2’ye gönderir ve ardından IcedID botunu getirir.

Ancak “Forked”, farklı bir dosya türü (COM Sunucusu) kullanır ve ek etki alanı ve dize şifre çözme kodu içerir, bu da yükü “Standart” sürümden 12 KB daha büyük yapar.

Öte yandan, “Lite” yükleyici varyantı daha hafiftir, 20 KB’dir ve ana bilgisayar bilgilerini C2’ye sızdırmaz. Bu değişiklik, halihazırda ihlal edilen sistemin profilini çıkarmış olan Emotet ile birlikte konuşlandırıldığı için anlamlıdır.

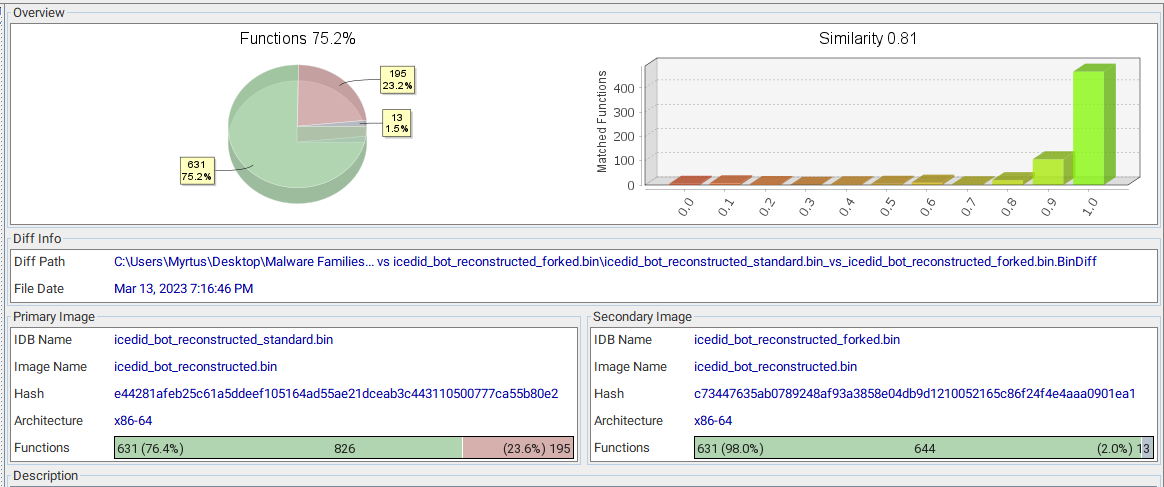

IcedID botunun “Çatallı” versiyonu, “Standart” bottan 64 KB daha küçüktür ve web enjeksiyon sistemi, AiTM (düşman ortadaki düşman) işlevleri ve tehdit aktörlerine uzaktan erişim sağlayan arka bağlantı özellikleri hariç temelde aynı kötü amaçlı yazılımdır. virüslü cihazlara erişim.

IcedID genellikle tehdit aktörleri tarafından ilk erişim için kullanılır, bu nedenle yeni değişkenler geliştirmek endişe verici bir işarettir ve botun yük dağıtımına uzmanlaşmasına doğru bir kayma anlamına gelir.

Proofpoint, çoğu tehdit aktörünün “Standart” değişkeni kullanmaya devam edeceğini, ancak yeni IcedID sürümlerinin konuşlandırılmasının artacağını ve 2023’ün sonlarında daha fazla değişkenin ortaya çıkabileceğini öngörüyor.