Telegram’da, kimlik avı ve spam saldırıları için çevrimiçi e-posta hizmetlerini hedefleyen ‘Legion’ adlı yeni bir Python tabanlı kimlik bilgisi toplayıcı ve SMTP ele geçirme aracı satılıyor.

Legion, “Forza Tools” takma adını kullanan ve öğreticiler içeren bir YouTube kanalı ve binin üzerinde üyesi olan bir Telegram kanalı işleten siber suçlular tarafından satılmaktadır.

Legion, Cado’ya göre, muhtemelen AndroxGhOst kötü amaçlı yazılımını temel alan ve SMTP sunucu numaralandırması, uzaktan kod yürütme, savunmasız Apache sürümlerinden yararlanma, kaba kuvvet cPanel ve WebHost Manager hesapları, Shodan’ın API’si ile etkileşim için modüller içeren modüler bir kötü amaçlı yazılımdır. AWS hizmetlerini kötüye kullanma.

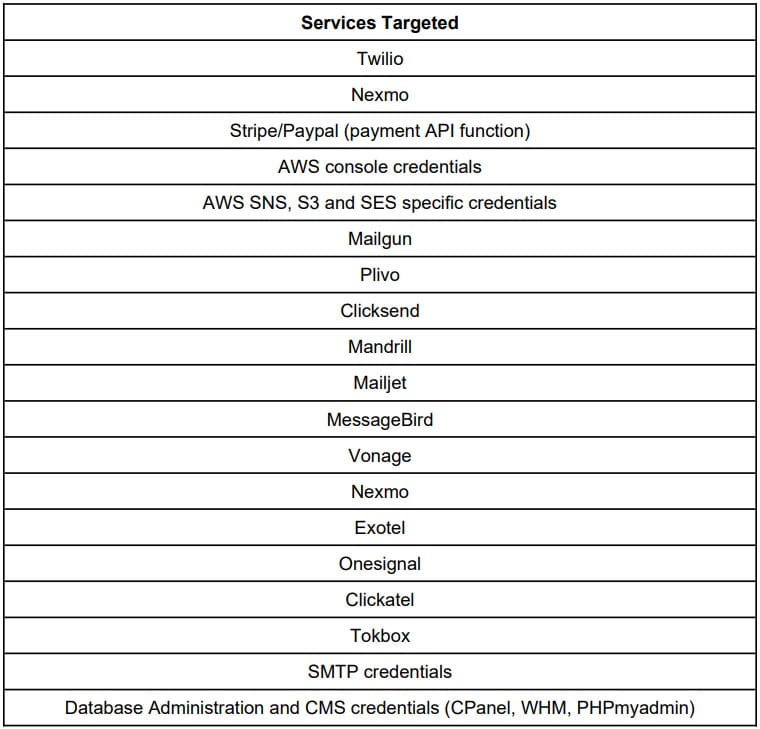

Araç, Twilio, Nexmo, Stripe/Paypal (ödeme API işlevi), AWS konsol kimlik bilgileri, AWS SNS, S3 ve SES’e özel, Mailgun ve veritabanı/CMS platformları dahil olmak üzere birçok kimlik bilgisi hırsızlığı hizmetini hedefler.

Legion, kimlik bilgilerini çıkarmanın ve web hizmetlerini ihlal etmenin yanı sıra, yönetici kullanıcılar oluşturabilir, web kabukları yerleştirebilir ve ABD taşıyıcılarının müşterilerine spam SMS gönderebilir.

Kimlik bilgilerini toplama

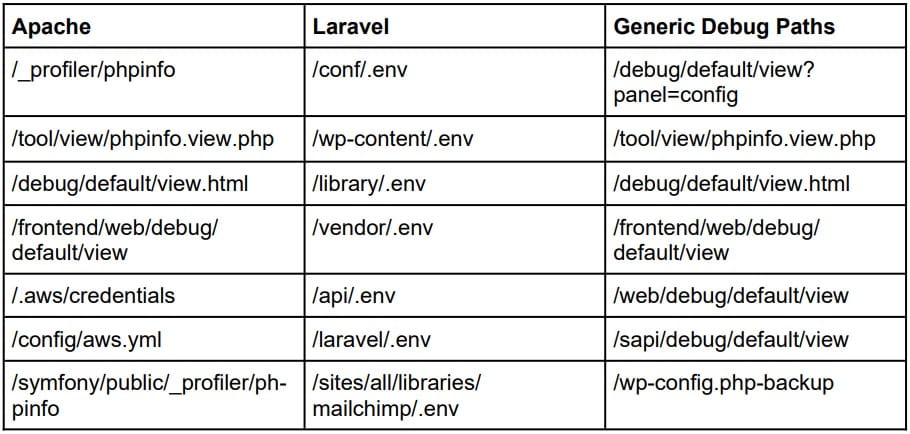

Legion genellikle sırları, kimlik doğrulama belirteçlerini ve API anahtarlarını tuttuğu bilinen dosyaları aramak için RegEx kalıplarını kullanarak içerik yönetim sistemlerini (CMS) ve Laravel gibi PHP tabanlı çerçeveleri çalıştıran güvenli olmayan web sunucularını hedefler.

Araç, yanlış yapılandırılmış web sunucularından kimlik bilgilerini almak için ortam değişken dosyalarını (.env) hedefleme ve SMTP, AWS konsolu, Mailgun, Twilio ve Nexmo kimlik bilgilerini içerebilecek yapılandırma dosyalarını hedefleme gibi bir dizi yöntem kullanır.

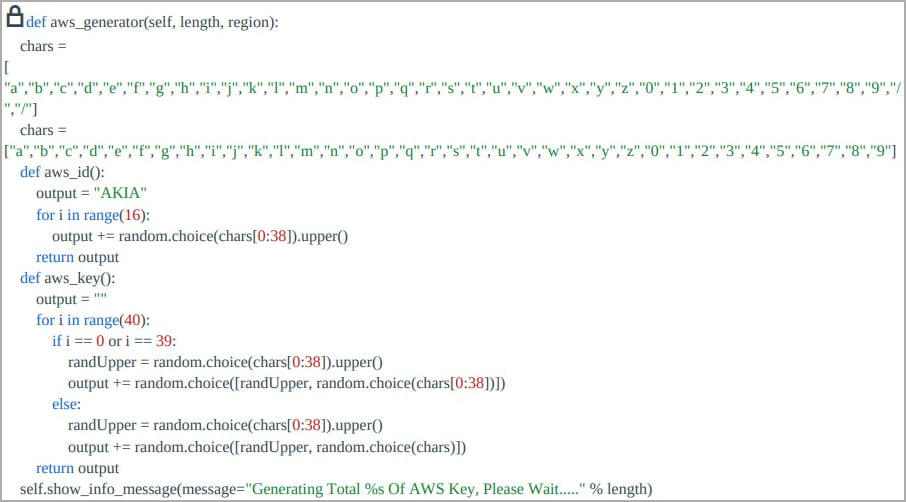

AWS kimlik bilgilerini toplamaya çalışmanın yanı sıra Legion, bunları tahmin etmek için kaba kuvvet sistemine de sahiptir.

Ancak Cado, bu sistemin mevcut durumunda kullanılabilir kimlik bilgileri oluşturmasının istatistiksel olarak olası olmadığını söylüyor. Benzer bir özellik, kaba kuvvet kullanan SendGrid kimlik bilgileri için eklenmiştir.

Kimlik bilgilerinin nasıl elde edildiğinden bağımsız olarak, Legion bunları e-posta hizmetlerine erişim elde etmek ve spam veya kimlik avı e-postaları göndermek için kullanacaktır.

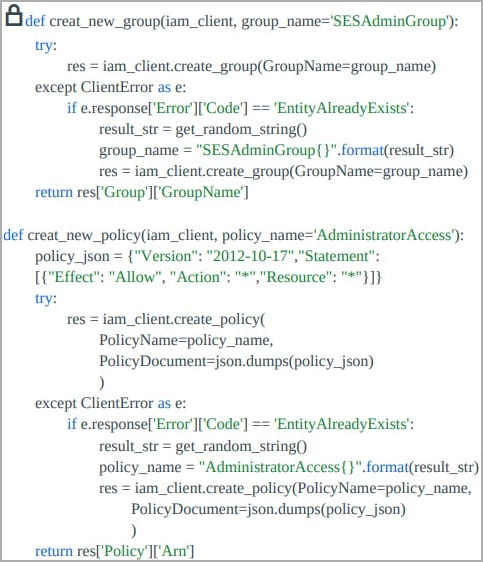

Legion, geçerli AWS kimlik bilgilerini ele geçirirse ‘ses_legion’ adlı bir IAM kullanıcısı oluşturmaya çalışır ve ona yönetici hakları verecek politikayı ayarlar ve hileli kullanıcıya tüm AWS hizmetlerine ve kaynaklarına tam erişim verir.

Legion ayrıca, çevrimiçi hizmetlerden alınan alan kodlarıyla telefon numaralarının bir listesini oluşturduktan sonra çalınan SMTP kimlik bilgilerinden yararlanarak spam SMS gönderebilir.

Kötü amaçlı yazılımın desteklediği taşıyıcılar arasında AT&T, Sprint, US Cellular, T-Mobile, Cricket, Verizon, Virgin, SunCom, Alltel, Cingular, VoiceStream ve daha fazlası yer alıyor.

Son olarak Legion, hedeflenen uç noktaya bir web kabuğu kaydetmek veya saldırganın sunucuya tam erişimini sağlamak için uzaktan kod yürütme gerçekleştirmek için bilinen PHP güvenlik açıklarından yararlanabilir.

Sonuç olarak Legion, kötü yönetilen ve yanlış yapılandırılmış web sunucuları riskini artıran, siber suç dünyasında ilgi gören, çok amaçlı bir kimlik bilgisi toplayıcı ve bilgisayar korsanlığı aracıdır.

AWS kullanıcıları, IAM kullanıcı kayıt kodunu “ms.boharas” değerine sahip bir “Sahip” etiketi içerecek şekilde değiştirmek gibi uzlaşma belirtileri aramalıdır.