Google, kötü amaçlı genel web sitelerinin kullanıcının tarayıcısı aracılığıyla dahili, özel ağlardaki cihazlara ve hizmetlere saldırmasını önlemek için yeni bir özelliği test ediyor.

Daha basit bir ifadeyle Google, internetteki kötü web sitelerinin, ziyaretçinin evinizdeki veya bilgisayarınızdaki cihazlarına (yazıcılar veya yönlendiriciler gibi) saldırmasını önlemeyi planlamaktadır. İnsanlar genellikle bu cihazların internete doğrudan bağlı olmadıkları ve bir yönlendirici tarafından korundukları için güvenli olduğunu düşünüyor.

Google, “Kötü niyetli web sitelerinin, kullanıcı aracısının ağ konumu üzerinden hareket ederek, kullanıcının yerel intranetinde veya kullanıcının makinesinde bulunması nedeniyle, makul olarak İnternet’ten genel olarak erişilemez olduğunu varsayan cihazlara ve hizmetlere saldırmasını önlemek için” bu fikri açıkladı. bir destek belgesi.

Dahili ağlara yönelik güvenli olmayan istekleri engelleyin

Chrome 123’te “yalnızca uyarı” modunda olacak olan önerilen “Özel Ağ Erişimi korumaları” özelliği, genel bir web sitesinin (“site A” olarak anılır) bir tarayıcıyı başka bir siteyi (“site A” olarak anılır) ziyaret etmeye yönlendirmesinden önce kontroller gerçekleştirir. kullanıcının özel ağında “site B”) olarak.

Kontroller, isteğin güvenli bir bağlamdan gelip gelmediğinin doğrulanmasını ve B sitesinin (örneğin, geridöngü adresinde veya yönlendiricinin web panelinde çalışan HTTP sunucusunun), CORS ön kontrol istekleri adı verilen belirli istekler aracılığıyla halka açık bir web sitesinden erişime izin verip vermediğini görmek için bir ön istek gönderilmesini içerir.

Alt kaynaklara ve çalışanlara yönelik mevcut korumaların aksine, bu özellik özellikle gezinme isteklerine odaklanır. Birincil amacı kullanıcıların özel ağlarını potansiyel tehditlerden korumaktır.

Google tarafından sağlanan bir örnekte, geliştiriciler, halka açık bir web sitesinde, ziyaretçinin yerel ağındaki yönlendiricisinin DNS yapılandırmasını değiştiren bir CSRF saldırısı gerçekleştiren bir HTML iframe’ini göstermektedir.

Bu yeni öneriye göre, tarayıcı genel bir sitenin dahili bir cihaza bağlanmaya çalıştığını tespit ettiğinde, tarayıcı önce cihaza bir ön kontrol isteği gönderecek.

Yanıt yoksa bağlantı engellenecektir. Ancak dahili cihaz yanıt verirse, tarayıcıya ‘Erişim-Kontrol-İstek-Özel-Ağ’ başlığını kullanarak isteğe izin verilip verilmeyeceğini söyleyebilir.

Bu, cihaz genel web sitelerinden bağlantıya açıkça izin vermediği sürece, dahili ağdaki cihazlara yapılan isteklerin otomatik olarak engellenmesine olanak tanır.

Uyarı aşamasında kontroller başarısız olsa bile özellik istekleri engellemez. Bunun yerine geliştiriciler, DevTools konsolunda, onlara daha katı yaptırımlar başlamadan önce uyum sağlamaları için zaman tanıyan bir uyarı görecek.

Ancak Google, bir istek engellense bile, tarayıcı tarafından otomatik olarak yeniden yükleme yapılmasının, dahili => dahili bağlantı olarak görüleceği için isteğin iletilmesine izin vereceği konusunda uyarıyor.

Google, “Özellik, kullanıcıların özel ağını daha genel web sayfalarından korumak için tasarlandığından, Özel Ağ Erişimi korumaları bu durumda geçerli olmayacaktır” diye uyarıyor.

Bunu önlemek için Google, Özel Ağ Erişimi özelliğinin daha önce engellediği bir sayfanın otomatik olarak yeniden yüklenmesini engellemeyi önerir.

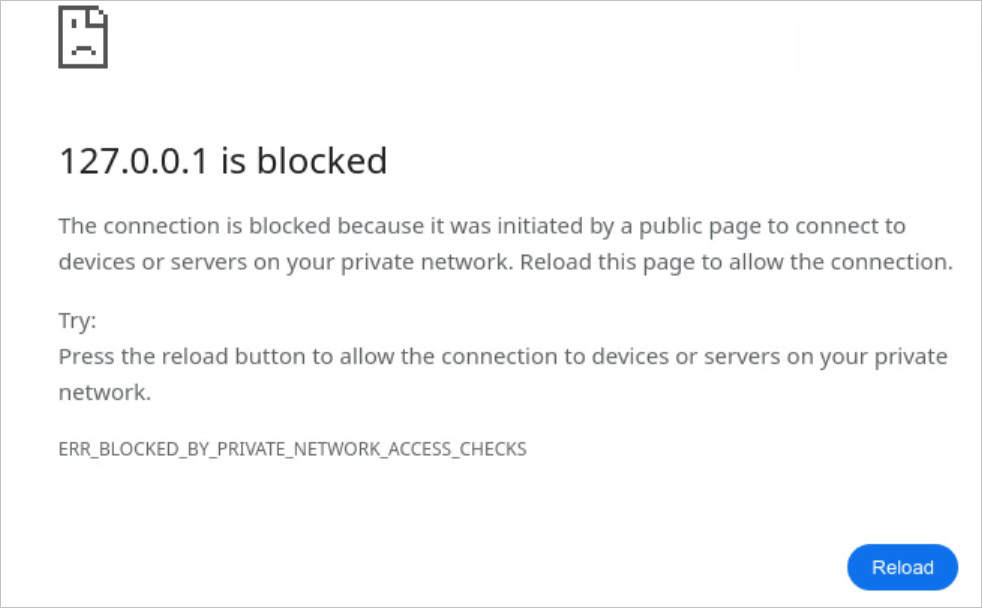

Bu gerçekleştiğinde web tarayıcısı, aşağıda gösterildiği gibi sayfayı manuel olarak yeniden yükleyerek isteğin gerçekleştirilmesine izin verebileceğinizi belirten bir hata mesajı görüntüler.

Kaynak: Google

Bu sayfada, bir sayfanın Özel Ağ Erişimi güvenlik kontrollerini geçemediği için yüklenemediğini size bildiren “BLOCKED_BY_PRIVATE_NETWORK_ACCESS_CHECKS” adlı yeni bir Google Chrome hata mesajı bulunur.

Güvenlik yükseltmesinin ardındaki fikir

Bu gelişmenin ardındaki motivasyon, internetteki kötü amaçlı web sitelerinin, kullanıcıların internet tabanlı tehditlere karşı güvenli olduğu varsayılan dahili ağlarındaki cihaz ve sunuculardaki kusurlardan yararlanmasını önlemektir.

Bu, kullanıcıların yönlendiricilerine ve yerel cihazlarda çalışan yazılım arayüzlerine yetkisiz erişime karşı korumayı da içerir; bu, daha fazla uygulamanın mevcut olmayan korumaları varsayarak web arayüzlerini dağıtması nedeniyle büyüyen bir endişedir.

Bir destek belgesine göre Google, harici web sitelerinin özel ağ içindeki kaynaklara (yerel ana bilgisayar veya özel IP adresi) zararlı isteklerde bulunmasını önlemek için 2021 yılında bu fikri araştırmaya başladı.

Acil amaç, “SOHO Pharming” saldırıları ve CSRF (Siteler Arası İstek Sahteciliği) güvenlik açıklarından kaynaklanan riskleri azaltmak olsa da, spesifikasyon, yerel hizmetler için HTTPS bağlantılarının güvenliğini sağlamayı amaçlamamaktadır; bu, genel ve halka açık olmayan entegrasyonun sağlanması için gerekli bir adımdır. kaynakları güvenli bir şekilde ancak spesifikasyonun mevcut kapsamının ötesinde.