İsrail’in Negev Ben-Gurion Üniversitesi’nden tanınmış bir araştırmacı olan Mordechai Guri, hava boşluklu cihazlardan veri çalmak için akıllı telefon jiroskoplarını ve ultrasonik tonları kullanan GAIROSCOPE saldırı yöntemini yarattı.

Tehdit aktörü, saldırının başarılı olması için hava boşluklu sisteme ve hava boşluklu sisteme yakın olması gereken bir akıllı telefona önceden kötü amaçlı yazılım yerleştirmiş olmalıdır.

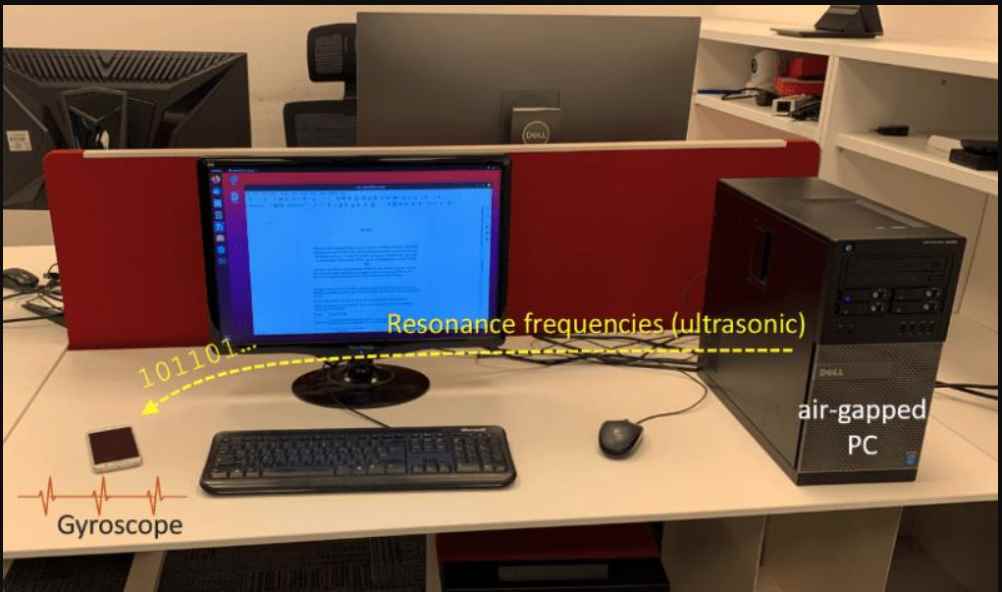

Akıllı telefonun jiroskopunda küçük mekanik salınımlara neden olmak için, hava boşluklu sisteme yerleştirilen kötü amaçlı yazılım, MEMS jiroskopunun rezonans frekanslarında ultrasonik tonlar yayar.

Çalışmada, mikrofon gibi diğer parçaların aksine akıllı telefonlardaki jiroskopun “güvenli” bir sensör olduğunun düşünüldüğü ve mobil uygulamalardan ve javascriptten yasal olarak ek izin olmaksızın kullanılabildiği vurgulandı.

Araştırmacılar ayrıca, diğer hassas sensörlerin aksine, Android ve iOS’un, bir uygulama jiroskoptan yararlanırken kullanıcılara herhangi bir görsel ipucu, bildirim simgesi veya uyarı mesajı sağlamayabileceğini belirtti.

“Testlerimiz, bilgisayar korsanlarının, hava boşluklu bilgisayarlardan kısa mesafedeki cep telefonlarına özel verileri aktarmak için Hoparlörlerden Jiroskopa gizli yolunu kullanabileceğini gösteriyor” çalışmanın bulgularını okuyor.

Frekans kaydırmalı anahtarlama, hava boşluklu sistemde kötü amaçlı yazılım tarafından toplanan hassas verileri şifrelemek için kullanılır. Frekans kaydırmalı anahtarlamada (FSK), taşıyıcı dalganın frekansı verileri yansıtacak şekilde değiştirilir.

Enfeksiyon daha sonra bilgisayar hoparlörlerini kullanarak sesleri duyulmayan frekanslarda iletir.

Öte yandan, akıllı telefonun jiroskopu sesleri almak için kullanılır ve akıllı telefonda çalışan kötü amaçlı yazılımlar jiroskopun çıktısını sürekli olarak örnekler ve analiz eder. Virüs, belirli bir bit dizisi kullanılarak başlatılan bir veri hırsızlığı çabası keşfettiğinde verileri demodüle eder ve kodunu çözer. Saldırgan daha sonra sızdırılan verileri kendilerine göndermek için telefonun internet bağlantısını kullanabilir.

“Sızma aşamasında, kötü amaçlı yazılım, bilgisayarın hoparlörlerinden üretilen rezonans frekansında gizli akustik ses dalgalarını kullanarak verileri kodlar ve çevreye yayınlar. Yakındaki virüslü bir akıllı telefon jiroskop aracılığıyla ‘dinler’, iletimi algılar, verileri demodüle eder ve kodunu çözer ve İnternet üzerinden (örneğin, Wi-Fi üzerinden) saldırgana aktarır.”. “Hava boşluklu iş istasyonu, yakındaki MEMS jiroskopunu titreten rezonans frekanslarında ultrasonik dalgaların üzerinde modüle edilmiş verileri yayınlar. Akıllı telefondaki uygulama jiroskopu örnekler, sinyali demodüle eder ve kodu çözülen verileri Wi-Fi aracılığıyla saldırgana iletir.”

Araştırmacının deneyi, GAIROSCOPE tekniğinin 8 metreye kadar bir aralıkta maksimum 8 bit/sn hızında veri aktarımına izin verdiğini gösterdi.

Ayrıca araştırmacı, GAIROSCOPE saldırısına karşı bölge sınıflandırmasına göre hoparlör kaldırma ve engelleme, ultrasonik filtreleme, sinyal karıştırma, sinyal izleme, sensörleri güvenlik altına alma ve çeşitli yarıçaplarda kısıtlı bölgelere keping sistemleri koyma gibi savunmalar sunmaktadır.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetim desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.