Sahte tarayıcı güncelleme dolandırıcılığı artık Mac, Windows ve Android kullanıcılarını hedefliyor ve Frigidstealer, Lumma Stealer ve Marcher Trojan gibi kötü amaçlı yazılımlar güvenliği ihlal edilmiş web siteleri aracılığıyla sunuyor.

Proofpoint’teki siber güvenlik araştırmacıları, kullanıcıları kötü amaçlı yazılımlarla enfekte etmek için tasarlanmış sahte tarayıcı güncelleme dolandırıcılığı dalgasının arkasında iki yeni siber suçlu grup belirlediler. TA2726 ve TA2727 olarak izlenen bu gruplar, ziyaretçileri Frigidstealer adı verilen yeni keşfedilen MAC’e özgü bir bilgi stealer da dahil olmak üzere, ziyaretçileri şimdi kötü amaçlı yazılım indirmek için kandırmak için uzlaşmış web sitelerini kullanıyor.

Saldırı nasıl çalışır

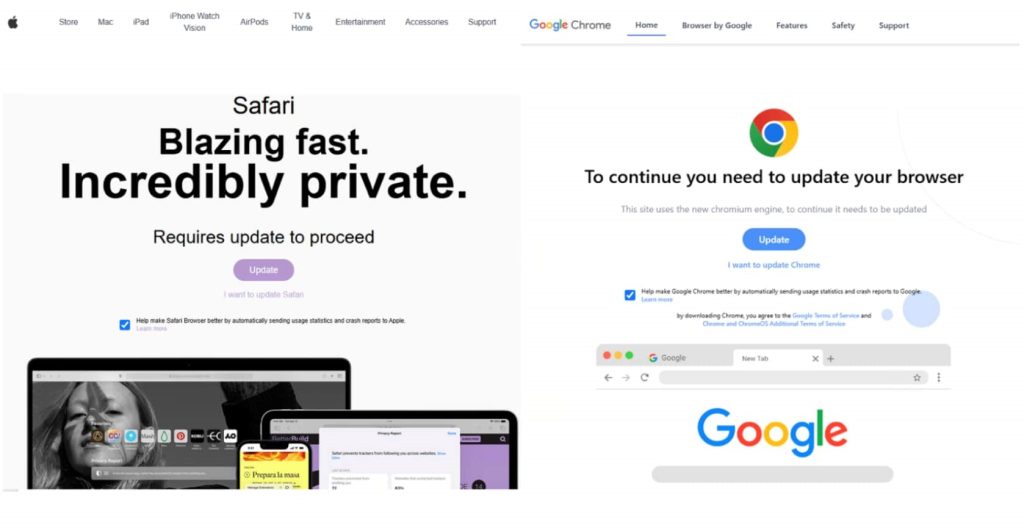

Scam, saldırganların meşru web sitelerine kötü amaçlı kod eklediği bir teknik olan Web Enjektelerine dayanmaktadır. Kullanıcılar enfekte bir siteyi ziyaret ettiklerinde, bir güncelleme indirmeye ve yüklemeye çağıran sahte bir tarayıcı güncellemesi istemi görürler. İndirme, gerçek bir güncelleme yerine, hassas verileri çalabilen veya daha tehlikeli yükler yükleyebilen kötü amaçlı yazılımlar sunar.

TA2726 ve TA2727

TA2726, trafik satıcısı olarak çalışır ve esasen diğer kötü amaçlı aktörler için bu yönlendirme hizmetini sunar. Araştırmacılar, TA2726’nın daha önce bilinen bir tehdit oyuncusu olan TA569 ve bir zamanlar “sahte güncelleme” kampanyalarındaki ana oyuncu ile birlikte çalıştığına inanıyorlar. Öte yandan, TA2727, Proofpoint’in blog yazısına göre, aktif olarak kötü amaçlı yazılımların kendisini dağıtıyor ve kullanıcıları kandırmak için genellikle “sahte güncelleme” rusunu kullanıyor.

Son zamanlarda yapılan bir kampanya, TA2727’nin kurbanın konumuna göre farklı kötü amaçlı yazılımlar sunduğunu gözlemledi. Amerika Birleşik Devletleri ve Kanada’da kullanıcılar Socgholish enjekte yönlendirildi, bu da kötü amaçlı yazılım kurulumuna yol açtı. Ancak Avrupa’da Windows kullanıcıları Lumma Stealer’ı yükleyen sahte bir tarayıcı güncelleme istemiyle karşılaşırken, Android kullanıcıları Marcher Banking Trojan ile hedeflendi.

Frigidstealer macOS kötü amaçlı yazılım

Yeni Frigidstealer, Mac kullanıcılarını hedefliyor ve saldırı, onları kötü amaçlı bir dosyaya yönlendiren sahte bir güncelleme mesajı ile başlıyor. Tıklanırsa, bir tarayıcı güncellemesi (hem Chrome hem de Safari) olarak gizlenen dosya, bilgi samançısını yükler. FrigidStealer daha sonra tarayıcı çerezleri, şifreler ve kripto para birimleri ile ilgili dosyalar ve hatta Apple notları gibi hassas verileri gizlice toplar.

Kötü amaçlı yazılım Go’da yazılmıştır ve sahte güncelleme penceresinin gerçekçi görünmesini sağlayan bir çerçeve olan wailsio kullanır. Ayrıca, kullanıcıların MAC kötü amaçlı yazılım yazarları tarafından kullanılan ortak bir hile olan sağ tıklamasını ve “Open” i seçmesini gerektirerek Mac’in Sömertlik Güvenliği özelliğini de atlar.

Windows ve Android kullanıcıları da hedeflendi

Mac kullanıcıları risk altındaki tek kişi değil. Aynı saldırı zinciri, Android için Marcher Banking Truva atı ve Windows için Lumma Stealer ve Deerstealer’ı teslim etti.

Android kullanıcıları için, 2013’ten beri aktif olan ve bankacılık uygulamalarından giriş kimlik bilgilerini çalmak için tasarlanmış bir bankacılık Truva atı olan Marcher’ı güncellemeleri tıklatarak. Bir Windows kullanıcısı sahte güncellemeyi tıklarsa, truva atlı bir DLL yükleyen bir MSI yükleyicisi alırlar ve sonuçta kimlik bilgilerini ve finansal verileri çıkarmak için Lumma Stealer’ı çalıştırır.

Kullanıcılar, temel siber güvenlik uygulamalarını öğrenerek, bir kimlik avı e-postasını nasıl tespit edeceğini öğrenerek, üçüncü taraf uygulamalardan ve araçlardan kaçınarak ve Virustotal veya any.run gibi sitelerde dosyaları ve bağlantıları tarayarak kendilerini koruyabilir.