Saldırganlar, makine öğrenimi kötü amaçlı yazılım dedektörlerinin küçük ama akıllı kod değişiklikleriyle nasıl kandırılacağını öğrendiler ve araştırmacılar sonunda bir cevap verebileceklerini söylüyorlar.

Yeni bir makalede, Inria ve Cispa Helmholtz Bilgi Güvenliği Merkezi’nden akademisyenler bu tür kaçış girişimlerine dayanabilecek bir çerçeveyi tanımlıyor. Çalışmaları, saldırganların yazılımı işlevini koruyacak, ancak modeli güvenli olduğunu düşünmeye karıştıracak şekilde değiştirdiği kötü amaçlı yazılım algılamasındaki rakip örneklere odaklanmaktadır.

Makine Öğrenme Modelleri Neden Başarısız

Geleneksel antivirüs araçları, dosya karmalar veya bilinen göstergeler gibi imzalara bağlıdır ve bu da onları yeni varyantlara karşı zayıf bırakır. Makine öğrenimi, kötü amaçlı yazılım aileleri arasında daha geniş kalıplar tespit ederek bir düzeltme vaat etti, ancak saldırganlar bu modelleri de nasıl daha fazla öğreneceklerini hızla öğrendiler. API çağrılarını değiştirme veya abur cubur talimatlarıyla dolguları dolgulama gibi işlevselliği koruyan ayarlar yaparak, programın gerçekte yaptıklarını değiştirmeden bir dedektörün kararını çevirebilirler.

Araştırmacılar, bilgisayar vizyonundan ödünç alınan savunmaların bu ortamda devam etmediğini savunuyorlar. Görüntülerde, düşmanca bir örnek genellikle bir insan gözünün kaçıracağı küçük bir değişiklik anlamına gelir. Kötü amaçlı yazılım yazarları böyle bir kısıtlama ile karşı karşıya. Program hala çalıştığı sürece, değişiklikler büyük olabilir ve bu da çoğu standart savunmayı bozar.

Erdalt çerçevesi

Erdalt çerçevesinin içinde

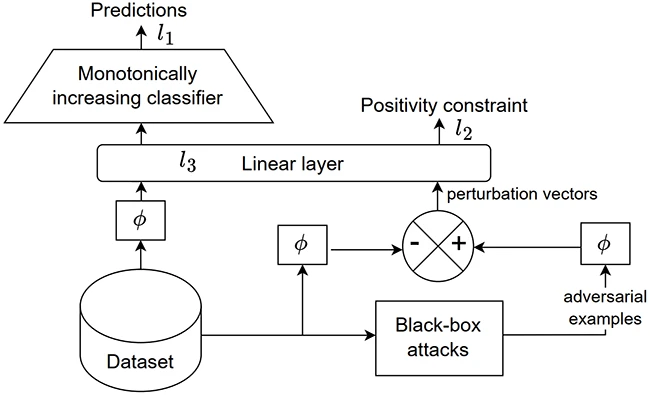

Buna karşı koymak için ekip, “düşmanca doğrusal dönüşümle tasarımla ampirik olarak sağlam” kısaltması olan Erdalt’ı tanıtıyor. Saldırganların sadece küçük değişiklikler yapacağını varsaymak yerine, Erdalt gerçek çekişmeli örneklerle eğitilir ve manipüle edilmesi zor özelliklere odaklanır. Kötü amaçlı yazılım özelliklerinin ortak dönüşümler altında hangi özelliğin istikrarlı olduğunu ve etraflarında esneklik oluşturduğunu öğrenir.

Bir örnek API ikamelerinin kullanılmasıdır. Bir saldırgan, bir sistem çağrısını aynı şeyi yapan diğeri ile değiştirebilir. Bir dedektör için bu, davranışları değişmemiş olsa bile programın iyi huylu görünmesini sağlayabilir. Erdalt, kırılgan özellikleri filtreleyerek ve daha güçlü olanları saldırganların kolayca atlayamayacak şekilde birleştirerek bu tür ikameleri yakalamak için tasarlanmıştır.

Sağlamlığı test etmek

Testler, Erdalt’ın düşmanca eğitim ve manuel özellik seçimi gibi daha iyi savunmalar olduğunu gösterdi. Doğruluk ve sağlamlık arasındaki dengeyi ortadan kaldırmasa da, sonuçlar diğer yöntemlerde görülen dik performans cezaları olmadan modelleri güçlendirebileceğini göstermektedir.

Endüstriden bir manzara

Araştırmayı gerçek dünya saldırılarına bağlamak için, Aryaka’daki Güvenlik Mühendisliği ve AI stratejisi Başkan Yardımcısı Aditya Sood’a, bu hilelerin laboratuvarın dışında görünüp görünmediğini sorduk.

Sood, “Bu tekniklerin gerçek dünya kötü amaçlı yazılımlarında kullanılmasıyla karşılaştık. Örneğin, Trickbot, Plugx Remote Access Trojan, tespitten kaçınmak için API karma ve işlev gizleme taktiklerini kullandı” dedi.

Bu durumlarda, kötü amaçlı kod işlev adlarını net bir metinde saklamaz. Bunun yerine, işlev adreslerini belleğe yüklemeden önce bunları karlatır ve hesaplanan karmalarla çalışma zamanında eşleştirir. Bu, ters mühendisliği zorlaştırır ve kötü amaçlı yazılımların imza tabanlı antivirüs araçlarını geçmesine izin verir.

Sood, Mirai Varyants ve Ryuk fidye yazılımları gibi ailelerin, abur cubur talimatlarını ve iyi huylu bölümleri koda eklemek için polimorfik teknikler kullandıklarını da sözlerine ekledi. Bu değişiklikler statik analiz araçlarını karıştırır, ancak kötü amaçlı yükü değiştirmez.

Erdalt’ı ileri bir adım olarak görür. “Erdalt gibi çerçeveler, bu tür kötü niyetli davranışları tespit etme yeteneğini geliştiriyor, ancak bunun kusursuz bir çözüm olarak kabul edilemeyeceğine inanıyoruz. Erdalt’ın bu tür tehditlerle başa çıkmak için potansiyel bir Defence stratejisine ek bir katman olarak ele alınması gerektiğine inanıyoruz.”

Çalışma, kötü amaçlı yazılım araştırmalarındaki bir değişimi vurgulamaktadır: saldırganların özellikleri değiştirmeye çalışacağını varsayan dedektörler oluşturma. Erdalt gibi çerçeveler uygulamaya entegre edilebilirse, denge en azından geçici olarak savunucular lehine geri dönebilir.