Kuzey Koreli bilgisayar korsanları, finansal kurumların ödeme sistemi sistemlerine bulaşmak ve yetkisiz nakit çekme işlemleri gerçekleştirmek için FASTCash kötü amaçlı yazılımının yeni bir Linux versiyonunu kullanıyor.

FASTCash’in önceki çeşitleri Windows ve IBM AIX (Unix) sistemlerini hedef alıyordu, ancak güvenlik araştırmacısı HaxRob tarafından hazırlanan yeni bir rapor, Ubuntu 22.04 LTS dağıtımlarını hedef alan, önceden tespit edilmemiş bir Linux sürümünü ortaya koyuyor.

Para çalma geçmişi

CISA, FASTCash ATM’den para çekme planı hakkında ilk kez Aralık 2018’de uyarıda bulunarak, etkinliği ‘Gizli Kobra’ olarak bilinen devlet destekli Kuzey Kore bilgisayar korsanlığı grubuna bağladı.

Teşkilatın araştırmalarına göre, tehdit aktörleri en az 2016’dan bu yana operasyonlarda FASTCash kullanıyor ve 30 veya daha fazla ülkede eşzamanlı ATM para çekme saldırılarında olay başına on milyonlarca dolar çalıyor.

2020 yılında ABD Siber Komutanlığı, yeniden canlanan FASTCash 2.0 etkinliğini APT38’e (Lazarus) bağlayarak tehdidi bir kez daha vurguladı.

Bir yıl sonra, bu planlara karıştığı ve dünya çapındaki finans kuruluşlarından 1,3 milyar doların üzerinde paranın çalınmasından sorumlu olduğu iddia edilen üç Kuzey Koreli hakkında iddianameler açıklandı.

Linux’tan para çekmek

HaxRob tarafından tespit edilen en yeni sürüm ilk olarak Haziran 2023’te VirusTotal’a sunuldu ve önceki Windows ve AIX sürümleriyle kapsamlı operasyonel benzerlikler içeriyor.

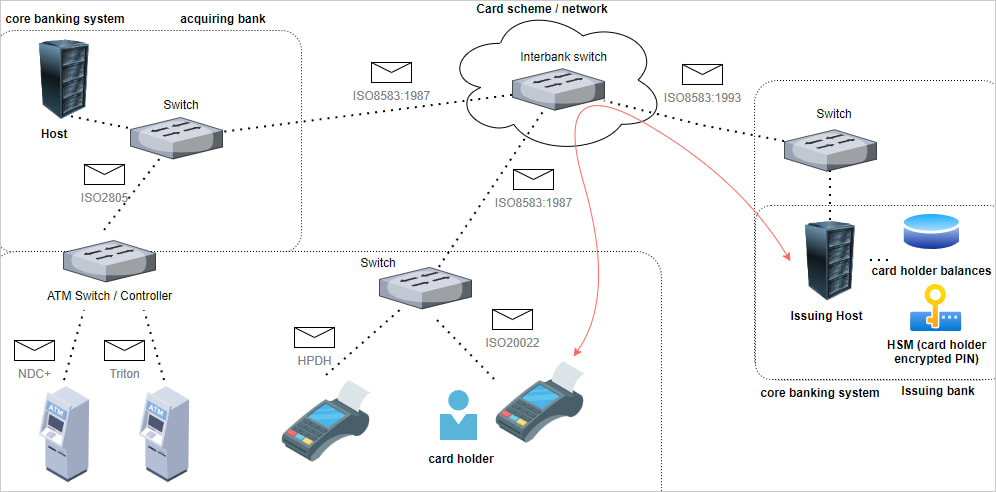

‘ptrace’ sistem çağrısının yardımıyla bir ödeme anahtarı sunucusunda çalışan bir sürece enjekte edilen ve onu ağ işlevlerine bağlayan paylaşılan bir kitaplık biçiminde gelir.

Bu anahtarlar, ATM’ler/PoS terminalleri ile bankanın merkezi sistemleri arasındaki iletişimi yöneten, işlem isteklerini ve yanıtlarını yönlendiren aracılardır.

Kötü amaçlı yazılım, finans sektöründe banka ve kredi kartı işlemleri için kullanılan ISO8583 işlem mesajlarını yakalıyor ve manipüle ediyor.

Özellikle kötü amaçlı yazılım, kart sahibinin hesabındaki yetersiz bakiye nedeniyle işlemlerin reddedilmesiyle ilgili mesajları hedef alıyor ve “reddet” yanıtını “onayla” ile değiştiriyor.

Kaynak: doubleagent.net

Manipüle edilmiş mesaj aynı zamanda istenen işlemi yetkilendirmek için 12.000 ile 30.000 Türk Lirası (350 – 875 $) arasında rastgele miktarda para da içeriyor.

Onay kodlarını (DE38, DE39) ve tutarı (DE54) içeren manipüle edilmiş mesaj bankanın merkezi sistemlerine geri gönderildiğinde, banka işlemi onaylar ve bilgisayar korsanları adına hareket eden bir para kuryesi parayı ATM’den çeker. .

Keşfedildiği an itibariyle, FASTCash’in Linux versiyonu VirusTotal’da herhangi bir tespite sahip değildi; bu da çoğu standart güvenlik aracından kaçabileceği ve tehdit aktörlerinin kararlı bir şekilde işlem yapmasına olanak tanıyabileceği anlamına geliyor.

HaxRob ayrıca Eylül 2024’te VT’ye yeni bir Windows sürümünün sunulduğunu bildirdi; bu da bilgisayar korsanlarının araç setlerinin tüm parçalarını geliştirmek için aktif olarak çalıştıklarını gösteriyor.