Son derece karmaşık bir kötü amaçlı yazılım olan Euclid Dışı Uzaktan Erişim Truva Atı (RAT), gelişmiş kaçırma teknikleri ve önemli dosyaların fidye yazılımıyla şifrelenmesi yoluyla yetkisiz uzaktan erişime olanak tanıdığı tespit edildi.

Bu RAT, C# dilinde oluşturulmuş ve.NET Framework 4.8 için optimize edilmiştir. Sınırlı güvenlik kontrolleri, güvenlik sistemlerinin operasyonlarını tespit etmesini ve kesintiye uğratmasını daha da zorlaştırıyor.

Kritik dosyaları hedef alan antivirüs bypass, ayrıcalık yükseltme, tespit önleme ve fidye yazılımı şifrelemesi gibi bir dizi taktik kullanır.

Gizli, dinamik DLL yükleme, VM karşıtı kontroller ve AES şifreleme yetenekleri gibi özellikler nedeniyle popülerlik kazanmıştır. Yeraltı forumlarında ve sosyal ağ sitelerinde tanıtıldı.

Saldırı Akışı

CYFIRMA, programın öncelikle ayarları yaptığını, başlatmayı geciktirdiğini ve belirli özellikler için yönetici haklarını sağladığını bildiriyor. Etkinleştirilirse program kendini yükler ve yinelenen örneklerin çalışmadığından emin olmak için muteks kontrolünü kullanır.

Bir günlükçü, izleme için eşzamansız olarak başlatılır ve uyku önleme ve işlem önleme engelleme özellikleri açılır. Sunucu iletişimi için bir istemci soketi başlatıldıktan sonra bağlantıların sürekli olmasını sağlamak için yeniden bağlanma mantığı mevcuttur.

Süreç analizi veya yönetimi için sıklıkla kullanılan “Taskmgr.exe”, “ProcessHacker.exe” ve “procexp.exe” gibi belirli hedef süreçleri tanımlamak ve durdurmak için, devam eden süreçleri sürekli olarak izlemek üzere ayrı bir işlev çağrılır.

Investigate Real-World Malicious Links, Malware & Phishing Attacks With ANY.RUN – Try for Free

Kod, oturumun sona ermesi için bir olay işleyicisini kaydeden ve RtlSetProcessIsCritical işlevini kullanarak geçerli işlemi kritik olarak işaretleyen ve belirli koşullar altında işlemin sonlandırılmasını önleyen bir Set yöntemini tanımlar.

Kod ayrıca kameralar gibi multimedya cihazlarını listelemek için DirectShow’u kullanır. Bir aygıt numaralandırıcıyı başlattıktan sonra belirlenen kategorideki aygıtları getirmek için IEnumMoniker’i kullanır.

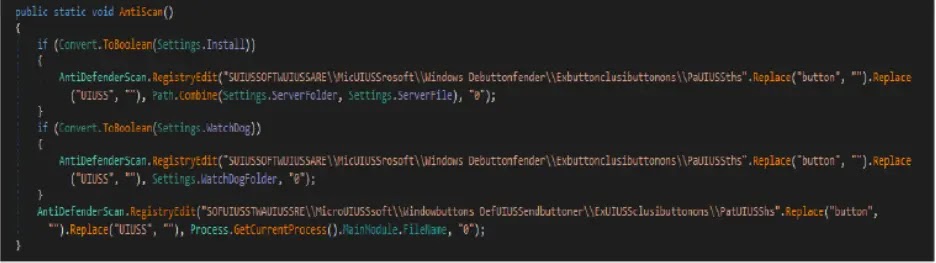

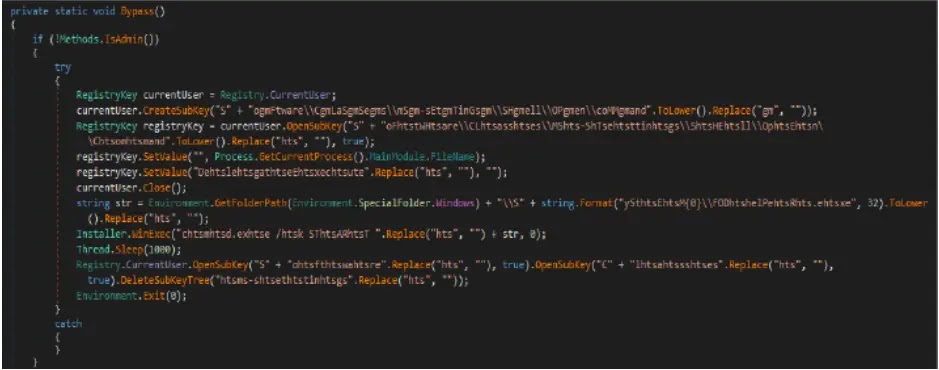

Bypass yöntemi, bir komutu çalıştırmayı ve belirli kısıtlamaları atlayacak şekilde Windows kayıt defterini değiştirmeyi amaçlar. Programın yönetici haklarıyla çalışıp çalışmadığının belirlenmesiyle başlar.

Değilse, CurrentUser altında yürütme yolu ile ilgili sistem ayarlarını değiştirmek için kullanılabilecek bir kayıt defteri anahtarı oluşturur.

.webp)

Fidye yazılımı geliştiricisi, “.csv”, “.txt” ve “.php” uzantılı dosyalar da dahil olmak üzere çeşitli dosya formatlarını kilitlemek için AES şifrelemesini kullanıyor. Etkilenen her dosya, şifrelemenin ardından “.NonEuclid” uzantısıyla yeniden adlandırılır.

.webp)

15 Ekim’de YouTube’a kaydolan ve şu anda 110 abonesi bulunan “NAZZED” kullanıcısı araştırmacılar tarafından incelendi.

Ayrıca Xworm, Silver RAT, Sheerat, Wizworm RAT ve DC RAT gibi RAT’ların nasıl oluşturulacağının yanı sıra yepyeni bir Ratnik NONEUCLID RAT’ın nasıl yapılandırılacağını açıklayan çok sayıda video yayınladı.

Discord’a 21 Haziran 2021’de katılan ve daha sonra 15 Ekim’de sunucu oluşturan RAT yaratıcısı için bir Discord hesabı keşfedildi. Bu sunucuda NONEUCLID RAT dahil olmak üzere farklı RAT’lar hakkında tartışmalar olmuştur.

Ayrıcalık yükseltme, ASMI bypass ve süreç engelleme gibi özelliklerin dahil edilmesi, kötü amaçlı yazılımın güvenlik önlemlerinden kaçınma konusundaki çok yönlülüğünü ortaya koyuyor.

Euclid Dışı tehditlerin etkilerini etkili bir şekilde sınırlamak için proaktif güvenlik teknikleri, sürekli izleme ve değişen siber suç taktikleri hakkında bilgi gereklidir.

Find this News Interesting! Follow us on Google News, LinkedIn, and X to Get Instant Updates!