.webp)

Siber güvenlik araştırmacıları “Cuckoo” adı verilen yeni bir kötü amaçlı yazılım türünü ortaya çıkardı.

Bu kötü amaçlı yazılım, hem casus yazılım hem de bilgi hırsızı özelliklerini sergiliyor ve hassas bilgileri çıkarmak için gelişmiş taktiklerle hem Intel hem de ARM tabanlı Mac’leri hedef alıyor.

Keşif ve Analiz

Adını, yumurtalarını diğer kuşların yuvalarına bıraktığı bilinen yavru paraziti kuştan alan kötü amaçlı yazılım, ilk olarak 24 Nisan 2024’te tespit edildi.

Etkili Kötü Amaçlı Yazılım Analizi için ANY.RUN’u Şirketinize Entegre Edin

SOC, Tehdit Araştırması veya DFIR departmanlarından mısınız? Öyleyse, 400.000 bağımsız güvenlik araştırmacısından oluşan çevrimiçi topluluğa katılabilirsiniz:

- Gerçek Zamanlı Tespit

- İnteraktif Kötü Amaçlı Yazılım Analizi

- Yeni Güvenlik Ekibi Üyelerinin Öğrenmesi Kolay

- Maksimum veriyle ayrıntılı raporlar alın

- Linux’ta ve tüm Windows İşletim Sistemi Sürümlerinde Sanal Makineyi Kurma

- Kötü Amaçlı Yazılımlarla Güvenli Bir Şekilde Etkileşim Kurun

Tüm bu özellikleri şimdi sanal alana tamamen ücretsiz erişimle test etmek istiyorsanız:

ANY.RUN’u ÜCRETSİZ deneyin

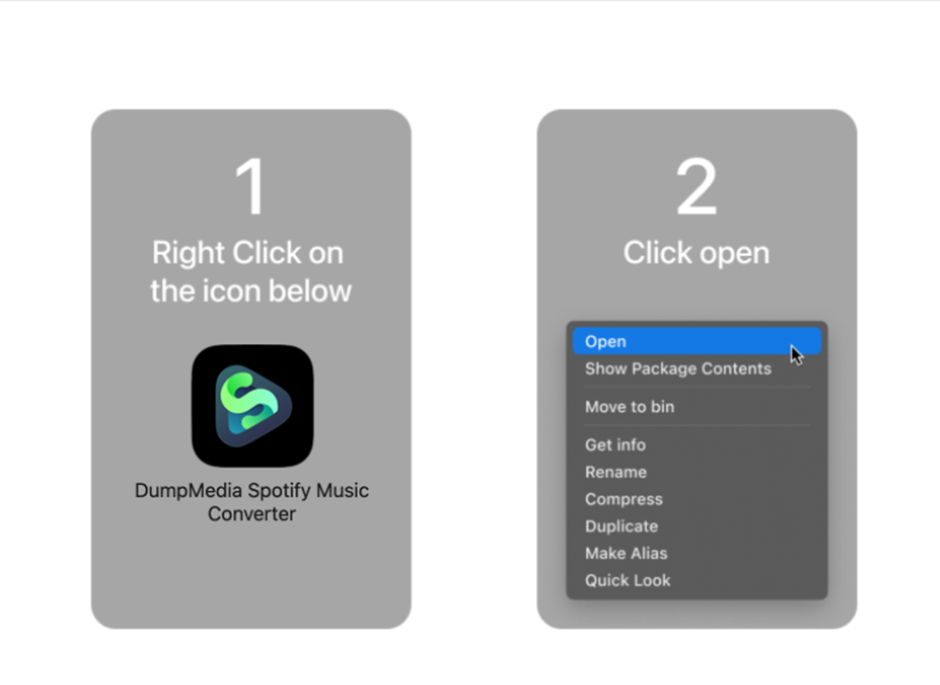

Müzikleri Spotify’dan MP3 formatına dönüştürdüğünü iddia eden DumpMediaSpotifyMusicConverter adlı meşru bir uygulama gibi görünen bir Mach-O ikili dosyasında keşfedildi.

Bir siber güvenlik firması olan Kandji’den araştırmacılar, bu kötü amaçlı yazılımı, dumpmedia web sitesinden indirilen bir uygulamada olağandışı davranışlar fark ettikten sonra keşfettiler.[.]com.

Daha ayrıntılı araştırmalar, kötü amaçlı yazılımın tunesolo gibi benzer web sitelerinde de barındırıldığını ortaya çıkardı[.]com, fonedog[.]com, tunesfun[.]com ve tunefab[.]com, akış hizmetlerinden müzik kopyalamak için araçlar sunar.

Araştırmacılar, “DumpMedia Spotify Music Converter” uygulama paketinin içeriğini inceledikten sonra, macOS klasöründe “upd” adlı şüpheli bir Mach-O ikili dosyası keşfettiler.

Genellikle bir uygulama paketindeki ikili dosyalar uygulamanın kendisinden sonra adlandırılır ve bu da “upd” adını önemli bir tehlike işareti haline getirir.

Daha ayrıntılı araştırmalar, bu ikili programın geliştirici kimliği olmadan geçici olarak imzalandığını ortaya çıkardı.

Kayıtlı bir geliştirici kimliğinin bulunmaması, macOS’un Gatekeeper güvenlik özelliğinin başlangıçta uygulamanın çalışmasını engelleyeceği ve geçersiz kılmak ve yürütmeye izin vermek için manuel kullanıcı müdahalesi gerektireceği anlamına gelir

johnlocke@macos-14 ~ % codesign -dvvv /Volumes/DumpMedia\ Spotify\ Music\ Converter\ 3.1.29/DumpMedia\ Spotify\ Music\ Converter.app/Contents/MacOS/upd

Executable=/Volumes/DumpMedia Spotify Music Converter 3.1.29/DumpMedia Spotify Music Converter.app/Contents/MacOS/upd

Identifier=upd.upd

Format=app bundle with Mach-O universal (x86_64 arm64)

CodeDirectory v=20400 size=1536 flags=0x2(adhoc) hashes=38+7 location=embedded

Hash type=sha256 size=32

CandidateCDHash sha1=696343119e0a0686072f6a31d0edb29a5b8fd116

CandidateCDHashFull sha1=696343119e0a0686072f6a31d0edb29a5b8fd116

CandidateCDHash sha256=7a45639f768144799d608a4bbabf144fc1e3c016

CandidateCDHashFull sha256=7a45639f768144799d608a4bbabf144fc1e3c016a7d665775c6314a0c71540f1

Hash choices=sha1,sha256

CMSDigest=702fee1d3836cc14102ec2dfbf1e6706c2e359a8e38403d82789ba7d717cfc77

CMSDigestType=2

CDHash=7a45639f768144799d608a4bbabf144fc1e3c016

Signature=adhoc

Info.plist entries=24

TeamIdentifier=not set

Sealed Resources version=2 rules=13 files=242

Internal requirements count=0 size=12Kullanma usulü, çalışma şekli

Cuckoo, belirli bölgelerdeki cihazlara bulaşmayı önlemek amacıyla yerel ayar kontrolü gerçekleştirmek üzere tasarlanmıştır:

- Ermenistan (hy_AM)

- Belarus (be_BY)

- Kazakistan (kk_KZ)

- Rusya (ru_RU)

- Ukrayna (İngiltere_UA)

Denetim başarılı olursa, kötü amaçlı yazılım, kötü amaçlı faaliyetlerine devam eder. Kullanıcıları kötü amaçlı yazılımı indirip çalıştırmaya ikna etmek için sahte bir uygulama paketi kullanıyor.

On-Demand Webinar to Secure the Top 3 SME Attack Vectors: Watch for Free.

Bir kez yürütüldüğünde, bir LaunchAgent yükleyerek ana bilgisayarda kalıcılık kazanır ve sistem yeniden başlatıldıktan sonra bile etkin kalmasını sağlar.

Kötü amaçlı yazılım, donanım bilgilerini çıkarmak, o anda çalışan işlemleri yakalamak ve yüklü uygulamaları sorgulamak için komutları çalıştırabilir.

Ayrıca iCloud Keychain, Apple Notes, web tarayıcıları ve kripto para cüzdanları dahil olmak üzere çeşitli kaynaklardan ekran görüntüleri alabilir ve verileri toplayabilir.

Casusluk ve Bilgi Çalma Yetenekleri

Guguk kuşunun birincil işlevi, virüslü sistemden mümkün olduğunca fazla bilgi toplamaktır.

Belirli uygulamalarla ilişkili dosyaları arar ve toplanan verileri ağ iletişiminde gözlemlenen bir anahtar kelimeyi kullanarak kategorilere ayırır.

Bu, daha sonra Komuta ve Kontrol sunucusuna gönderilen şifreler, sistem yapı bilgileri, ana bilgisayar adları ve kullanıcı adları gibi hassas bilgileri içerir.

Donanım bilgilerini elde etmek için sistem profil oluşturucu komutu:

10001248c __builtin_strcpy(dest: &systemProfilerCMD, src: "system_profiler SPHardwareDataTy\t,")

100012498 XOR_func(&systemProfilerCMD, 0x23)

1000124a4 char* x0_14 = popenCMD(&systemProfilerCMD, 1)

Cuckoo, virüslü makinedeki varlığını gizlice sürdürmek için çeşitli kaçınma taktikleri kullanıyor.

Ağ trafiğini şifreler ve kötü amaçlı bileşenlerini yalnızca belirli koşullar altında çalıştırır.

Ek olarak düzenli çalışmasını sağlamak için bir LaunchAgent kurar ve sistemdeki yerini sağlamlaştırır.

Güvenlik önlemleri

Bu tür tehditlere karşı korunmak için kullanıcıların yazılımlarını güncel tutması ve yamalar uygulaması, saygın kötü amaçlı yazılımdan koruma araçları kullanması ve güvenilmeyen kaynaklardan uygulama indirmekten kaçınması gerekir.

Güncellenmiş antivirüs yazılımıyla yapılan düzenli taramalar, bu tür kötü amaçlı programların tespit edilmesine ve kaldırılmasına yardımcı olabilir.

Cuckoo kötü amaçlı yazılımının keşfi, bir zamanlar bu tür saldırılara karşı nispeten güvenli kabul edilen bir platform olan macOS’u hedef alan tehditlerin giderek daha karmaşık hale geldiğini ortaya koyuyor.

Bu olay, hassas verileri siber suçlulardan korumak için sürekli dikkat ve sağlam güvenlik önlemlerine duyulan ihtiyacın altını çiziyor.

Siber güvenlik topluluğu bu tehdidi izlemeye ve analiz etmeye devam ederken, kullanıcılardan en son güvenlik uygulamaları hakkında bilgi sahibi olmaları ve dijital ortamlarını korumak için önerilen koruyucu önlemleri uygulamaları isteniyor.

Uzlaşma Göstergeleri

DMGS

- Spotify-müzik-dönüştürücü.dmg: 254663d6f4968b220795e0742284f9a846f995ba66590d97562e8f19049ffd4b

MACH-OS

- DumpMediaSpotifyMusicConverter: 1827db474aa94870aafdd63bdc25d61799c2f405ef94e88432e8e212dfa51ac7

- TuneSoloAppleMusicConverter: d8c3c7eedd41b35a9a30a99727b9e0b47e652b8f601b58e2c20e2a7d30ce14a8

- TuneFunAppleMusicConverter: 39f1224d7d71100f86651012c87c181a545b0a1606edc49131730f8c5b56bdb7

- Android için FoneDogToolkit: a709dacc4d741926a7f04cad40a22adfc12dd7406f016dd668dd98725686a2dc

ALANLAR/IPS

- http://146[.]70[.]80[.]123/statik[.]php

- http://146[.]70[.]80[.]123/indeks[.]php

- http://tunesolo[.]iletişim

- http://fonedog[.]iletişim

- http://tunesfun[.]iletişim

- http://dumpmedia[.]iletişim

- http://tunefab[.]iletişim

Is Your Network Under Attack? - Read CISO’s Guide to Avoiding the Next Breach - Download Free Guide