ÖNEMLİ BULGULAR

- Chae$4, Latin Amerika’daki finans ve lojistik şirketlerinin müşterilerini hedef alan yeni ve gelişmiş bir kötü amaçlı yazılım çeşididir.

- Kötü amaçlı yazılımın tespit edilmesi zordur çünkü gelişmiş şifreleme teknikleri ve gizli mekanizmalar kullanır.

- Chae$4 oturum açma kimlik bilgilerini, finansal verileri ve diğer hassas bilgileri çalabilir.

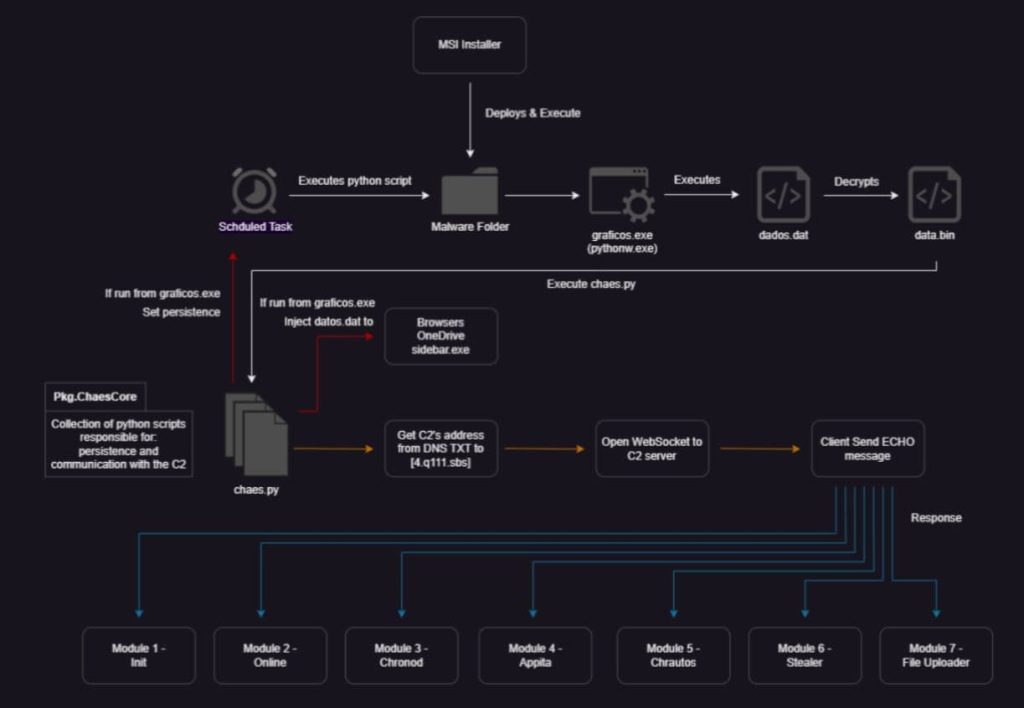

- Kötü amaçlı yazılım, genellikle meşru uygulama yükleyicileri kılığına giren kötü niyetli MSI yükleyicileri aracılığıyla yayılır.

Önde gelen bir siber güvenlik firması olan Morphisec, Chaes kötü amaçlı yazılımının Latin Amerika’daki finans ve lojistik şirketlerinin müşterilerini hedef alan yeni ve gelişmiş bir versiyonunu keşfetti. Bu makale, Chae$4 olarak adlandırılan bu gelişmiş kötü amaçlı yazılımın mekaniğini, sonuçlarını ve işletmelerin buna karşı korunma stratejilerini ele alıyor.

Chaes kötü amaçlı yazılımı ilk olarak Kasım 2020’de ortaya çıktı ve öncelikle Brezilya başta olmak üzere Latin Amerika’daki e-ticaret müşterilerini hedef aldı. Kötü amaçlı yazılım, en azından 2020’nin ortasından beri aktifti ve şüphelenmeyen kurbanları hedef alarak varlığını duyuruyordu.

En son varyant olan Chae$4, yeteneklerinde önemli bir gelişmeye işaret ediyor. Chae$4 kötü amaçlı yazılımı, daha karmaşık bir kod yapısına, gelişmiş şifreleme tekniklerine ve gizli mekanizmalara sahiptir ve bu da tespit edilmesini daha da zorlaştırır.

Morphisec tarafından Hackread.com’a paylaşılan bir rapora göre, Chae$4 kötü amaçlı yazılımı ağırlıklı olarak Python kullanıyor, şifre çözme ve dinamik bellek içi yürütmeyi kullanıyor, dolayısıyla geleneksel savunma sistemlerinden kaçıyor. Kötü amaçlı yazılım, Chromium tarayıcılarının etkinliklerini izlemek ve engellemek için özel bir yaklaşım benimseyerek Puppeteer’ı terk etti.

Chae$4, Mercado Libre, Mercado Pago, WhatsApp Web, Itau Bank, Caixa Bank ve hatta MetaMask gibi önde gelen platformlar ve bankalar dahil olmak üzere daha geniş bir hizmet yelpazesini hedefliyor.

Yeni model, modülleri ile Komuta ve Kontrol (C2) sunucusu arasındaki birincil iletişim için WebSockets’i kullanıyor. Buna ek olarak Chae$4, C2 sunucusunun adresinin dinamik çözünürlüğü için bir Etki Alanı Oluşturma Algoritması (DGA) kullanır.

Chae$4 kötü amaçlı yazılımı, her biri belirli bir amaca hizmet eden çeşitli modüllerden oluşur. Bu modüller şunları içerir:

- Başlatma Modülü: Bu modül, saldırganla iletişimi başlatarak, virüslü sistem hakkında kapsamlı veriler toplar.

- Çevrimiçi Modül: Saldırgana virüslü sistemin etkinlik durumu hakkında bilgi veren bir işaret görevi görür.

- Kronod Modülü: Kimlik bilgilerinin çalınmasından sorumlu olan bu modül, oturum açma verileri ve BTC, ETH ve PIX aktarımları dahil finansal bilgiler dahil olmak üzere tarayıcı etkinliklerini hedefler.

- Appita Modülü: Chronod modülüne benzer şekilde bu modül özellikle Itau Bank’ın uygulamasını hedeflemeye odaklanıyor.

- Chrautos Modülü: Chronod ve Appita modüllerinin gelişmiş bir sürümü olup daha iyi kod mimarisi ve gelişmiş özellikler sunar.

- Hırsız Modülü: Bu modül, oturum açma verileri, kredi kartı bilgileri, çerezler ve otomatik doldurma bilgileri dahil olmak üzere Chromium tabanlı tarayıcılardan veri çalma konusunda uzmanlaşmıştır.

- Dosya Yükleme Modülü: Bu son ekleme, kötü amaçlı yazılımın, MetaMask’ın Chrome uzantısıyla ilgili dosyalar gibi belirli dosyaları aramasına ve yüklemesine olanak tanır.

Bulaşma genellikle meşru bir uygulama yükleyicisi kılığına giren kötü amaçlı bir MSI yükleyicisinin çalıştırılmasıyla başlar. Kötü amaçlı yazılım daha sonra, etkilenen sistemde kalıcılık oluşturmak için gerekli dosyaları dağıtır ve indirir.

Temel bileşen olan ChaesCore, kalıcılığın sağlanmasından ve meşru süreçlere geçişten sorumludur. Başlatıldıktan sonra ChaesCore, C2 sunucusuyla iletişim kurar ve gerektiğinde ek modülleri indirir. İletişim, faaliyetlerini gizlemek için şifrelenir.

MSI yükleyicisi, kötü amaçlı yazılımın çalışma dizinini oluşturan ve gerekli dosyaları indiren, gizlenmiş JavaScript ve PowerShell komut dosyaları içerir. Modül Sarmalayıcı, modüllerin şifresini çözer ve modüllerin kötü amaçlı kodlarını çalıştırarak dinamik olarak yükler.

Farklı modüller, oturum açma kimlik bilgileri, kişisel bilgiler ve finansal veriler gibi çeşitli veri türlerinin çalınmasına odaklanır.

Chae$4 kötü amaçlı yazılımı ciddi bir tehdittir, ancak kendinizi korumak için adımlar atarak verilerinizin güvende kalmasına yardımcı olabilirsiniz. Yukarıdaki bilgilere ek olarak Chae$4 hakkında akılda tutulması gereken başka şeyler de vardır:

- Kötü amaçlı yazılım hâlâ geliştirilme aşamasında olduğundan gelecekte yeni özellikler veya yetenekler eklenebilir.

- Kötü amaçlı yazılım belirli bir bölgeyi hedef alıyor ancak gelecekte başka bölgeleri de hedeflemek için kullanılması mümkün.

- Kötü amaçlı yazılım sürekli olarak gelişmektedir, bu nedenle onunla ilgili en son bilgilerden haberdar olmak önemlidir.