BLISTER olarak bilinen kötü amaçlı yazılım yükleyicisinin güncellenmiş bir sürümü, Mythic adı verilen açık kaynaklı bir komuta ve kontrol (C2) çerçevesini dağıtmak için SocGholish enfeksiyon zincirlerinin bir parçası olarak kullanılıyor.

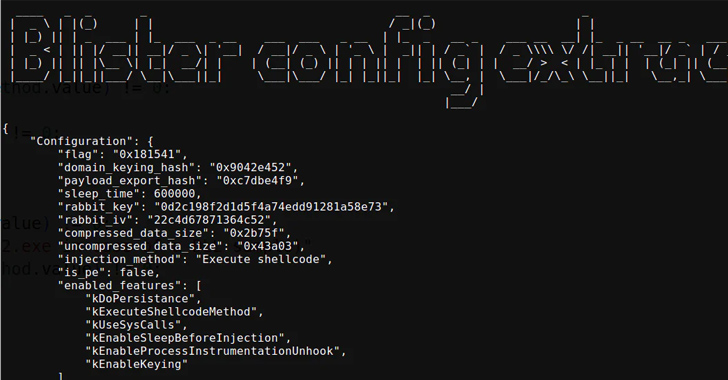

Elastic Security Labs araştırmacıları Salim Bitam ve Daniel Stepanic, geçen ayın sonlarında yayınlanan bir teknik raporda, “Yeni BLISTER güncellemesi, kurban ağlarının hassas bir şekilde hedeflenmesine olanak tanıyan ve VM/sanal alan ortamlarındaki riskleri azaltan anahtarlama özelliği içeriyor” dedi.

BLISTER, şirket tarafından ilk olarak Aralık 2021’de, güvenliği ihlal edilmiş sistemlerde Cobalt Strike ve BitRAT yüklerini dağıtmak için bir kanal işlevi gördüğü ortaya çıkarıldı.

Kötü amaçlı yazılımın, Mythic’i sunmak için JavaScript tabanlı bir kötü amaçlı indirici kötü amaçlı yazılım olan SocGholish (diğer adıyla FakeUpdates) ile birlikte kullanılması daha önce açıklandı Palo Alto Networks Birim 42 tarafından Temmuz 2023’te.

Bu saldırılarda BLISTER, güvenlik yazılımını aşmak ve kurban ortamlarına sızmak amacıyla meşru bir VLC Media Player kütüphanesine yerleştirilmiştir.

Algıla, Yanıtla, Koru: Eksiksiz SaaS Güvenliği için ITDR ve SSPM

Kimlik Tehdit Algılama ve Yanıtının (ITDR) SSPM’nin yardımıyla tehditleri nasıl tanımladığını ve azalttığını keşfedin. Kurumsal SaaS uygulamalarınızın güvenliğini nasıl sağlayacağınızı ve ihlal sonrasında bile verilerinizi nasıl koruyacağınızı öğrenin.

Becerilerinizi Güçlendirin

Hem SocGholish hem de BLISTER, çeşitli kampanyaların parçası olarak birlikte kullanıldı; ikincisi, 2022’nin başlarında Red Canary ve Trend Micro tarafından kanıtlandığı gibi, Cobalt Strike ve LockBit fidye yazılımını dağıtmak için ikinci aşamalı bir yükleyici olarak kullanıldı.

Kötü amaçlı yazılımın daha yakından analizi, kötü amaçlı yazılımın yazarlarının radarın altından geçmek ve analizi karmaşık hale getirmek için bir takım teknikler kullanmasıyla, aktif olarak korunduğunu gösteriyor.

Elastic, Nisan 2023’te şunları kaydetti: “BLISTER, radarın altında kalmaya devam eden ve klip bankacıları, bilgi hırsızları, truva atları, fidye yazılımları ve kabuk kodu gibi çeşitli kötü amaçlı yazılımları yüklemek için aktif olarak kullanılan bir yükleyicidir.”