BiBi Wiper kötü amaçlı yazılımının yeni bir sürümü, veri restorasyonunu zorlaştırmak ve hedeflenen kurbanların kesinti süresini uzatmak için artık disk bölüm tablosunu siliyor.

BiBi Wiper’ın İsrail ve Arnavutluk’a yönelik saldırıları, İran İstihbarat ve Güvenlik Bakanlığı’na (MOIS) bağlı olduğuna inanılan ‘Void Manticore’ (Storm-842) adlı şüpheli İranlı bilgisayar korsanlığı grubuyla bağlantılı.

BiBi Wiper, ilk olarak Ekim 2023’te Güvenlik Joes tarafından fark edildi; faaliyetleri, İsrail’in CERT’inden Kasım 2023’te ülkedeki kritik kuruluşlara karşı onu kullanan büyük ölçekli saldırı siber operasyonları hakkında bir uyarıya yol açtı.

Check Point Research’ün yeni bir raporu, BiBi silicinin daha yeni varyantlarını ve aynı tehdit grubu tarafından kullanılan diğer iki özel siliciyi (Cl Wiper ve Partition Wiper) ortaya çıkarıyor.

Raporda ayrıca Void Manticore ile başka bir İranlı tehdit grubu olan ‘Scarred Manticore’ arasındaki operasyonel örtüşmeler vurgulanıyor ve bu ikisi arasında işbirliği öneriliyor.

Sahte kişiler ve işbirlikçi saldırılar

CheckPoint, Void Manticore’un, Hamas’ın Ekim ayında İsrail’e düzenlediği saldırının ardından ortaya çıkan Telegram’daki ‘Karma’ hacktivizm grubunun arkasına saklandığından şüpheleniyor.

Karma, operasyonlarının zararını artırmak için 40’tan fazla İsrailli kuruluşa yönelik saldırılar gerçekleştirdiğini, çalıntı verileri veya silinmiş disklerin kanıtlarını Telegram’da yayınladığını iddia etti.

Arnavutluk saldırıları için kullanılan karaktere ‘Vatan Adaleti’ adı verildi ve çalınan bazı dosyalar Telegram’a sızdırıldı.

Bu strateji, Mandiant’a göre XakNet Team, CyberArmyofRussia_Reborn ve Solntsepek gibi hacktivist markalı Telegram kanallarının arkasına saklanan Sandworm’un (APT44) izlediği yaklaşıma çok benziyor.

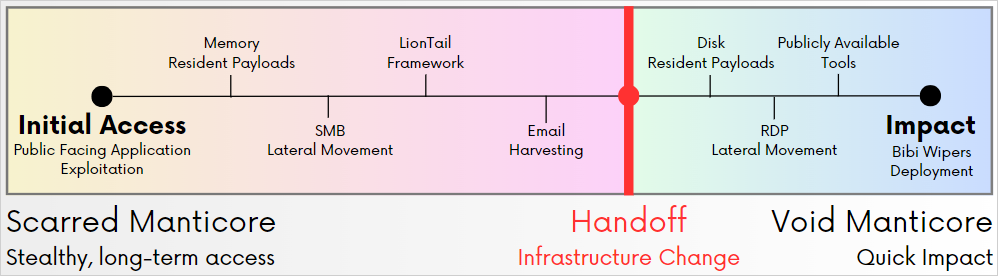

Bir başka ilginç bulgu ise Void Manticore’un bazı durumlarda ele geçirilen altyapının kontrolünü Scarred Manticore’a devretmiş gibi görünmesi.

Scarred Manticore, öncelikle Microsoft Sharepoint CVE-2019-0604 kusurundan yararlanarak, SMB yanal hareketi gerçekleştirerek ve e-postaları toplayarak ilk erişimi oluşturmaya odaklanıyor.

Güvenliği ihlal edilen kuruluşlar daha sonra yük ekleme aşamalarını, ağ üzerinde yanal hareketi ve veri sileceklerinin konuşlandırılmasını yürüten Void Manticore’a devredilir.

Kaynak: Kontrol Noktası

Void Manticore araçları

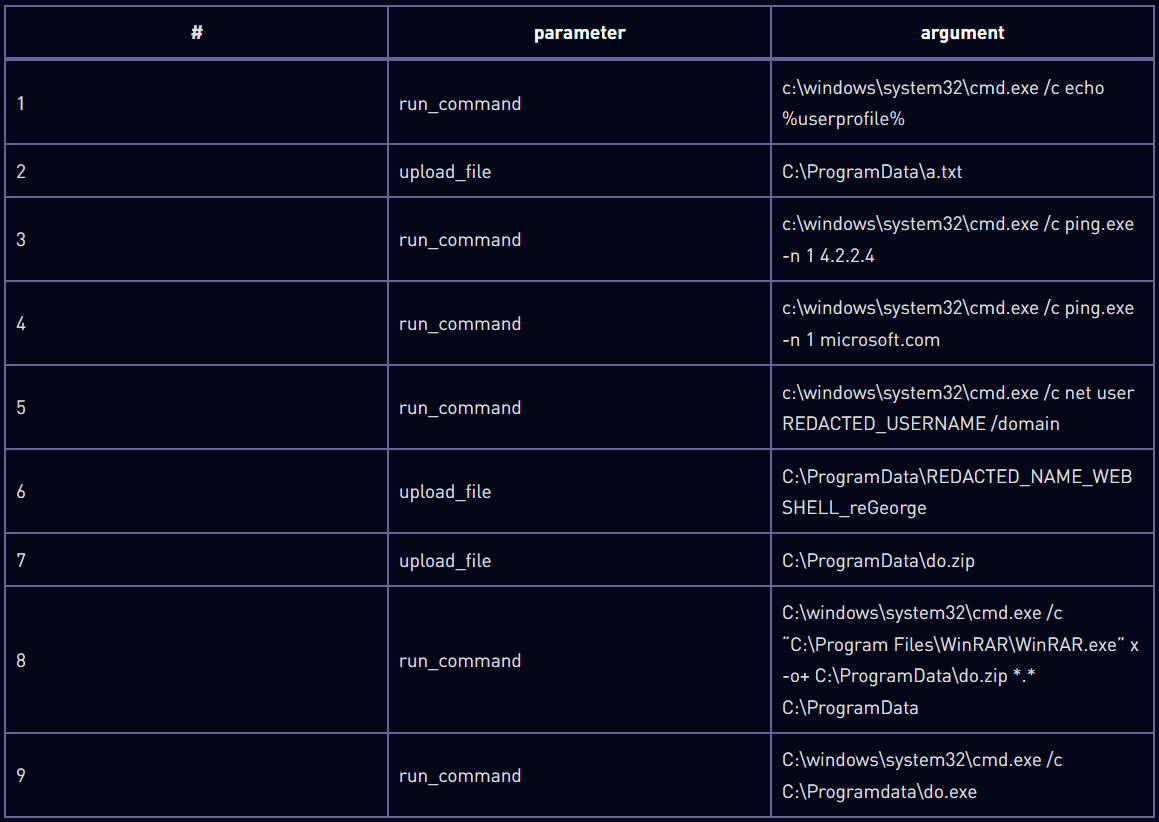

Void Manticore, yıkıcı işlemlerini gerçekleştirmek için web kabukları, manuel silme araçları, özel silecekler ve kimlik doğrulama araçları dahil olmak üzere çeşitli araçlar kullanır.

Karma Shell, dizinleri listeleyebilen, işlemler oluşturabilen, dosya yükleyebilen ve hizmetleri yönetebilen, hata sayfası olarak gizlenen özel bir web kabuğu olan, güvenliği ihlal edilmiş bir web sunucusuna dağıtılan ilk yüktür.

Kaynak: Kontrol Noktası

Check Point tarafından görülen BiBi Wiper’ın daha yeni sürümleri, sistem dışı dosyaları rastgele verilerle bozuyor ve “BiBi” dizesini içeren rastgele oluşturulmuş bir uzantı ekliyor.

BiBi’nin hem Linux hem de Windows sürümü vardır; her biri için bazı benzersiz özellikler ve küçük operasyonel farklılıklar vardır.

Örneğin Linux’ta BiBi, silme işlemini hızlandırmak için mevcut CPU çekirdeği sayısına bağlı olarak birkaç iş parçacığı oluşturacaktır. Windows’ta BiBi, sistemi yeniden başlatılamaz hale getirmemek için .sys, .exe ve .dll dosyalarını atlayacaktır.

Geçmişteki kötü amaçlı yazılım sürümleriyle karşılaştırıldığında, yeni sürümler yalnızca İsrail sistemlerini hedef alacak şekilde yapılandırılıyor ve gölge kopyaları silmiyor veya sistemin Hata Kurtarma ekranını devre dışı bırakmıyor. Ancak artık diskteki bölüm bilgilerini kaldırıyorlar, bu da verilerin kurtarılmasını daha zor hale getiriyor.

Kaynak: Kontrol Noktası

İlk kez Arnavutluk sistemlerine yönelik saldırılarda görülen CI Wiper, önceden tanımlanmış bir arabellekle fiziksel sürücü içeriğinin üzerine yazarak silme işlemlerini gerçekleştirmek için ‘ElRawDisk’ sürücüsünü kullanıyor.

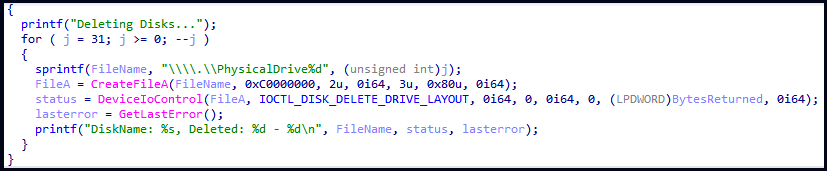

Bölüm Silecekleri özellikle sistemin bölüm tablosunu hedef alır, böylece disk düzeni kurtarılamaz, bu da veri kurtarma çabalarını zorlaştırır ve verilen hasarı en üst düzeye çıkarır.

Bu sileceklerden gelen saldırılar, hem Ana Önyükleme Kaydı (MBR) hem de GUID Bölümleme Tablosu (GPT) bölümlerini etkilediği için genellikle kurbanların mavi ölüm ekranı (BSOD) almasına veya yeniden başlatma sırasında sistemin çökmesine neden olur.