MIRAI tabanlı Botnet kötü amaçlı yazılım aquabot’un yeni bir varyantının, Mitel SIP telefonlarında bir komut enjeksiyon güvenlik açığı olan CVE-2024-41710’u aktif olarak sömürdüğü gözlendi.

Etkinlik, bunun radarlarının altına düşen Aquabot’un üçüncü çeşidi olduğunu bildiren Akamai Güvenlik İstihbarat ve Müdahale Ekibi (SIRT) tarafından keşfedildi.

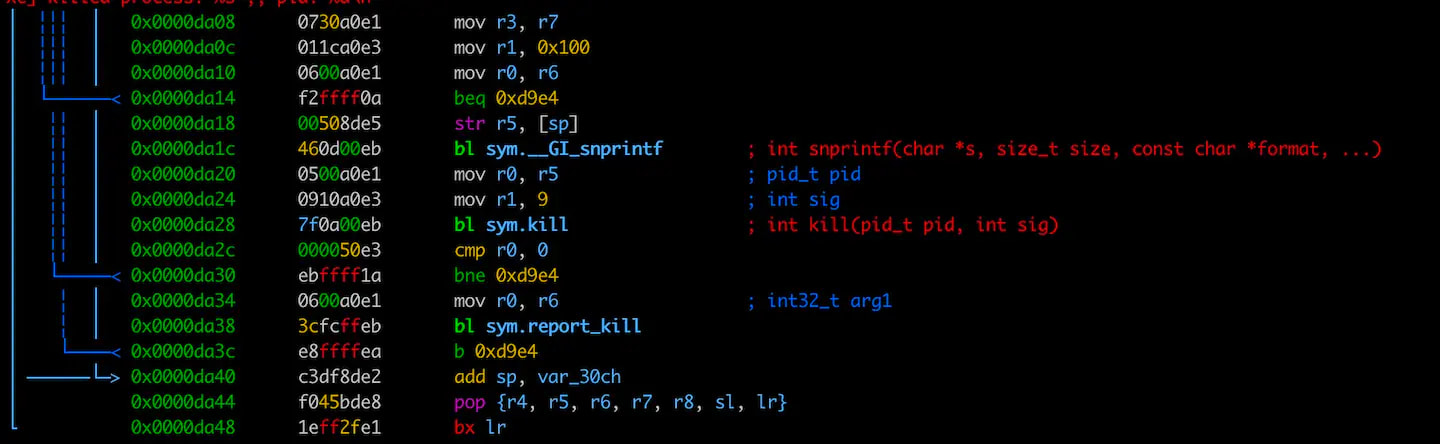

Kötü amaçlı yazılım ailesi 2023 yılında tanıtıldı ve kalıcılık mekanizmaları ekleyen ikinci bir versiyon daha sonra yayınlandı. Üçüncü varyant olan ‘Aquabotv3’, sonlandırma sinyallerini algılayan ve bilgileri komut ve kontrol (C2) sunucusuna gönderen bir sistem tanıttı.

Akamai, AquAbotV3’ün geri öldürme girişimlerini bildirme mekanizmasının botnetler için olağandışı olduğunu ve operatörlerine daha iyi izleme sağlamak için eklenmiş olabileceğini söylüyor.

Kaynak: Aletress

Mitel Telefonları Hedefleme

CVE-2024-41710, tipik olarak kurumsal ofislerde, işletmelerde, devlet kurumlarında, hastanelerde, hastanelerde, eğitim enstitüsü, hotel ve finansal kurumlarda kullanılan Mitel 6800 serisi, 6900 serisi ve 6900W serisi SIP telefonlarını etkileyen bir komut enjeksiyon kusurudur.

Yönetici ayrıcalıklarına sahip kimlik doğrulamalı bir saldırganın, önyükleme işlemi sırasında yetersiz parametre dezenfekte edilmesinden dolayı bir argüman enjeksiyon saldırısı gerçekleştirmesini sağlayan orta-şiddetli bir kusurdur.

Mitel, 17 Temmuz 2024’te bu kusur hakkında düzeltmeler ve güvenlik danışmanlığı yayınladı ve kullanıcıları yükseltmeye çağırdı. İki hafta sonra, güvenlik araştırmacısı Kyle Burns GitHub’da bir kavram kanıtı (POC) yayınladı.

Aquabotv3’ün bu POC’yi saldırılarda CVE-2024-41710’dan yararlanmak için kullanması, bu güvenlik açığından yararlanmanın ilk belgelenmiş vakasıdır.

Araştırmacılar, “Akamai SIRT, Ocak 2025’in başlarında küresel Honeypot ağı aracılığıyla bu güvenlik açığını hedefleyen istismar girişimlerini tespit etti.

Saldırıların kimlik doğrulaması gerektirmesi, kötü amaçlı yazılım botnet’in ilk erişim elde etmek için kaba zorlama kullandığını gösterir.

Saldırganlar, Mitel SIP telefonlarındaki 802.1x kimlik doğrulama ayarlarından sorumlu, savunmasız uç nokta 8021xsupport.html’yi hedefleyen bir HTTP sonrası isteği oluşturur.

Uygulama, kullanıcı girişini yanlış işler ve hatalı formlu verilerin telefonun yerel yapılandırmasına (/nvdata/etc/local.cfg) eklenmesine izin verir.

Satır bitirme karakterlerinin enjeksiyonu ( %dt → %0d) ile saldırganlar, sunucularından bir uzak kabuk komut dosyasını (bin.sh) yürütmek için aygıt önyükleme sırasında yapılandırma dosyasının nasıl ayrıştırıldığına dair manipülasyon yaparlar.

Bu komut dosyası, tanımlanmış mimari (x86, kol, mIPS, vb.) İçin bir Aquabot yükü indirir ve yükler, yürütme izinlerini ‘CHMOD 777’ kullanarak ayarlar ve ardından izleri temizler.

Aquabotv3 aktivitesi

Kalıcılık sağlandıktan sonra, AquABOTV3 talimatlar, saldırı komutları, güncellemeler veya ek yükler almak için TCP üzerinden C2’ye bağlanır.

Daha sonra, MITEL istismarını, CVE-2018-17532 (TP-Link), CVE-2023-26801 (IoT ürün yazılımı RCE), CVE-2022-31137 (Web Uygulaması RCE), Linksys E’yi kullanarak diğer IoT cihazlarına yayılmaya çalışır. -Series RCE, Hadoop İpliği ve CVE-2018-10562 / CVE-2018-10561 (Dasan yönlendirici hataları).

Kötü amaçlı yazılım ayrıca, aynı ağdaki kötü güvenli cihazlara yayılmak için varsayılan veya zayıf SSH/Telnet kimlik bilgilerini zorlaştırmaya çalışır.

AquABOTV3’ün amacı, Dağıtım Reddetme (DDOS) sürüsüne cihazları almak ve bunları TCP SYN, TCP ACK, UDP, GRE IP ve uygulama katman saldırılarını gerçekleştirmek için kullanmaktır.

BotNet’in operatörü, Cursinq güvenlik duvarı isimleri, göz hizmetleri ve göz botnet adları altında DDOS özelliklerini Telegram’daki tanıtıyor ve DDOS hafifletme önlemleri için bir test aracı olarak sunuyor.

Akamai, AquabotV3 ile ilişkili uzlaşma göstergelerini (IOC) ve raporunun altındaki kötü amaçlı yazılımları tespit etmek için Snort ve Yara kurallarını listeledi.